Видео

6885 роликов  В этом разделе собраны экспертные видеоматериалы, посвященные полному циклу создания программных продуктов. Мы разбираем не только актуальные стеки технологий, но и методологии управления разработкой в условиях цифровой ...

В этом разделе собраны экспертные видеоматериалы, посвященные полному циклу создания программных продуктов. Мы разбираем не только актуальные стеки технологий, но и методологии управления разработкой в условиях цифровой ...

В этом разделе собраны экспертные видеоматериалы, посвященные полному циклу создания программных продуктов. Мы разбираем не только актуальные стеки технологий, но и методологии управления разработкой в условиях цифровой ...

В этом разделе собраны экспертные видеоматериалы, посвященные полному циклу создания программных продуктов. Мы разбираем не только актуальные стеки технологий, но и методологии управления разработкой в условиях цифровой ... Разработка ПО и приложений

Видеокаталог 12N

#вопрос_ответ. Кто отвечает за нормативы работ? ТОиР, RCM - Простоев.НЕТ

#вопрос_ответ. Кто отвечает за нормативы работ? ТОиР, RCM Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технологических систем ...

Cмотреть видео

Cмотреть видео

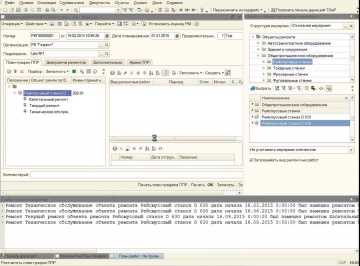

Формирование графика ППР оборудования - Простоев.НЕТ

Канал ТОиР. RCM. Техническое обслуживание

Cмотреть видео

Cмотреть видео

«Оптимизация складских запасов ТОиР. Лучшие практики и инструменты». RCM - Вебинар Простоев.НЕТ

Николай Байдаченко.Вебинар «Оптимизация складских запасов ТОиР. Лучшие практики и инструменты». ТОиР, RCM. Управление надежностью. Техническое обслуживание и ремонт. Надежность оборудования. Ремонт станков

Cмотреть видео

Cмотреть видео

Общие понятия. Терминология надёжности. ТОиР. RCM. Prostoev.net - Простоев.НЕТ

Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технологических систем и оборудования. Подписывайтесь на наш YouTube канал _____...

Cмотреть видео

Cмотреть видео

#система_элементов_управления_ТОиР. Управление промышленной безопасностью ТОиР. RCM - Простоев.НЕТ

#система_элементов_управления_ТОиР. Управление промышленной безопасностью ТОиР. RCM Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремон...

Cмотреть видео

Cмотреть видео

Семинар «Практические вопросы внедрения стандарта управления активами ISO55000» - Простоев.НЕТ

Семинар «Практические вопросы внедрения стандарта управления активами ISO55000. Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов т...

Cмотреть видео

Cмотреть видео

#система_элементов_управления_ТОиР. Группы элементов. Управление работами. ТОиР, RCM - Простоев.НЕТ

#система_элементов_управления_ТОиР. Группы элементов. Управление работами. ТОиР, RCM Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и рем...

Cмотреть видео

Cмотреть видео

Статус реализации программы «Внедрение передовых методов ПОФ». Диагностика. «Сибур Холдинг» - Просто

Простоев.НЕТ #на_конференции_простоевнет. Актуальные вопросы планирования работ по ТОиР нормативы, процессы, методики и опыт проектов. Загребин. Статус реализации корпоративной программы «Внедрение передовых методов ПОФ». Диагностика. ОАО «...

Cмотреть видео

Cмотреть видео

Семинар «Построение и сертификация системы управления активами (СУА)». ТОиР. RCM - Простоев.НЕТ

Семинар «Построение и сертификация системы управления активами (СУА)». ТОиР. RCM Задайте вопросы разработчику стандарта ISO 55001 («Управление активами») Чарльзу Корри на бесплатном семинаре «Активы и их ценность». Бесплатный семинар по...

Cмотреть видео

Cмотреть видео

Ответы на вопросы. Доклад. Реорганизация ремонтных и диагностических подразделений. Сибур-Нефтехим -

Ответы на вопросы к докладу Загребина В.В. Реорганизация ремонтных и диагностических подразделений. Создание единой службы технического заказчика. ТОиР. RCM. Сибур- Нефтехим Доклад Загребина В.В. Реорганизация ремонтных и диагностических...

Cмотреть видео

Cмотреть видео

Основные направления развития системы ТОиР. Дорожные карты. ТОиР. RCM. Prostoev.net. - Простоев.НЕТ

Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технологических систем и оборудования. Подписывайтесь на наш YouTube канал ____...

Cмотреть видео

Cмотреть видео

#система_элементов_управления_ТОиР. Элементы процессов. Диагностика. ТОиР. RCM - Простоев.НЕТ

#система_элементов_управления_ТОиР. Элементы процессов. Диагностика. ТОиР. RCM Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов т...

Cмотреть видео

Cмотреть видео

Оптимизация. RCM. Prostoev.net - Простоев.НЕТ

Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технологических систем и оборудования. Подписывайтесь на наш YouTube канал _____...

Cмотреть видео

Cмотреть видео

Практический курс по анализам смазочных материалов. Noria. AA Inlube. Анонс от компании Prostoev.NET

Практический курс по анализам смазочных материалов. Noria. AA Inlube. Анонс от компании Prostoev.NET.ТОИР. RCM _ Трехдневный основопологающий практический тренинг от корпорации Noria Co. (головной офис в США, . Noria Co. является мировым ...

Cмотреть видео

Cмотреть видео

#система_элементов_управления_ТОиР. Элементы процессов. Надежность. ТОиР. RCM - Простоев.НЕТ

#система_элементов_управления_ТОиР. Элементы процессов. Надежность. ТОиР. RCM Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов тех...

Cмотреть видео

Cмотреть видео

Критичность оборудования. RCM. Prostoev.net - Простоев.НЕТ

Критичность оборудования. RCM. Prostoev.net Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технологических систем и оборудования...

Cмотреть видео

Cмотреть видео

Открытые вебинары методологии Prostoev.net. - Простоев.НЕТ

Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технологических систем и оборудования. Подписывайтесь на наш YouTube канал ____...

Cмотреть видео

Cмотреть видео

#система_элементов_управления_ТОиР. Элементы процессов. Эксплуатация. ТОиР. RCM - Простоев.НЕТ

#система_элементов_управления_ТОиР. Элементы процессов. Эксплуатация. ТОиР. RCM Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов т...

Cмотреть видео

Cмотреть видео

Оборудование-центрическая схема управления ТОиР. RCM.Prostoev.net - Простоев.НЕТ

Оборудование-центрическая схема управления ТОиР. Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технологических систем и оборудо...

Cмотреть видео

Cмотреть видео

#система_элементов_управления_ТОиР. Элементы организации процессов управления ТОиР. RCM - Простоев.Н

#система_элементов_управления_ТОиР. Элементы организации процессов управления ТОиР. RCM Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ре...

Cмотреть видео

Cмотреть видео

1С:ТОИР. Как справиться с пожирателями бюджета – ремонтами и ТО оборудования? Есть ответ – 1С:ТОИР

ПРОСТОЕВ.НЕТ. Форум 1C:ERP 2017. Доклад компании "Деснол Софт" Как справиться с пожирателями бюджета на предприятии – ремонтами и до ТО оборудования? Есть ответ – 1С:ТОИР. Мы информационно-образовательный проект по вопросам организации упр...

Cмотреть видео

Cмотреть видео

Ответы на вопросы к докладу Козочкина М.П. Виброакустическая диагностика станочных узлов.ТОиР.RCM -

Ответы на вопросы к докладу Козочкина М.П. Виброакустическая диагностика станочных узлов.ТОиР.RCM В этом видео приводятся ответы на вопросы аудитории после доклада Козочкина М.П. «Виброакустическая диагностика станочных узлов». ТОиР.RCM&nb...

Cмотреть видео

Cмотреть видео

Вебинар 15 августа. С 11:00 до 12:30.Методы оценки уровня развития управления ТОиР. - Простоев.НЕТ

Приглашаем на вебинар 15 августа. С 11:00 до 12:30. "Методы оценки уровня развития управления ТОиР. Аудиты системы ТОиР. Подходы к формированию Дорожных карт" Ссылка на регистрацию _____ Мы информационно-образовательный проект по вопрос...

Cмотреть видео

Cмотреть видео

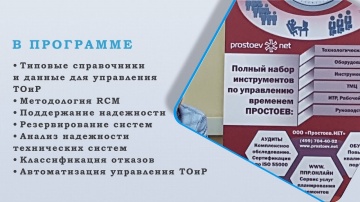

#система_элементов_управления_ТОиР. Группы элементов.ТОИР, RCM - Простоев.НЕТ

#система_элементов_управления_ТОиР. Группы элементов.ТОИР, RCM _ Тема сегодняшнего видео «Элементы управления PROSTOEV.NET. ГРУППЫ ЭЛЕМЕНТОВ». 00:19 Мы достаточно давно, уже лет десять или даже больше занимаемся разными направлениями ТО...

Cмотреть видео

Cмотреть видео

Отчет о семинаре. Базовые практики планирования ТОиР. RCM. Сентябрь 2017 г. - Простоев.НЕТ

Отчет о семинаре. Базовые практики планирования ТОиР. RCM. Сентябрь 2017 г. Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов техн...

Cмотреть видео

Cмотреть видео

Терминология. ТОиР. RCM. Техническое обслуживание. Ремонт оборудования - Простоев.НЕТ

Терминология. RCM. Prostoev.net ____ Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технологических систем и оборудования. Под...

Cмотреть видео

Cмотреть видео

Arno Rouk. CEO, Chief Technical Officer. Интервью для журнала Prostoev.net. ТОиР.RCM - Простоев.НЕТ

Arno Rouk. CEO, Chief Technical Officer. Noria Licensed Partner. Интервью для журнала Prostoev.net. ТоиР, RCM _ Трехдневный основопологающий практический тренинг от корпорации Noria Co. (головной офис в США, . Noria Co. является мировым л...

Cмотреть видео

Cмотреть видео

НОВОСТИ. ПРОСТОЕВ.НЕТ. ОКТЯБРЬ 2017г. Совершенствование процессов управления надежностью в ТАНЕКО -

НОВОСТИ. ПРОСТОЕВ.НЕТ. ОКТЯБРЬ 2017г. Совершенствование процессов управления надежностью в АО «ТАНЕКО» (ПАО «Татнефть»). Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведен...

Cмотреть видео

Cмотреть видео

Отзыв участника курса "Смазка машинных механизмов". Noria. AA Inlube.Журнал ТОИР. - Простоев.НЕТ

Отзыв участника курса "Смазка машинных механизмов". Noria. AA Inlube.Для журнала ТОиР, RCM _ Трехдневный основопологающий практический тренинг от корпорации Noria Co. (головной офис в США, . Noria Co. является мировым лидером в области ко...

Cмотреть видео

Cмотреть видео

НОВОСТИ. ПРОСТОЕВ.НЕТ.СУЭК.СТАНДАРТ: ISO55001: 2014. Prostoev.net. ТОиР, RCM - Простоев.НЕТ

НОВОСТИ. ПРОСТОЕВ.НЕТ.СУЭК.СТАНДАРТ: ISO55001:2014.Prostoev.net. ТОиР, RCM Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технол...

Cмотреть видео

Cмотреть видео