Технологии

249 роликов  Искусственный интеллект — функциональность систем в реализации интеллектуальных творческих функций человека. В этом разделе представлено видео по теме искусственный интеллект.

Искусственный интеллект — функциональность систем в реализации интеллектуальных творческих функций человека. В этом разделе представлено видео по теме искусственный интеллект.

Искусственный интеллект — функциональность систем в реализации интеллектуальных творческих функций человека. В этом разделе представлено видео по теме искусственный интеллект.

Искусственный интеллект — функциональность систем в реализации интеллектуальных творческих функций человека. В этом разделе представлено видео по теме искусственный интеллект. Искусственный интеллект, нейросети

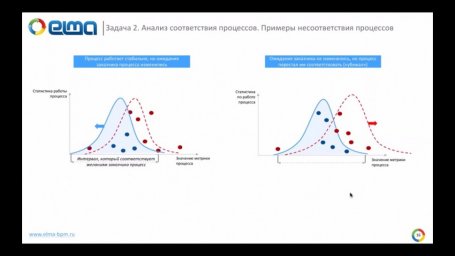

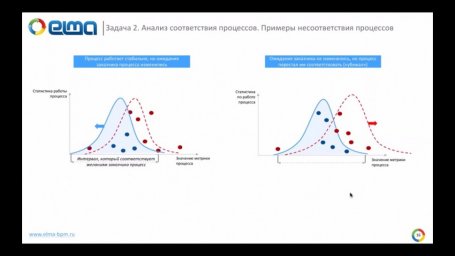

407 роликов  BPM, BI, CPM - системы интеллектуального бизнес-анализа (BI, Business Intelligence).

BPM, BI, CPM - системы интеллектуального бизнес-анализа (BI, Business Intelligence).

BPM, BI, CPM - системы интеллектуального бизнес-анализа (BI, Business Intelligence).

BPM, BI, CPM - системы интеллектуального бизнес-анализа (BI, Business Intelligence). Бизнес-анализ, BPM, BI, CPM,

790 роликов  CRM, CRM-система (сокращение от Customer Relationship Management) - Система управления взаимоотношениями с клиентами. (SRM - с поставщиками)

CRM, CRM-система (сокращение от Customer Relationship Management) - Система управления взаимоотношениями с клиентами. (SRM - с поставщиками)

CRM, CRM-система (сокращение от Customer Relationship Management) - Система управления взаимоотношениями с клиентами. (SRM - с поставщиками)

CRM, CRM-система (сокращение от Customer Relationship Management) - Система управления взаимоотношениями с клиентами. (SRM - с поставщиками) CRM, SRM, клиенты, маркетинг

593 ролика  ERP (Enterprise Resource Planning System) — Системы планирования ресурсов и управления предприятием. Термин ERP(Enterprise Resource Planning) вначале применялся к системам планирования загруженности производственных мощ...

ERP (Enterprise Resource Planning System) — Системы планирования ресурсов и управления предприятием. Термин ERP(Enterprise Resource Planning) вначале применялся к системам планирования загруженности производственных мощ...

ERP (Enterprise Resource Planning System) — Системы планирования ресурсов и управления предприятием. Термин ERP(Enterprise Resource Planning) вначале применялся к системам планирования загруженности производственных мощ...

ERP (Enterprise Resource Planning System) — Системы планирования ресурсов и управления предприятием. Термин ERP(Enterprise Resource Planning) вначале применялся к системам планирования загруженности производственных мощ... Управление предприятием, ERP, MES

1257 роликов  WMS, логистика, управление складом (WMS — warehouse managment system)

WMS, логистика, управление складом (WMS — warehouse managment system)

WMS, логистика, управление складом (WMS — warehouse managment system)

WMS, логистика, управление складом (WMS — warehouse managment system) Логистика, склад, WMS, TMS

638 роликов  EAM, ТОиР - Системы управления техническим обслуживанием и ремонтами оборудования

EAM, ТОиР - Системы управления техническим обслуживанием и ремонтами оборудования

EAM, ТОиР - Системы управления техническим обслуживанием и ремонтами оборудования

EAM, ТОиР - Системы управления техническим обслуживанием и ремонтами оборудования Ремонты, ТОиР, ТО, EAM

880 роликов  Building Information Modeling или Building Information Model — BIM — информационное моделирование здания или информационная модель здания. BIM-моделирование и цифровой двойник. Видео о BIM-моделировании и разработке циф...

Building Information Modeling или Building Information Model — BIM — информационное моделирование здания или информационная модель здания. BIM-моделирование и цифровой двойник. Видео о BIM-моделировании и разработке циф...

Building Information Modeling или Building Information Model — BIM — информационное моделирование здания или информационная модель здания. BIM-моделирование и цифровой двойник. Видео о BIM-моделировании и разработке циф...

Building Information Modeling или Building Information Model — BIM — информационное моделирование здания или информационная модель здания. BIM-моделирование и цифровой двойник. Видео о BIM-моделировании и разработке циф... Моделирование, цифровой двойник, BIM

321 ролик  PLM (product lifecycle management) — ПО для управления жизненным циклом продукции (управления стадиями жизненного цикла изделия, контроля за производством).

PLM (product lifecycle management) — ПО для управления жизненным циклом продукции (управления стадиями жизненного цикла изделия, контроля за производством).

PLM (product lifecycle management) — ПО для управления жизненным циклом продукции (управления стадиями жизненного цикла изделия, контроля за производством).

PLM (product lifecycle management) — ПО для управления жизненным циклом продукции (управления стадиями жизненного цикла изделия, контроля за производством). Управление жизненным циклом продукции, PLM

1955 роликов  В данном разделе представлены видеоматериалы, наглядно демонстрирующие работу современных АСУ ТП — автоматизированных систем управления технологическими процессами. Вы узнаете, как комплекс программных и технических сред...

В данном разделе представлены видеоматериалы, наглядно демонстрирующие работу современных АСУ ТП — автоматизированных систем управления технологическими процессами. Вы узнаете, как комплекс программных и технических сред...

В данном разделе представлены видеоматериалы, наглядно демонстрирующие работу современных АСУ ТП — автоматизированных систем управления технологическими процессами. Вы узнаете, как комплекс программных и технических сред...

В данном разделе представлены видеоматериалы, наглядно демонстрирующие работу современных АСУ ТП — автоматизированных систем управления технологическими процессами. Вы узнаете, как комплекс программных и технических сред... Управление технологическим процессом, АСУ ТП, SCADA

624 ролика  Retail, POS, RFID, онлайн-кассы, кассы, ккт, ккм, видео касса

Retail, POS, RFID, онлайн-кассы, кассы, ккт, ккм, видео касса

Retail, POS, RFID, онлайн-кассы, кассы, ккт, ккм, видео касса

Retail, POS, RFID, онлайн-кассы, кассы, ккт, ккм, видео касса Торговля, кассы, маркировка, маркетплейсы

1274 ролика  В этом разделе собрано видео по теме финансы и бухгалтерия (finance).

В этом разделе собрано видео по теме финансы и бухгалтерия (finance).

В этом разделе собрано видео по теме финансы и бухгалтерия (finance).

В этом разделе собрано видео по теме финансы и бухгалтерия (finance). Финансы и бухгалтерия, FIN

77 роликов  Call CenterContact CenterЦентр обработки звонковЦентр по обслуживанию телефонных звонков, операторский центрБесперебойная обратная связь с потребителями или клиентами

Call CenterContact CenterЦентр обработки звонковЦентр по обслуживанию телефонных звонков, операторский центрБесперебойная обратная связь с потребителями или клиентами

Call CenterContact CenterЦентр обработки звонковЦентр по обслуживанию телефонных звонков, операторский центрБесперебойная обратная связь с потребителями или клиентами

Call CenterContact CenterЦентр обработки звонковЦентр по обслуживанию телефонных звонков, операторский центрБесперебойная обратная связь с потребителями или клиентами Контакт-центр, колл-центр, Call center

194 ролика  IoT, Интернет вещей, встраиваемые системы, умный город, умный дом

IoT, Интернет вещей, встраиваемые системы, умный город, умный дом

IoT, Интернет вещей, встраиваемые системы, умный город, умный дом

IoT, Интернет вещей, встраиваемые системы, умный город, умный дом Интернет вещей, встраиваемые системы, умный город, IoT

307 роликов  Дата-центр (от англ. data center)ЦОД - центр обработки данных ЦХОД - центр хранения и обработки данных Специализированный комплекс или здание для размещения серверного и сетевого оборудования и подключения абонентов к ...

Дата-центр (от англ. data center)ЦОД - центр обработки данных ЦХОД - центр хранения и обработки данных Специализированный комплекс или здание для размещения серверного и сетевого оборудования и подключения абонентов к ...

Дата-центр (от англ. data center)ЦОД - центр обработки данных ЦХОД - центр хранения и обработки данных Специализированный комплекс или здание для размещения серверного и сетевого оборудования и подключения абонентов к ...

Дата-центр (от англ. data center)ЦОД - центр обработки данных ЦХОД - центр хранения и обработки данных Специализированный комплекс или здание для размещения серверного и сетевого оборудования и подключения абонентов к ... ЦОД, центр обработки данных

2413 роликов  Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность. Безопасность

1948 роликов  Геоинформационные системы предназначены для анализа и графической визуализации пространственных данных и их обработки, а также связанной с ними информации об географических объектах.

Геоинформационные системы предназначены для анализа и графической визуализации пространственных данных и их обработки, а также связанной с ними информации об географических объектах.

Геоинформационные системы предназначены для анализа и графической визуализации пространственных данных и их обработки, а также связанной с ними информации об географических объектах.

Геоинформационные системы предназначены для анализа и графической визуализации пространственных данных и их обработки, а также связанной с ними информации об географических объектах. Геоинформационные системы - ГИС

5 роликов  ИТ-аутсорсинг - передача задач/работ по поддержке и обслуживанию ИТ-инфраструктуры специализированным компаниям, имеющих профильный, для выполнения этих задач, штат специалистов различной квалификации. (англ. IT outsourc...

ИТ-аутсорсинг - передача задач/работ по поддержке и обслуживанию ИТ-инфраструктуры специализированным компаниям, имеющих профильный, для выполнения этих задач, штат специалистов различной квалификации. (англ. IT outsourc...

ИТ-аутсорсинг - передача задач/работ по поддержке и обслуживанию ИТ-инфраструктуры специализированным компаниям, имеющих профильный, для выполнения этих задач, штат специалистов различной квалификации. (англ. IT outsourc...

ИТ-аутсорсинг - передача задач/работ по поддержке и обслуживанию ИТ-инфраструктуры специализированным компаниям, имеющих профильный, для выполнения этих задач, штат специалистов различной квалификации. (англ. IT outsourc... ИТ-аутсорсинг

Видео по технологиям цифровизации

Статус реализации программы «Внедрение передовых методов ПОФ». Диагностика. «Сибур Холдинг» - Просто

Простоев.НЕТ #на_конференции_простоевнет. Актуальные вопросы планирования работ по ТОиР нормативы, процессы, методики и опыт проектов. Загребин. Статус реализации корпоративной программы «Внедрение передовых методов ПОФ». Диагностика. ОАО «...

Cмотреть видео

Cмотреть видео

Семинар «Построение и сертификация системы управления активами (СУА)». ТОиР. RCM - Простоев.НЕТ

Семинар «Построение и сертификация системы управления активами (СУА)». ТОиР. RCM Задайте вопросы разработчику стандарта ISO 55001 («Управление активами») Чарльзу Корри на бесплатном семинаре «Активы и их ценность». Бесплатный семинар по...

Cмотреть видео

Cмотреть видео

Ответы на вопросы. Доклад. Реорганизация ремонтных и диагностических подразделений. Сибур-Нефтехим -

Ответы на вопросы к докладу Загребина В.В. Реорганизация ремонтных и диагностических подразделений. Создание единой службы технического заказчика. ТОиР. RCM. Сибур- Нефтехим Доклад Загребина В.В. Реорганизация ремонтных и диагностических...

Cмотреть видео

Cмотреть видео

Основные направления развития системы ТОиР. Дорожные карты. ТОиР. RCM. Prostoev.net. - Простоев.НЕТ

Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технологических систем и оборудования. Подписывайтесь на наш YouTube канал ____...

Cмотреть видео

Cмотреть видео

#система_элементов_управления_ТОиР. Элементы процессов. Диагностика. ТОиР. RCM - Простоев.НЕТ

#система_элементов_управления_ТОиР. Элементы процессов. Диагностика. ТОиР. RCM Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов т...

Cмотреть видео

Cмотреть видео

Оптимизация. RCM. Prostoev.net - Простоев.НЕТ

Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технологических систем и оборудования. Подписывайтесь на наш YouTube канал _____...

Cмотреть видео

Cмотреть видео

Практический курс по анализам смазочных материалов. Noria. AA Inlube. Анонс от компании Prostoev.NET

Практический курс по анализам смазочных материалов. Noria. AA Inlube. Анонс от компании Prostoev.NET.ТОИР. RCM _ Трехдневный основопологающий практический тренинг от корпорации Noria Co. (головной офис в США, . Noria Co. является мировым ...

Cмотреть видео

Cмотреть видео

#система_элементов_управления_ТОиР. Элементы процессов. Надежность. ТОиР. RCM - Простоев.НЕТ

#система_элементов_управления_ТОиР. Элементы процессов. Надежность. ТОиР. RCM Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов тех...

Cмотреть видео

Cмотреть видео

Критичность оборудования. RCM. Prostoev.net - Простоев.НЕТ

Критичность оборудования. RCM. Prostoev.net Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технологических систем и оборудования...

Cмотреть видео

Cмотреть видео

Открытые вебинары методологии Prostoev.net. - Простоев.НЕТ

Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технологических систем и оборудования. Подписывайтесь на наш YouTube канал ____...

Cмотреть видео

Cмотреть видео

#система_элементов_управления_ТОиР. Элементы процессов. Эксплуатация. ТОиР. RCM - Простоев.НЕТ

#система_элементов_управления_ТОиР. Элементы процессов. Эксплуатация. ТОиР. RCM Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов т...

Cмотреть видео

Cмотреть видео

Оборудование-центрическая схема управления ТОиР. RCM.Prostoev.net - Простоев.НЕТ

Оборудование-центрическая схема управления ТОиР. Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технологических систем и оборудо...

Cмотреть видео

Cмотреть видео

#система_элементов_управления_ТОиР. Элементы организации процессов управления ТОиР. RCM - Простоев.Н

#система_элементов_управления_ТОиР. Элементы организации процессов управления ТОиР. RCM Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ре...

Cмотреть видео

Cмотреть видео

1С:ТОИР. Как справиться с пожирателями бюджета – ремонтами и ТО оборудования? Есть ответ – 1С:ТОИР

ПРОСТОЕВ.НЕТ. Форум 1C:ERP 2017. Доклад компании "Деснол Софт" Как справиться с пожирателями бюджета на предприятии – ремонтами и до ТО оборудования? Есть ответ – 1С:ТОИР. Мы информационно-образовательный проект по вопросам организации упр...

Cмотреть видео

Cмотреть видео

Ответы на вопросы к докладу Козочкина М.П. Виброакустическая диагностика станочных узлов.ТОиР.RCM -

Ответы на вопросы к докладу Козочкина М.П. Виброакустическая диагностика станочных узлов.ТОиР.RCM В этом видео приводятся ответы на вопросы аудитории после доклада Козочкина М.П. «Виброакустическая диагностика станочных узлов». ТОиР.RCM&nb...

Cмотреть видео

Cмотреть видео

Вебинар 15 августа. С 11:00 до 12:30.Методы оценки уровня развития управления ТОиР. - Простоев.НЕТ

Приглашаем на вебинар 15 августа. С 11:00 до 12:30. "Методы оценки уровня развития управления ТОиР. Аудиты системы ТОиР. Подходы к формированию Дорожных карт" Ссылка на регистрацию _____ Мы информационно-образовательный проект по вопрос...

Cмотреть видео

Cмотреть видео

#система_элементов_управления_ТОиР. Группы элементов.ТОИР, RCM - Простоев.НЕТ

#система_элементов_управления_ТОиР. Группы элементов.ТОИР, RCM _ Тема сегодняшнего видео «Элементы управления PROSTOEV.NET. ГРУППЫ ЭЛЕМЕНТОВ». 00:19 Мы достаточно давно, уже лет десять или даже больше занимаемся разными направлениями ТО...

Cмотреть видео

Cмотреть видео

Отчет о семинаре. Базовые практики планирования ТОиР. RCM. Сентябрь 2017 г. - Простоев.НЕТ

Отчет о семинаре. Базовые практики планирования ТОиР. RCM. Сентябрь 2017 г. Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов техн...

Cмотреть видео

Cмотреть видео

Терминология. ТОиР. RCM. Техническое обслуживание. Ремонт оборудования - Простоев.НЕТ

Терминология. RCM. Prostoev.net ____ Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технологических систем и оборудования. Под...

Cмотреть видео

Cмотреть видео

Arno Rouk. CEO, Chief Technical Officer. Интервью для журнала Prostoev.net. ТОиР.RCM - Простоев.НЕТ

Arno Rouk. CEO, Chief Technical Officer. Noria Licensed Partner. Интервью для журнала Prostoev.net. ТоиР, RCM _ Трехдневный основопологающий практический тренинг от корпорации Noria Co. (головной офис в США, . Noria Co. является мировым л...

Cмотреть видео

Cмотреть видео

НОВОСТИ. ПРОСТОЕВ.НЕТ. ОКТЯБРЬ 2017г. Совершенствование процессов управления надежностью в ТАНЕКО -

НОВОСТИ. ПРОСТОЕВ.НЕТ. ОКТЯБРЬ 2017г. Совершенствование процессов управления надежностью в АО «ТАНЕКО» (ПАО «Татнефть»). Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведен...

Cмотреть видео

Cмотреть видео

Отзыв участника курса "Смазка машинных механизмов". Noria. AA Inlube.Журнал ТОИР. - Простоев.НЕТ

Отзыв участника курса "Смазка машинных механизмов". Noria. AA Inlube.Для журнала ТОиР, RCM _ Трехдневный основопологающий практический тренинг от корпорации Noria Co. (головной офис в США, . Noria Co. является мировым лидером в области ко...

Cмотреть видео

Cмотреть видео

НОВОСТИ. ПРОСТОЕВ.НЕТ.СУЭК.СТАНДАРТ: ISO55001: 2014. Prostoev.net. ТОиР, RCM - Простоев.НЕТ

НОВОСТИ. ПРОСТОЕВ.НЕТ.СУЭК.СТАНДАРТ: ISO55001:2014.Prostoev.net. ТОиР, RCM Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технол...

Cмотреть видео

Cмотреть видео

Чарльз Корри (Charles Corrie). Обзор стандарта ISO55001 «Управление активами». ТОиР. RCM - Простоев.

Обзор стандарта ISO55001 «Управление активами», гармонизация с другими стандартами. Чарльз Корри, Charles Corrie, разработчик стандарта. ТОиР. RCM Мы информационно-образовательный проект по вопросам организации управления процессами подде...

Cмотреть видео

Cмотреть видео

Умный Склад - RFID шкаф: контроль доступа к материальным ценностям

Как упростить контроль доступа к материальным ценностям? Как автоматизировать выдачу материальных ценностей и всегда быть в курсе у кого они?

Cмотреть видео

Cмотреть видео

Naumen: Контактный центр туроператора BRISCO о Naumen Contact Center

Рубрика «Клиенты о нас» Мария Косенкова, руководитель отдела развития туроператора BRISCO, рассказывает о том, как контактный центр, выполненный на базе российской платформы Naumen Contact Center, стал главным инструментом продаж и обслужи...

Cмотреть видео

Cмотреть видео

Работа с ЕГАИС, подтверждение поставки в Штрих-М: Торговое предприятие 5

Как в товароучетной программе подтвердить приход алкоголя в ЕГАИС

Cмотреть видео

Cмотреть видео

Четыре причины, почему Эвоторы производятся в России

Производство в России — выгоднее!

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Что такое вредоносное ПО? - видео

Посмотрите это видео, чтобы узнать о вредоносных программах, что это такое, какие типы вредоносных программ существуют и, наконец, узнать, как вы можете удалить вредоносные программы и защитить себя в будущем. Важные моменты: 0:00 Вступлен...

Cмотреть видео

Cмотреть видео

Лидогенерация и обработка заказов. Повышаем конверсию и прибыль

Запись совместного вебинара сервисов МойСклад и LPgenerator от 20 августа 2014 года. Алексей Шендо, эксперт сервиса LPgenerator, доказал, что лидогенерация - это управляемый процесс, подчиняющийся четким правилам, а также рассказал про эффе...

Cмотреть видео

Cмотреть видео