Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Kaspersky Russia: Часть #9: Что делает и зачем нужна самозащита в Kaspersky Endpoint Security - виде

В этом видео вы узнаете что делает из зачем нужна самозащита. Как управлять Kaspersky Endpoint Security в сеансе удаленного доступа. #KES #KSC #KES4Business #technicaltraining Следующая часть: Плейлист с другими обучающими видео: ht...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Тренды-2021: блокировки, облака, интеграция и повышение ИБ-грамотности - видео

Глава «СёрчИнформ» Лев Матвеев рассказывает о трендах в ИБ-2021. Какие угрозы сегодня опаснее всего и как от них защититься?Таймкоды: 01:50 – Удалёнка как данность 03:15 – Блокировки стали критичной функцией 03:27 – Остановка пересылки в лю...

Cмотреть видео

Cмотреть видео

Код Безопасности: Миграция с Secret Net 7 на Secret Net Studio

Secret Net Studio - комплексное решение для защиты рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийного оборудования: Ведущий: Павел Петров, менеджер по продукту Secret Net Studio Вебинар бу...

Cмотреть видео

Cмотреть видео

Актив: Вход в личный кабинет юр. лица и индивидуального предпринимателя на сайте nalog.gov.ru (для m

В этом видео рассказываем о том, как войти в личный кабинет юридического лица и индивидуального предпринимателя на сайте Федеральной Налоговой Службы с помощью устройства Рутокен. Вход показан на примере Яндрек.Браузера. С подробной настро...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Система мониторинга ИБ промышленного предприятия. Опыт создания - видео

Выступление Николая Домуховского, Заместителя генерального директора, УЦСБ, на Kaspersky Industrial Cybersecurity Conference 2019. Он подробно рассказывает о системе мониторинга кибербезопасности АСУ ТП и объясняет, как измерить кибербезопа...

Cмотреть видео

Cмотреть видео

GroupIB: Советы по безопасной работе ребенка в интернете

ParentChannel.Ru "Родители должны объяснить ребенку, что интернет, как и улица, это среда, которая может быть опасной для него, для его личной безопасности, для его эмоционального состояния", - основатель и гендиректор компании Group-IB ИЛ...

Cмотреть видео

Cмотреть видео

Экспо-Линк: IDM-системы. Направления дальнейшего развития и совершенствования

IDM-системы. Направления дальнейшего развития и совершенствования. Роман Лунёв. Ведущий менеджер. Газинформсервис.

Cмотреть видео

Cмотреть видео

Layta: Миниатюрная IP камера ACUMEN AiP-C24W-05Y2W в действии

Миниатюрная IP камера AiP-C24W-05Y2W "Коув" предназначена для установки внутри банкоматов и позволяет транслировать в сеть до 4-х потоков одновременно с максимальным разрешением 2Mpx (1920x1080). Сетевая IP видеокамера состоит из видеомодул...

Cмотреть видео

Cмотреть видео

Вебинар: "R-Vision: Compliance Manager. Новые возможности по контролю соответствия"

Программа вебинара:- обзор ключевых изменений в новой версии стандарта Банка России СТО БР ИББС-1.0 и методике оценки СТО БР ИББС-1.2- основные методы организации в банке унифицированного подхода к контролю соответствия требованиям норматив...

Cмотреть видео

Cмотреть видео

Информационные системы и ОКИИ в здравоохранении: актуальные вопросы и изменения в законодательстве

Публикуем запись полезного вебинара от МедИнфоБез “Информационные системы и ОКИИ в здравоохранении: актуальные вопросы и изменения в законодательстве”, который провел Попов Алексей Юрьевич - преподаватель АИС, эксперт, автор методик по у...

Cмотреть видео

Cмотреть видео

Код Безопасности: Настройка резервирования криптошлюза АПКШ Континент

АПКШ «Континент» 3.7 - централизованный комплекс для защиты сетевой инфраструктуры и создания VPN-сетей с использованием алгоритмов ГОСТ

Cмотреть видео

Cмотреть видео

GroupIB: Современные способы отъёма денег у населения в Интернете

По оценке экспертов только за год киберпреступники украли 2,5 млрд. долларов. Какие существуют способы обмана в интернете, рассказывает Сергей Никитин, эксперт Group-IB

Cмотреть видео

Cмотреть видео

СёрчИнформ: Как наказать инсайдера в суде? Реализация материалов по статье 183 УК РФ: ожидание и реа

Руководитель СБ АО «Инфотекс Интернет Траст» Сергей Матвеев расскажет, как с помощью DLP-системы пресечь разглашение коммерческой тайны и добиться наказания в суде. Таймкоды: 02:15 – Чего ждать и требовать от DLP? 02:30 – Какие задачи реша...

Cмотреть видео

Cмотреть видео

Код ИБ: 10 последствий текущей ситуации для сферы ИБ - видео Полосатый ИНФОБЕЗ

Хаос и неопределенность последних дней вызвали множество вопросов, в том числе и с точки зрения информационной безопасности.Обсудим с гостями нашего ток-шоу Код ИБ | БЕЗОПАСНАЯ СРЕДА: - Что будет с отраслью? - Что делать тем, кто пользуется...

Cмотреть видео

Cмотреть видео

Код безопасности: история компании и роль на рынке

Как изменились риски человечества при переходе в эпоху цифровой экономики, какие технологии будут править миром и какие бизнес-стратегии позволят обезопасить мир вокруг рассказывает генеральный директор компании "Код безопасности" - Андрей ...

Cмотреть видео

Cмотреть видео

SODIS Lab: Антитеррор - видео

SODIS Lab: Антитеррор - видеоhttps://www.sodislab.com/ru/antiterrorist

Cмотреть видео

Cмотреть видео

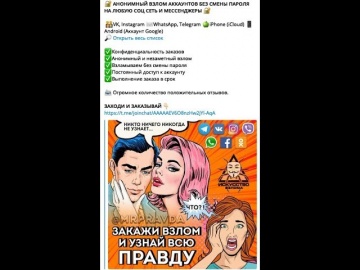

GroupIB: Как злоумышленники могут читать вашу переписку в Telegram. И как им в этом помешать

Group-IB сообщает о ряде инцидентов, связанных с получением нелегального доступа к содержимому переписки в Telegram на устройствах iOS и Android у клиентов разных операторов сотовой связи. Во всех случаях на устройствах пострадавших единст...

Cмотреть видео

Cмотреть видео

АСУ ТП: Встроенные средства кибербезопасности АСУ ТП - видео

#АСУТП #ВстроенныеСредстваКибербезопасности #AMLIVE Запись прямого эфира онлайн-конференции AM Live (https://www.anti-malware.ru), проходившей 16 февраля 2022 года и посвящённой средствам кибербезопасности систем АСУ ТП.0:00 — Интро ...

Cмотреть видео

Cмотреть видео

ЦОД: Вебинар «Защита персональных данных: как выполнить требования 152-ФЗ в облаке» - видео

О том, как правильно обрабатывать ПДн и чем может грозить бизнесу несоблюдение 152-ФЗ, поговорим на вебинаре.Таймкоды:00:06:35 - вступление 00:06:45 - что такое персональные данные 00:08:05 - почему возникла необходимость защищать персональ...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Экспертно: Почему #тренинги по кибербезу не работают? - видео

В этом видео мы попытались ответить на главный вопрос, рано или поздно возникающий перед ибшником любой средней и крупной компании: какими тренингами обучать сотрудников кибербезопасности? Какие техники лучше всего применять и как не н...

Cмотреть видео

Cмотреть видео

AT Consulting: Проект по внедрению платформы Digital HUB в VimpelCom

Проект по запуску прямого операторского биллинга для абонентов VimpelCom Ltd., реализованный совместно с и Opera Software, стал победителем международной премии Global Telecoms Business Innovation Awards 2015 в номинации «Лучший инновацион...

Cмотреть видео

Cмотреть видео

Вебинар DLP защита от утечек информации

Вебинар DLP защита от утечек информации - видео

Cмотреть видео

Cмотреть видео

Код Безопасности: Обзор и выполнение требований ГОСТ Р 56938–2016 по защите виртуализации

vGate: сертифицированное средство защиты платформ виртуализации на базе VMware vSphere или Microsoft Hyper-V Ведущий: Колегов Иван, старший системный аналитик компании «Код Безопасности» Вебинар будет интересен специалистам по информацио...

Cмотреть видео

Cмотреть видео

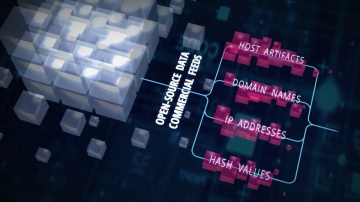

GroupIB: Group-IB представляет Threat Intelligence & Attribution

В рамках глобальной конференции CyberCrimeCon 2020 Group-IB, международная компания, специализирующаяся на предотвращении кибератак, представляет Threat Intelligence & Attribution — результат многолетней инновационной разработки собственных...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Стандарт Банка России СТО БР ИББС-1.0

В рамках вебинара представлена информация о произошедших изменениях законодательства РФ в сфере обеспечения информационной безопасности в организациях банковской системы Российской Федерации СТО БР ИББС-1.0-2004.Спикер: Антон Свинцицкий, ру...

Cмотреть видео

Cмотреть видео

DLP: Алексей Миловидов — Как собирать переносимые бинарники для Linux - видео

. Софт под Linux часто распространяется собранным под конкретную версию конкретной системы. Потому что под другими системами тот же бинарник не запустится. Другой пример: вы собрали программу на своей машине, делаете SCP на сервер, но на се...

Cмотреть видео

Cмотреть видео

"Убейте" лишние запущенные приложения

Нажмите кнопку «Home» два раза. Вы попали в меню управления запущенными приложениями. Полистайте влево-вправо — видите, сколько их там? Внимание вопрос: зачем нам запущенные приложения, которые в данный момент не используются? Правильно, чт...

Cмотреть видео

Cмотреть видео

Layta: IronLogic Z-395 EHT - Электромеханический замок

Электронный замок для мебели Z-395 EHТ - это бесконтактный считыватель совмещенный с автономным контроллером и электромеханическим замком. Замок работает от 4 батареек размера АА. Компактный размер, встроенные часы, большой выбор режимов ра...

Cмотреть видео

Cмотреть видео