Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Kaspersky Russia: Как защитить свои устройства в поездке - видео

Любите путешествовать? Даже если нет, наверняка вам иногда приходится выбираться в другие города и страны — по работе, навестить бабушку или съездить на свадьбу к друзьям. И где бы вы ни находились — в метро и аэропортах, в отелях и кафе, в...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Анализ событий ИБ в реальном времени: необходимость или блажь? - видео

Отсутствие компетентных специалистов и необходимость самостоятельно дописывать правила и коннекторы – это причины, которые чаще всего останавливают заказчиков от покупки и внедрения SIEM. Но так ли тяжело управлять системой? «СёрчИнформ SIE...

Cмотреть видео

Cмотреть видео

Код Безопасности: Обзор ГОСТ Р 57580.1-2017 по защите информации для финансовых организаций

Ведущий: Павел Коростелев, старший менеджер по маркетингу продуктов. Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также па...

Cмотреть видео

Cмотреть видео

Код Безопасности: Обзор требований регуляторов к обеспечению защиты информации - часть 2

вебинарах, посвященных обзору требований регуляторов к обеспечению защиты информации рассматриваются особенности применения нормативных документов ФСТЭК России и законов России в сфере обеспечения информационной безопасности. В результате и...

Cмотреть видео

Cмотреть видео

ЭЛВИС-ПЛЮС: «ЭЛВИС-ПЛЮС»: 30 лет в море ИТ — Юбилейное интервью с Александром Галицким, основателем

Компания «ЭЛВИС-ПЛЮС» отмечает юбилей — 30 лет в море ИТ!Смотрите юбилейное интервью с основателем «ЭЛВИС-ПЛЮС» — предпринимателем Александром Галицким. В интервью он вспоминает историю возникновения компании и первые шаги; прор...

Cмотреть видео

Cмотреть видео

Отключите GPS для большинства приложений

Ряду приложений для того, чтобы выполнять свои функции, необходимо понимание контекста, то есть, ответ на вопрос - "где вы находитесь?" FourSquare или автомобильный навигатор без этой возможности не будут иметь смысла. Однако большинству пр...

Cмотреть видео

Cмотреть видео

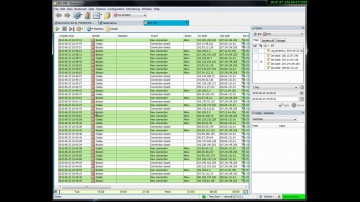

StoneGate Management Center (Stonesoft) - функция Geolocation

Рассмотрение функции Geolocation - анализ трафика по территориальному признаку - в решении StoneGate Management Center компании Stonesoft.

Cмотреть видео

Cмотреть видео

СёрчИнформ: Вебинар «Блокировать нельзя разрешить: безопасность файловой системы» - видео

Блокировать нельзя разрешить: безопасность файловой системы:Тайм-коды:00:56 Что такое DCAP 06:04 Какие проблемы решает DCAP 06:52 Почему важно навести порядок в файловой системе 09:15 Какие инструменты можно использовать для обеспечения без...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Road Show SearchInform 2018. Новые возможности защитных решений. Демонстрация расследова

Спикер: Евгений Матюшенок, директор «СёрчИнформ» по продажам в РФ и СНГ

Cмотреть видео

Cмотреть видео

ЭЛВИС-ПЛЮС: Защищённый БДМ-Ноутбук - видео

Описание технологии Базовый Доверенный Модуль и рассказ о работе БДМ-Ноутбука — первого из линейки защищённых устройств.

Cмотреть видео

Cмотреть видео

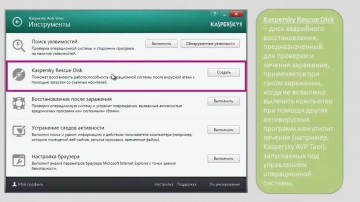

Как использовать Инструменты в Kaspersky Anti-Virus 2014?

Мы расскажем, как в Kaspersky Anti-Virus 2014 использовать Поиск уязвимостей, Диск аварийного восстановления и другие Инструменты. Видеоинструкции по Kaspersky Anti-Virus 2014 . Официальный сайт "Лаборатории Касперского" Читайте нас в ...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Как настроить и использовать водяные знаки?

Начальник отдела информационной безопасности «СёрчИнформ» Алексей Дрозд поделился, зачем нужны вотермарки и как они работают. Больше подробностей про функционал защитных решений и их работу – в нашем блоге: https://searchinform.ru/blog/202...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Часть #8: Как Kaspersky Endpoint Security защищает от веб-угроз - видео

В этом видео вы узнаете как Kaspersky Endpoint Security защищает от веб-угроз, и как настроить исключения из проверки. #KES #KSC #KES4Business #technicaltraining Следующая часть: https://youtu.be/odyyX94egxs Плейлист с другими обучающими ...

Cмотреть видео

Cмотреть видео

Код Безопасности: Обзорный видеоролик o TrustAccess

Юлия Смирнова, менеджер по развитию направления компании «Код Безопасности», рассказывает о назначении, архитектуре и функциональных возможностях TrustAccess.

Cмотреть видео

Cмотреть видео

Инфосистемы Джет: SecOps. Защита кластера - видео

На вебинаре «Инфосистемы Джет» мы рассматриваем вопросы безопасности процесса DevSecOps с точки зрения управления ИТ-инфраструктурой. Показываем, как в среде оркестрации может быть организовано управление доступами на разных уровнях, о...

Cмотреть видео

Cмотреть видео

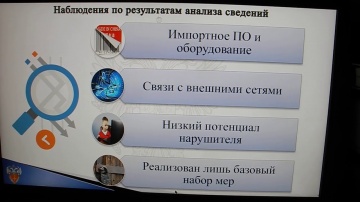

Кибербезопасность АСУ ТП: Доклад Кубарева А. В. ФСТЭК России. 17.09.20. Часть 1 - видео

Онлайн - Конференция "Кибербезопасность АСУ ТП критически важных объектов". Доклад Кубарева А. В. ФСТЭК РоссииПодробнее в заметке блога "Рупор бумажной безопасности" https://valerykomarov.blogspot.com/2020/09/092020....

Cмотреть видео

Cмотреть видео

DNN/SNN | Лекция 1: От перцептрона до глубоких нейронных сетей

Автор: Михаил Бурцев Доклад Михаила Бурцева "Основные понятия машинного обучения" был озвучен в 2016 году в рамках курса "Cовременные подходы в машинном обучении: применение нейронных сетей, введение в обучение с подкреплением и глубокое о...

Cмотреть видео

Cмотреть видео

Инфосистемы Джет: Ликбез по Compliance. Как подготовиться к проверке Роскомнадзора - видео

На мероприятии мы рассказали про актуальные нормативные-правовые акты в области ИБ в целом, и про защиту персональных данных, в частности. Подробно разобрали этапы подготовки к проверке Роскомнадзора: как правильно подготовить документы, на...

Cмотреть видео

Cмотреть видео

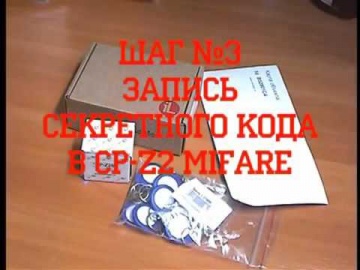

Layta: IronLogic CP-Z2 MF - Мини-считыватель

CPZ-2 Mifare поддерживает работу как в «открытом»(чтение ID) так и в «защищенном» (шифрование ID) режиме для доступа к данным идентификатора. Работа в защищенном режиме передачи ID идентификатора- гарантирует Вам защиту от копирования, клон...

Cмотреть видео

Cмотреть видео

Актив: Новые возможности Guardant. Релиз 3.0 - видео

Решения Guardant всегда предлагали разработчикам программных продуктов инструменты для решения самого широкого спектра задач по лицензированию и защите. Программные и аппаратные ключи Guardant обладают высокой функциональностью и подходят к...

Cмотреть видео

Cмотреть видео

Layta: Beward BD75-5P (ночная съемка) - IP-камера видеонаблюдения PTZ

Пример записи камеры Beward BD75-5P в ночное время. Ссылка на камеру:

Cмотреть видео

Cмотреть видео

Layta: D-Link DCS-700L - IP-камера видеонаблюдения миниатюрная беспроводная

Обзор камеры D-Link DCS-700L . Ссылка на камеру:

Cмотреть видео

Cмотреть видео

Код Безопасности: Централизованная установка клиентов Secret Net Studio в защищаемой сети

Secret Net Studio - комплексное решение для защиты рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийного оборудованияЦентрализованная установка клиентов Secret Net Studio в защищаемой сети

Cмотреть видео

Cмотреть видео

ITGLOBAL: ГОСТ Р 57580. Защита информации финансовых организаций. Почему нужно готовиться уже сейчас

ГОСТ Р 57580 — новый стандарт Российской Федерации для финансовых организаций, который становится обязательным в 2021 году. В стандарте указаны необходимые для исполнения требования по защите информации и повышению уровня информационн...

Cмотреть видео

Cмотреть видео

Anti-Malware.ru: Наиболее зрелые российские средства сетевой безопасности - видео

Запись прямого эфира онлайн-конференции AM Live (https://www.anti-malware.ru), проходившей 29 июня 2022 года и посвящённой наиболее зрелым российским средствам сетевой безопасности.Модератор:

Cмотреть видео

Cмотреть видео

Layta: D-Link DCS-2132L - IP-камера видеонаблюдения миниатюрная беспроводная

Обзор видеокамер серии D-Link DCS-2132L. Ссылки на камеры:

Cмотреть видео

Cмотреть видео

Layta: Hikvision DS-2DE4220-AE - IP-камера видеонаблюдения PTZ уличная

Пример записи камеры Hikvision DS-2DE4220-AE Ссылка на камеру:

Cмотреть видео

Cмотреть видео

«ДиалогНаука»: Управление инцидентами информационной безопасности от А до Я

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. На вебинаре будут рассмотрены ключевые этапы создания и в...

Cмотреть видео

Cмотреть видео

Layta: Вебинар 'IP видеорегистраторы RVi нового поколения' 26.08.2014

Вебинар посвящен IP-видеорегистраторам RVi-IPN16/2-PRO NEW, RVi-IPN16/4-PRO и RVi-IPN16/2-8P. Будут рассмотрены: - Технические характеристики и особенности - Основные возможности - Комплект поставки - Область применения и основные преимущес...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Тренды-2020 В ИБ. Удаленка, облака, стоимость владения ПО - видео

Как защитить информацию на всех уровнях с помощью специализированных решений читайте в белой книге searchinform.ru/white-papers/rukovodstvo-p...

Cмотреть видео

Cмотреть видео