Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

GroupIB: МВД и Group-IB задержали мошенников, похищавших деньги у клиентов банков с помощью клонов

Сотрудники московского уголовного розыска при содействии экспертов Group-IB задержали организаторов преступной группы, специализирующейся на перевыпуске SIM-карт и хищении денег у клиентов российских банков. Группа действовала несколько лет...

Cмотреть видео

Cмотреть видео

GroupIB: Кибератаки: объясняем "на пальцах"

Какая мотивация у киберпреступников? Какие бывают виды кибератак? Кто может стать жертвой? Какой ущерб могут нанести киберпреступники? Обо всем этом Артем Белей, младший тренер по кибербезопасности, Group-IB, рассказал в прямом эфире в наш...

Cмотреть видео

Cмотреть видео

GroupIB: Болевая точка: как защитить домашний роутер от взлома?

Незащищенный роутер и ваша беспроводная сеть могут стать точкой входа не только для любопытного соседа, но и для настоящего злоумышленника. Печально, что у многих пользователей заводские настройки и пароли их домашних маршрутизаторов и роут...

Cмотреть видео

Cмотреть видео

AT Consulting: Фильм о будущем

Ключевые направления деятельности компании : внедрение и сопровождение сложных информационных систем, управленческий и операционный бизнес-консалтинг, управление проектами и ИТ-аутсорсинг.

Cмотреть видео

Cмотреть видео

СёрчИнформ: Стрим «DCAP: защита данных в покое или покой нам только снится?» - видео

Три года назад лишь Gartner и узкий круг специалистов знали, что за зверь такой – этот DCAP. А сегодня только и разговоров, что о защите данных в покое. Говорят, DCAP-системы скоро будут распространены, как DLP и антивирусы. Спорно? Во вр...

Cмотреть видео

Cмотреть видео

Код Безопасности: Защита АРМ в соответствии с приказами ФСТЭК №17 и №21 с помощью Secret Net Studio

Ведущий: Бойцов Иван, ведущий менеджер по продукту компании «Код Безопасности» Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения комплексной защит...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Эксперты прокачивают малый бизнес: кейс сайкл-студии - видео

Как предпринимателям прокачать свой бизнес, перевести его в онлайн и при этом сохранить дела в безопасности? В этом поможет проект «Доступно новое обновление» от «Лаборатории Касперского». Для этого компания собрала команду известных э...

Cмотреть видео

Cмотреть видео

Модный урок. Презентация Kaspersky Internet Security 2016

Этим летом в моду входит эффективная защита своей виртуальной жизни. Чтобы доказать это, «Лаборатория Касперского» пригласила известного российского дизайнера Константина Гайдая поразмыслить над тем, как стиль человека в виртуальном и реаль...

Cмотреть видео

Cмотреть видео

GroupIB: «Криминалистика, небоскребы и аниме — невыдуманные истории о переезде Threat Hunter'a в Син

Карьерные пути в Group-IB не похожи ни на какие другие: можно поработать криминалистом в Лабе, потом переехать в Сингапур как Threat Hunter, затем перебраться в Дубай уже креативным техническим директором (what???). Хотите узнать, как? Э...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Road Show SearchInform 2018. Муки выбора «КИБ СёрчИнформ»: от поиска решения до практики

Спикер: Иван Шубин, Начальник Управления технологического обеспечения информационной безопасности

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Про #IoT и не только | Подкаст ОБИБЭ, выпуск №3 - видео

В третьем выпуске подкаста ОБИБЭ мы решили поговорить о таком понятии как IoT — или Internet of Things — и немного об ответственности и рисках, которые готовит нам новая эпоха автоматизации. Беседа получилась душевной и богатой ...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Что стояло за главной утечкой-2019? Расследование от А до Я - видео

Инсайдеру хватит нескольких дней, а иногда и считаных часов, чтобы вынести за пределы компании объемный массив данных. На примере реальной утечки в крупной компании начальник службы безопасности «СёрчИнформ» Алексей Дрозд прошелся по следам...

Cмотреть видео

Cмотреть видео

REG.RU: Как не стать жертвой email-мошенников?

Мы подготовили инструкцию как действовать в ситуации, когда к вам на почту пришло подозрительное письмо. 1. Проверьте домен, с которого пришло письмо. Наши настоящие письма приходят только с домена REG.RU — noreply@reg.ru, n...

Cмотреть видео

Cмотреть видео

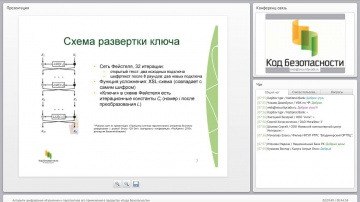

Код Безопасности: Алгоритм шифрования «Кузнечик» и перспектива его применения в продуктах «Кода Безо

Ведущий: Дмитрий Задорожный, начальник отдела аналитики, Алиса Дорохова, системный аналитик. На вебинаре будет подробно рассмотрен алгоритм шифрования «Кузнечик» (ГОСТ Р 34.12─2015) и перспективы его применения в продуктах «Кода Безопаснос...

Cмотреть видео

Cмотреть видео

GroupIB: Продажа фальшивых полисов ОСАГО в интернете

ТВ Центр, программа «Городское собрание», январь 2016 В России участились случаи продажи поддельных полисов ОСАГО и постепенно география продаж плавно перемещается из фургончиков в интернет-пространство. Мошенники запускают сайты, где откр...

Cмотреть видео

Cмотреть видео

GroupIB: Обзор новых угроз ИБ, подробности расследований Group-IB и уязвимостях разных платформ

Сергей Никитин, заместитель руководителя лаборатории компьютерной криминалистики Group-IB, дал интервью программе "Персоналии ИКТ" и рассказал про новые угрозы и тренды высокотехнологичных преступлений, раскрыл подробности некоторых расслед...

Cмотреть видео

Cмотреть видео

GroupIB: Group-IB: «Яндекс» закрывает глаза на ссылки-мутанты онлайн-пиратов

Group-IB выявила новые способы обхода интернет-пиратами меморандума, обязывающего поисковики удалять ссылки на страницы с нелегальным контентом из результатов поисковой выдачи. Принятый в 2018 году антипиратский меморандум, подписанный прав...

Cмотреть видео

Cмотреть видео

GroupIB: В школьной программе может появиться новый обязательный предмет по кибербезопасности

Life News, 18.02.2015 В школьной программе может появиться новый обязательный предмет по кибербезопасности – основы информационной безопасности. С такой инициативой выступил Илья Сачков, сопредседатель комиссии по кибербезопасности РАЭК и г...

Cмотреть видео

Cмотреть видео

Layta: IP камеры Hikvision

Обзор работы IP камер Hikvision Ссылка на IP камеры Hikvision на нашем сайте:

Cмотреть видео

Cмотреть видео

IDC: Защита на опережение

Директор по консалтингу IDC Россия и СНГ Тимур Фарукшин рассуждает об угрозах для бизнеса и способах их предотвращения. Официальный сайт "Лаборатории Касперского" Читайте нас в социальных сетях: Facebook: Vkontakte: Odnoklassniki:...

Cмотреть видео

Cмотреть видео

Как запустить проверку в Kaspersky Internet Security 2018

Чтобы защитить компьютер от заражения, регулярно проверяйте вашу систему на вирусы. В этом видео вы узнаете, как запустить проверку в Kaspersky Internet Security 2018. Подробнее о запуске проверки: Официальный сайт "Лаборатории Касперск...

Cмотреть видео

Cмотреть видео

Презентация книги "Лаборатории Касперского" в Московском Доме Книги

15 октября 2015 года в Московском Доме Книги на Новом Арбате прошла встреча с международным вице-президентом по клиентскому маркетингу "Лаборатории Касперского" Евгением Черешневым и его заместителем Сергеем Маленковичем. Они представили го...

Cмотреть видео

Cмотреть видео

Layta: Видеосервер серии Domination IP MDR в действии

Система видеонаблюдения "Domination" завоевала прочные позиции на российском рынке охранного видеонаблюдения благодаря законченности предлагаемых решений, высокой надежности и производительности работы ОС (Linux) и ПО. Серия Domination IP M...

Cмотреть видео

Cмотреть видео

Серия 1: Думай о том, что публикуешь в социальных сетях

Первый корпоративный сериал по информационной безопасности. В главных ролях сотрудники КРОК.

Cмотреть видео

Cмотреть видео

GroupIB: новая система для борьбы с мошенничеством и решение для защиты от ботов

Сегодня в рамках виртуальной презентации, Group-IB, международная компания, специализирующаяся на предотвращении кибератак, представила новую комплексную систему для борьбы с мошенничеством Fraud Hunting Platform. С ее помощью за первые 6 м...

Cмотреть видео

Cмотреть видео

Как избавиться от баннеров с Kaspersky Internet Security 2018

Рекламные баннеры на сайтах не несут полезной информации, но при этом увеличивают объем скачиваемого трафика. В этом ролике мы покажем, как избавиться от назойливых баннеров в Сети. Подробнее о настройках Анти-Баннера: Официальный сайт "Л...

Cмотреть видео

Cмотреть видео

GroupIB: Сюжет о вирусах в мобильных телефонах

Первый канал Воскресное "Время" Илья Сачков: как обезопасить себя от вирусов в мобильных телефонах

Cмотреть видео

Cмотреть видео

Айдеко: Выбор решения для защиты сети: Ideco UTM vs Kerio Control - видео

Приглашаем вас на онлайн-встречу "Выбор решения для защиты сети: Ideco UTM vs Kerio Control. Стоит ли переходить, преимущества, планы развития российского решения" Спикер: Дмитрий Хомутов, руководитель отдела развития Айдеко О чем погово...

Cмотреть видео

Cмотреть видео