Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Код ИБ: Промышленная кибербезопасность. Fast Start - видео Полосатый ИНФОБЕЗ

Дмитрий Даренский Руководитель направления по развитию продуктов промышленной безопасности, Positive Technologies#codeib #PositiveTechnologiesКОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности ...

Cмотреть видео

Cмотреть видео

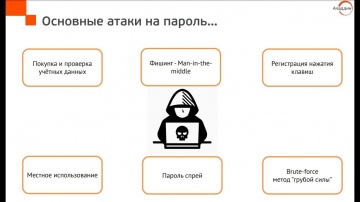

Аладдин Р.Д.: Вебинар по аутентификации: мифы о "сложных" паролях, Aladdin 2FA - видео

Основные темы вебинара - Усиленная или Строгая аутентификация - Мифы о "сложных" паролях - One Time Password в Enterprise - Открытые стандарты vs Enterprise - Opensource в Enterprise - Aladdin 2FA и сценарии использования продук...

Cмотреть видео

Cмотреть видео

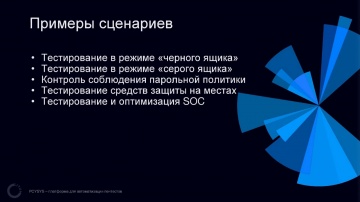

ДиалогНаука: ВЕБИНАР: СЦЕНАРИИ АВТОМАТИЗАЦИИ ПЕНТЕСТА PCYSYS PENTERA

Совместный вебинар АО "ДиалогНаука" и компании "Citum" посвящен решению Pcysys PenTera - автоматизация пентеста. На вебинаре рассмотрены общие и конкретные примеры использования решения по автоматизации пентеста, интеграция в бизнес-пр...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.:Как перестать сомневаться и начать использовать современные методы аутентификации

Спикеры компании "Аладдин Р.Д." представили подробную информацию об актуальности многофакторной аутентификации, а также подробно рассмотрели типовые задачи, пути их решения с помощью продуктов "Аладдин Р.Д." и перспективы использования биом...

Cмотреть видео

Cмотреть видео

Экспо-Линк: Код ИБ 2016 | Санкт Петербург - видео

Один день из жизни Кода ИБ в Петербурге 21 апреля конференция «Код информационной безопасности» во второй раз прошла в Санкт-Петербурге. Местом проведения на этот раз стал «Sokos Hotel Olympia Garden», на территории которого собрались...

Cмотреть видео

Cмотреть видео

Код Безопасности: Обновление до новых версий vGate

vGate - сертифицированное средство защиты платформ виртуализации, обеспечивающее контроль инфраструктуры, действий администраторов и фильтрацию сетевого трафика на уровне гипервизора: Вебинар будет интересен специалистам по информацион...

Cмотреть видео

Cмотреть видео

Актив: Как защитить аккаунт Google c помощью Рутокен U2F

Чтобы защитить учетную запись не потребуется навыки администрирования: посмотрите 2-х минутный видеоролик о том, как просто защитить аккаунт Google c использованием Рутокен U2F.

Cмотреть видео

Cмотреть видео

Код Безопасности: уникальность технологического подхода

Как перейти от "бумажной" безопасности к реальной, как обеспечить информационную безопасность по пяти направлениям одновременно и как упаковать сложные технологии в коробочные продукты. Герой программы: Андрей Голов, генеральный директор к...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Вебинар: 4 причины автоматизировать пентест

Вебинар посвящен вопросам эффективности пентеста и преимуществам его автоматизации на примере платформы Pcysys PenTera. А разобраться в этих вопросах поможет нам технический директор компании CITUM - Валерий Филин. ПРОГРАММА: 1. К...

Cмотреть видео

Cмотреть видео

Инфосистемы Джет: Взлом мобильного устройства: расследуем цепочку событий, ведущую к утечке данных -

Виталий Титаренко, специалист отдела расследования и реагирования на угрозы ИБ, Positive TechnologiesИнфосистемы Джет

Cмотреть видео

Cмотреть видео

Ideco: Настройка VPN IKEv2/IPsec в Ideco NGFW 19, 18, 17, 16 - видео

Таймкоды: 00:00 - Вступление 00:35 - Настройка Ideco NGFW 01:42 - VPN-подключение IKEv2/IPsec на Windows 02:43 - VPN-подключение IKEv2/IPsec на Ubuntu 03:50 - VPN-подключение IKEv2/IPsec на Android 04:30 - Заключение Скачать и протести...

Cмотреть видео

Cмотреть видео

Код ИБ: Екатеринбург Антон Игнатов - видео Полосатый ИНФОБЕЗ

КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионалов в ИБ.Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасн...

Cмотреть видео

Cмотреть видео

Код ИБ: Dcrypt Smart Sfp – новый способ защиты на канальном уровне - видео Полосатый ИНФОБЕЗ

Dcrypt Smart Sfp – новый способ защиты на канальном уровне ЕЛЕНА ВЫХОДЦЕВА. Коммерческий директор, ТСС#codeib #ТССКОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятнымЗдесь вы ...

Cмотреть видео

Cмотреть видео

Ростелеком - Солар: Вебинар Solar JSOC «Кто и как угрожает российским финансовым компаниям в киберпр

Сегодня финансовый сектор особенно интересен киберпреступникам. Основная цель атак – монетизация путем вывода средств со счетов. Как правило, периметр банков и других крупных финансовых организаций надежно защищен, но, несмотря на это, веро...

Cмотреть видео

Cмотреть видео

Василий Шауро. Развитие кибербезопасности АСУТП в условиях цифровизации предприятий - видео

Василий Шауро, Руководитель направления стратегического маркетинга в Emerson, в своем докладе рассказывает о развитии кибербезопасности АСУ ТП в условиях цифровизации предприятий.Ссылка на слайды доклада: https://kas.pr/jee5 Подробнее о к...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Вебинар ARMIS – безагентная платформа - видео

Большинство компаний не могут обнаружить до 40 % устройств в своей сетевой инфраструктуре. Поэтому крайне актуальной становится задача по идентификации и обеспечению безопасности как управляемых, так и неуправляемых сетевых узлов – от тради...

Cмотреть видео

Cмотреть видео

Код ИБ: Безопасность виртуализации: сегодня и завтра - видео Полосатый ИНФОБЕЗ

Безопасность виртуализации: сегодня и завтра00:00 Безопасность виртуализации 01:49 Функционал защиты виртуализации 05:43 Сетевая защита 11:21 Внедрение безопасности в ИТ-инфраструктуру 12:24 Защита виртуализации 15:27 Возможности и сценарии...

Cмотреть видео

Cмотреть видео

Big Data: 15 Артем Меркулов руководитель бизнеснаправления Big Data Solutions Неофлекс - видео

Партнерская сессия АНАЛИТИЧЕСКАЯ ПЛАТФОРМА ДЛЯ МОНИТОРИНГА СОБЫТИЙ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ В БАНКЕ «ОТКРЫТИЕ» НА БАЗЕ ТЕХНОЛОГИЙ BIG DATA. Спикер: Артем Меркулов, руководитель бизнес-направления Big Data Solutions, «Неофлекс»

Cмотреть видео

Cмотреть видео

DLP: CTERA Webinar: Introducing 7.0 - видео

In this webinar we unveil the new enhancements in CTERA's newest major feature release, including ultra-fast edge-to-cloud synchronization, secure geo-segmentation, embedded antivirus, and built-in data discovery and migration from legacy f...

Cмотреть видео

Cмотреть видео

Softline: вебинар «Реализация ГОСТ 57580 от теории к практике» - видео

Вводная часть Сергей Сенютин, руководитель группы по кибербезопасности в ПФО, Softline Экспертный блок Татьяна Кузьменко, эксперт отдела аудита ИБ, Инфосекьюрити, 8 лет опыта в аудите, несколько завершенных аудитов по ГОСТ 57580 в кредитных...

Cмотреть видео

Cмотреть видео

Актив: Вебинар «Рутокен VPN для работы из дома»

Вебинар посвящен технологиям и решениям, обеспечивающим безопасную удаленную работу сотрудников. На вебинаре разберем следующие вопросы: - От каких угроз защищает Рутокен VPN - Почему для VPN необходима двухфакторная аутентификация и как...

Cмотреть видео

Cмотреть видео

Layta: РИЭЛТА-АКВА - система защиты от потопа

Компания РИЭЛТА специализируется на выпуске систем управления автоматикой, оборудования для охранной техники. Система защиты от потопа РИЭЛТА-АКВА надежна, безопасна, имеет автономное питание и имеет ряд конкурентных особенностей. В комплек...

Cмотреть видео

Cмотреть видео

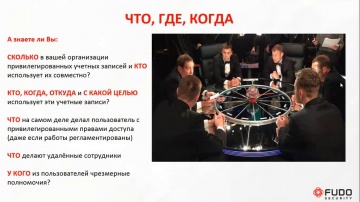

ДиалогНаука: Вебинар: FUDO PAM – полный контроль и защита за один день

Совместный вебинар с компанией RRC посвящен новому решению по управлению привилегированным доступом - FUDO PAM. Это комплексное безагентное решение, которое можно установить в течение одного дня. Система отслеживает действия привилегир...

Cмотреть видео

Cмотреть видео

ДиалогНаука: ОБЗОР ФУНКЦИЙ НОВОЙ ВЕРСИИ ОС UGOS 7.1 от UserGate - вебинар - видео

Вместе с UserGate разобрал обновления в операционной системе UGOS версии 7.1, которая является основой для экосистемы UserGate SUMMA, включающей в себя UserGate NGFW – межсетевой экран следующего поколения. В новой версии операционной систе...

Cмотреть видео

Cмотреть видео

JsonTV: Электронная подпись - риски и защита

Максут Шадаев, Министр цифрового развития, связи и массовых коммуникаций РФ. На CNews FORUM Кейсы ИТ-лидеры рассказывают о применении новейших технологий цифровой трансформации, о своих ошибках и успешных кейсах. О тех реальных преимущества...

Cмотреть видео

Cмотреть видео

Syssoft: Адаптация DevOps к миру растущих атак на цепочки поставок программного обеспечения - видео

Получить на почту (скачать) доклад (презентацию) спикеров в PDF и именной сертификат участника: https://sonatype.syssoft.ru/Сайт "Системного софта" - https://www.syssoft.ru/Мы в Фейсбуке - https://www.facebook.com/Syssoftru/ Мы ВКонтакте ...

Cмотреть видео

Cмотреть видео

Ай-Теко: Никому не верю! Стоит ли доверять своим сотрудникам?

Партнерский ролик Айтеко и Cisco. Ирина Берловская, партнерский менеджер по информационной безопасности компании Cisco рассуждает о доверии в Интернет-пространстве.Доверие в Интернет-пространстве - возможно?

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: GIS Days 2020. Пленарная сессия. Сергей Петренко, Аладдин Р.Д.

На пленарной Online-сессии "Кибербезопасность новой реальности" Сергей Петренко, директор продуктового направления "Защищённые носители информации" "Аладдин Р.Д.", выступил с 26:59 минуты с докладом на тему: "Обеспечение безопасной удалённо...

Cмотреть видео

Cмотреть видео

ДиалогНаука: ПРИМЕРЫ ЗАДАЧ, КОТОРЫЕ ПОМОГАЕТ РЕШИТЬ CORTEX XSOAR АВТОМАТИЧЕСКИ

Новый класс продуктов SOAR по автоматизации задач ИТ и ИБ и интеграции управления из одной точки для разнородных продуктов безопасности перешел на другой уровень - в него добавили функционал Threat Intelligence Platform. Вы теперь може...

Cмотреть видео

Cмотреть видео