Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Код ИБ: Искусственный интеллект в ИБ | Безопасная среда - видео Полосатый ИНФОБЕЗ

Технологии искусственного интеллекта постепенно становятся неотъемлемой частью практически любой сферы жизни, в том числе и информационной безопасности. Действительно ли искусственный интеллект существенно повысит уровень защищенности орга...

Cмотреть видео

Cмотреть видео

Ростелеком - Солар: Защита от утечек с помощью контроля файловых хранилищ и корпоративных мессенджер

Без discovery-модулей соблюдение политики безопасности было бы невозможным. Ситуация, когда логины и пароли бесконтрольно сохраняются и пересылаются, зарплатные ведомости выкладываются в общий доступ или рассылаются коллегам, а увольняющиес...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Управление процессами и мероприятиями по защите информации - видео вебинара

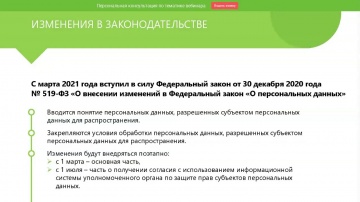

Вебинар посвящен вопросам законодательного регулирования, обеспечению и управлению процессами и мероприятиями в сфере защиты информации.ПРОГРАММА:- Требования законодательства в сфере защиты информации; Задачи, решаемые в процессе обеспечен...

Cмотреть видео

Cмотреть видео

Вебинар «Guardant Station: новый модуль управления памятью»

Команда проекта Guardant выпустила новую версию системы управления лицензиями Guardant Station. Теперь разработчики программного обеспечения могут создавать свои собственные схемы лицензирования. Ключевая новинка – модуль управления памятью...

Cмотреть видео

Cмотреть видео

Информзащита: В Калининградской области растет число мошенничеств с банковскими картами

На радио Business FM Калининград, директор центра противодействия мошенничеству Игорь Шульга, комментирует возросшее число мошенничеств по банковским картам.

Cмотреть видео

Cмотреть видео

АСУ ТП: Обзор развития рынка ИБ АСУ ТП за последние десять лет. Гаврилов Виктор - видео

Десятая юбилейная конференция «Информационная безопасность автоматизированных систем управления технологическими процессами критически важных объектов». Мероприятие прошло при участии ФСТЭК России, Минэнерго РФ, представителей Казахстана и ...

Cмотреть видео

Cмотреть видео

Ideco: Ideco Center: как масштабировать NGFW-инфраструктуру без роста операционных рисков - видео

Современные корпоративные сети по умолчанию распределённые: филиалы, региональные площадки, несколько ЦОД. В таких условиях NGFW перестаёт быть единичным устройством и превращается в набор узлов, которыми необходимо управлять синхронно. На...

Cмотреть видео

Cмотреть видео

Актив: Как выбрать систему учета СКЗИ в 2026 году - видео

В условиях постоянно растущих требований к информационной безопасности правильный выбор системы учета СКЗИ становится критически важным для любой организации. Компания «Актив» приглашает на вебинар «Как выбрать систему учета СКЗИ в 2026 год...

Cмотреть видео

Cмотреть видео

Ideco: Сетевая безопасность без системы = постоянные риски - видео

Скачать и протестировать Ideco NGFW: https://my.ideco.ru Присоединяйтесь к нашему каналу и чату "Ideco NGFW: создаём вместе": https://t.me/Ideco Подписывайтесь и следите за нашими последними новостями: https://vk.com/ideco_ngfw #Ideco #NG...

Cмотреть видео

Cмотреть видео

Код ИБ: Защита от утечки данных, где Zero Trust не пустое слово - видео Полосатый ИНФОБЕЗ

Защита от утечки данных, где Zero Trust не пустое слово Ильшат Латыпов, Менеджер продукт, КиберпротектКОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить пр...

Cмотреть видео

Cмотреть видео

Neosystemy Severo-Zapad: Информационная безопасность. Выбор программного обеспечения в условиях санк

Видеозапись мероприятия, прошедшего 27.04.2022. Таймкоды: 00:00:00 Вступительное слово 00:06:38 Новости из мира ИТ 00:14:30 Замена Microsoft 00:26:02 1С:Облачная инфраструктура 00:32:10 Политика импортозамещения 00:41:20 Мой Оф...

Cмотреть видео

Cмотреть видео

SCADA: Флорьянович Александр (Касперский) - Безопасность промышленной инфраструктуры. Опыт ЕС и СНГ

Приветственные слова: 1. Приветственное слово Жерносек Сергей Васильевич, заместитель начальника Оперативно-аналитического центра при Президенте Республики Беларусь 2. Приветственное слово Шерстнёв Николай Николаевич, председатель Витебско...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Конференция по информационной безопасности финансовых организаций 04.06.24_часть1

Компания «ДиалогНаука», системный интегратор в области информационной безопасности, совместно с Ассоциацией российских банков и при информационной поддержке журнала «BIS Journal − Информационная безопасность банков» провела конференцию «Инф...

Cмотреть видео

Cмотреть видео

Код ИБ: Проактивный контур защиты данных: пропустить нельзя блокировать - видео Полосатый ИНФОБЕЗ

Проактивный контур защиты данных: пропустить нельзя блокировать00:00 Блокировки в DLP системах 01:56 Статистика использования блокировок 05:42 Причины неиспользования блокировок 08:31 Изменения в законодательстве и важность блокировок 10:21...

Cмотреть видео

Cмотреть видео

Информзащита: «Информзащита» в эфире «Радио России»: о влиянии крипты на кибератаки

Никита Панов, руководитель направления по компьютерной криминалистике «Информзащиты», в эфире «Радио России» прокомментировал снижение количества хакерских атак на российские организации.«Информзащита» в эфире «Радио России»

Cмотреть видео

Cмотреть видео

Интервью с коммерческим директором Security Vision в рамках Positive Hack Days 11 - видео

Екатерина Черун, коммерческий директор Security VisionС чем пришли на Positive Hack Days, что нового и интересного представляете? - 0:08 Ваши ощущения от сегодняшнего ИБ-рынка? Как Security Vision существует в новой реальности? - 0:35 У...

Cмотреть видео

Cмотреть видео

CryptoPro: Защита доступа к веб-сайтам в условиях отзыва SSL / TLS сертификатов международными УЦ

Вебинар по актуальным вопросам обеспечения защищённого доступа пользователей к веб-сайтам в условиях отзыва SSL-сертификатов международными Удостоверяющими Центрами.Актуальные вопросы вебинара: • Обзор ситуации с отзывом SSL-сертификат...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Знания и навыки по безопасной разработке - видео вебинара

ТЕЗИСЫ ВЕБИНАРА: - Атаки через уязвимости в ПО. Кейсы 2020 и 2021 года. Как недостатки знаний и навыков продуктовых команд приводят к инцидентам безопасности. - Как сформировать актуальные требования по ИБ к ПО и сделать их понятными для ко...

Cмотреть видео

Cмотреть видео

АСУ ТП: Эшелонированная защита АСУ ТП от кибератак с системой INFOWATCH ARMA - видео

Николай Стаховский, менеджер технического сопровождения продаж Infowatch ARMAЗащита информации в АСУ ТП. Безопасность критической информационной инфраструктуры. ТБ Форум.Вопросы реализации законодательства в области обеспечения безопасности...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: Аутентификация как основа доверия online транзакций. Алексей Сабанов, "Аладдин Р.Д."

Возможно ли доверие к результатам идентификации и аутентификации, и при каких условиях, рассказал на Уральском форуме заместитель генерального директора компании "Аладдин Р.Д." Алексей Сабанов.

Cмотреть видео

Cмотреть видео

Ideco: Защита от туннелирования трафика в DNS - видео

DNS-туннелирование – один из популярных методов обхода сетевой безопасности, которым активно пользуется вредоносное ПО. На вебинаре мы разобрали реальные кейсы выявления скрытых угроз в DNS-трафике, рассказали о результатах пилотных тестов...

Cмотреть видео

Cмотреть видео

Layta: Layta Connect 2022 в Ставрополе

Ежегодная всероссийская конференция для профессионального сообщества монтажников, интеграторов, проектировщиков и производителей систем безопасностиПодробнее о Layta Connect на нашем сайте Интернет-магазин LAYTA.RU Распродажи и акции Нов...

Cмотреть видео

Cмотреть видео

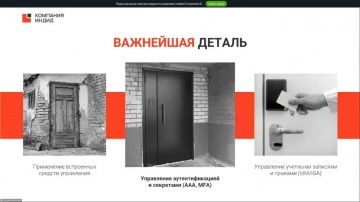

ДиалогНаука: ВЕБИНАР: ЭКОСИСТЕМА CORPORATE ID ДЛЯ ЦЕНТРАЛИЗОВАННОГО УПРАВЛЕНИЯ И ЗАЩИТЫ ДОСТУПА

На вебинаре мы поговорили о недостатках современной типовой комплексной системы управления доступом на предприятии, обсудили варианты нейтрализации ключевых угроз и изучим возможности комплекса программных продуктов Indeed Corporate ID, нап...

Cмотреть видео

Cмотреть видео

RUSSOFT: Как сохранить код и защититься от хантинга кадров? Об этом на вебинаре РУССОФТ - видео

9 сентября РУССОФТ совместно с юридической компанией Dentons провел вебинар в рамках серии мероприятий по юридическим вопросам в ИТ «Анти-хантинг: юридическая защита для ИТ-компаний». На мероприятии выступили и поделились своим опытом ...

Cмотреть видео

Cмотреть видео

Вебинар «Как автоматизировать комплаенс-контроль в крупных компаниях (на примере «Ростелекома»)» - в

Как проверить сотрудника на аффилированность? Можно ли избавиться от ошибок, связанных с человеческим фактором, при проверке деклараций? Как обрабатывать уведомления о нарушениях с антикоррупционного сайта в два раза быстрее? Об этом и мног...

Cмотреть видео

Cмотреть видео

СёрчИнформ: ИИ в «СёрчИнформ КИБ»: ожидания и реальность - видео

Эксперт «СёрчИнформ» рассказал, как применять «умные» инструменты в «СёрчИнформ КИБ» без завышенных ожиданий и перерасхода ресурсов, чтобы получить реальный эффект.Основной доклад 00:00:00 – Вступительная часть. 00:01:36 – Применение искус...

Cмотреть видео

Cмотреть видео

Как применить технологии искусственного интеллекта в кибербезопасности - видео

Как применить технологии искусственного интеллекта в кибербезопасности? Сергей Петренко. Директор центра ИБ. Университет Иннополис.

Cмотреть видео

Cмотреть видео

Код ИБ: Кибер Периметр. Безопасный файловый обмен и защита данных - видео Полосатый ИНФОБЕЗ

Кибер Периметр. Безопасный файловый обмен и защита данных00:00 Безопасность файловых обменов 03:41 DLP-система 08:25 Технологии контентного анализа 12:03 Развитие серверных решений

Cмотреть видео

Cмотреть видео

Softline: Cloud-решения для госструктур

Облачные технологии все активнее проникают во все сферы деятельности. Это – экономичное и эффективное решение управления базами данных, построения и работы ИТ-инфраструктуры. Несмотря на ряд ограничений, облачные технологии для государствен...

Cмотреть видео

Cмотреть видео