Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

GroupIB: Threat Intelligence: проактивный анализ киберугроз и предотвращение атак

Чтобы инфраструктура вашей организации не стала первым рубежом на пути атакующих, используйте Threat Intelligence для предотвращения угроз информационной безопасности. За счет широкого функционала и уникальной базы данных киберразведки ре...

Cмотреть видео

Cмотреть видео

Код ИБ: Вводная дискуссия - видео Полосатый ИНФОБЕЗ

Вводная дискуссияВопросы для дискуссии: 1. Как меняется ландшафт угроз и что с этим делать? 2. Как изменились и что представляют из себя атаки в новом мире? 3. Средства защиты или что за год принесла политика импортозамещения? 4. ChatGPT. М...

Cмотреть видео

Cмотреть видео

Продюсер проекта Код ИБ Ольга Поздняк об интенсиве Код ИБ ПРОФИ в Сочи 2023

Код ИБ ПРОФИ - полное погружение в тему управления ИБ. Бесценные кулуарные секреты Возможность в приватных беседах узнать секреты коллег по цеху и проверить собственные гипотезыНеограниченное общение со спикерами Спикеры доступны не то...

Cмотреть видео

Cмотреть видео

Экспо-Линк: Сергей Туманов о Код ИБ 2020 | Новосибирск - видео

Читать подробнее о Коде ИБ в Новосибирск: https://novosibirsk.codeib.ru/Презентации докладов и полезную информацию с конференций ищите на Навигаторе Безопасника: https://community.codeib.ru/

Cмотреть видео

Cмотреть видео

Код ИБ: Культура кибербезопасности для всех компаний - видео Полосатый ИНФОБЕЗ

Культура кибербезопасности для всех компаний Харитон Никишкин, Генеральный директор, Secure-TКОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионал...

Cмотреть видео

Cмотреть видео

Код ИБ: #РазговорыНЕпроИБ: Артем Избаенков, Директор по развитию направления кибербезопасности, Edge

Гостем восемьдесят первого выпуска проекта #разговорыНЕпроИБ стал Артем Избаенков, Директор по развитию направления кибербезопасности, EdgeЦентрПриятного просмотра.

Cмотреть видео

Cмотреть видео

Код ИБ: Защита от утечки данных, где Zero Trust не пустое слово - видео Полосатый ИНФОБЕЗ

Защита от утечки данных, где Zero Trust не пустое слово Ильшат Латыпов, Менеджер продукт, КиберпротектКОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить пр...

Cмотреть видео

Cмотреть видео

Layta: Layta Connect 2022 в Ставрополе

Ежегодная всероссийская конференция для профессионального сообщества монтажников, интеграторов, проектировщиков и производителей систем безопасностиПодробнее о Layta Connect на нашем сайте Интернет-магазин LAYTA.RU Распродажи и акции Нов...

Cмотреть видео

Cмотреть видео

Код ИБ: #РазговорыНЕпроИБ: Ильдар Кудашев, эксперт по digital разведке - видео Полосатый ИНФОБЕЗ

Гостем восьмидесятого выпуска проекта #разговорыНЕпроИБ стал Ильдар Кудашев, эксперт по digital разведкеПриятного просмотра.

Cмотреть видео

Cмотреть видео

Код ИБ: SIEM-система RuSIEM: технологическое развитие решения, новые модули, планы на 2023 год - вид

SIEM-система RuSIEM: технологическое развитие решения, новые модули, планы на 2023 год Дмитрий Чеботарев, Руководитель отдела предпродажной подготовки, RuSIEM КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизн...

Cмотреть видео

Cмотреть видео

Код ИБ: Выбор отечественного NGFW: на что обращать внимание при планировании миграции - видео Полоса

Выбор отечественного NGFW: на что обращать внимание при планировании миграции Дмитрий Хомутов, Директор, Айдеко #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасн...

Cмотреть видео

Cмотреть видео

Код ИБ: Zero trust минимальными усилиями - видео Полосатый ИНФОБЕЗ

Zero trust минимальными усилиями Антон Бочкарев, Сооснователь, Третья Сторона #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионалов в ИБ...

Cмотреть видео

Cмотреть видео

Код ИБ: MSSP - как рецепт успешной смены парадигмы - видео Полосатый ИНФОБЕЗ

MSSP - как рецепт успешной смены парадигмы Антон Бельгисов, Менеджер по развитию облачных и инфраструктурных решений, МегаФон#codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информацио...

Cмотреть видео

Cмотреть видео

Layta: IP камеры MOBOTIX как конструктор для любого типа решений

На вебинаре вы познакомитесь с инновационными решениями и технологиями MOBOTIX, возможными вариантами их применения в различных областях и конкурентными преимуществами.Мы расскажем об особенностях оборудования и программном обеспечении, кот...

Cмотреть видео

Cмотреть видео

Код ИБ: Управление уязвимостями в новых реалиях - видео Полосатый ИНФОБЕЗ

Управление уязвимостями в новых реалиях Андрей Никонов, Старший инженер-программист, Фродекс #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить проф...

Cмотреть видео

Cмотреть видео

Код ИБ: Перспективы развития продуктов Кода Безопасности и краткие итоги 2022 г - видео Полосатый ИН

Перспективы развития продуктов Кода Безопасности и краткие итоги 2022 г Александр Бархатов, Менеджер по продажам, Код Безопасности#codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах инфор...

Cмотреть видео

Cмотреть видео

Код ИБ: Промышленный интернет вещей и цифровая трансформация. Возможности, преимущества, угрозы. - в

Промышленный интернет вещей и цифровая трансформация. Возможности, преимущества, угрозы. Владислав Иванов, младший научный сотрудник, НИЛ Сенсорные системы на основе устройств интегральной фотоники#codeib КОД ИБ: семейство проектов, главная...

Cмотреть видео

Cмотреть видео

Код ИБ: Технологии и подходы к комплексной защите: новинки от «Ростелеком-Солар» - видео Полосатый И

Технологии и подходы к комплексной защите: новинки от «Ростелеком-Солар» Денис Баскаков, Директор по развитию региональных продаж, Ростелеком СоларКОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопро...

Cмотреть видео

Cмотреть видео

Код ИБ: Новые способы борьбы с фишингом - видео Полосатый ИНФОБЕЗ

Новые способы борьбы с фишингом Руслан Бугаев, Руководитель отдела ИБ, Secure-T#codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионалов в ...

Cмотреть видео

Cмотреть видео

Код ИБ: Организация защищённого удаленного доступа - видео Полосатый ИНФОБЕЗ

Организация защищённого удаленного доступа Владимир Жираков, Начальник отдела ИБ, ООО Славнефть-Красноярскнефтегаз#codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопа...

Cмотреть видео

Cмотреть видео

Код ИБ: #РазговорыНЕпроИБ: Ян Хачатуров, менеджер по спецпроектам, Positive Technologies - видео Пол

Гостем семьдесят шестого выпуска проекта #разговорыНЕпроИБ стал Ян Хачатуров, менеджер по спецпроектам, Positive Technologies.Приятного просмотра.

Cмотреть видео

Cмотреть видео

АСУ ТП: Кто живет в АСУ ТП и как его найти - видео

Выступление Евгения Орлова, руководителя направления информационной безопасности промышленных систем, Positive Technologies, на Positive Security Day Central Asia в Казахстане.

Cмотреть видео

Cмотреть видео

JsonTV: Электронная подпись - риски и защита

Максут Шадаев, Министр цифрового развития, связи и массовых коммуникаций РФ. На CNews FORUM Кейсы ИТ-лидеры рассказывают о применении новейших технологий цифровой трансформации, о своих ошибках и успешных кейсах. О тех реальных преимущества...

Cмотреть видео

Cмотреть видео

JsonTV: Нужна универсальная информационная система, полностью удовлетворяющая потребности владельца

Игорь Морозов, коммерческий директор АО "НППКТ". Тренды и потенциал российского сектора кибербезопасности - 2023. Мероприятие ЦЕНТРа КОНФЕРЕНЦИЙ Event СЕГОДНЯ.Российский рынок кибербезопасности, по мнению экспертов, находится в выгодном пол...

Cмотреть видео

Cмотреть видео

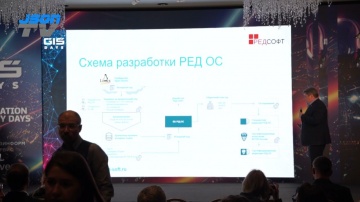

JsonTV: РЕД ОС - отечественная независимая защищенная

Иван Ивлев , заместитель директора департамента развития системных продуктов ООО «РЕД СОФТ». Информационная безопасность и ИТ в новых условиях. Глобальная геополитическая трансформация, влекущая за собой тектонические изменения в мировой и ...

Cмотреть видео

Cмотреть видео

Код ИБ: Трансформация ИБ: чего ждать в 2023? - видео Полосатый ИНФОБЕЗ

Трансформация ИБ: чего ждать в 2023? Григорий Гарин, Руководитель направления информационной безопасности, Optivera https://www.optivera.ru/#codeib КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопас...

Cмотреть видео

Cмотреть видео

Код ИБ: Опыт обеспечения ИБ в органах местного самоуправления Владислав Федотов - видео Полосатый ИН

Опыт обеспечения ИБ в органах местного самоуправления Владислав Федотов, Начальник сектора информационной безопасности управления информационных технологий и телекоммуникаций Администрация города Магнитогорск#codeib КОД ИБ: семейство прое...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: JaCarta FlashDiode – сертифицированный USB-носитель для однонаправленной передачи инфо

Ведущий вебинара дал подробное описание нового продукта "Аладдин Р.Д." – JaCarta FlashDiode, доверенного USB-носителя для однонаправленной передачи информации, и рассказал о преимуществах продукта перед альтернативными решениями, имеющимися...

Cмотреть видео

Cмотреть видео

GroupIB: Attack Surface Management: Полный контроль внешней поверхности атаки

Attack Surface Management обеспечивает полный мониторинг всех доступных извне цифровых активов организации, оценивает риски с помощью данных киберразведки, приоритизирует критические угрозы и отслеживает эффективность принимаемых мер. Выяв...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Часть 2. Конференция 31.05.23 по ИБ финансовых организаций: ГОСТ Р 57580, защита КИИ, з

Компания «ДиалогНаука», системный интегратор в области информационной безопасности, совместно с Ассоциацией российских банков и при информационной поддержке журнала «BIS Journal − Информационная безопасность банков» провела конференцию «Инф...

Cмотреть видео

Cмотреть видео