Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

GroupIB: Digital Risk Protection: Обеспечьте безопасность своих ключевых цифровых активов

Для проактивной борьбы с мошенничеством мы предлагаем комплексное решение на основе искусственного интеллекта, отвечающее самым высоким требованиям в отношении защиты клиентов и цифровых активов. Наибольшую опасность представляют следующие...

Cмотреть видео

Cмотреть видео

ДиалогНаука: ВЕБИНАР: ОБЗОР НОРМАТИВНЫХ ТРЕБОВАНИЙ БАНКА РОССИИ ПО ЗАЩИТЕ ИНФОРМАЦИИ

На вебинаре, с директором по консалтингу АО «ДиалогНаука», рассмотрели изменения требований в документах Банка России к обеспечению защиты информации при осуществлении деятельности в сфере финансовых рынков. А также обсудили новые ГОСТы, вс...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Вопросы и ответы на Road Show SearchInform 2022 - видео

00:00 – вопросы и ответы на Road Show SearchInform 2022 00:16 – когда нужно покупать специализированную систему (DLP, DCAP или SIEM), а когда можно воспользоваться подручными средствами? 02:53 – должна ли DLP работать в связке с другими реш...

Cмотреть видео

Cмотреть видео

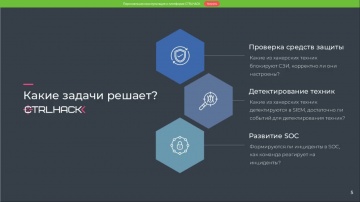

ДиалогНаука: Применение платформы CTRLHACK для анализа уровня защищенности организации - видео

На вебинаре с компанией CTRLHACK – разработчиком Российской платформой, проводящей контролируемые проверки, имитирующие действия атакующего и выполняющая симуляции различных кибератакующих техник и многоступенчатых атак непосредственно в ин...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: Безопасная дистанционная работа. Соответствие стандартам и требованиям ФСТЭК.

Дистанционная работа стала нормой во многих российских компаниях за последние годы. Однако вопросы безопасности принятия мер по защите удаленного доступа остаются крайне недооцененными. 05 апреля в новом формате “Открытый разговор с экспер...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: JMS 4.1. Представляем возможности ближайшего релиза

Запись вебинара, который состоялся 25 ноября 2022 года.Дополнительно - PDF с ответами на вопросы вебинара, касающимися функциональных возможностей будущего релиза, аспектов миграции и лицензирования: https://aladdin-rd.ru/public/events/jms_...

Cмотреть видео

Cмотреть видео

Гарда: Активная защита баз данных — когда утечки слишком дороги

Запись вебинараСпикеры мероприятия Руководитель продуктового направления по защите баз данных Дмитрий Ларин. Инженер по техническому сопровождению продаж Артемий Новожилов.В рамках вебинара Обсудим, какими БД чаще стали пользоваться в...

Cмотреть видео

Cмотреть видео

Group-IB Digital Risk Protection: Обеспечьте безопасность своих ключевых цифровых активов

Для проактивной борьбы с мошенничеством Group-IB предлагает комплексное решение на основе искусственного интеллекта, отвечающее самым высоким требованиям в отношении защиты клиентов и цифровых активов.Наибольшую опасность представляют следу...

Cмотреть видео

Cмотреть видео

Layta: «ЭКРАН ИНФО» оповещатель пожарный взрывозащищенный

любая надпись программируются пользователем САМОСТОЯТЕЛЬНО! маркировка взрывозащиты 1Exdmb[ib]IICT4 Х высокая коррозийная стойкость и пылевлагонепроницаемость IP65 контроль цепей питания и управления на обрыв и короткое замыкание примен...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: Интервью на форуме "Технологии и Безопасность" 2023г.

14-16 февраля 2023 года компания "Аладдин Р.Д." приняла участие в Международном форуме "Технологии и Безопасность". В рамках форума эксперт компании "Аладдин Р.Д." поговорил с представителями журнала https://ru-bezh.ru/ о перспективах ...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: Запись вебинара "Импортозамещение корпоративной инфраструктуры открытых ключей" от 30

З0 марта 2023 г. компания Аладдин провела вебинар, посвященный импортозамещению корпоративной инфраструктуры открытых ключей с помощью нового отечественного продукта Aladdin Enterprise CA. Тайм-коды: 0:00:00 Intro 0:01:14 Презентация новог...

Cмотреть видео

Cмотреть видео

Код ИБ: Как обеспечить взаимодействие между ИБ и ИТ - видео Полосатый ИНФОБЕЗ

Обсуждаем, как правильно обеспечить взаимодействие между службами информационных технологий и информационной безопасностиСпор между ИТ и ИБ – старая песня. ИБ многие свои задачи не может решить без ИТ и наоборот. И каким-то организациям уда...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: Запись вебинара "Шифрование данных в РЕД ОС с помощью Secret Disk", 15 марта 2023 г.

00:00 Intro 07:28 Сложности перехода на Linux 13:52 Подход РЕД СОФТ к импортозамещению 20:24 РЕД ОС 7.3 32:32 Механизмы защиты информации в РЕД ОС 39:31 Сценарии защиты информации с помощью Secret Disk для Linux 46:31 Технические хар...

Cмотреть видео

Cмотреть видео

JsonTV: Безопасность "облаков" - что еще нужно сделать

Вартан Падарян, Ведущий научный сотрудник ИСП РАН, руководитель направления обратной инженерии бинарного кода. 2-й Международный форум цифровой трансформации безопасности государства «ЦИФРОТЕХ», в рамках XXVI Международной выставки средств...

Cмотреть видео

Cмотреть видео

Layta: Layta Connect 2022 в Уфе

Ежегодная всероссийская конференция для профессионального сообщества монтажников, интеграторов, проектировщиков и производителей систем безопасностиПодробнее о Layta Connect на нашем сайте Интернет-магазин LAYTA.RU Распродажи и акции Нов...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Кибербезопасность в России. «СёрчИнформ» на РБК-ТВ - видео

Председатель совета директоров «СёрчИнформ» Лев Матвеев и генеральный директор «СёрчиИнформ» Сергей Ожегов в сюжете «Вектор развития» на РБК-ТВ рассказали, какие есть киберугрозы для организаций, как разрабатывается отечественное ПО и как е...

Cмотреть видео

Cмотреть видео

Layta: RVI – эволюция системы видеонаблюдения. Инструменты решения задач комплексной безопасности.

Интернет-магазин LAYTA.RU Распродажи и акции Новости систем безопасности Глобальные изменения на рынке всегда предполагают перестройку и адаптацию большинства игроков к новым правилам. И каждый переживает подобную адаптацию по-своему. О...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Как защитить малый и средний бизнес от киберугроз. Радио «Серебряный Дождь» - видео

Жертвами киберпреступлений становятся крупнейшие и наиболее подкованные в области ИБ компании. Вспомнить хотя бы нашумевшую утечку у Яндекс.Еды. Если даже крупные компании не могут защитить себя от киберугроз, то, что делать малому и средне...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Практика работы с SIEM: из первых уст - видео

Главный специалист по информационной безопасности АО «Реестр» Дмитрий Чучин рассказал, почему компания приняла решение внедрить SIEM-систему, по каким критериями выбирали решение, какие SIEM брали на тест и почему остановились на «СёрчИнфор...

Cмотреть видео

Cмотреть видео

Layta: ВИДЕОАНАЛИТИКА в решениях RVi возможности и особенности применения

- Типы аналитики: от базовой до продвинутой - Особенности настройки - Получение уведомлений о срабатывании - Действия по наступлению события - Интеграция со сторонними системами

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Чем вам грозит утечка личных данных в Сети - видео

Вы когда-нибудь задумывались, сколько информации о вас есть в Интернете? Из постов и фотографий в аккаунтах, комментариев, поисковых запросов и других «следов» формируется ваш цифровой образ, виртуальный двойник. И этот двойник может заинте...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Применение искусственного интеллекта в защитных продуктах «СёрчИнформ», сюжет РБК - виде

В этом году наша DLP-система «СёрчИнформ КИБ» научилась детектировать случаи, когда сотрудники наводят смартфоны на монитор, распознавать пользователей по лицам и выявлять источник утечки с помощью водяных знаков. Как работает новый функцио...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Двухфакторная аутентификация на страже ваших аккаунтов - видео

Пароль — это, по сути, ключ от «замка», защищающего ваш аккаунт от посторонних. А два замка всегда надежней одного. В кибермире таким вторым замком может стать двухфакторная аутентификация (часто сокращается до 2FA). В этом видео расскажем,...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: Aladdin SecurBio Reader – новое решение для биометрической аутентификации

Компания "Аладдин Р.Д." провела вебинар для партнёров и заказчиков на тему: "Aladdin SecurBio Reader – новое решение для биометрической аутентификации". Слушателям был представлен уникальный продукт на российском рынке – Aladdin SecurBIO R...

Cмотреть видео

Cмотреть видео

Код ИБ: Дискуссия: Культура кибербезопасности и работа с персоналом - видео Полосатый ИНФОБЕЗ

КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятнымЗдесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите в ИБ...

Cмотреть видео

Cмотреть видео

АСУ ТП: Сетевая безопасность АСУ ТП: ожидание и реальность - видео

Как выявить несанкционированный доступ в сеть АСУ ТП и построить сетевую безопасность. Безопасное удаленное подключение через ГОСТ-VPN для сетевой безопасности АСУ ТП. Настройка безопасности сети.Больше полезных материалов в наших соцсетях,...

Cмотреть видео

Cмотреть видео

ДиалогНаука: ВЕБИНАР: ОБЗОР НОРМАТИВНЫХ ТРЕБОВАНИЙ БАНКА РОССИИ ПО ЗАЩИТЕ ИНФОРМАЦИИ.

ПРОГРАММА: - Обзор требований и изменений в актуальных документах Банка России: 683-П, 719-П, 747-П, 757-П, ГОСТ 57580.1; - Проведение оценки соответствия; - Отчетность в Банк России. Спикер: Антон Свинцицкий, директор по консалтингу АО...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Что должна уметь SIEM: новые требования к функционалу - видео

SIEM-система обеспечивает комплексный аудит всей ИТ-инфраструктуры и выявляет угрозы по совокупности событий, которые по отдельности выглядят не опасными. Руководитель отдела аналитики «СёрчИнформ» Алексей Парфентьев рассказал, как SIEM это...

Cмотреть видео

Cмотреть видео

Информзащита: Системный интегратор «Информзащита» обеспечивает безопасное ведение бизнеса

Ведущие государственные и коммерческие организации доверяют нам защиту своих информационных систем и инфраструктуры. Эксперты компании реализовывают ИБ-проекты любой сложности. Наши специалисты занимаются защитой объектов критической инфра...

Cмотреть видео

Cмотреть видео

Layta: Модуль распознавания автомобильных номеров Macroscop

Модуль распознавания автомобильных номеров предназначен для автоматического распознавания и фиксирования автомобильных номеров, попавших в поле зрения IP-камеры. Модуль позволяет реализовать следующие возможности: Распознавание автомобиль...

Cмотреть видео

Cмотреть видео