Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Аладдин Р.Д.: JMS 3.7.1 Новые возможности версии

Вебинар о новых возможностях JMS 3.7.1. 00:00 Приветствие. План вебинара 04:49 Конфигурация демонстрационного стенда 06:30 Демонстрация возможности работы с СУБД Jatoba 07:36 UI-конфигуратор плагинов для сервера JAS 11:06 Получение статус...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Глава «СёрчИнформ» Лев Матвеев на ПМЭФ-2021. Репортаж с IT-завтрака - видео

Весь мир делает ставку на развитие ИТ-технологий, требования к ним постоянно растут, поэтому компаниям становится сложнее выходить на мировой рынок и выдерживать конкуренцию. В рамках ПМЭФ 2021 ассоциация РУССОФТ организовала IT-завтрак «GL...

Cмотреть видео

Cмотреть видео

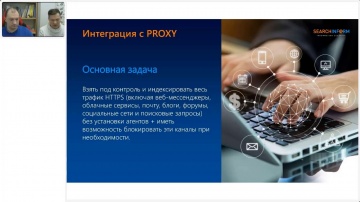

СёрчИнформ: Онлайн-дискуссия об интеграции с DLP: увеличиваем эффективность всех ИТ-систем - видео

Обслуживание любой системы в компании требует времени и ресурсов. Как интеграция DLP с другими программами ИТ-инфраструктуры усилит контроль, снабдит другие подразделения полезной информацией для повышения работы отдела кадров, линейных рук...

Cмотреть видео

Cмотреть видео

Экспо-Линк: Определение субъекта КИИ и категорирование объекта КИИ

Определение субъекта КИИ и категорирование объекта КИИ. Татьяна Явловская Системный аналитик. Аватек

Cмотреть видео

Cмотреть видео

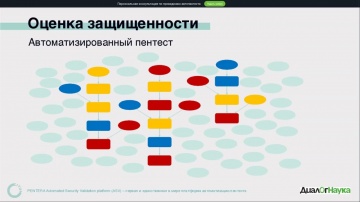

ДиалогНаука: ВЕБИНАР: УСИЛЕНИЕ ПРАКТИК АНАЛИЗА ЗАЩИЩЕННОСТИ СРЕДСТВАМИ АВТОМАТИЗАЦИИ

О ЧЕМ ЭТОТ ВЕБИНАР: - Наиболее распространенные методы анализа защищенности; - Совокупный результат от объединения разных подходов c автопентестом; - Оценки экономического эффекта от внедрения автоматического пентеста. Спикеры: Валерий ...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: Безопасная установка и обновление программного обеспечения в Astra Linux на примере S

Запись совместного вебинара "Аладдин Р.Д." и ГК "Астра". Он состоялся 17 ноября 2022 г. и был посвящен практике безопасной установки и обновления программного обеспечения в ОС Astra Linux на примере Secret Disk. Ссылка на презентацию к веб...

Cмотреть видео

Cмотреть видео

Информзащита: SOC-форум 2022. Дебаты.

В «Информзащите» есть такая традиция: если в дебатах участвует руководитель IZ:SOC Иван Мелехин – значит, точно будет жара! Дискуссия на SOC-Форуме исключением не стала. С одной стороны выступили ИБ-вендоры, а с другой – сервис-провайд...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Современные методы борьбы с инсайдерскими утечками конфиденциальных документов - видео

С каждым годом все большее число утечек приходится на такие каналы как мессенджеры и сеть. По данным исследований, за первый квартал 2022 года на них пришлось более 74% всех утечек. Зачастую именно там появляются скомпрометированные докумен...

Cмотреть видео

Cмотреть видео

Информзащита: Информзащита о предстоящем SOC Форум 2022

Как изменился рынок информационной безопасности? Изменения на российском рынке информационной безопасности последнего года сказались на нашей работе, как и на работе других поставщиков услуг, - работы стало на порядок больше.

Cмотреть видео

Cмотреть видео

Актив: Все о квалифицированной электронной подписи на основе технологий КриптоПро и Рутокен - видео

О чем пойдет речь:Все больше пользователей, работающих сегодня вне офиса на смартфонах или планшетах с ресурсами корпоративной сети задаются вопросом, как обеспечить безопасное взаимодействие при такой работе? Многие используют для этого со...

Cмотреть видео

Cмотреть видео

ДиалогНаука: ВЕБИНАР: НОВЫЕ ВОЗМОЖНОСТИ ДЛЯ ПРЕДОТВРАЩЕНИЯ APT-АТАК С XELLO DECEPTION 5.0

Сегодня в условиях размытого периметра злоумышленники успешно обходят классические системы защиты. Медианное время их незаметного присутствия в сети составляет 21 день, согласно данным Mandiant. За это время можно добраться до ценных активо...

Cмотреть видео

Cмотреть видео

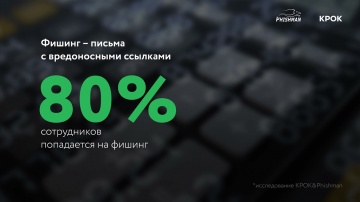

КРОК: Исследование КРОК и Phishman по фишингу и киберосознанности

80% сотрудников компаний попадаются на фишинг или на удочку кибермошенников. А это большие финансовые потери, измеряющиеся сотнями миллионов рублей. Таковы данные исследования экспертов КРОК&Phishman. В опросе участвовали 287 enterprise...

Cмотреть видео

Cмотреть видео

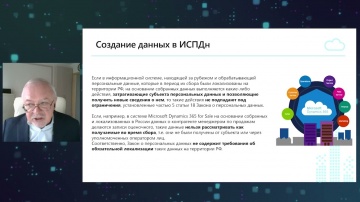

КОРУС Консалтинг: Как соблюдать законы РФ о защите персональных данных при работе в облачной Microso

Работаете в Microsoft Dynamics 365? Узнайте, как использовать зарубежные облачные технологии, не нарушая закон РФ «О защите персональных данных». Наш эксперт Ольга Гурская и специалист в области информационной безопасности Михаил Емельянн...

Cмотреть видео

Cмотреть видео

JsonTV: "Платформа Радар" - презентация SIEM решения. Оскар Гадыльшин, ГК ICL

ГК ICL приняла участие в международном форуме по практической кибербезопасности Positive Hack Days 2022. Конференция проходит с 2011 года и ежегодно собирает крупнейшие отечественные и международные компании. В рамках выставки эксперт...

Cмотреть видео

Cмотреть видео

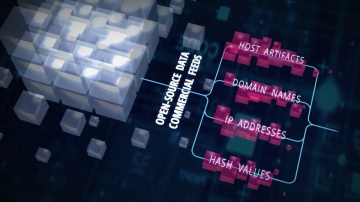

GroupIB: Group-IB представляет Threat Intelligence & Attribution

В рамках глобальной конференции CyberCrimeCon 2020 Group-IB, международная компания, специализирующаяся на предотвращении кибератак, представляет Threat Intelligence & Attribution — результат многолетней инновационной разработки собственных...

Cмотреть видео

Cмотреть видео

JsonTV: Российские вендоры - образовательная работа с подготовкой будущих кадров

Михаил Смирнов, Директор Экспертно-аналитического центра, InfoWatch. «НОВАЯ СТАРАЯ МОДЕЛЬ УГРОЗ И ПРЕДСТОЯЩИЕ ИЗМЕНЕНИЯ» BIS Summit 2022 – главная ИБ-площадка по вопросам выстраивания стратегии информационной безопасности, с доступом к обме...

Cмотреть видео

Cмотреть видео

Экспо-Линк: Руслан Никифоров о Код ИБ 2021 | Иркутск - видео

Читать подробнее о Коде ИБ в Иркутск: https://irkutsk.codeib.ru/

Cмотреть видео

Cмотреть видео

Код ИБ: 10 признаков хорошего пентеста | Безопасная среда - видео Полосатый ИНФОБЕЗ

Текущая обстановка, плюс требования Указа Президента Российской Федерации от 01.05.2022 №250 требуют от компаний повышенного внимания к анализу защищенности собственной инфраструктуры. В этом смысле пентест - хорошая возможность проверить з...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Эволюция PAM-ТЕХНОЛОГИЙ и векторы развития INDEED PRIVILEGED ACCESS MANAGER

На вебинаре мы обсудили актуальные тенденции в области управления привилегированным доступом, включая такие концепции, как Zero Trust и Just-In-Time, а также поговорили о ключевых направлениях развития продукта Indeed Privileged Access Mana...

Cмотреть видео

Cмотреть видео

ДиалогНаука: ВЕБИНАР: КОМПЛЕКСНЫЙ ПОДХОД ПО ПРЕДОТВРАЩЕНИЮ УТЕЧКИ ИНФОРМАЦИИ НА ПРЕДПРИЯТИИ

Тезисы: - выявление информации, подлежащей защите - типовые сценарии технической реализации Системы DLP (опыт реализации на проектах) Спикеры: Евгения Заяц, Старший консультант отдела консалтинга, АО ДиалогНаука Артем Туренок, Руководите...

Cмотреть видео

Cмотреть видео

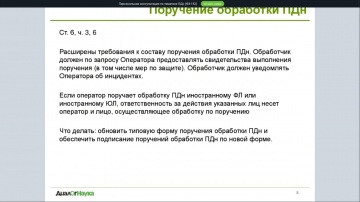

ДиалогНаука: № 152-ФЗ «О персональных данных» перетерпел масштабнейшие изменения

Федеральный закон № 152-ФЗ «О персональных данных» перетерпел масштабнейшие изменения за всю свою историю:- Закон теперь распространяется в том числе на иностранных физических и юридических лиц;- Расширились требования к составу согласия на...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Вирусы-шифровальщики и как от них защититься - видео

Представьте: вы включили компьютер, но вместо привычного интерфейса Windows или Mac видите… череп. И сообщение, в котором вам обещают вернуть все как было, только если вы заплатите выкуп. Именно так работает троян-шифровальщик. В этом видео...

Cмотреть видео

Cмотреть видео

Код ИБ: Подводные камни построения туннеля по ГОСТу - видео Полосатый ИНФОБЕЗ

Подводные камни построения туннеля по ГОСТу00:05 Введение в использование stunnel 01:17 Использование stunnel в связке с Крипто ПРО 04:18 Применение stunnel в финансовом секторе 08:00 Конфигурация stunnel 14:46 Проблемы с сертификатами 17:3...

Cмотреть видео

Cмотреть видео

JsonTV: ИБКВО2021. Владислав Воеводин. Московский институт электронной техники

О страховании информационных рисков АСУ ТП – Воеводин Владислав Александрович, доцент кафедры «Информационная безопасность» Московский институт электронной техники.17–18 марта в Москве состоялась IX конференция «Информационная безопасность ...

Cмотреть видео

Cмотреть видео

Код ИБ: Dcrypt Smart Sfp – новый способ защиты на канальном уровне - видео Полосатый ИНФОБЕЗ

Dcrypt Smart Sfp – новый способ защиты на канальном уровне ЕЛЕНА ВЫХОДЦЕВА. Коммерческий директор, ТСС#codeib #ТССКОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятнымЗдесь вы ...

Cмотреть видео

Cмотреть видео

Код ИБ: Опыт внедрения средств защиты удаленного доступа в условиях санкций - видео Полосатый ИНФОБЕ

Опыт внедрения средств защиты удаленного доступа в условиях санкций ПАВЕЛ ЛУЦИК. Директор по продажам и развитию бизнеса, КриптоПро#codeib #КриптоПроКОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безоп...

Cмотреть видео

Cмотреть видео

Код ИБ: Zero Trust Networking для выполнения требований регуляторов - видео Полосатый ИНФОБЕЗ

Zero Trust Networking для выполнения требований регуляторов ДМИТРИЙ ЛЕБЕДЕВ. Инженер по информационной безопасности TS Solution#codeib #TSSolutionКОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасн...

Cмотреть видео

Cмотреть видео

Код ИБ: РазговорыНЕпроИБ: Всеслав Соленик - видео Полосатый ИНФОБЕЗ

Гостем шестьдесят второго выпуска проекта #разговорыНЕпроИБ стал Всеслав СоленикПриятного просмотра.

Cмотреть видео

Cмотреть видео

GroupIB: Group-IB Managed XDR: выявление и устранение киберугроз

Нейтрализация постоянно усложняющихся угроз, проактивный поиск недетектируемых угроз в вашей инфраструктуре, противодействие атакам в режиме реального времени и максимально быстрое реагирование в случае инцидента. Managed XDR от Group-IB п...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Автоматическая симуляция кибератак в комплексной системе киберзащиты компании

В рамках вебинара рассказываем о задачах, которые решают продукты класса BAS. Определяем место продуктов класса BAS в комплексной системе киберзащиты компании. Разбираем почему BAS не заменяет сканер уязвимостей и пентесты, а дополняет их.Н...

Cмотреть видео

Cмотреть видео