Код Безопасности: Интеграция Secret Net и ПАК «Соболь»: преимущества решения и особенности работы → Похожие видео ролики , Страница 18

Демонстрация возможностей по совместному использованию Secret Net 7 и ПАК "Соболь".

Подробнее в видео...

Подробнее в видео...

HD 00:07:22

JsonTV: Роман Рудин, «Атомредметзолото»: «Умная» каска и примеры систем безопасности на ее основе

Выступление Романа Рудина, руководителя направления цифровизации АО «Атомредметзолото», в рамках Сессии «Промышленная безопасность и охрана труда» отраслевого форума «Информационные технологии в металлургии и металлообработке» ИД «Коннект»....

Cмотреть видео

Cмотреть видео

HD 00:22:41

Планирование и диспетчеризация горных работ с использованием интеграционной платформы MineRP. I

Планирование и диспетчеризация горнорудных работ с использованием интеграционной платформы MinerP. Алексей Аникин, Руководитель индустриального сектора IBM в Центральной и Восточной Европе, IBM Россия и СНГ. Михаил Терлецкий, Руководитель...

Cмотреть видео

Cмотреть видео

HD 00:05:41

BIM: Выпуск 9. BIM - модель. В чем же преимущества - видео [LIVE]

В этом выпуске вы узнаете для чего нужна BIM-модель Запросы на проектирование: info@nip-ivanovo.ru Запросы на рекламу: sale@nip-ivanovo.ru #ГруппаНИП #BIM

Cмотреть видео

Cмотреть видео

HD 01:27:16

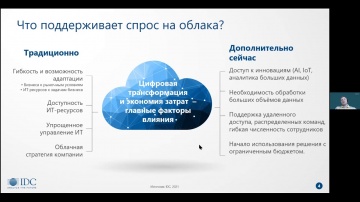

Oracle Russia: cервисная модель для компаний-разработчиков ПО: от абстрактных преимуществ к измеримо

Сервисная модель для компаний-разработчиков ПО: от абстрактных преимуществ к измеримому ростуУчастники трансляции: Алексей Захаров Руководитель группы предпроектного консалтинга Oracle СНГ, Елена Семеновская Директор по исследованиям IDC Ро...

Cмотреть видео

Cмотреть видео

HD 06:42:56

АСУ ТП: Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры - видео

Онлайн-трансляция конференции Форума "Технологии безопасности" | Москва, Крокус Экспо. 9 февраля 2021 Вопросы реализации законодательства в области обеспечения безопасности КИИ и защите АСУ ТП и интеграции систем кибербезопасности при ...

Cмотреть видео

Cмотреть видео

01:30:47

Softline: Особенности использования облачных продуктов Microsoft в России - видео

Что нужно сделать, чтобы использовать облачные решения и не получить семизначный штраф от регулятора? Можно ли передавать персональные данные сотрудников в зарубежные «облака»? На этом мероприятии мы расскажем вам об особенностях защиты пер...

Cмотреть видео

Cмотреть видео

HD 00:57:36

Yandex.Cloud: Безопасность в инфраструктуре, основанной на Kubernetes® - видео

00:00 Интро 02:51 Общая проблематика безопасности в Kubernetes® 07:35 Организация ролевого доступа 30:33 Настройка политик работы внутри кластера Kubernetes® 52:45 Сканирование уязвимостей 53:53 Заключение Kubernetes® для многих — это черн...

Cмотреть видео

Cмотреть видео

HD 00:08:23

Код ИБ: Безопасность в облаках - видео Полосатый ИНФОБЕЗ

00:00 Безопасность в облаке 04:39 Облачный ЦОД

Cмотреть видео

Cмотреть видео

HD 01:03:48

SoftwareONE: Виртуализация и безопасность сетей на базе VMware NSX - видео

На вебинаре мы рассказываем: - Как преодолеть ограничения аппаратной инфраструктуры с помощью VMware NSX; - Как происходит процесс настройки сетевых технологий в области построения программно-определяемых ЦОД; - В чем преимущ...

Cмотреть видео

Cмотреть видео

HD 00:12:20

Код ИБ: Интернет Контроль Сервер – мультитул для безопасности и управления корпоративной сетью - вид

Интернет Контроль Сервер – мультитул для безопасности и управления корпоративной сетью Игорь Алексеев Директор по развитию, А-Реал Консалтинг #codeib #АРеалКонсалтинг КОД ИБ: семейство проектов, главная миссия которых — делать мир информ...

Cмотреть видео

Cмотреть видео

HD 02:13:49

C#: Зачем нужна интеграция с разными сервисами и как ее делать на примере github - видео

Всем привет, наверное вы часто слышали, что для решения задач бизнеса проще подключиться к стороннему сервису. Идея простая, кто то за нас уже разработал много кода в виде сервиса и документации как с ним работать. А мы можем подключиться к...

Cмотреть видео

Cмотреть видео

HD 00:40:13

Код Безопасности: Без практики не будет результата. Разбор нестандартных проблем в vGate

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». В рамках вебинара будут рассмотр...

Cмотреть видео

Cмотреть видео

HD 00:24:03

ГИС: Видеоидентификация обеспечение безопасности. Как померить результат? Александр Никитин, ЦРТ - в

Доклад Александра Никитина «Видеоидентификация: обеспечение безопасности. Как померить результат и сделать успешный проект?» на конференции PROIPvideo2020 http://proipvideo.ru/ Зачастую заказчик хочет внедрить у себя на объекте распознаван...

Cмотреть видео

Cмотреть видео

HD 00:06:59

ГИС: Интеграция данных в ГИС на примере QGIS - видео

Интеграция данных в ГИС на примере QGIS

Cмотреть видео

Cмотреть видео

HD 00:03:19

ГИС: EXOscada. Безопасность 1. Настройки пользователей. - видео

Короткий обзор базовых возможностей настроек пользователей в системе. - автоматический выход пользователя из системы по истечении заданного времени - активация рассылки аварийных уведомлений - запрос пароля по электронной почте - активация...

Cмотреть видео

Cмотреть видео

HD 00:08:03

ГИС: Интеграция 1С и ГИС ЖКХ в 1С Инфокрафт ТСЖ, ЖСК, УК, ЖКХ. - видео

Выгрузка сведений напрямую из 1С в ГИС ЖКХ без Excel-шаблонов от 400 руб./мес., калькулятор стоимости по ссылке: https://set-r.ru/gis-zhkx-rso/. Выгрузка платёжных документов в ГИС ЖКХ, лицевых счетов, договоров, показаний приборов учета и...

Cмотреть видео

Cмотреть видео

HD 00:01:25

InfoSoftNSK: Интеграция 1С и Ozon. Обмен данными между маркетплейсами и 1С

В этом видео расскажем об удобном модуле обмена данными между 1С и маркетплейсом OZON. Модуль разрабатывается индивидуально под требования заказчика. Его легко можно дополнить любым функционалом или изменить текущий. Узнайте подробности на ...

Cмотреть видео

Cмотреть видео

HD 00:12:19

IQBI: Безопасность на уровне строк в Power BI. Курс Power BI. - видео

Безопасность на уровне строк в Power BI Часто бывает необходимо ограничить доступ к содержимому отчетов и расчетных моделей определенным отделам и сотрудникам. Если в 1С это решается на уровне настроек системы, то в случае Excel в определе...

Cмотреть видео

Cмотреть видео

HD 00:36:27

Syntellect: Урок 13: Особенности настройки расширенных прав доступа || СЭД TESSA

В этом видеоролике мы рассмотрим особенности настройки расширенных прав доступа на примере карточек “Исходящий” и "Протокол".Вы узнаете: • Как настроить доступ не ко всей карточке, а к отдельным полям или секциям. • Как сделать некоторые по...

Cмотреть видео

Cмотреть видео

HD 00:26:58

SOC: особенности функционирования центров мониторинга и реагирования на инциденты ИБ

Особенности функционирования центров мониторинга и реагирования на инциденты информационной безопасности✔Навигация: 0:00 Введение 1:40 Что такое SOC? 8:11 Варианты построения SOC 16:27 SOC и ГосСОПКА 16:47 Структура ГосСОПКА 17:34 Про...

Cмотреть видео

Cмотреть видео

HD 00:20:56

ЦОД: Безопасность в облаке. Стоит ли бояться и кого? - видео

Безопасность в облаке. Стоит ли бояться и кого?. Александр Кузьмин. Коммерческий директор. RTCloud. Каких угроз опасаются? СЗИ для облаков Шифрование данных в облаках Как выбрать облачного провайдера и не прогадать

Cмотреть видео

Cмотреть видео

HD 00:20:55

ТОНК: Импортозамещение и информационная безопасность, ТОНКости - видео

Импортозамещение и информационная безопасность, ТОНКости. Александр Бабушкин. Технический директор. Группа компаний ТОНК.Рассматриваются решения и примеры реализованных проектов на базе продуктов отечественных разработчиков средств безопасн...

Cмотреть видео

Cмотреть видео

HD 00:04:06

Система СКАУТ: Преимущества оборудования СКАУТ

Преимущества оборудования СКАУТ

Cмотреть видео

Cмотреть видео

HD 00:05:13

SCADA: Ключевые преимущества программного комплекса PowerFactory - видео

Ключевые преимущества программного комплекса PowerFactory

Cмотреть видео

Cмотреть видео

HD 01:39:00

АйТиБорода: Что скрывают ЦОДы / Коммутация, серверная и безопасность данных / Выпуск из дата-центра

Кто такие сетевые и системные инженеры, что такое и как устроены Центры Обработки Данных - это главные вопросы сегодняшнего выпуска. Гости, Ведущий сетевой инженер компании Selectel Таня Литвинова и Старший системный инженер Selectel Дима К...

Cмотреть видео

Cмотреть видео

HD 00:38:29

SoftwareONE: Microsoft Teams: развертывание, активация, администрирование и безопасность - видео

На вебинаре мы разбираем следующие темы: - Условия успешного внедрения платформы, - Основные этапы запуска проекта, - Архитектура сервиса и безопасность данных, - Взаимодействие с другими тенантами и внешними сервисами.

Cмотреть видео

Cмотреть видео

HD 00:14:25

Применение аналитических средств для обеспечения безопасности киберфизических систем предприя

Как применять аналитические средства для обеспечения безопасности киберфизических систем предприятий ТЭК? Николай Нашивочников. Заместитель генерального директора. Газинформсервис.

Cмотреть видео

Cмотреть видео

HD 00:21:23

О решении АО "Лаборатория Касперского" к обеспечению информационной безопасности КИИ - видео

О решении АО "Лаборатория Касперского" к обеспечению информационной безопасности КИИ. Андрей Ужаков. Руководитель обособленного подразделения Иннополис. Лаборатория КасперскогоСостояние законодательной базы по КИИ на текущий момент, подход ...

Cмотреть видео

Cмотреть видео

HD 05:14:42

Биометрические технологии в офлайн-ритейле: аналитика, лояльность, безопасность, биоэквайринг -

Онлайн-конференция | 26 марта 2021 Как биометрические технологии помогут розничным магазинам управлять отношениями с покупателями, стимулировать спрос, увеличить продажи и сократить издержки?00:00 Приветствие. Андрей Мирошкин, компания "Гро...

Cмотреть видео

Cмотреть видео

![BIM: Выпуск 9. BIM - модель. В чем же преимущества - видео [LIVE]](https://12n.ru/upload/video/images/small/12/81/12816ddf959dbaa9f6d6ace68ac69b95.jpg)