Код ИБ: Нетсталкинг. Как хакеры и злоумышленники могут найти информацию с помощью гугла и дорков - в → Похожие видео ролики , Страница 20

Нетсталкинг. Как хакеры и злоумышленники могут найти информацию с помощью гугла и дорков РОМАН ВЕГЕЛИН Инженер-программист по технической защите информации, Винвестор #codeib Читать подробнее о Коде ИБ в Ростове-на-Дону: http://rostov-na-donu.codeib.ru/ КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите в ИБ, хакерах, фишинге, кибератаках и уязвимостях, хранении персональных данных, искусственном интеллекте и ней...

Подробнее в видео...

Подробнее в видео...

HD 00:01:58

Экспо-Линк: Изобретена не напрасно Информационная Безопасность

Изобретена не напрасно Информационная безопасность Изучи её полезный код Защити свой бизнес от невзгод У – это Угроза П – это Пароль В безопасности играют Ключевую роль А – это Актив П – это Писец Если будешь бдителен Будешь молодец Д – ...

Cмотреть видео

Cмотреть видео

HD 00:10:45

1С:Пирог: Как записывается цифровая информация - видео

Разбираемся, как работает запись информации на различные цифровые носители. В первую очередь нас интересует запись информации на флэшки. В ролике мы узнаем, как на физическом уровне происходит запись информации на флэшкарту и что такое тран...

Cмотреть видео

Cмотреть видео

HD 00:13:33

JsonTV: Шифрование как способ защиты критической информационной инфраструктуры от внутренних угроз

Игорь Лава, руководитель проектов, АО "Аппаратура Систем Связи". Утечки данных в критической информационной инфраструктуре; основные механизмы возникновения утечек данных; как можно защитить и обезопасить критическую информационную инфрастр...

Cмотреть видео

Cмотреть видео

HD 06:54:53

АСУ ТП: Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры - видео

ТБ Форум 2023 | Москва | 14 февраля 2023 Особенности реализации законодательства в области обеспечения безопасности значимых объектов критической информационной инфраструктуры, в том числе реализация технических мер по повышению защищеннос...

Cмотреть видео

Cмотреть видео

HD 01:47:35

Код ИБ: Найм специалистов в команду информационной безопасности - видео Полосатый ИНФОБЕЗ

Обсуждаем, где искать сотрудников к себе в команду информационной безопасности, чем привлекать и как отбирать себе самых достойных? Вопросы для обсуждения: - Что может предложить компаниям рынок труда? - Что писать в вакансии и как правиль...

Cмотреть видео

Cмотреть видео

HD 00:01:30

InfoSoftNSK: Визуализация и структуризация деятельности компании с помощью StoryMapping. Отзыв ООО "

С помощью инструмента StoryMapping специалисты "ИнфоСофт" подошли к визуализации и структуризации деятельности компании ООО "ЦСМ". Отзыв главного метролога компании ООО "ЦСМ", Шакалова Константина Александровича, о работе с компанией "ИнфоС...

Cмотреть видео

Cмотреть видео

HD 00:03:11

InfoSoftNSK: Бухгалтерия предприятия, ред. 3.0 (1С: Предприятие). Помощь в освоении и внедрении 1С.

Отзыв Войтовой Натальи Борисовны, главного бухгалтера компании "Сумотори-Новосибирск", о сотрудничестве с компанией "ИнфоСофт".

Cмотреть видео

Cмотреть видео

HD 01:28:54

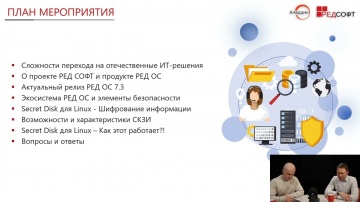

Аладдин Р.Д.: Запись вебинара "Шифрование данных в РЕД ОС с помощью Secret Disk", 15 марта 2023 г.

00:00 Intro 07:28 Сложности перехода на Linux 13:52 Подход РЕД СОФТ к импортозамещению 20:24 РЕД ОС 7.3 32:32 Механизмы защиты информации в РЕД ОС 39:31 Сценарии защиты информации с помощью Secret Disk для Linux 46:31 Технические хар...

Cмотреть видео

Cмотреть видео

HD 01:12:16

SCADA: Вебинар "Автоматизация производства с помощью российской SCADA системы" - видео

15 марта состоялся вебинар «Автоматизация производства с помощью российской SCADA-системы. Особенности внедрения, практика использования MasterSCADA».В 2022 году у многих компаний возникли сложности с приобретением и установкой новых, а так...

Cмотреть видео

Cмотреть видео

HD 01:10:36

SCADA: Автоматизация производства с помощью российской SCADA-системы - видео

15 марта состоялся вебинар «Автоматизация производства с помощью российской SCADA-системы. Особенности внедрения, практика использования MasterSCADA».В 2022 году у многих компаний возникли сложности с приобретением и установкой новых, а так...

Cмотреть видео

Cмотреть видео

HD 00:49:00

Yandex.Cloud: Деплоим Yandex Cloud с помощью Terraform и GitLab - видео

Infrastructure-as-Code — первый шаг на пути к автоматизированному управлению инфраструктурой в облаке. Для применения конфигурации, тестирования на непродуктовых стендах, проверки на корректность и безопасность нужно выстроить полноценный п...

Cмотреть видео

Cмотреть видео

HD 00:30:32

BIM: Подкаст: "Цифровизация строительства от BIM модели до стройконтроля с помощью решений "Адепт" -

Спикер: Ковалева Анна, Руководитель проекта «Цифровизация в строительстве» компании АдептВедущий подкаста: Александр Волков. CSoft-Дальний Восток

Cмотреть видео

Cмотреть видео

HD 00:04:08

BIM: [Курс «Ключевые принципы BIM/ТИМ»] Информация — фундамент системы - видео

Датацентричный подход. ISO 19650. Важность сотрудничества в BIM. Урок из бесплатного видеокурса «Основы BIM/ТИМ. Ключевые принципы». Дополнительные материалы доступны на портале: https://bim.vc/edu/courses/osnovy-bim-tim-klyuchevye-prin...

Cмотреть видео

Cмотреть видео

HD 01:13:17

ДиалогНаука: ВЕБИНАР: ОБЗОР НОРМАТИВНЫХ ТРЕБОВАНИЙ БАНКА РОССИИ ПО ЗАЩИТЕ ИНФОРМАЦИИ

На вебинаре, с директором по консалтингу АО «ДиалогНаука», рассмотрели изменения требований в документах Банка России к обеспечению защиты информации при осуществлении деятельности в сфере финансовых рынков. А также обсудили новые ГОСТы, вс...

Cмотреть видео

Cмотреть видео

HD 00:35:37

NAUMEN: Автоматизация сервисных подразделений с помощью AI: разбираем кейсы - видео

Naumen SMIA: https://vk.cc/chAp840:00:22 – формат вебинара 0:01:06 – куда уходит время у сервисных подразделений 0:05:21 – классификация обращений 0:12:04 – извлечение информации 0:16:00 – эмоциональная окраска текста 0:19:14 – поиск на...

Cмотреть видео

Cмотреть видео

HD 01:26:26

DevOps: Как написать программу на Python для управления сетевыми устройствами с помощью YANG и NETCO

Получите пошаговое руководство, как управлять сетевыми устройствами с помощью модели данных #YANG в протоколе #NETCONF с использованием языка #Python. Узнайте, как повысить свою квалификацию в качестве ИТ-специалиста и зарабатывать в разы б...

Cмотреть видео

Cмотреть видео

HD 00:59:09

Код ИБ: Дмитрий Руденко, руководитель по развитию направления Информационная безопасность, ИСКР-А -

Гостем семьдесят второго выпуска проекта #разговорыНЕпроИБ стал Дмитрий Руденко, руководитель по развитию направления Информационная безопасность, ИСКР-А Приятного просмотра.

Cмотреть видео

Cмотреть видео

HD 00:39:31

BIM: Виртуальное начало координат (ВНК) для информационных моделей в Pilot-BIM - видео

Pilot-BIM – среда общих данных для автоматической сборки и коллективной экспертизы консолидированной BIM-модели. На вебинаре Антон Зайцев, разработчик компании АСКОН, рассказывает о применении виртуального начала координат для моделей, раз...

Cмотреть видео

Cмотреть видео

HD 00:06:24

JsonTV: Александр Хинштейн: Информационные войны, блокировка ютьюб, меры по борьбе с фейками

2-й Международный форум цифровой трансформации безопасности государства «ЦИФРОТЕХ», в рамках XXVI Международной выставки средств обеспечения безопасности государства «ИНТЕРПОЛИТЕХ-2022».

Cмотреть видео

Cмотреть видео

HD 00:06:07

Актив: Вход в Личный кабинет юридического лица на сайте nalog.gov.ru c помощью Рутокена (для ОС Wind

В этом видео рассказываем, как войти в личный кабинет юридического лица на сайте Федеральной Налоговой Службы с помощью устройства Рутокен в ОС Windows. Вход показан на примере Яндекс.Браузера. С подробным описанием работы можно ознакомит...

Cмотреть видео

Cмотреть видео

HD 00:59:42

ДиалогНаука: ОБЗОР КОМПЛЕКСА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ САКУРА

Вместе с компанией ИТ-Экспертиза и её командой профессионалов в области ИТ разработки программного обеспечения и информационной безопасности, провели обзор возможностей комплекса САКУРА, необходимым для контроля удалённых рабочих мест и акт...

Cмотреть видео

Cмотреть видео

HD 01:26:30

DevOps: Как построить конвейер непрерывной разработки и непрерывной интеграции CI / CD с помощью Jen

Получите пошаговое руководство, как создать конвейер (#pipeline) непрерывной разработки и непрерывной интеграции CI / CD. Научитесь отслеживанию разработки приложения с помощью Git, размещению его в #Docker, настройке и использованию #Jenki...

Cмотреть видео

Cмотреть видео

HD 00:29:22

Autodesk CIS: Vault в центре корпоративного обмена информацией

Autodesk Vault – популярная система инженерного документооборота, которая имеет множество давних и новых пользователей в России благодаря своему функционалу и простоте. Vault постоянно развивается и имеет свою нишу на рынке. Петр расскажет,...

Cмотреть видео

Cмотреть видео

HD 00:47:51

НОРБИТ: Как кратно увеличить продажи с помощью накопленных данных о клиенте и программ лояльности -

16 марта в 12:00 МСК New Retail приглашает на прямой эфир на тему «Как кратно увеличить продажи с помощью накопленных данных о клиенте, персонализации и программ лояльности». Участие во встрече бесплатное, но необходимо зарегистрироваться. ...

Cмотреть видео

Cмотреть видео

HD 01:33:22

Renga BIM: Комплексное решение для информационного моделирования промышленных объектов в Renga и СА

Совместный вебинар компаний Renga Software и ГК Неолант, посвященный комплексной работе при разработке проектной документации в BIM-системе Renga (комплексное проектирование) и САПР Полином (технологическое проектирование, ОВ и ВК). Совмес...

Cмотреть видео

Cмотреть видео

HD 00:19:24

SCADA: Счетчик расхода воды на контроллере DELTA AS 200, для передачи информации в SCADA систему. -

Пишу программу счетчика расхода воды на контроллере DELTA

Cмотреть видео

Cмотреть видео

HD 00:01:00

Kaspersky Russia: Kaspersky Safe Kids – помощь в воспитании современного ребенка - видео

Интернет может быть полезным и впечатляющим, но порой дети пользуются им слишком много. И тот контент, который они увидят в сети, может быть нежелательным. Защитите детей с помощью настроек фильтрации контента, контролем экранного времени, ...

Cмотреть видео

Cмотреть видео

HD 00:05:01

СёрчИнформ: Зачем отдавать информационную безопасность на аутсорсинг? - видео

Все компании сталкиваются с утечками информации, ошибками и махинациями в работе с данными, корпоративным мошенничеством и даже с бездельем собственных сотрудников. Но у многих нет защитного ПО, которое берет под контроль любые действия пол...

Cмотреть видео

Cмотреть видео

HD 00:12:59

JsonTV: Информационные технологии ГК "Лента"

Сергей Сергеев, Директор по ИТ, Лента. CNews FORUM 2022: Информационные технологии завтра - 15-ое ежегодное мероприятие. Представители бизнеса, госструктур, ИТ-компаний, а также независимые эксперты и аналитики принимают участие в дискуссии...

Cмотреть видео

Cмотреть видео

HD 01:09:08

BIM: Комплексное решение АСКОН для технологии информационного моделирования BIM - видео

Вебинар "Комплексное решение АСКОН для технологии информационного моделирования. BIM-Практикум 2023. Часть 1" от 13 апреля 2023 года.ПОЛЕЗНЫЕ ССЫЛКИ → Другие мероприятия "BIM-Практикума 2023": https://clck.ru/34FYSG → BIM-стандарт АСКОН htt...

Cмотреть видео

Cмотреть видео

![BIM: [Курс «Ключевые принципы BIM/ТИМ»] Информация — фундамент системы - видео](https://12n.ru/upload/video/images/small/47/7f/477fafb05c8932c4c56c93257c7ff189.jpg)