Код ИБ: Нетсталкинг. Как хакеры и злоумышленники могут найти информацию с помощью гугла и дорков - в → Похожие видео ролики , Страница 18

Нетсталкинг. Как хакеры и злоумышленники могут найти информацию с помощью гугла и дорков РОМАН ВЕГЕЛИН Инженер-программист по технической защите информации, Винвестор #codeib Читать подробнее о Коде ИБ в Ростове-на-Дону: http://rostov-na-donu.codeib.ru/ КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите в ИБ, хакерах, фишинге, кибератаках и уязвимостях, хранении персональных данных, искусственном интеллекте и ней...

Подробнее в видео...

Подробнее в видео...

HD 01:54:17

IQBI: Аналитика данных с помощью SQL // 1 день - видео

Онлайн интенсив - Аналитика данных c SQL, Python и Power BI. Ссылка на ограниченное по времени спец. предложение - https://bit.ly/3pFreh5 1 день - Анализ данных с SQL От основ SQL до написания сложных запросов. Файл, который необходимо с...

Cмотреть видео

Cмотреть видео

HD 00:05:56

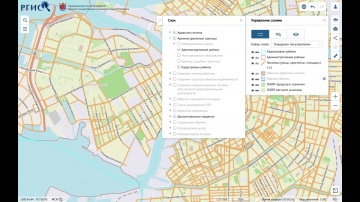

ГИС: Как экспортировать данные из РГИС Санкт-Петербурга с помощью QGIS - видео

Рассказываем, как получить данные из Региональной геоинформационной системы (РГИС) Санкт-Петербурга. Используем WFS, QGIS и немного магии. Ссылка для подключения к WFS-серверу, остальные параметры по умолчанию: https://gs1.rgis.spb.ru/geos...

Cмотреть видео

Cмотреть видео

HD 00:14:05

Yandex.Cloud: Миграция и резервное копирование MongoDB с помощью Yandex Data Transfer - видео

Узнайте, как ещё оптимизировать обслуживание и контроль базы данных с помощью Managed Service for MongoDB: https://cloud.yandex.ru/services/managed-mongodb Вместе с архитектором Yandex.Cloud Максимом Хлупновым рассмотрим несколько вариант...

Cмотреть видео

Cмотреть видео

HD 01:31:29

BIM: BIM-модель на фрилансе с помощью TDMS Фарватер | ТИМ | BIM - видео

Сертификат - https://bim.csoftomsk.ru/webinar_certificate/ Больше информации о TDMS Фарватер - https://farvater.cloud/?utm_source=youtube 15 декабря состоится вебинар «Использование TDMS Фарватер в качестве электронного архива». В ходе ...

Cмотреть видео

Cмотреть видео

HD 00:22:12

ДоксВижн: Как повысить эффективность бизнеса с помощью BPM системы - видео

Роль организации бизнес-процессов неоспоримо высока для достижения успеха цифровой трансформации предприятия. С помощью систем BPM-класса сегодня автоматизируют процессы многие крупные компании. Особенности цифрового управления бизнес-проце...

Cмотреть видео

Cмотреть видео

HD 00:01:36

Voximplant: Flowwow x Voximplant - Автоматизация входящих обращений с помощью IVR - видео

Flowwow принимает входящие звонки как от клиентов, так и от магазинов-партнеров. Типичный сценарий для большинства входящих сообщений позволил нам автоматизировать их обработку. IVR консультирует по основным вопросам и при необходимост...

Cмотреть видео

Cмотреть видео

HD 00:20:17

Интеграция 1С:Управление тепловодоканалом 2 и портала ГИС ЖКХ с помощью решения Ассистент ГИС Ж

Интеграция 1С и ГИС ЖКХ в 1С:Управление тепловодоканалом 2 без тоннелей, ЭЦП, сложных технических решений.Выгрузка сведений напрямую из 1С в ГИС ЖКХ без Excel-шаблонов от 400 руб./мес., калькулятор стоимости по ссылке: https://set-r.ru/gis-...

Cмотреть видео

Cмотреть видео

HD 00:19:28

JsonTV: ИБКВО2021. Виктор Гаврилов. ФИЦ ИУ РАН - Информационная безопасность АСУ ТП

Вступительное слово ведущего – Гаврилов Виктор Евдокимович, главный научный сотрудник, Федеральный исследовательский центр Информатика и управление Российской академии наук.17–18 марта в Москве состоялась IX конференция «Информационная безо...

Cмотреть видео

Cмотреть видео

HD 01:08:05

ЦИБИТ: Информационная безопасность (лекции) - видео

Вебинар: Построение системы нормативной и организационно-распорядительной документации по защите ПДнЦикл открытых вебинаров ГК "ЦИБИТ" ЦИБИТ («Центр исследования безопасности информационных технологий») — консалтинговая компания...

Cмотреть видео

Cмотреть видео

HD 00:01:25

ГИС: Как найти градостроительный регламент участка в Иркутске с помощью ГИС Полигон? - видео

Геоинформационная система Полигон http://poligoninfo.ru В этом ролике подробно рассказывается как с помощью геоинформационной системы "Полигон" найти градостроительный регламент и определить территориальную зону и для земельного участка в...

Cмотреть видео

Cмотреть видео

HD 01:38:31

Обеспечение информационной безопасности в госсекторе - видео

Александр Хонин, Руководитель отдела консалтинга и аудита, Группы Компаний Angara SecurityПочему важно защищать персональные данные и как определить уровень их защищенности? А как убедиться, что ваши ГИС не подвергнутся атаке злоумышленнико...

Cмотреть видео

Cмотреть видео

HD 00:19:50

JsonTV: Ограничения доступа к объектам информационной инфраструктуры с подключением удаленного досту

«Информационная безопасность АСУ ТП КВО» Десятая юбилейная конференция ИД Connect 2–3 марта 2022 г. г. Москва. Кубарев Алексей Валентинович Заместитель начальника управления организации обеспечения безопасности критической информационной ин...

Cмотреть видео

Cмотреть видео

HD 00:26:36

Код ИБ: Проблемы анализа данных систем информационной безопасности - видео Полосатый ИНФОБЕЗ

С Алексеем Семенычевым, техническим специалистом по ИБ, обсудим проблемы анализа данных систем информационной безопасностиО чём поговорим? - Больше половины компаний не анализируют данные по ИБ. - Большое разнообразие инструментов ИБ, проб...

Cмотреть видео

Cмотреть видео

HD 02:34:53

IQBI: Аналитика данных с помощью Power BI // 3 день - видео

Онлайн интенсив - Аналитика данных c SQL, Python и Power BI. Ссылка на ограниченное по времени спец. предложение - https://bit.ly/3pFreh5 3 день - Анализ данных с Power BI От обзора возможностей до моделирования и интерактивного дашборда....

Cмотреть видео

Cмотреть видео

HD 01:53:50

Код ИБ: 10 примеров хакерских атак на сайты и веб-приложения - видео Полосатый ИНФОБЕЗ

Сайты и веб-приложения являются лакомым кусочком для хакеров, так как зачастую содержат персональные и платежные данные пользователей. И в то же время пентесты показывают, что веб-приложения – это самый слабый элемент на периметре больши...

Cмотреть видео

Cмотреть видео

HD 00:02:33

1С-Рарус: Бизнес-школа Like Центр управляет финансами с помощью 1С-Рарус: Финансовый менеджмент - ви

Бизнес-школа Like Центр автоматизировала управление финансами с помощью решения 1С-Рарус: Финансовый менеджмент. Компания объединила все финансовые потоки в одной системе, обеспечила контроль денежных операций и упростила бюджетирование. По...

Cмотреть видео

Cмотреть видео

HD 06:43:52

АСУ ТП: Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры - видео

15 февраля 2022 | Конференция | Форум "Технологии безопасности 2022" Основные задачи в области обеспечения информационной безопасности Минэнерго России и безопасности критической информационной инфраструктуры в ТЭК. Евгений Новиков, Минист...

Cмотреть видео

Cмотреть видео

00:10:38

АСУ ТП: "АйТи Бастион" на конференции "Информационная безопасность АСУ ТП критически важных объектов

Сюжет телеканала "Про Бизнес" об участии компании "АйТи Бастион" в юбилейной Х конференции, посвященной информационной безопасности объектов КИИ.

Cмотреть видео

Cмотреть видео

HD 00:45:43

Экспо-Линк: Интервью с белым хакером: Лука Сафонов, Киберполигон

Лука Сафонов - Директор, Киберполигон Специализация: консалтинг в области информационной безопасности, аудит, тестирование на проникновение. Общий стаж работы в области практической ИБ более 15 лет. Автор и техлид разработок решений в обл...

Cмотреть видео

Cмотреть видео

HD 01:22:49

АСУ ТП: Панельная дискуссия "Ключевые вопросы в образовании в области информационной безопасности АС

Панельная дискуссия "Ключевые вопросы в образовании в области информационной безопасности АСУ ТП" (организована Центром компетенций кибербезопасности НТИ EnergyNet) Модератор – Алексей Гуревич, эксперт Центра компетенций кибербезопасности ...

Cмотреть видео

Cмотреть видео

HD 01:12:10

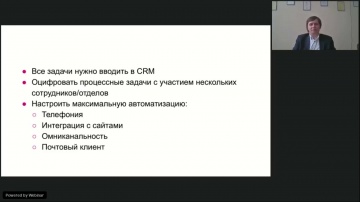

ВЕБИНАР Повышаем исполнительскую дисциплину менеджеров с помощью CRM

Информация о том, как отслеживать и анализировать показатели работы менеджеров, чтобы сделать их работу эффективнее, как выстроить исполнительную дисциплину и быть уверенным, что все задачи будут выполнены в срок. БИТ.CRM — новые возм...

Cмотреть видео

Cмотреть видео

HD 02:00:31

ЦОД: Вебинар «Информационная безопасность в современных условиях: острые вопросы и стратегия действи

Программа: 1. Новая картина мира информационной безопасности для финансовой организации — Кибервойна 2022: цели и виды кибератак на финансовые институты. — Деградация платежной инфраструктуры — Стандарт PCI DSS. — Проблемы с лицензировани...

Cмотреть видео

Cмотреть видео

HD 00:14:18

Разработка 1С: Создание отчета 1С с помощью СКД - видео

Создание отчета 1С с помощью СКД

Cмотреть видео

Cмотреть видео

HD 00:24:40

АСУ ТП: Стратегия защиты информации в АСУ ТП - видео

Стратегия защиты информации в АСУ ТП. Марат Шамсутдинов. Эксперт. СИБУР Холдинг.

Cмотреть видео

Cмотреть видео

HD 00:04:27

СИТЕК WMS: Как ускорить сборку заказа с помощью «Универсального клиента для Android» - видео

Отбор товаров по заказу на складе, одна из самых «больных» операций. Представьте себе работника склада, который носится от полки к полке в поисках нужного товара. Он работает вслепую и не всегда знает, что и где лежит. Как результат — ошибк...

Cмотреть видео

Cмотреть видео

HD 00:11:00

SCADA: Модели машинного обучения для аудита информационной инфраструктуры АСУ ТП - видео

Ярослав Мироненко, заместитель генерального директора АО РЭС Групп Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры. ТБ Форум. Вопросы реализации законодательства в области обеспечения безопасности КИИ и ...

Cмотреть видео

Cмотреть видео

00:11:38

ГИС: Создание единого вендорно-независимого информационного пространства ГИС – ТИМ - видео

Второй Региональный Конгресс «ТИМ-Сообщество 2022. Санкт-Петербург. Северо-Запад»

Cмотреть видео

Cмотреть видео

HD 01:06:41

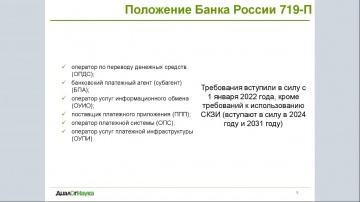

ДиалогНаука: обзор нормативных требований БАНКА РОССИИ по защите информации - вебинар

Обзор требований и изменений в актуальных документах Банка России: 683-П, 719-П, 747-П, 757-П, ГОСТ 57580.1; Определение контуров безопасности; Проведение оценки соответствия; Проведение оценки соответствия. Задать вопрос по тематике вебина...

Cмотреть видео

Cмотреть видео

HD 00:18:49

Код ИБ: Информационная безопасность: инструменты и решения - видео Полосатый ИНФОБЕЗ

Информационная безопасность: инструменты и решения ГРИГОРИЙ АЙКАШЕВ Менеджер по технологической поддержке продаж облачных и инфраструктурных решений, МегаФон #codeib #МегаФон КОД ИБ: семейство проектов, главная миссия которых — делать мир...

Cмотреть видео

Cмотреть видео

HD 00:19:46

Код ИБ: Сетевая доступность: новые угрозы хакеров и методы их предотвращения - видео Полосатый ИНФОБ

Сетевая доступность: новые угрозы хакеров и методы их предотвращения АРТЕМ ИЗБАЕНКОВ Член правления АРСИБ, член ISDEF, CEO, Servicepipe #codeib #Servicepipe КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной бе...

Cмотреть видео

Cмотреть видео