Код ИБ: Нетсталкинг. Как хакеры и злоумышленники могут найти информацию с помощью гугла и дорков - в → Похожие видео ролики , Страница 17

Нетсталкинг. Как хакеры и злоумышленники могут найти информацию с помощью гугла и дорков РОМАН ВЕГЕЛИН Инженер-программист по технической защите информации, Винвестор #codeib Читать подробнее о Коде ИБ в Ростове-на-Дону: http://rostov-na-donu.codeib.ru/ КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите в ИБ, хакерах, фишинге, кибератаках и уязвимостях, хранении персональных данных, искусственном интеллекте и ней...

Подробнее в видео...

Подробнее в видео...

HD 00:04:37

АСУ ТП: IX конференция «Информационная безопасность АСУ ТП критически важных объектов» - видео

17–18 марта в Москве состоялась IX конференция «Информационная безопасность АСУ ТП критически важных объектов», на которой традиционно обсуждались наиболее актуальные вопросы обеспечения защиты промышленных объектов и критической инфраструк...

Cмотреть видео

Cмотреть видео

HD 00:21:16

АСУ ТП: Антон Семейкин. Защита информации в АСУ ТП. Безопасность КИИ. 16.07.20 - видео

Заказчики и производители обсуждают вопросы реализации ФЗ "О безопасности КИИ", кейсы заказчиков и перспективы импортозамещения в этой сфере. Подробности ниже. Вопросы реализации Федерального закона «О безопасности критической информаци...

Cмотреть видео

Cмотреть видео

HD 00:40:58

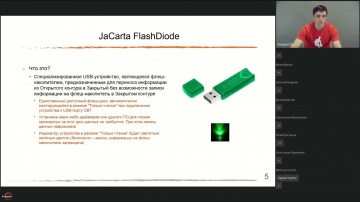

Аладдин Р.Д.: JaCarta FlashDiode – доверенный USB-носитель для однонаправленной передачи информации

Презентация нового продукта "Аладдин Р.Д." – JaCarta FlashDiode.Вебинар о новом продукте "Аладдин Р.Д." – JaCarta FlashDiode, доверенном USB-носителе для однонаправленной передачи информации, и о его преимуществах перед альтернативными реше...

Cмотреть видео

Cмотреть видео

HD 03:43:42

АСУ ТП: Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры - видео

Онлайн-конференция | 29 сентября 2021Вопросы реализации законодательства в области обеспечения безопасности КИИ и защите АСУ ТП и интеграции систем кибербезопасности при цифровой трансформации предприятия. Современные вызовы кибербезопаснос...

Cмотреть видео

Cмотреть видео

HD 00:34:57

Yandex.Cloud: Управление облачными ресурсами компании с помощью сервиса организаций - видео

Управление облачными ресурсами компании с помощью сервиса организаций

Cмотреть видео

Cмотреть видео

HD 01:12:46

Код ИБ: Безопасная среда | Защита веб-ресурсов от хакерских атак - видео Полосатый ИНФОБЕЗ

КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите в ИБ, ха...

Cмотреть видео

Cмотреть видео

HD 00:27:52

Развитие информационной безопасности: от банкиров до домохозяек. Интервью - видео

Каждый день мы слышим о преступлениях в сфере информационной безопасности: то у крупного банка утекают персональные данные клиентов, то промышленное предприятие приостанавливает производство, то рассказывают о мошенниках, которые по телефон...

Cмотреть видео

Cмотреть видео

HD 00:03:44

BIM: Встраивайте 3D- или BIM- модели на свой web-сайт с помощью облачных технологий Autodesk - видео

Если у вашей компании есть 3D-модель изделия или BIM-модель здания, то вы можете встроить её на Ваш web-сайт с помощью Autodesk Fusion 360 Team - Participant CLOUD. Отличная возможность для маркетинга и рекламы Ваших проектов! На вашем сай...

Cмотреть видео

Cмотреть видео

HD 00:28:29

Цифровизация: Комплексные проекты. Цифровизация производственных процессов с помощью продуктов SIEME

Комплексные проекты. Цифровизация производственных процессов с помощью продуктов SIEMENS . Первоначально данные вводятся в 3D-модель и оформляются PMI (3D-аннотациями) в системе NX, а затем используются на последующих стадиях производства в...

Cмотреть видео

Cмотреть видео

HD 00:00:33

Простой бизнес: Как ограничить доступ некоторым посетителям сайта к определенной информации?

CRM-система "Простой бизнес" помогает менеджерам вести учет и управлять клиентами компании, автоматизировать бизнес процессы и увеличить продажи. Попробуйте бесплатную онлайн программу СРМ для вашего сайта. Вы можете скачать её бесплатно...

Cмотреть видео

Cмотреть видео

HD 01:24:04

Ростелеком - Солар: Защита от утечек с помощью контроля файловых хранилищ и корпоративных мессенджер

Без discovery-модулей соблюдение политики безопасности было бы невозможным. Ситуация, когда логины и пароли бесконтрольно сохраняются и пересылаются, зарплатные ведомости выкладываются в общий доступ или рассылаются коллегам, а увольняющиес...

Cмотреть видео

Cмотреть видео

HD 00:01:49

1С-Рарус: 1С:ERP УСО - план-фактный анализ строительства на 3D сцене информационной модели - видео

1С:ERP Управление строительной организацией 2 Артикул: 4601546120816 https://rarus.ru/1c-build/1c-predpriyatie-8-erp-upravlenie-stroitelnoy-organizatsiey-2-0/ 1С:Управление нашей строительной фирмой Артикул: 4601546137333 https://rarus.ru...

Cмотреть видео

Cмотреть видео

HD 00:05:02

Код ИБ: Хакеры заявили, что это они "положили" Facebook, Instagram и WhatsApp - видео Полосатый ИНФО

С экспертами проекта Безопасная среда обсуждаем самые горячие новости в мире ИБ за прошедшую неделю. Источник: https://ren.tv/news/v-mire/887485-khakery-zaiavili-chto-eto-oni-polozhili-facebook-instagram-i-whatsapp

Cмотреть видео

Cмотреть видео

00:02:38

RPA: Автоматизация рабочих процессов с помощью программных роботов RPA от Konica Minolta - видео

RPA - Это применение программных роботов для выполнения большого объема повторяющихся задач, для которых раньше требовался человек. С помощью RPA роботов можно автоматизировать процессы в таких отделах как: ‣ Логистика ‣ Бухгалтерия ‣ HR ‣...

Cмотреть видео

Cмотреть видео

HD 00:13:19

Алексей Петухов: Новый подход к разработке системы информационной безопасности

Алексей Петухов, Руководитель Security CAD в «Лаборатории Касперского», в своем докладе рассказывает о новом подходе к разработке системы информационной безопасности.Ссылка на слайды доклада: https://kas.pr/x461 Подробнее о конференции: h...

Cмотреть видео

Cмотреть видео

HD 00:08:12

Код ИБ: Журналиста обвинили в хакерстве за сообщение об уязвимости на госсайте - видео Полосатый ИНФ

В исходном коде web-приложения Минобразования Миссури были видны номера соцстрахования более 100 тыс. учителей. Губернатор штата Миссури (США) Майк Парсон (Mike Parson) не видит разницы между сообщением об уязвимости и ее эксплуатацией. Ка...

Cмотреть видео

Cмотреть видео

HD 00:28:47

Код ИБ: Защита от внутренних угроз. Почему современный подход к защите информации не работает - виде

Защита от внутренних угроз. Почему современный подход к защите информации не работает РОМАН ПОДКОПАЕВ Генеральный директор, Makves #codeib #Makves #ЗащитаОтУгроз Читать подробнее о Коде ИБ в Новосибирске: http://novosibirsk.codeib.ru/ КО...

Cмотреть видео

Cмотреть видео

HD 00:32:19

ЦОД: Корпоративное управление информационной безопасностью от ЦОД к совету директоров - видео

Доклад: Корпоративное управление информационной безопасностью от ЦОД к совету директоров Спикер: Липов Денис Борисович, партнер, Делойт СНГ

Cмотреть видео

Cмотреть видео

HD 00:04:53

ГИС: Сбор информации о выявленных вредителях в мобильных ГИС - видео

Использование готовых решений ArcGIS Solutions (Survey123 и Dashboard)

Cмотреть видео

Cмотреть видео

HD 00:22:29

Код ИБ: Оценка рисков безопасности информационных систем - видео Полосатый ИНФОБЕЗ

Оценка рисков безопасности информационных систем АРТЕМ МЕЛЁХИН Руководитель по технологической поддержке решений кибербезопасности, МегаФон #codeib #МегаФон Читать подробнее о Коде ИБ в Казани: http://kazan.codeib.ru/ КОД ИБ: семейство ...

Cмотреть видео

Cмотреть видео

HD 00:18:50

Продвижение ИТ и информационной безопасности - видео

В сегодняшнем выпуске — маркетинг бизнес-партнер продуктового направления компании «Ростелеком-Солар» Кирилл Прямов. Обсудили продуктовый маркетинг, в том числе ивенты, вывод нового продукта на рынок, продвижение информационной безопа...

Cмотреть видео

Cмотреть видео

HD 01:29:40

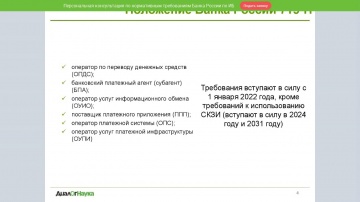

ДиалогНаука: ВЕБИНАР: ОБЗОР НОРМАТИВНЫХ ТРЕБОВАНИЙ БАНКА РОССИИ ПО ЗАЩИТЕ ИНФОРМАЦИИ

• Обзор требований и изменений в актуальных документах Банка России: 719-П, 683-П, 757-П, 747-П, ГОСТ 57580.1, 716-П • Определение контуров безопасности • Проведение оценки соответствия Спикер: Ксения Засецкая, старший консультант АО «Диа...

Cмотреть видео

Cмотреть видео

HD 00:01:11

Цифра: Константин Горбач об оптимизации сложных производственных процессов с помощью ИИ

На онлайн-практикуме «Цифровое производство» 2019 Константин Горбач рассказал об оптимизации сложных производственных процессов с помощью ИИ.Курс прошли 14 000 студентов, в 2021 стартовал обновленный курс бесплатного онлайн-практикума «Цифр...

Cмотреть видео

Cмотреть видео

HD 01:18:54

RUSSOFT: RUSSOFT leadership forum 2021. Информационная безопасность. Экспорт информационной безопасн

Реализация федеральной программы «Информационная безопасность» в рамках нацпроекта «Цифровая экономика» должна обеспечить устойчивость и безопасность информационной инфраструктуры, конкурентоспособность российских разработок и технологий ин...

Cмотреть видео

Cмотреть видео

HD 01:03:16

Автор книг «глазами хакера» об ИТ в 90х и сейчас, разработке и Канаде. Михаил Фленов - видео

0:00 Михаил Фленов 2:44 Как Михаил пришёл к ИТ? 5:25 Как изучал, когда почти не было книг и не было Интернет? 7:16 Фидонет 11:53 Появление Интернет 13:35 Интернет версии 1996-го 16:08 ИТ сообщества в 90х 18:30 Журнал Хакер 23:50 Делиться оп...

Cмотреть видео

Cмотреть видео

HD 00:27:30

Проектирование информационных систем как онтологическая работа - видео

Научно-практическая конференция "Прикладное системное мышление"Дмитрий Сизов, начальник отдела аналитики и проектирования АО "РТ Лабс"1) Смена предметной области (01:33) 2) Увеличение масштаба (02:27) 3) Как выбраться (04:50) 4) К основам: ...

Cмотреть видео

Cмотреть видео

HD 00:03:10

RPA: Автоматизация HR отдела с помощью RPA робота Electroneek - видео

Демонстрация работы робота RPA автоматизирующего процесс запроса и получения анкет кадрового учета и перечня необходимых документов с кандидатов при трудоустройстве.

Cмотреть видео

Cмотреть видео

HD 00:43:09

Вебинар по направлению «Современные технологии библиотечно-информационной деятельности», часть 1

Вуз-организатор МГТУ им. Н.Э. Баумана. Отборочный этапСовременные технологии библиотечно-информационной деятельности

Cмотреть видео

Cмотреть видео

HD 01:19:39

Softline: Вебинар "Выявление и реагирование на угрозы кибербезопасности с помощью Azure Sentinel" -

Вебинар "Выявление и реагирование на угрозы кибербезопасности с помощью Azure Sentinel" 16.09.2021 Azure Sentinel – это облачная платформа, предназначенная для управления событиями информационной безопасности (SIEM), а также для автоматизац...

Cмотреть видео

Cмотреть видео

HD 00:46:15

ГИС: Информационное моделирование в практических задачах. На примере ГИС и BIM - видео

Вебинар состоялся 25 ноября в рамках образовательной программы хакатона MIIGAiK GEOHACK Ведущий вебинара - Серебряков Сергей Владимирович, кандидат технических наук, генеральный директор АО "Оператор пространственных данных" 26-28 ноября ...

Cмотреть видео

Cмотреть видео