Код ИБ: Нетсталкинг. Как хакеры и злоумышленники могут найти информацию с помощью гугла и дорков - в → Похожие видео ролики

Нетсталкинг. Как хакеры и злоумышленники могут найти информацию с помощью гугла и дорков РОМАН ВЕГЕЛИН Инженер-программист по технической защите информации, Винвестор #codeib Читать подробнее о Коде ИБ в Ростове-на-Дону: http://rostov-na-donu.codeib.ru/ КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите в ИБ, хакерах, фишинге, кибератаках и уязвимостях, хранении персональных данных, искусственном интеллекте и ней...

Подробнее в видео...

Подробнее в видео...

HD 00:08:25

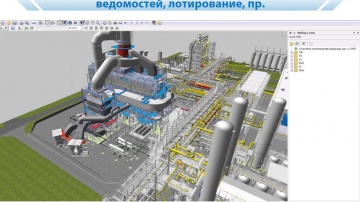

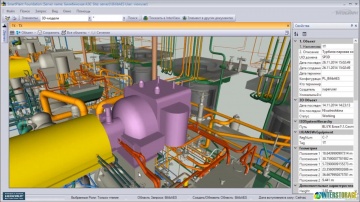

Как заработать проектному институту с помощью информационной 3D модели

Презентация содержит предложение проектным институтам сотрудничества в части создания и предложения заказчику информационной 3D модели (которая уже разработана проектным институтом), наделенной необходимым функционалом для решения прикладны...

Cмотреть видео

Cмотреть видео

HD 01:14:52

Вебинар: Управление инцидентами информационной безопасности с помощью R-Vision (26 сентября 2013 г.)

Запись вебинара "Управление инцидентами информационной безопасности с помощью RVision"Программа вебинара:- обзор текущих требований по регистрации инцидентов информационной безопасности, включая требования указания Банка России № 3024-У - о...

Cмотреть видео

Cмотреть видео

HD 01:01:24

BIM: Сопровождение строительной информационной модели с помощью TDMS Фарватер | CDE | BIM - видео

Серия бесплатных вебинаров по САПР, BIM, документообороту - https://csoftomsk.ru/press/Seria_besplatnyh_vebinarov_po_SAPR__bim__dokumentooborotua_utumn_2021.html Запрос сертификата - https://bim.csoftomsk.ru/webinar_certificate/ 13 октябр...

Cмотреть видео

Cмотреть видео

HD 01:37:51

Softline: Защита и управление информацией c помощью технологий Microsoft - видео

Ценность данных растет. Для каждой компании потеря конфиденциальных данных несет проблемы. На нашем вебкасте расскажем, как управлять, контролировать и защищать конфиденциальные данные. Рассмотрим и продемонстрируем, что предлагается для эт...

Cмотреть видео

Cмотреть видео

HD 00:19:43

Код ИБ: Усиливаем защиту конфиденциальной информации с помощью искусственного интеллекта - видео Пол

Усиливаем защиту конфиденциальной информации с помощью искусственного интеллекта на примере новой версии Traffic Monitor Владимир Дурнев Менеджер по работе с клиентами и партнерами на территории СЗФО, InfoWatch #codeib #InfoWatch КОД ИБ: ...

Cмотреть видео

Cмотреть видео

HD 00:01:44

Den Reymer: Как управлять информационными потоками с помощью ИИ. Ответы цифрового аватара - видео

Инструменты и помощники для работы с потоками новостей от Цифрового аватара. Больше по ссылке https://t.me/ReymerDigital/81

Cмотреть видео

Cмотреть видео

HD 00:43:48

ЦОД: Размещение информационных систем в аттестованных центрах обработки данных - видео

Таймкоды: 00:27 Что такое ЦОД? 00:47 ГОСТ 58811-2020 02:01 Состав ЦОДа 03:02 Приказ ФСТЭК №17 12:52 Выполнение мер 18:19 Обсуждение с участниками

Cмотреть видео

Cмотреть видео

HD 00:31:25

Управление качеством корпоративной информации

Технологический форум SAP 2011 Алексей Кулаков Архитектор бизнес решений SAP СНГ

Cмотреть видео

Cмотреть видео

HD 00:03:35

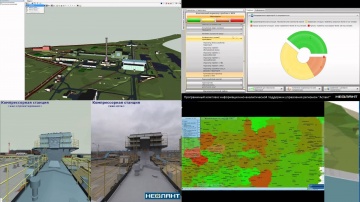

НЕОЛАНТ: Визуализация данных и визуальный анализ в информационных моделях

В информационных моделях, разработанных группой компаний «НЕОЛАНТ», используются разнообразные возможности визуализации данных и визуальной поддержки процесса анализа данных. Предложенный НЕОЛАНТ видеоролик кратко расскажет о некоторых из н...

Cмотреть видео

Cмотреть видео

HD 00:01:17

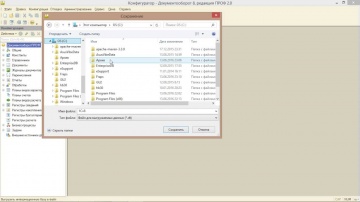

Как выгрузить информационную базу из 1С:Предприятия?

В видео кратко показано, как можно выгрузить информационную базу 1С с помощью конфигуратора 1С:Предприятия. Выгрузка может понадобиться вам для резервного копирования или переноса базы на другой компьютер.

Cмотреть видео

Cмотреть видео

HD 00:03:16

Обзор книги: Эксплуатация крупных информационных систем на платформе "1С:Предприятие 8". Издание 2

Рекомендуем в качестве методического материала при подготовке к аттестации .. Книга и курс адресованы специалистам по крупным информационным системам на "1С", представляют собой набор методик и подходов по обеспечению технологического кач...

Cмотреть видео

Cмотреть видео

HD 00:05:05

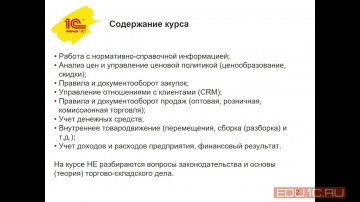

Создание информационной базы - Курс по УТ 11.3 - 1С:Учебный центр №1

Записаться на очный курс -

Cмотреть видео

Cмотреть видео

HD 00:13:49

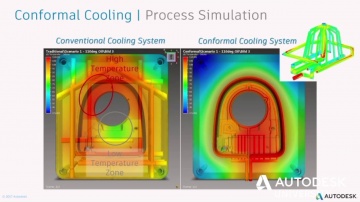

Повышение инновационности проектов с помощью предварительных виртуальных испытаний

Секция "Цифровое производство" Повышение инновационности проектов с помощью предварительных виртуальных испытаний. Adams Vince С помощью предварительных виртуальных испытаний конструкторы и инженеры по всему миру способны выбирать наилучш...

Cмотреть видео

Cмотреть видео

HD 00:04:01

Развитие информационного общества в Омской области

Электронное правительство и единое информационное пространство позволят экономить время, забыть об очередях и повысить лояльность граждан.

Cмотреть видео

Cмотреть видео

HD 00:17:14

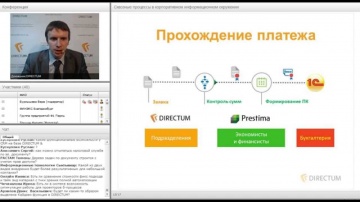

5 Сквозные процессы в корпоративном информационном окружении

Мы часто замечаем, что предприятия используют сразу несколько информационных систем. Но приходится констатировать, что далеко не всегда системы интегрированы между собой. Не создают единое информационное пространство. Не способствуют ускоре...

Cмотреть видео

Cмотреть видео

HD 01:23:30

Вебинар: Создание уникального опыта клиента с помощью BPM технологий

Многие компании понимают, что современная конкуренция выходит за рамки продуктов или услуг и осуществляется на уровне уникальных отношений с потребителем. На всех этапах путешествия клиента (Customer Journey), потребитель ожидает, что комп...

Cмотреть видео

Cмотреть видео

HD 00:39:56

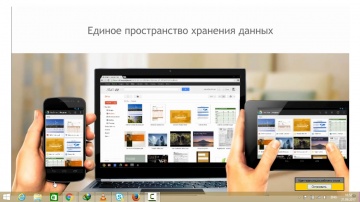

G Suite от Google: Единое информационное пространство для распределенных офисов

Темы онлайн-семинара: ● Совместная работа над документами ● Использование общего файлового хранилища ● Hangouts - корпоративная видеоконференцсвязь уже в составе решения ● Организация рабочего времени с помощью общих кал...

Cмотреть видео

Cмотреть видео

HD 00:02:37

Учебный центр Softline повышает осведомлённость персонала в области информационной безопасности

УЦ Softline повышает осведомлённость персонала в области информационной безопасности.

Cмотреть видео

Cмотреть видео

HD 00:01:05

Softline Грузия и «Силиконовая долина Тбилиси» открыли Лабораторию информационных технологий!

Softline Грузия и «Силиконовая долина Тбилиси» открыли Лабораторию информационных технологий! Эта Лаборатория первая и единственная во всем Закавказском регионе. Она дает возможность увидеть новейшие возможности разных производителей, самим...

Cмотреть видео

Cмотреть видео

HD 00:11:27

Как развивает информационные технологии Юлмарт?

Интервью с Руководителем департамента эксплуатации и сопровождения ИТ кибермаркета Юлмарт - Вениамином Шусторовичем, стало логическим продолжением недавно состоявшегося IT Director Briefing в Санкт-Петербурге. Подробнее о проекте:

Cмотреть видео

Cмотреть видео

HD 00:03:59

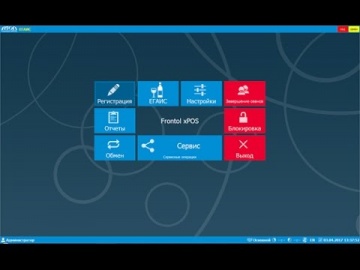

Frontol xPOS. Обмен данными с помощью ftp сервера.

В данном ролике рассмотрены настройки ручного и автоматического обмена данными программы Frontol xPOS с товароучетной системой через ftp сервер. Пройти обучение по программе Frontol xPOS можно на учебном портале компании АТОЛ: Или в авто...

Cмотреть видео

Cмотреть видео

HD 00:02:53

АТОЛ: Frontol 5. Обмен данными с помощью ftp сервера

В данном ролике рассмотрены настройки ручного и автоматического обмена данными программы Frontol 5 с товароучетной системой через ftp сервер.Пройти обучение по программе Frontol 5 можно на учебном портале компании АТОЛ: Или в авторизован...

Cмотреть видео

Cмотреть видео

HD 00:08:16

НЕОЛАНТ InterStorage: Формирование и просмотр единой информационной 2D/3D модели из различных САПР/P

InterStorage: Формирование и просмотр единой информационной 2D/3D модели из различных САПР/PLM в среде SmartPlant Foundation.НЕОЛАНТ InterStorage: Формирование и просмотр единой информационной 2D/3D модели из различных САПР/P - видео.

Cмотреть видео

Cмотреть видео

00:02:52

КРОК: Защита персональной информации в эпоху соцсетей

Евгений Дружинин, ведущий эксперт по информационной безопасности КРОК, в эфире Первого канала рассказал о возможностях обезопасить свои данные.

Cмотреть видео

Cмотреть видео

HD 00:09:59

Обработка счетов-фактур с помощью ECM-решений ЭОС

ECM-решения ЭОС позволяют с легкостью проводить обработку счетов-фактур, поступивших в организацию. В данном видео рассмотрено ЕСМ-решение eDocLib. Будь в курсе самого интересного. Подпишись на наш канал Содержание видео: 0:08 - Что так...

Cмотреть видео

Cмотреть видео

HD 00:09:59

Обработка счетов-фактур с помощью ECM-решений ЭОС

ECM-решения ЭОС позволяют с легкостью проводить обработку счетов-фактур, поступивших в организацию. В данном видео рассмотрено ЕСМ-решение eDocLib. Будь в курсе самого интересного. Подпишись на наш канал Содержание видео: 0:08 - Что так...

Cмотреть видео

Cмотреть видео

HD 00:52:58

Экспресс-метод сбора информации

Доклад Елены Махно на микро-конференции UX-среда #11.

Cмотреть видео

Cмотреть видео

HD 00:17:05

НАВИТОРИНГ-2015. Региональная навигационно информационная система нового поколения

Доклад: Региональная навигационно-информационная система нового поколения, интегрированная с геоинформационным порталом Субъекта Федерации Анатолий Курманов, генеральный директор Геолайф Эшелон

Cмотреть видео

Cмотреть видео

HD 00:11:56

НАВИТОРИНГ-2015. Некорректируемость информации в системах, использующих сигналы ГНСС

Доклад: Некорректируемость информации в системах, использующих сигналы ГНСС для мониторинга автомобильного транспорта Виктор Прокопенко, директор по развитию ЗАО "АТЛАС- КАРТ"

Cмотреть видео

Cмотреть видео