Код ИБ: Нетсталкинг. Как хакеры и злоумышленники могут найти информацию с помощью гугла и дорков - в → Похожие видео ролики , Страница 3

Нетсталкинг. Как хакеры и злоумышленники могут найти информацию с помощью гугла и дорков РОМАН ВЕГЕЛИН Инженер-программист по технической защите информации, Винвестор #codeib Читать подробнее о Коде ИБ в Ростове-на-Дону: http://rostov-na-donu.codeib.ru/ КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите в ИБ, хакерах, фишинге, кибератаках и уязвимостях, хранении персональных данных, искусственном интеллекте и ней...

Подробнее в видео...

Подробнее в видео...

HD 00:01:06

Как удаленно управлять защитой устройств с помощью Kaspersky Total Security

В этом ролике мы расскажем вам, как с помощью Kaspersky Total Security удаленно контролировать ваши устройства и обеспечить безопасность хранящихся на них данных, где бы вы не находились. База Знаний Лаборатории Касперского Официальный ...

Cмотреть видео

Cмотреть видео

HD 00:00:57

Как устанавливать обновления с помощью Kaspersky Internet Security 2018

Для безопасности компьютера важно регулярно устанавливать новые версии программ и обновлять уже установленные. В этом ролике мы покажем, как своевременно обновлять установленные на компьютере программы с помощью Kaspersky Internet Security ...

Cмотреть видео

Cмотреть видео

HD 00:01:09

Как защитить онлайн платежи с помощью Kaspersky Total Security

В этом видео мы расскажем, как с помощью Kaspersky Total Security безопасно совершать платежи в Интернете и защищать от утечки ваши конфиденциальные данные. База Знаний Лаборатории Касперского Официальный сайт "Лаборатории Касперского" ...

Cмотреть видео

Cмотреть видео

HD 00:33:44

СКАНПОРТ: Как автоматизировать адресный склад с помощью терминала сбора данных

- Для чего нужно адресное хранение на складе. - Виды адресного хранения (статическое, динамическое). На что необходимо обратить внимание при автоматизации. - Что необходимо для успешного внедрения технологии на примере конфигурации 1С УТ ...

Cмотреть видео

Cмотреть видео

HD 00:56:11

АВТОМАТИЗАЦИЯ склада с помощью терминалов сбора данных. Выбор оборудования и ПО.

В программе вебинара: - Автоматизация процессов с помощью терминалов сбора данных. - Программное обеспечение DataMobile для терминалов сбора данных на платформе Win и Android. - WMS cистемы складского учета. - Примеры внедрений по отрасл...

Cмотреть видео

Cмотреть видео

HD 00:01:12

Как с помощью Kaspersky Total Security сократить время, которое ваш ребенок проводит за компьютером

В этом видео мы расскажем ,как с помощью Kaspersky Total Security ограничить время, которое ваш ребенок проводит в сети Интернет и за компьютерными играми. База Знаний Лаборатории Касперского Официальный сайт "Лаборатории Касперского" ...

Cмотреть видео

Cмотреть видео

HD 00:33:51

Directum: Упрощаем работу с обращениями граждан и организаций с помощью СЭД. Вебинар DirectumRX

Действие закона №59-ФЗ «О порядке рассмотрения обращений граждан РФ» распространяется на государственные учреждения и организации, которые выполняют публично значимые функции. Количество обращений растет, но сроки остаются жесткими. Ка...

Cмотреть видео

Cмотреть видео

HD 00:02:13

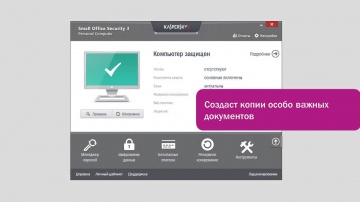

Как защитить важную информацию c Kaspersky Small Office Security 3?

В видео мы расскажем, как в Kaspersky Small Office Security 3 защитить важную информацию с помощью компонентов Резервное копирование и Шифрование данных. Видеоинструкции по Kaspersky Small Office Security 3 Официальный сайт "Лаборатории ...

Cмотреть видео

Cмотреть видео

HD 01:02:11

Автоматизация с помощью ТСД. Решение DataMobile для различных задач бизнеса.

В программе вебинара: - Автоматизация с помощью терминалов сбора данных и ПО DataMobile (Win и Android). - Примеры внедрений по отраслям: - Розница; - Склад (средний и крупный); - Производство; - Учет основн...

Cмотреть видео

Cмотреть видео

HD 00:00:55

Как защитить доступ к вебкамере с помощью Kaspersky Internet Security 2015?

В этом видео мы расскажем, как с помощью Kaspersky Internet Security предотвратить несанкционированный доступ к веб-камере компьютера и предотвратить постороннее вмешательство в ваше личное пространство и жизнь. База Знаний Лаборатории Кас...

Cмотреть видео

Cмотреть видео

HD 00:01:24

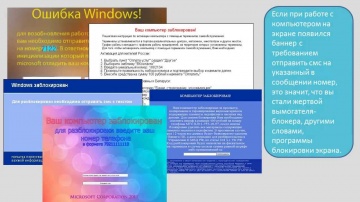

Как защититься от блокеров с помощью Kaspersky Anti-Virus 2014?

В интернете очень легко стать жертвой блокеров, программ-вымогателей. В видео мы расскажем, как Kaspersky Anti-Virus 2014 поможет избежать блокеров. Видеоинструкции по Kaspersky Anti-Virus 2014 . Официальный сайт "Лаборатории Касперского"...

Cмотреть видео

Cмотреть видео

HD 00:16:48

Интегрированные решения по информационной безопасности в системах промышленной автоматизации

Автор: Артем Кожевников Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляе...

Cмотреть видео

Cмотреть видео

HD 00:02:41

Технологии Big Data в госсекторе: автоматизированный сбор информации о городе (Бинго-Софт)

Коммерческий директор компании "Бинго-Софт" Александр Богданов рассказал о технологиях сбор информации о городе с помощью компьютеров, "умном городе" и сколько это все может стоить.

Cмотреть видео

Cмотреть видео

HD 00:40:15

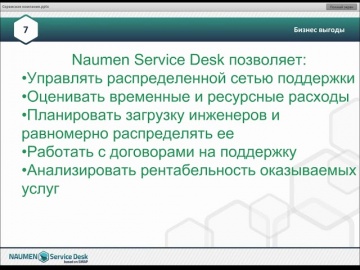

12N - Управление изменениями с помощью Naumen Service Desk (обзор)

Компания Naumen провела вебинар «Управление изменениями с помощью Naumen Service Desk». Вебинар посвящен внедрению процесса управления изменениями в ИТ-службах и возможностям автоматизации этого процесса с помощью Naumen Service Desk. Из ...

Cмотреть видео

Cмотреть видео

HD 00:58:49

12N - Как оптимизировать процессы оказания услуг с помощью Naumen Service Desk (обзор)

Компания NAUMEN провела вебинар, посвященный вопросам оптимизации бизнес-процессов оказания услуг и применению автоматизированных систем управления этими процеcсами. На вебинаре вы узнаете, как при помощи Naumen Service Desk: • организоват...

Cмотреть видео

Cмотреть видео

HD 00:36:51

BPS. Использование информационной модели в процессах эксплуатации актива. ТОиР. RCM - Простоев.НЕТ

BPS. Использование информационной модели в процессах эксплуатации актива. ТОиР. RCM. ISO55000 Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживан...

Cмотреть видео

Cмотреть видео

HD 00:10:17

IBS: Презентация Государственной Информационной Системы Промышленности (ГИСП) на Иннопром -2017

Презентация Государственной Информационной Системы Промышленности (ГИСП) - платформы эффективного информационного взаимодействия Минпромторга и субъектов российской промышленности. Василий Слышкин, заместитель директора Дивизиона Бизнес-ре...

Cмотреть видео

Cмотреть видео

HD 00:16:13

IBS: Новые информационные технологии и корпоративный сектор (П. Дубенсков, InterLab Forum 2015)

Петр Дубенсков, глава департамента развития Инфраструктурных продуктов , сделал на InterLab Forum 2015 короткий обзор новых ИТ-технологий, которые в ближайшей перспективе окажут существенное влияние на корпоративный сектор. Отдельно сп...

Cмотреть видео

Cмотреть видео

HD 00:13:29

IBS: Единая информационная модель: барьеры и эффект для бизнеса

Петр Сычев, руководитель дела систем управления жизненным циклом объектов в , рассказал гостям «Даунстрим 2018» о возможностях применения информационной модели объекта на разных этапах жизненного цикла: проектирования до эксплуатации. ...

Cмотреть видео

Cмотреть видео

HD 00:01:16

IBS: Единая информационная модель: барьеры и эффект для бизнеса (дайджест)

Петр Сычев, руководитель дела систем управления жизненным циклом объектов в , рассказал гостям «Даунстрим 2018» о возможностях применения информационной модели объекта на разных этапах жизненного цикла: проектирования до эксплуатации. ...

Cмотреть видео

Cмотреть видео

HD 01:05:24

Аладдин Р.Д.: Миграция информационных инфраструктур с Windows на Linux. Роль JMS в процессе миграции

Импортозамещение в России Вебинар о методах миграции с Windows на Linux без необходимости временной остановки бизнес-процессов во время перехода. Спикеры показали практические решения с использованием наработок компании "Аладдин Р.Д.", в ...

Cмотреть видео

Cмотреть видео

HD 00:07:12

BaseGroup Labs: ENTER делает прогнозы с помощью Deductor

Интервью с аналитиком отдела прогнозирования и планирования розничной сети Enter. Эксперт поделился опытом работы с BI-платформой Deductor в части прогнозирования и составления плана закупок для более 40 тысяч товарных позиций.

Cмотреть видео

Cмотреть видео

HD 00:03:15

BaseGroup Labs: Связь-Банк снижает кредитные риски с помощью Deductor

Интервью с руководителем направления отдела анализа и мониторинга кредитных рисков розничных клиентов Связь-Банка. Компания применяет аналитический инструмент Deductor и бизнес-решение Deductor Credit Scorecard Modeler для разработки с...

Cмотреть видео

Cмотреть видео

HD 00:04:36

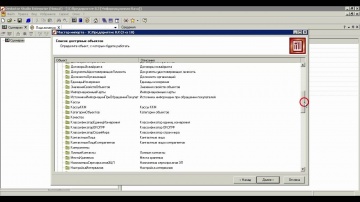

BaseGroup Labs: Deductor Studio 5.3: Импорт данных из 1С с помощью мастера

Аналитическая платформа Deductor 5.3 в сценарий обработки данных позволяет импортировать из 1С все объекты, регистры, реквизиты. Обеспечивается импорт из любого прикладного решения, построенного на базе 1С:Предприятие. В этом коротком демо...

Cмотреть видео

Cмотреть видео

HD 00:02:27

BaseGroup Labs: Deductor Studio: Импорт данных из 1С с помощью запроса

На практике часто для анализа необходима только часть данных, хранящихся в базе 1С: Предприятие. И нередко требуемые данные представляют собой соединения между различными таблицами. Как получить данные, излишне не перегружая оперативную пам...

Cмотреть видео

Cмотреть видео

HD 00:03:42

БИГ-АЙТИ: Уделять ли особое внимание информации, загружаемой в ERP систему?

Сотрудники компании "БИГ-АЙТИ" (BIG-IT) отвечают на вопрос: насколько это важно, уделить особое внимание информации, которая загружается в ERP систему? Полный видеоролик (12 вопросов): Музыка в ролике: 1. Perturbator - Electric Dre...

Cмотреть видео

Cмотреть видео

HD 00:19:46

Layta: Программирование автономных контроллеров с помощью ПО Base Z-5R и адаптеров Z 2 Base и Z 2 US

Ссылки на оборудование:

Cмотреть видео

Cмотреть видео

00:04:15

GroupIB: "Ограбление века" группировкой хакеров Anunak (Carbanak)

Вести 24, программа Вести.net 16 февраля был выпущен отчет о деятельности хакеров из группировки Карбанак (Carbanak), известные так же как Anunak, и предположительно имеющие российские корни. Они сумели ограбить более 100 банков в 30 страна...

Cмотреть видео

Cмотреть видео

HD 00:03:03

GroupIB: Хакер взял под контроль самолет, сидя в пассажирском кресле

НТВ. Программа "Анатомия дня" Настоящую панику в США вызвало признание одного из местных хакеров. Крис Робертс сообщил, что, находясь в кресле пассажира, взломал систему управления самолетом. Причем не просто взломал, а якобы вмешался в ра...

Cмотреть видео

Cмотреть видео

HD 00:00:20

GroupIB: ICO – новая цель для хакеров

Ежегодное исследование Group-IB — Hi-Tech Crime Trends 2017 —

Cмотреть видео

Cмотреть видео