ДиалогНаука: Сложности и ошибки при реализации требований закона О персональных данных - видео → Похожие видео ролики , Страница 12

ПРОГРАММА:Новая методика моделирования угроз безопасности информации: - Основные проблемы при реализации методики ФСТЭК и способы их решения; - Требования сопутствующих документов (БДУ, ЦБ, ФСБ и др.) – как гармонизировать?Разбор частых нарушений при реализации требований 152-ФЗ на примере реальных проверок и предписаний Роскомнадзора: - Обработка и защита ПДн. Какие недочеты в Уведомлении могут усложнить прохождение проверки? - В каких случаях в согласии может быть несколько целей обработки ПДн? Разберем на конкретном примере из Предписания Роскомндазора. - Как избежать нарушения сроков и цел...

Подробнее в видео...

Подробнее в видео...

HD 00:52:01

ДиалогНаука: ВЕБИНАР: ЭКОСИСТЕМА USERGATE SUMMA. БЕЗОПАНСОТЬ КОРПОРАТИВНЫХ И ТЕХНОЛОГИЧЕСКИХ СЕТЕЙ.

Вместе с UserGate и на базе её экосистемы продуктов безопасности SUMMA* — решением для комплексного управления информационной безопасностью гибридной IT-инфраструктуры, рассмотрели следующие темы: • Актуальные вопросы рынка межсетевого экр...

Cмотреть видео

Cмотреть видео

HD 00:37:46

ДиалогНаука: Вебинар: «Возможности Xello Deception для детектирования APT-атак и расследования кибер

Сегодня, в условиях отсутствия обновлений от западных производителей и уязвимостей сред передачи данных и сетевых протоколов, проникновение в сеть — вопрос времени и целей злоумышленников. Ни встроенные средства кибербезопасности, ни грамот...

Cмотреть видео

Cмотреть видео

HD 01:01:19

ДиалогНаука: ВЕБИНАР: INDEED PAM PRIVILEGED ACCESS MANAGER

На вебинаре с Компанией Индид рассмотрели функционал решений PRIVILEGED ACCESS MANAGER* отвечающий за фиксацию действий администраторов и подрядчиков к корпоративным ресурсам в режиме реального времени, запись действий и расследование инцид...

Cмотреть видео

Cмотреть видео

HD 01:01:40

ДиалогНаука: ВЕБИНАР: КАТЕГОРИРОВАНИЕ ОБЪЕКТОВ КИИ. ЧТО НОВОГО? ПРАКТИЧЕСКИЙ ОПЫТ.

В конце прошлого года утверждены поправки в Правила категорирования объектив КИИ (Постановление Правительства № 127), внесшие ряд значительных изменений, усилившие ведомственный мониторинг и повлекшие за собой необходимость выполнения субъе...

Cмотреть видео

Cмотреть видео

HD 00:59:42

ДиалогНаука: ОБЗОР КОМПЛЕКСА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ САКУРА

Вместе с компанией ИТ-Экспертиза и её командой профессионалов в области ИТ разработки программного обеспечения и информационной безопасности, провели обзор возможностей комплекса САКУРА, необходимым для контроля удалённых рабочих мест и акт...

Cмотреть видео

Cмотреть видео

HD 01:01:18

Digital Design: «Электронные ДСП-документы в СЭД. Практика выполнения требований»

Рост объема ДСП-документов за последние 1,5 года составил 60%. При этом формат МЭДО 2.7.1. предполагает обработку информации для служебного пользования в электронном виде.1. Как перейти на электронный ДСП-документооборот, включая обмен по М...

Cмотреть видео

Cмотреть видео

HD 00:15:52

J: Рынок Java в 2023, требования к кандидатам - видео

В этом видео, я рассказываю о рынке Java вакансий. Требования к кандидатам. Стань программистом Java c www.job4j.ru

Cмотреть видео

Cмотреть видео

HD 02:13:00

ДиалогНаука: Часть 1. Конференция 31.05.23 по ИБ финансовых организаций: ГОСТ Р 57580, защита КИИ, з

Компания «ДиалогНаука», системный интегратор в области информационной безопасности, совместно с Ассоциацией российских банков и при информационной поддержке журнала «BIS Journal − Информационная безопасность банков» провела конференцию «Инф...

Cмотреть видео

Cмотреть видео

HD 02:10:26

ДиалогНаука: Часть 2. Конференция 31.05.23 по ИБ финансовых организаций: ГОСТ Р 57580, защита КИИ, з

Компания «ДиалогНаука», системный интегратор в области информационной безопасности, совместно с Ассоциацией российских банков и при информационной поддержке журнала «BIS Journal − Информационная безопасность банков» провела конференцию «Инф...

Cмотреть видео

Cмотреть видео

HD 00:06:27

Voximplant: Реализация сценария маскировки телефонного номера. Инструкция по применению. - видео

Как просто и быстро реализовать маскировку номеров при помощи облачного решения Voximplant Platform. Если хотите узнать больше – назначьте встречу с нашим специалистом – https://goo.su/Rv2M0:00 – Интро 0:27 – Описание кейса маскировки номе...

Cмотреть видео

Cмотреть видео

HD 00:14:20

JsonTV: ИБКВО2021. Виктор Сердюк. АО «ДиалогНаука»

Практические аспекты создания системы обеспечения информационной безопасности АСТУ электросетевой компании – Сердюк Виктор Александрович, генеральный директор АО «ДиалогНаука». 17–18 марта в Москве состоялась IX конференция «Информационная...

Cмотреть видео

Cмотреть видео

HD 00:02:50

Yandex.Cloud: Облако для ОТП Банка: как поддержать рост разработки и не нарушать требования ИБ - вид

Перенос данных и сервисов в облако позволяет модернизировать существующие технологии и разрабатывать новые сервисы в соответствии со всеми необходимым требованиям в области безопасности. https://cloud.yandex.ru

Cмотреть видео

Cмотреть видео

HD 00:32:07

Код ИБ: Реализация 187- ФЗ - видео Полосатый ИНФОБЕЗ

Реализация 187- ФЗ Тимур Павленко, Руководитель Отдела защиты информации, АО БЭСК #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионалов в И...

Cмотреть видео

Cмотреть видео

HD 00:59:23

Yandex.Cloud: Реализация системы индивидуальных образовательных траекторий на serverless: опыт ИТМО

20 сентября прошло на интервью Developer Advocate Yandex Cloud Антона Черноусова с экспертами ИТМО. Вы узнали, как разработать serverless-систему, позволяющую каждому студенту университета создавать свою образовательную траекторию. Возможн...

Cмотреть видео

Cмотреть видео

HD 00:27:51

Yandex.Cloud: Управляемый и облачный Greenplum: детали реализации - видео

Управляемый и облачный Greenplum: детали реализации

Cмотреть видео

Cмотреть видео

HD 00:11:26

J: ВСЯ СЛОЖНОСТЬ АЛГОРИТМОВ ЗА 11 МИНУТ | ОСНОВЫ ПРОГРАММИРОВАНИЯ - видео

Онлайн-буткемп «Junior-аналитик с нуля за 10 недель»: https://go.skillfactory.ru/JD4LkA По промокоду ALEKOS скидка 45% Оценка сложности алгоритмов за 11 минут. Подписывайся в соц. сетях: Телеграм - https://t.me/Alek_OS ВК - https://vk.com...

Cмотреть видео

Cмотреть видео

HD 01:32:32

ДиалогНаука: МЕТОДЫ КОНТРОЛЯ И УПРАВЛЕНИЯ ПРИВИЛЕГИРОВАННЫМ ДОСТУПОМ -вебинар СКДПУ НТ

На совместном вебинаре с компанией АйТи Бастион были рассмотрены наиболее современные и эффективные методы контроля и управления привилегированным доступом в современных условиях.ПРОГРАММА ВЕБИНАРА: 1. Чем опасны привилегированные пользоват...

Cмотреть видео

Cмотреть видео

HD 01:09:12

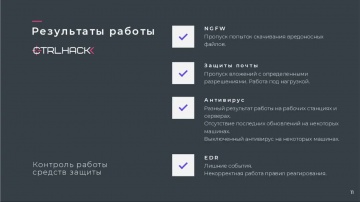

ДиалогНаука: ВЕБИНАР: ПОВЫШЕНИЕ ЭФФЕКТИВНОСТИ ПОДРАЗДЕЛЕНИЙ КИБЕРЗАЩИТЫ С ПОМОЩЬЮ CTRLHACK

Совместный вебинар с компанией CTRLHACK – разработчиком Российской платформы, проводящей контролируемые проверки, имитирующие действия атакующего, и выполняющей симуляции различных кибератакующих техник и многоступенчатых атак непосредствен...

Cмотреть видео

Cмотреть видео

HD 00:58:49

ДиалогНаука: DCAP «Защита хранилищ неструктурированных данных» «Спектр» - вебинар

В апреле 2023 года компания «Сайберпик» получила сертификат ФСТЭК России на систему класса (DCAP / DAG) «Защита хранилищ неструктурированных данных» «Спектр».Система стала первым сертифицированным продуктом такого класса на отечественном ры...

Cмотреть видео

Cмотреть видео

HD 00:13:03

1С-Рарус: 1С:Эксплуататор — зачем сдавать экзамен, требования для подготовки, процедура экзаменации

1С:Эксплуататор — зачем сдавать экзамен, минимальные требования для подготовки, процедура экзаменации. Бобылев Олег, эксперт по эксплуатации крупных систем 1С. Программа конференции и отдельные записи докладов (будут добавлены после 24 июля...

Cмотреть видео

Cмотреть видео

HD 00:00:23

Softline: Консалтинг и соответствие требованиям ИБ - видео

Консалтинг и соответствие требованиям ИБ https://softline.ru/solutions/security/konsalting-v-oblasti-ib

Cмотреть видео

Cмотреть видео

HD 01:41:34

Talantix: Прямой эфир Talantix: Как хранить персональные данные кандидатов - видео

Ведущие юристы hh.ru и команда Talantix провели прямой эфир, на котором рассказали всё про требования ФЗ-152 «О персональных данных», как их соблюдать в работе с кандидатами и обезопасить компанию-работодателя от возможных штрафов. Спикер...

Cмотреть видео

Cмотреть видео

HD 00:02:57

ДиалогНаука: АО "ДиалогНаука" Информационная безопасность

Акционерное общество «ДиалогНаука» создано 31 января 1992 года. Учредителями компании были СП «Диалог» и Вычислительный центр Российской Академии наук. До этого 2 года наш коллектив был известен как Научный центр СП «Диалог» при Вычислитель...

Cмотреть видео

Cмотреть видео

HD 00:56:29

ДиалогНаука: ZERO TRUST NETWORK ACCESS И ZERO TRUST EXTENDED ОТ ИТ ЭКСПЕРТИЗА - вебинар

Совместный вебинар с разработчиками полностью российского и внесённого в реестр отечественного ПО, комплекса информационной безопасности «Сакура». Комплекс предназначен для контроля удалённых рабочих мест и активного реагирования на несоотв...

Cмотреть видео

Cмотреть видео

HD 00:32:39

1С-Рарус: Data Accelerator в 1С — концепция, необходимая инфраструктура, сложности, польза — RTD2023

Data Accelerator в 1С — концепция, необходимая инфраструктура, сложности, польза от применения. Черанев Андрей, эксперт по производительности. Программа конференции и отдельные записи докладов (будут добавлены после 24 июля 2023): https://b...

Cмотреть видео

Cмотреть видео

HD 00:05:55

Код ИБ: НИКОЛАЙ КАЗАНЦЕВ, SECURITM: "Соблюдать требования регуляторов нужно не для галочки" | Kuban

Интервью Ольги Поздняк, продюсера проекта Код ИБ, с Николаем Казанцевым, CEO, SECURITM, о соблюдении требований регуляторов в рамках конференции Kuban CSC.00:01 Актуальность темы комплаенса • Николай Казанцев, основатель компании SECURITM, ...

Cмотреть видео

Cмотреть видео

HD 00:41:51

C#: КАК СТАТЬ C# РАЗРАБОТЧИКОМ (и не только). Требования к Junior программисту - видео

Разберем требования к начинающим программистам, разберем варианты обучения на программистов, откуда требования к разработчикам Полезные ссылки: ----------------------------- Бесплатный мини курс по основам программирования C#: https://www.y...

Cмотреть видео

Cмотреть видео

HD 00:15:25

Код ИБ: Как одновременно соответствовать требованиям регуляторов и обеспечивать реальную защиту инфо

Как одновременно соответствовать требованиям регуляторов и обеспечивать реальную защиту информацииАлексей Ковтун, Эксперт по вопросам ИБ#codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах...

Cмотреть видео

Cмотреть видео

HD 00:11:53

Производственная система или MES - требования определяющие выбор - путь есть цель, цель есть путь

Чего хочешь ТЫ? (Добиться от производственной системы) Что требуют ТВОИ? (Смежники и сотрудники от производства) И почему вот ТАКУЮ? (MES-систему мы выберем к внедрению)Каждый выбирает по себе слово для любви и для молитвы. Шпагу дл...

Cмотреть видео

Cмотреть видео

HD 01:08:16

Crocincor: Безопасность облачной инфраструктуры: как и зачем соответствовать требованиям регуляторов

28 марта в Кибердоме прошла дискуссия, посвященная вопросам госрегулирования облачной защиты. В дискуссии приняли участие Рустам Гусейнов, председатель кооператива специалистов по ИТ-безопасности «РАД КОП» Александр Лугов, эксперт груп...

Cмотреть видео

Cмотреть видео