ДиалогНаука: Сложности и ошибки при реализации требований закона О персональных данных - видео → Похожие видео ролики , Страница 10

ПРОГРАММА:Новая методика моделирования угроз безопасности информации: - Основные проблемы при реализации методики ФСТЭК и способы их решения; - Требования сопутствующих документов (БДУ, ЦБ, ФСБ и др.) – как гармонизировать?Разбор частых нарушений при реализации требований 152-ФЗ на примере реальных проверок и предписаний Роскомнадзора: - Обработка и защита ПДн. Какие недочеты в Уведомлении могут усложнить прохождение проверки? - В каких случаях в согласии может быть несколько целей обработки ПДн? Разберем на конкретном примере из Предписания Роскомндазора. - Как избежать нарушения сроков и цел...

Подробнее в видео...

Подробнее в видео...

HD 00:39:16

ELMA: Грабли экспресс аналитики. Как не надо работать с требованиями | ANALYST DAYS/12 - видео

22 мая тимлид Наталия Долженкова выступила с докладом «Грабли экспресс-аналитики: как не надо работать с требованиями» на конференции «Analyst Days». Двенадцатая Международная конференция по системному и бизнес-анализу прошла в Санкт-Петерб...

Cмотреть видео

Cмотреть видео

HD 00:13:48

Softline: Варианты реализации сети в российском датацентре - видео

Очень технический разговор про сети в ЦОД. Расскажем, кому из российских поставщиков можно доверять. Задать вопросы эксперту можно по электронной почте или через форму обратной связи на сайте Softline:

Cмотреть видео

Cмотреть видео

HD 00:43:46

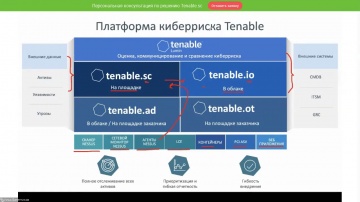

ДиалогНаука: Tenable.sc. Функционал системы управления уязвимостями корпортивного класса - вебинар

В рамках вебинара мы рассказываем о функционале системы управления уязвимостями Tenable.sc, новинках последних релизов и то, как компании строят процесс управления уязвимостями на основе решений Tenable.ПРОГРАММА: - Портфель решений Tenable...

Cмотреть видео

Cмотреть видео

HD 00:28:53

Код ИБ: Как меняется законодательство о защите персональных данных? - видео Полосатый ИНФОБЕЗ

Как меняется законодательство о защите персональных данных? Алексей Мунтян Соучередитель, Сообщество профессионалов в области приватности #codeib Читать подробнее: https://codeib.ru/blog/novosti-3/chem-dlia-otrasli-kiberbezopasnosti-oznam...

Cмотреть видео

Cмотреть видео

HD 00:19:33

Экспо-Линк: Защита КИИ. Как выполнить требования и не попасть на скамью подсудимых

Защита КИИ. Как выполнить требования и не попасть на скамью подсудимых. Александр Оводов. Эксперт-консультант в области информационной безопасности. ИТ Энигма.С 1 января 2018 года вступил в действие 187-ФЗ «О безопасности критической информ...

Cмотреть видео

Cмотреть видео

HD 01:52:10

CryptoPro: Эволюция электронной подписи на смартфоне. Варианты реализации в соответствии с законодат

На вебинаре мы расскажем о концепциях облачной и мобильной электронной подписи (ЭП), поговорим про законодательную базу и раскроем технические подробности решения DSS/myDSS 2.0, которое превратилось из исключительно облачного в решение, поз...

Cмотреть видео

Cмотреть видео

HD 00:09:58

Проектная ПРАКТИКА: М. Мотин Выбор и адаптация модели определения сложности проектов для нужд конкр

Онлайн-форум «Практики управления проектами в цифровую эру». Как это было https://blog.pmpractice.ru/2020/10/05/praktiki-upravleniya-proektami-v-cifrovuyu-ehru/

Cмотреть видео

Cмотреть видео

HD 01:01:07

ДиалогНаука: Современные методы комлексной защиты хранилищ неструктурированных данных - видео

Хранилища неструктурированных данных (файловые сервера, NAS системы, почтовые сервера, контроллеры домена и др.) являются важной составляющий бизнес процессов любой компании. При этом наличие много терабайтных массивов информации влечет за ...

Cмотреть видео

Cмотреть видео

HD 00:56:53

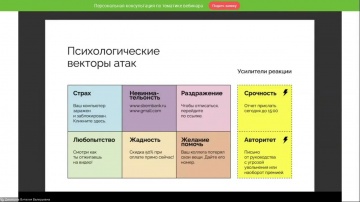

ДиалогНаука: ВЕБИНАР: ОТ ПОВЫШЕНИЯ ОСВЕДОМЛЕННОСТИ СОТРУДНИКОВ К ИНТЕРАКТИВНОЙ ТРЕНИРОВКЕ НАВЫКОВ БЕ

ТЕЗИСЫ: Как атаковали людей в 2021 году – ТОП-5 кейсов цифровых атак На что “ведутся” сотрудники – какие шаблоны имитированных атак лучше всего работали в 2021 году Как оценить уровень защищенности сотрудников за один час Как оценить урове...

Cмотреть видео

Cмотреть видео

HD 00:05:28

JsonTV: Сложности процесса запуска MVNO - Владимир Фрейнкман, НТЦ «Протей». MVNO Russia 2021

VI ежегодная Национальная конференция «Виртуальные операторы подвижной радиотелефонной связи в России – MVNO Russia 2021». Мероприятие прошло 10 июня 2021 года в гибридном формате, сочетающем очное общение и онлайн-взаимодействие. Эксперты ...

Cмотреть видео

Cмотреть видео

HD 00:52:34

ДиалогНаука: ВЕБИНАР: 5 ШАГОВ К ПРАВИЛЬНОЙ БЕЗОПАСНОСТИ

На вебинаре мы рассмотрели, как безопаснику работать с тысячами инцидентов и ложных срабатываний от различных систем, а также как наши клиенты используют коробочное решение или настраивают платформу под свои задачи «с нуля» - опыт внедрений...

Cмотреть видео

Cмотреть видео

HD 00:30:04

ДиалогНаука: ВЕБИНАР: АВТОМАТИЗАЦИЯ ПЕНТЕСТА В КРУПНЫХ РАСПРЕДЕЛЕННЫХ СЕТЯХ

Тезисы: - Сложности тестирования защищенности в крупных распределенных сетях - Как может помочь автоматизация? - Особенности реализации автоматизированного пентеста в распределенной среде - Варианты архитектуры решения на основе реальных пр...

Cмотреть видео

Cмотреть видео

HD 00:14:35

АСУ ТП: Особенности реализации комплексных проектов по защите АСУ ТП - видео

Иван Чернов, менеджер по развитию UserGate Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры. ТБ Форум. Вопросы реализации законодательства в области обеспечения безопасности КИИ и защите АСУ ТП и интеграц...

Cмотреть видео

Cмотреть видео

HD 00:03:06

СКБ Контур: Таблица требований: как контролировать большой объем требований

Как контролировать работу с требованиями ФНС, чтобы вовремя отправлять квитанции о приеме и ответы? В Контур.Экстерне для этого есть специальная онлайн-таблица. Она показывает статусы и сроки по всем формализованным и неформализованным треб...

Cмотреть видео

Cмотреть видео

HD 00:47:54

PLM: ГК "ПЛМ Урал" - Реализация практик системной инженерии в инструментах Siemens PLM Software - ви

Конференция для инженеров-разработчиков, 2018, доклад №4, ГК "ПЛМ-урал": Реализация практик системной инженерии в инструментах Siemens PLM Software (Станислав Щейников, Дмитрий Пасынков)

Cмотреть видео

Cмотреть видео

00:20:02

ЦОД: Агеенко Андрей (Биклауд) - Использование взаимосвязанной инфраструктуры beCloud при реализации

Приветственные слова: 1. Приветственное слово Жерносек Сергей Васильевич, заместитель начальника Оперативно-аналитического центра при Президенте Республики Беларусь 2. Приветственное слово Караник Владимир Степанович, председатель Гроднен...

Cмотреть видео

Cмотреть видео

HD 01:30:02

Код ИБ: Утечки персональных данных и новые штрафы за них | Безопасная среда - видео Полосатый ИНФОБЕ

Обсудим с гостями нашего ток-шоу Код ИБ | БЕЗОПАСНАЯ СРЕДА: - Проблема утечек в России - Способы обработки утечек - Новые требования по уведомлению об утечках и подключению к ГосСопке

Cмотреть видео

Cмотреть видео

HD 00:03:31

ГИС: Требования СКЗИ в ГИС от ФСБ России - видео

23 ноября 2020 на общественное обсуждение был выложен проект приказа ФСБ России "Об утверждении Требований о защите информации, содержащейся в государственных информационных системах, с использованием средств криптографической защиты информ...

Cмотреть видео

Cмотреть видео

HD 00:37:20

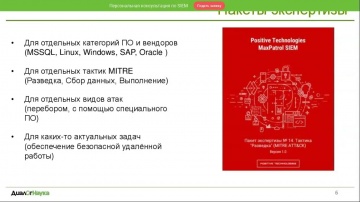

ДиалогНаука: Как организовать работу с исключениями/FALSE POSITIVE для коробочного контента? - видео

ТЕЗИСЫ: На вебинаре рассмотрели основные правила и лайфхаки работы с коробочным контентом на примере MPSIEM. Разобрали типичные кейсы и основные сложности, возникающие у пользователей в работе.Многие современные SIEM-решения предоставляют п...

Cмотреть видео

Cмотреть видео

HD 00:16:50

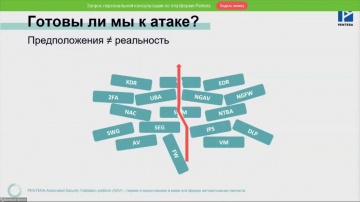

ДиалогНаука: Как подтвердить готовность к отражению атак шифровальщиков? - видео вебинара

В рамках вебинара мы расскажем о шифровальщиках и как быть подготовленными к их отражению.ПРОГРАММА: - Ransomware в цифрах; - Как оценить готовность организации к атаке вымогателей? - Как на практике повысить уровень защищенности от атак пр...

Cмотреть видео

Cмотреть видео

HD 00:47:02

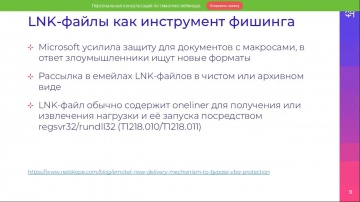

ДиалогНаука: Автоматическая симуляция кибератак. Новый подход к развитию системы киберзащиты

Тезисы: При построении системы защиты необходимо не только концентрироваться на защите периметра, но и развивать возможности детектирования хакерских действий во внутренней инфраструктуре. Для эффективного выявления хакерских техник и разви...

Cмотреть видео

Cмотреть видео

HD 01:00:32

ДиалогНаука: Защищенный файловый обмен и своместная работа - вебинар

В настоящее время трудно представить себе бизнес-процесс организации, где не осуществлялись бы обмен файлами в электронном формате и работа с ними. Но в то же время использование средств электронной почты, FTP, файловых серверов и других ко...

Cмотреть видео

Cмотреть видео

HD 00:11:51

JsonTV: Требования КИИ. Что на первом месте: люди или технологии?

Константин Саматов, член Ассоциации руководителей служб информационной безопасности. Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры. ТБ Форум. Вопросы реализации законодательства в области обеспечения б...

Cмотреть видео

Cмотреть видео

HD 00:06:12

ITGLOBAL: Варианты реализации частного облака - видео

В этом выпуске TechLab мы разобрались с терминологией и вариантами реализации облаков. Рассказали, под какие проекты подходит то или иное решение. А также о том, как выбрать наиболее выгодный для себя вариант частного облака. 00:00 Знакомст...

Cмотреть видео

Cмотреть видео

HD 00:25:01

Код ИБ: Практические аспекты реализации ИБ в промышленной сфере с АСУТП и КИИ - видео Полосатый ИНФО

Станислав Кузнецов Заместитель начальника Управления экономической безопасности, Уральские Локомотивы #codeib КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязате...

Cмотреть видео

Cмотреть видео

HD 00:33:13

1С-Рарус: От требований к внедренной системе. Где здесь проектирование? — 1C-RarusTechDay 2022 - вид

Доклад: «От требований к внедренной системе. Где здесь проектирование?». Ширин Кирилл, руководитель департамента разработки «1С‑Рарус». 0:00 Представление докладчика 1:34 Доклад Программа конференции и отдельные записи докладов (будут доба...

Cмотреть видео

Cмотреть видео

HD 01:18:40

ДиалогНаука: Управление уязвимостями - что должны уметь VM-решения

Прежде, чем внедрять систему управления уязвимостями, важно убедиться, что она соответствует ожиданиям команд ИБ и IT.На вебинаре эксперты компании Positive Technologies разберут на примере реальных кейсов, на какие особенности VM-систем ну...

Cмотреть видео

Cмотреть видео

HD 01:21:47

PLM: ТОП 10 требований внедрения PLM системы для проектирования объектов капитального строительства

В настоящее время большинство предприятий строительной отрасли столкнулись с необходимостью вести работу с использованием отечественных инструментов. Важнейшие задачи, встающие сегодня перед многими компаниями строительной отрасли: - операт...

Cмотреть видео

Cмотреть видео

HD 00:36:57

ДиалогНаука: ВЕБИНАР: ЭКОСИСТЕМА CORPORATE ID ДЛЯ ЦЕНТРАЛИЗОВАННОГО УПРАВЛЕНИЯ И ЗАЩИТЫ ДОСТУПА

На вебинаре мы поговорили о недостатках современной типовой комплексной системы управления доступом на предприятии, обсудили варианты нейтрализации ключевых угроз и изучим возможности комплекса программных продуктов Indeed Corporate ID, нап...

Cмотреть видео

Cмотреть видео

HD 00:51:22

ДиалогНаука: USERGATE SUMMA – слагаемые безопасности

ТЕЗИСЫ ВЕБИНАРА:- Состояние рынка NGFW в России - Типичные задачи по сетевой безопасности и как они решаются экосистемой UserGate SUMMA - Почему open source – это несерьезно - Технические ноу-хау и планы по развитию экосистемы UserGate SUMM...

Cмотреть видео

Cмотреть видео