ДиалогНаука: Сложности и ошибки при реализации требований закона О персональных данных - видео → Похожие видео ролики , Страница 7

ПРОГРАММА:Новая методика моделирования угроз безопасности информации: - Основные проблемы при реализации методики ФСТЭК и способы их решения; - Требования сопутствующих документов (БДУ, ЦБ, ФСБ и др.) – как гармонизировать?Разбор частых нарушений при реализации требований 152-ФЗ на примере реальных проверок и предписаний Роскомнадзора: - Обработка и защита ПДн. Какие недочеты в Уведомлении могут усложнить прохождение проверки? - В каких случаях в согласии может быть несколько целей обработки ПДн? Разберем на конкретном примере из Предписания Роскомндазора. - Как избежать нарушения сроков и цел...

Подробнее в видео...

Подробнее в видео...

HD 01:08:33

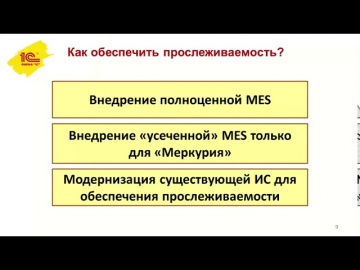

Обеспечение требований Россельхознадзора по прослеживаемости мясосырья в ФГИС "Меркурий"

Цель вебинара: рассказать участникам о том, как на мясоперерабатывающем производстве обеспечить прослеживаемость партий мясосырья на всех переделах: от поступления мясосырья до выпуска готовой продукции с использованием отраслевого решения ...

Cмотреть видео

Cмотреть видео

HD 00:48:21

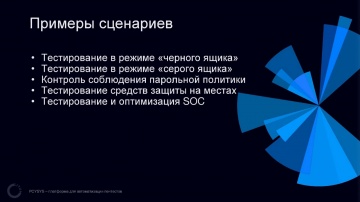

ДиалогНаука: ВЕБИНАР: СЦЕНАРИИ АВТОМАТИЗАЦИИ ПЕНТЕСТА PCYSYS PENTERA

Совместный вебинар АО "ДиалогНаука" и компании "Citum" посвящен решению Pcysys PenTera - автоматизация пентеста. На вебинаре рассмотрены общие и конкретные примеры использования решения по автоматизации пентеста, интеграция в бизнес-пр...

Cмотреть видео

Cмотреть видео

HD 00:05:11

Java: Реализация тестового задания Java - Step.02 основая модель. - видео

Ставьте 2.х задание - https://www.youtube.com/watch?v=3_dg_lI-0ro&list=PLtHDJri4AWWSLVXbSTNbGmirj1DWrmZRR

Cмотреть видео

Cмотреть видео

HD 00:18:35

Алгоритмы. Сортировка вставками. Реализация на Python и Java. - видео

Программу данного курса вы можете посмотреть по ссылке - https://docs.google.com/document/d/1U-XBUSU1PMwn7D... В этой лекции мы рассмотрим алгоритм сортировки — сортировку вставкой. Этот алгоритм хотя и не обладает хорошей производите...

Cмотреть видео

Cмотреть видео

HD 00:17:47

Алгоритмы. Сортировка пузырьком. Реализация на Python и Java. - видео

Программу данного курса вы можете посмотреть по ссылке - https://docs.google.com/document/d/1U-XBUSU1PMwn7D... В этой лекции мы рассмотрим один из самых простых алгоритмов сортировки — сортировку пузырьком. Этот алгоритм можно назвать...

Cмотреть видео

Cмотреть видео

HD 00:06:54

Python: ООП на Python: концепции, принципы и примеры реализации Часть 1 - видео

Основы ООП на Python для начинающих. Классы. Создавать классы в Python очень просто: class SomeClass(object): # поля и методы

Cмотреть видео

Cмотреть видео

HD 00:36:02

ДиалогНаука: ВЕБИНАР: НОВОСТИ ИЗ МИРА APT. ЧТО НОВОГО ПРЕДЛАГАЮТ РАЗРАБОТЧИКИ ANTI-APT РЕШЕНИЙ?

Вебинар посвящён тематике целенаправленных атак (APT) и обзору рынка решений Anti-APT. ПРОГРАММА: - Введение (обзор проблемы); - Архитектура APT-атак; - Статистика APT-атак в России и мире; - Обзор рынка решений Anti-APT; - Обзор ...

Cмотреть видео

Cмотреть видео

HD 00:14:52

Python: Реализация Telegram бота на Python - Добавляем базовые команды - видео

Python: https://www.python.org/downloads/release/python-370/ Установка pip: https://pythonru.com/baza-znanij/ustanovka-pip-dlja-python-i-bazovye-komandy PyCharm: https://www.jetbrains.com/ru-ru/pycharm/ Библиотеки: beautifulsoup4==4.9.1 pyl...

Cмотреть видео

Cмотреть видео

HD 00:06:00

Разработка 1С: 19. Программирование 1С. Разрабатываем конфигурацию. Модернизируем документ "Реализац

В этом видео модернизируем документ "Реализация товаров", так что бы в случае продаж услуг записывать данные в регистр "Продажи". В другие документ добавим параметры выбора, что бы в документы в некоторые документы можно было выбрать только...

Cмотреть видео

Cмотреть видео

HD 00:51:31

ДиалогНаука: Решение для корпоративного управления уязвимостями Tenable.sc

В рамках вебинара рассмотрено решение для управления уязвимостями Tenable.sc, а также практика построения комплексного процесса управления уязвимостями в крупной компании, включая замкнутый цикл распространения информации об уязвимостях вла...

Cмотреть видео

Cмотреть видео

HD 00:17:35

АСУ ТП: ИБ АСУ ТП КВО 2020. Виктор Сердюк. ДиалогНаука - видео

Сердюк Виктор Александрович, Генеральный директор, АО «ДиалогНаука» "Практические аспекты создание системы обеспечения информационной безопасности АСТУ электросетевой компании" 4–5 марта 2020 г. в Москве, в Конгресс-центре МТУСИ состояла...

Cмотреть видео

Cмотреть видео

HD 01:53:51

Softline: вебинар «Реализация ГОСТ 57580 от теории к практике» - видео

Вводная часть Сергей Сенютин, руководитель группы по кибербезопасности в ПФО, Softline Экспертный блок Татьяна Кузьменко, эксперт отдела аудита ИБ, Инфосекьюрити, 8 лет опыта в аудите, несколько завершенных аудитов по ГОСТ 57580 в кредитных...

Cмотреть видео

Cмотреть видео

HD 00:23:56

АСУ ТП: РЕЛЕМАТИКА. КОМПЛЕКСНЫЙ ПОДХОД К РЕАЛИЗАЦИИ ЦИФРОВОЙ ПС 6-750кВ - видео

РЕЛЕМАТИКА. КОМПЛЕКСНЫЙ ПОДХОД К РЕАЛИЗАЦИИ ЦИФРОВОЙ ПС 6-750кВ. 2 июня 2020 года Релематика провела второй бесплатный технический вебинар на тему: «Технические решения ООО «Релематика» для проектирования и реализации Цифровых подстанций»....

Cмотреть видео

Cмотреть видео

HD 01:14:24

AXELOT: Склад запчастей-2020 – требования поставщиков, покупателей, регуляторов

Компания AXELOT приглашает вас посмотреть вебинар, в рамках которого мы рассмотрели современные требования к складам запчастей и роль WMS в организации эффективных бизнес-процессов. Мы поговорили о том, как при помощи типовой функционально...

Cмотреть видео

Cмотреть видео

HD 00:27:39

АСУ ТП: 3 инструмента InfoWatch ARMA для выполнения требований 239 Приказа ФСТЭК - видео

3 инструмента InfoWatch ARMA для выполнения требований 239 Приказа ФСТЭК.Как в синергии работают три новых решения InfoWatch ARMA и какие меры 239 Приказа ФСТЭК они закрывают.

Cмотреть видео

Cмотреть видео

HD 01:05:14

АСУ ТП: Актуальные требования российских регуляторов по защите информации - Алексей Лукацкий, Cisco

Актуальные требования российских регуляторов по защите информации - Алексей Лукацкий, Бизнес-консультант по безопасности Cisco

Cмотреть видео

Cмотреть видео

HD 00:42:24

Вопросы реализации Федерального закона "О безопасности критической информационной инфраструк

Вопросы реализации Федерального закона "О безопасности критической информационной инфраструктуры Российской Федерации" Выступление Алексея Кубарева, заместителя начальника управления ФСТЭК России

Cмотреть видео

Cмотреть видео

HD 01:21:27

ДиалогНаука: ГОСТ Р 57580.1 в вопросах и ответах

На этом вебинаре наши эксперты дают ответы на наиболее волнующие и популярные вопросы по тематике ГОСТ З 57580.1, опираясь на многолетний опыт проведения оценок соответствия требованиям нормативных документов Банка России и уже сформировавш...

Cмотреть видео

Cмотреть видео

HD 00:12:24

Цифровизация: TЕМ БОЛЕЕ 8.10.2020 - Цифровизация. Защита персональных данных - видео

Цифровизация. Защита персональных данных.Первый заместитель председателя Комитета Совета Федерации по конституционному законодательству и государственному строительству Ирина Рукавишникова

Cмотреть видео

Cмотреть видео

HD 01:17:31

PLM: ЛОЦМАН:PLM Управление требованиями к изделию - видео

Одной из ключевых задач управления жизненным циклом изделия является обеспечение и контроль выполнения заданных требований к изделию на всех стадиях его жизненного цикла. Это достигается за счет своевременного учета всего набора взаимо...

Cмотреть видео

Cмотреть видео

HD 00:30:32

PLM: система управления требованиями на платформе "Техэксперт". Ее место в жизненном цикле проекта -

30 октября состоялся Форум промышленной автоматизации Industrial IT Forum. Консорциум "Кодекс" выступил партнером мероприятия, а руководитель проектов компании Александр Лебедев принял участие в деловой программе форума с докладом "Система...

Cмотреть видео

Cмотреть видео

HD 00:23:24

DLP: Реализация контроля удаленного доступа администраторов к элементам инфраструктуры. Интеграция с

При переходе на удаленный режим работы многие организации сталкиваются со сложностями и ограничениями удаленного доступа. В связи с этим, организации встают перед такими задачами, как снижение простоя за счет оперативного обслуживания, сниж...

Cмотреть видео

Cмотреть видео

HD 00:53:40

ДиалогНаука: Гибкий процесс управления уязвимостями на базе MaxPatrol VM - видео - вебинар

На вебинаре совместно с компанией Positive Technologies рассмотрели актуальную информацию по управлению уязвимостями в текущих реалиях, выяснили можно ли сделать процесс VM идеальным и разобрали настройки процесса MaxPatrol VM - системой уп...

Cмотреть видео

Cмотреть видео

HD 00:56:27

SoftwareONE: Как эффективно управлять данными компании и обеспечить соответствие требованиям с Commv

На вебинаре мы рассмотрели: как обеспечить поиск данных для выполнения требований законодательства с помощью Commvault Activate; как свести к минимуму риск неавторизованного доступа к данным; как следить за соблюдением правил конфиденциальн...

Cмотреть видео

Cмотреть видео

HD 01:17:40

JsonTV: Владимир Куценко, Активная упаковка: Поглотитель кислорода для повышения сроков реализации п

«Что дает активная упаковка? Это поглотитель кислорода. Вы берете пакет, закрываете продукт без вакуума, добавляете пакетик-саше внутрь пакета. И он за 12-24 часа убирает из пакета весь кислород, абсорбируя на порошок, который находится вну...

Cмотреть видео

Cмотреть видео

HD 01:15:00

Зал персональной конференции Факультет КТ и ИБ - видео

Зал персональной конференции Факультет КТ и ИБ

Cмотреть видео

Cмотреть видео

HD 01:46:07

PHP: "Медийная грамотность и ИКТ-компетенция педагога в рамках требований профессионального стандарт

Разработка на PHP.

Cмотреть видео

Cмотреть видео

HD 01:03:59

ДиалогНаука: Автоматическая адаптация планов реагирования в SOAR 2.0 - Вебинар

На совместном вебинаре с компанией Security Vision провели обзор новой версии системы SOAR на платформе Security Vision 5 - Security Vision SOAR 2.0, в которой реализованы уникальные методы расследования и реагирования на инциденты ИБ на ос...

Cмотреть видео

Cмотреть видео

HD 00:44:55

ДиалогНаука: ВЕБИНАР: ЦЕНТРАЛЬНЫЙ ЭЛЕМЕНТ ЕДИНОЙ ПЛАТФОРМЫ БЕЗОПАСНОСТИ

Сложность, масштаб и ущерб от кибератак растут с каждым днем, а разрозненные средства защиты информации оказываются малоэффективны против них. Для противодействия современным угрозам система информационной безопасности должна функционироват...

Cмотреть видео

Cмотреть видео

HD 00:53:49

PHP: Верстка сайта HTML, GULP, SASS | Персональный блог #10 - видео

В этом видео продолжаем верстать сайт на html css используя gulp и препроцессор sass. Делаем многостраничный сайт - персональный блог. Макет сайта нарисован в Figma. СсылкиМатериалы урока: http://bit.ly/3haLKBT О проекте -------------...

Cмотреть видео

Cмотреть видео