ДиалогНаука: Сложности и ошибки при реализации требований закона О персональных данных - видео → Похожие видео ролики , Страница 4

ПРОГРАММА:Новая методика моделирования угроз безопасности информации: - Основные проблемы при реализации методики ФСТЭК и способы их решения; - Требования сопутствующих документов (БДУ, ЦБ, ФСБ и др.) – как гармонизировать?Разбор частых нарушений при реализации требований 152-ФЗ на примере реальных проверок и предписаний Роскомнадзора: - Обработка и защита ПДн. Какие недочеты в Уведомлении могут усложнить прохождение проверки? - В каких случаях в согласии может быть несколько целей обработки ПДн? Разберем на конкретном примере из Предписания Роскомндазора. - Как избежать нарушения сроков и цел...

Подробнее в видео...

Подробнее в видео...

HD 01:06:54

ДиалогНаука: Как эффективно выявлять инциденты и предотвращать потери от атак.

Совместный вебинар АО ДиалогНаука и Positive Technologies. Эксперт Positive Technologies рассказывает о причинах низкой эффективности классических SIEM-систем и демонстрирует MaxPatrol SIEM, которая благодаря новым функциям помогает бы...

Cмотреть видео

Cмотреть видео

HD 01:04:01

ДиалогНаука: ВЕБИНАР: УПРАВЛЕНИЕ ИНЦИДЕНТАМИ ИБ. СОЗДАНИЕ ЭФФЕКТИВНЫХ МЕТОДОВ ВЫЯВЛЕНИЯ ИНЦИДЕНТОВ И

В рамках этого видео мы рассказываем о подходе к управлению инцидентами, построенном на классической модели P-D-C-A, рассмотрим важность управления уязвимостями и угрозами информационной безопасности для эффективного управления инцидентами,...

Cмотреть видео

Cмотреть видео

HD 00:27:30

Autodesk CIS: Требования ПИК к работе проектных компаний в BIM, условия участия в конкурсе

Детали программного обеспечения Autodesk Revit описаны на сайте https://www.autodesk.ru/products/revit Там же доступна для загрузки демо-версия. Для того, чтобы модели проектов были востребованы и полноценно использовались, ПИК предъявляе...

Cмотреть видео

Cмотреть видео

HD 00:18:50

ЭОС: Доклад Н.А. Храмцовской «Итоги первого года реализации программы “Цифровая Экономика»

Будь в курсе самого интересного. Подпишись на наш канал!Содержание: 0:02 - Приветствие. Итоги года. Нормативное регулирование. "Взгляд изнутри". 2:05 - Карта мероприятий по нормативному регулированию. Группа создания правовых услов...

Cмотреть видео

Cмотреть видео

HD 00:10:11

Цифровые двойники: хайп или безусловное требование будущего?

Цифровые двойники: хайп или безусловное требование будущего? Глушко Виктор ВладимировичAAEngineering Group, Управляющий директор Выступление на Форуме MINEX Россия 2018 Москва 3 октября 2018 г. (с) Первый Геологический интернет-канал

Cмотреть видео

Cмотреть видео

HD 00:07:10

Простоев.НЕТ: ОМК. Реализация проекта по ТОиР при помощи SAP MRS и мобильного решения SAP Work Manag

Заходите на наш сайт и подписывайтесь на журнал, электронная версия бесплатна Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов те...

Cмотреть видео

Cмотреть видео

HD 00:18:47

Итоги первого года реализации программы «Цифровая Экономика»

Ежегодная клиентская конференция компании ЭОС «Осенний документооборот - 2018» прошла 26 октября 2018 года. Доклад Натальи Храмцовской.

Cмотреть видео

Cмотреть видео

HD 00:49:53

ДиалогНаука: ВЕБИНАР: ОБЕСПЕЧЕНИЕ СООТВЕТСТВИЯ 187-ФЗ: ПРАКТИЧЕСКИЙ ОПЫТ

Эксперт Positive Technologies делится позитивным опытом создания регионального центра ГосСОПКА на базе решения PT Platform 187. Благодаря решению заказчик отслеживает события ИБ в подключенных ИС, автоматизировано сообщает об инцидентах в ...

Cмотреть видео

Cмотреть видео

HD 01:34:27

Вебинар: Как читать требования, ТЗ, описание системы

Одним из немногих читателей функциональных требований, технических заданий, описаний системы и других формальных или не вполне формальных документов, описывающих существующие или планируемые информационные системы, является ИТ-архитектор. В...

Cмотреть видео

Cмотреть видео

HD 01:38:57

Университет Минстроя: Новые возможности для реализации цифрового строительства #BIM 014. Ерофеева

BIM .Тенденции в мире и России Потребности внедрения BIM Технология BIM на стройке CDE - Единая среда проекта - Connected BIM - BIM 360 Document Management Полезные ресурсы

Cмотреть видео

Cмотреть видео

HD 01:11:31

АИС: вебинар Система экономической и кадровой безопасности: потребности бизнеса и требования закона

Панкратьев Вячеслав - ведущий эксперт по корпоративной безопасности, преподаватель Академии Информационных Систем. http://infosystems.ru/services/econom...

Cмотреть видео

Cмотреть видео

00:12:51

Код Безопасности: Как обеспечить безопасность КИИ по требованиям законодательства? Часть II

Ведущий - Андрей Голов, генеральный директор компании «Код безопасности». Передача «Код безопасности»: популярно о том, какие риски информационной безопасности могут стать критичными для бизнеса и пользователей, а также о том, как этим рис...

Cмотреть видео

Cмотреть видео

00:13:30

Код Безопасности: Как обеспечить безопасность КИИ по требованиям законодательства? Часть I

Ведущий - Андрей Голов, генеральный директор компании «Код безопасности». Передача «Код безопасности»: популярно о том, какие риски информационной безопасности могут стать критичными для бизнеса и пользователей, а также о том, как этим рис...

Cмотреть видео

Cмотреть видео

HD 00:51:05

Docsvision: Долгосрочное хранение электронных документов. Решение задачи и новые требования Росархив

ООО «ДоксВижн» является разработчиком системы управления документами и бизнес-процессами Docsvision. Специалисты компании входят в состав отраслевых экспертных советов и принимают участие в формировании стандартов электронного документо...

Cмотреть видео

Cмотреть видео

HD 01:19:48

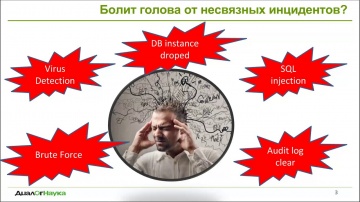

ДиалогНаука: Бардак с выявлением инцидентов? Покажем! Научим! Внедрим!

Вебинар посвящен методам создания, стандартизации и администрирования инструментов эффективного выявления инцидентов и таргетированных атак на базе SIEM. Основные вопросы, отраженные в вебинаре: - Взаимосвязь актуальных угроз безопас...

Cмотреть видео

Cмотреть видео

HD 00:00:54

NaviCon: Маркировка лекарств с учетом меняющихся требований и практики реальных проектов

С 2020 года маркировка лекарств станет обязательной для всех игроков российского фармацевтического рынка, а стоимость программы сериализации составит примерно 8-15 млрд рублей. С учетом меняющих требований и ограниченности сроков, вопрос то...

Cмотреть видео

Cмотреть видео

00:18:47

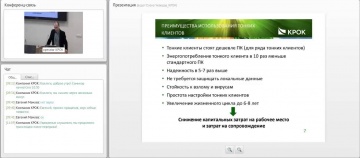

КРОК: Рабочий стол всегда и везде. Реализация подхода VDI

25 апреля 2013 г. Доклад «Рабочий стол всегда и везде. Реализация подхода VDI (Virtual Desktop Infrastructure)» Олег Щербаков, технический менеджер КРОК

Cмотреть видео

Cмотреть видео

HD 00:28:35

JsonTV: Ведомости. Наталья Касперская, InfoWatch: Регулирование мета, пользовательских, персональных

Наталья Касперская, президент, ГК INFOWATCH; соучредитель «Лаборатории Касперского». Беседует Павел Кантышев, редактор отдела технологий и телекоммуникаций, «Ведомости». ) Специальная сессия-интервью с Натальей Касперской. - Как должно вы...

Cмотреть видео

Cмотреть видео

HD 00:55:37

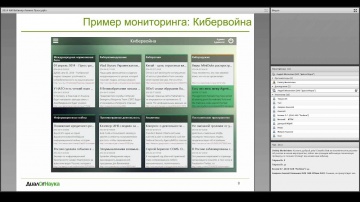

ДиалогНаука: Вебинар. Система предупреждения об утечках конфиденциальной информации и угроз бизнесу

Вебинар на тему: «Система раннего предупреждения об утечках конфиденциальной информации и угрозах бизнесу -- Лавина Пульс» Спикер: Андрей Масалович, Член совета директоров, руководитель направления конкурентной разведки ЗАО «ДиалогНаука»

Cмотреть видео

Cмотреть видео

HD 00:47:20

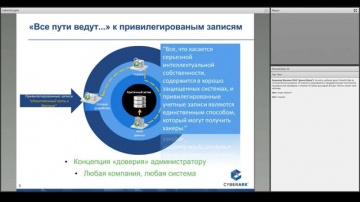

ДиалогНаука: Вебинар. CyberArk

Вебинар на тему: «CyberArk - защита привилегированных учетных записей от внутренних и внешних кибератак» Спикер: Богдан Тоболь, Региональный директор, Восточная Европа/Север, CyberArk

Cмотреть видео

Cмотреть видео

00:04:04

ДиалогНаука: компьютерный шпионаж

"Хакер шпионил за девушками через ноутбук", программа "Инфомания", телеканал СТС. Мнение эксперта: Сердюк Виктор Александрович, Генеральный директор ЗАО "ДиалогНаука"

Cмотреть видео

Cмотреть видео

HD 01:22:05

ДиалогНаука: Вебинар. Мониторинг событий ИБ на базе HP ArcSight

Вебинар на тему «Практические аспекты реализации мониторинга событий информационной безопасности на базе решений HP ArcSight ESM и HP ArcSight Logger». Спикер: Родион Чехарин

Cмотреть видео

Cмотреть видео

HD 01:59:33

ДиалогНаука: Функциональные возможности современных SIEM-систем

Современная SIEM-система представляет собой единое хранилище событий ИБ, обладающее также механизмами агрегирования, нормализации, корреляции и приоритезации. Кроме событий ИБ SIEM-система также содержит данные об активах, получаемых в том ...

Cмотреть видео

Cмотреть видео

HD 01:07:24

ДиалогНаука: Тест на проникновение

Вебинар на тему «Практические аспекты проведения теста на проникновение» Спикер: Соколов Андрей Викторович, консультант по информационной безопасности ЗАО «ДиалогНаука»

Cмотреть видео

Cмотреть видео

HD 00:27:21

ДиалогНаука: CyberArk

Для работы привилегированных пользователей создаются исключения в политиках безопасности и предоставляются преференции в ИТ-процессах. Средства защиты периметра обеспечивают привилегированным пользователям доступ внутрь сети и возможности у...

Cмотреть видео

Cмотреть видео

HD 00:35:54

ДиалогНаука: Вебинар «Стандарт PCI DSS»

14.10.2014 Стандарт PCI DSS (Payment Card Industry Data Security Standard) определяет требования в области безопасности данных платежных карт. Сертификационный аудит на соответствие требованиям PCI DSS необходим для организаций, работающих ...

Cмотреть видео

Cмотреть видео

HD 00:46:21

ДиалогНаука: Вебинар. Защита информации в соответствии с положением Банка России № 382

Вебинар на тему: «Реализация требований по защите информации в соответствии с положением Банка России № 382» Спикер: Антон Свинцицкий, Руководитель отдела консалтинга ЗАО "ДиалогНаука"

Cмотреть видео

Cмотреть видео

00:09:17

ДиалогНаука: Войны будущего

Масалович Андрей Игоревич, руководитель направления конкурентной разведки ЗАО «ДиалогНаука» Специальный репортаж "Войны будущего", "Инфомания", телеканал СТС

Cмотреть видео

Cмотреть видео

HD 01:01:06

ДиалогНаука: DeviceLock - экспертный взгляд на DLP-технологии

На вебинаре проведен обзор основных аспектов утечки конфиденциальных данных и методов противодействия утечкам, предлагаемых рынком информационной безопасности - решениям класса Data Leak Prevention, а также будут рассмотрены вопросы эффекти...

Cмотреть видео

Cмотреть видео

HD 00:45:04

ДиалогНаука: SafeInspect - контроль привилегированных пользователей. Технический обзор решения.

SafeInspect это полнофункциональное российское решение для контроля привилегированных учетных записей и сессий в современных информационных системах. Компании ДиалогНаука и НТБ предоставляют вам онлайн-обзор данного продукта. Спикер: Денис...

Cмотреть видео

Cмотреть видео