ДиалогНаука: Сложности и ошибки при реализации требований закона О персональных данных - видео → Похожие видео ролики , Страница 11

ПРОГРАММА:Новая методика моделирования угроз безопасности информации: - Основные проблемы при реализации методики ФСТЭК и способы их решения; - Требования сопутствующих документов (БДУ, ЦБ, ФСБ и др.) – как гармонизировать?Разбор частых нарушений при реализации требований 152-ФЗ на примере реальных проверок и предписаний Роскомнадзора: - Обработка и защита ПДн. Какие недочеты в Уведомлении могут усложнить прохождение проверки? - В каких случаях в согласии может быть несколько целей обработки ПДн? Разберем на конкретном примере из Предписания Роскомндазора. - Как избежать нарушения сроков и цел...

Подробнее в видео...

Подробнее в видео...

HD 00:51:06

ДиалогНаука: Автоматическая симуляция кибератак в комплексной системе киберзащиты компании

В рамках вебинара рассказываем о задачах, которые решают продукты класса BAS. Определяем место продуктов класса BAS в комплексной системе киберзащиты компании. Разбираем почему BAS не заменяет сканер уязвимостей и пентесты, а дополняет их.Н...

Cмотреть видео

Cмотреть видео

HD 00:26:17

Код ИБ: Zero Trust Networking для выполнения требований регуляторов - видео Полосатый ИНФОБЕЗ

Zero Trust Networking для выполнения требований регуляторов ДМИТРИЙ ЛЕБЕДЕВ. Инженер по информационной безопасности TS Solution#codeib #TSSolutionКОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасн...

Cмотреть видео

Cмотреть видео

HD 00:37:22

Цифровизация: Кто и зачем собирает персональные данные детей - видео

Как через школы учеников затягивают в цифровизацию? Кем и зачем создаются загадочные «родительские советы», в которые обычным родителям невозможно попасть? Как вышло, что региональные департаменты образования никому не подчиняются? И кто от...

Cмотреть видео

Cмотреть видео

HD 01:53:18

BIM: BIM 194 Практика комплексного использования BIM-моделей на различных этапах реализации ОКС - ви

Дата проведения вебинара 04 октября 2022г. Вебинар "Практика комплексного использования BIM-моделей на различных этапах реализации ОКС" Мероприятие проходит в рамках проекта "Образование для профессионалов". К выступлению приглашены: П...

Cмотреть видео

Cмотреть видео

HD 00:22:21

Код ИБ: Инциденты с персональными данными: разбираемся в деталях - видео Полосатый ИНФОБЕЗ

Инциденты с персональными данными: разбираемся в деталях АЛЕКСЕЙ МУНТЯН. Эксперт по защите персональных данных #codeib #персональныеданные КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности просты...

Cмотреть видео

Cмотреть видео

HD 00:19:43

Код ИБ: Вопросы защиты персональных данных и противодействия их утечке - видео Полосатый ИНФОБЕЗ

Вопросы защиты персональных данных и противодействия их утечке СЕРГЕЙ ВАХОНИН. Директор направления систем информационной безопасности, Киберпротект #codeib #Киберпротект КОД ИБ: семейство проектов, главная миссия которых — делать мир ин...

Cмотреть видео

Cмотреть видео

HD 00:18:23

ДиалогНаука: ВЕБИНАР: КОМПЛЕКСНЫЙ ПОДХОД ПО ПРЕДОТВРАЩЕНИЮ УТЕЧКИ ИНФОРМАЦИИ НА ПРЕДПРИЯТИИ

Тезисы: - выявление информации, подлежащей защите - типовые сценарии технической реализации Системы DLP (опыт реализации на проектах) Спикеры: Евгения Заяц, Старший консультант отдела консалтинга, АО ДиалогНаука Артем Туренок, Руководите...

Cмотреть видео

Cмотреть видео

HD 01:01:04

ДиалогНаука: Эволюция PAM-ТЕХНОЛОГИЙ и векторы развития INDEED PRIVILEGED ACCESS MANAGER

На вебинаре мы обсудили актуальные тенденции в области управления привилегированным доступом, включая такие концепции, как Zero Trust и Just-In-Time, а также поговорили о ключевых направлениях развития продукта Indeed Privileged Access Mana...

Cмотреть видео

Cмотреть видео

HD 00:19:25

КОРУС Консалтинг: Как соблюдать законы РФ о защите персональных данных при работе в облачной Microso

Работаете в Microsoft Dynamics 365? Узнайте, как использовать зарубежные облачные технологии, не нарушая закон РФ «О защите персональных данных». Наш эксперт Ольга Гурская и специалист в области информационной безопасности Михаил Емельянн...

Cмотреть видео

Cмотреть видео

HD 00:17:00

Проектная ПРАКТИКА: Проектный Олимп 2020. Достижение целей стратегии за счет персональной проектной

#лучшиепрактики #интерао Видео подготовлено на основе материалов конференции "Проектный Олимп 2020. Практика применения проектного управления". Антон Калашников, руководитель Проектного офиса Интер РАО ЕЭС, в рамках круглого стола "Квантов...

Cмотреть видео

Cмотреть видео

HD 00:26:07

C#: САМЫЙ ПОДРОБНЫЙ ГАЙД ПО TELEGRAM BOT API | Bot по учёту доходов/расходов | Реализация логики - в

#excalib #telegrambot #aspnetcore, #ityoutubersru Пишем логику по учёту расходов и дохов! Буду рад поддержке, комментариям и лайкам, планирую выкладывать видео раз в неделю! Github repo - https://github.com/Excalib88/ValiBot/tree/master A...

Cмотреть видео

Cмотреть видео

HD 00:53:58

ДиалогНаука: ВЕБИНАР: НОВЫЕ ВОЗМОЖНОСТИ ДЛЯ ПРЕДОТВРАЩЕНИЯ APT-АТАК С XELLO DECEPTION 5.0

Сегодня в условиях размытого периметра злоумышленники успешно обходят классические системы защиты. Медианное время их незаметного присутствия в сети составляет 21 день, согласно данным Mandiant. За это время можно добраться до ценных активо...

Cмотреть видео

Cмотреть видео

HD 00:47:59

ДиалогНаука: Современные методы борьбы с инсайдерскими утечками конфиденциальных документов - видео

С каждым годом все большее число утечек приходится на такие каналы как мессенджеры и сеть. По данным исследований, за первый квартал 2022 года на них пришлось более 74% всех утечек. Зачастую именно там появляются скомпрометированные докумен...

Cмотреть видео

Cмотреть видео

HD 00:35:13

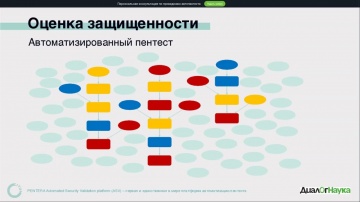

ДиалогНаука: ВЕБИНАР: УСИЛЕНИЕ ПРАКТИК АНАЛИЗА ЗАЩИЩЕННОСТИ СРЕДСТВАМИ АВТОМАТИЗАЦИИ

О ЧЕМ ЭТОТ ВЕБИНАР: - Наиболее распространенные методы анализа защищенности; - Совокупный результат от объединения разных подходов c автопентестом; - Оценки экономического эффекта от внедрения автоматического пентеста. Спикеры: Валерий ...

Cмотреть видео

Cмотреть видео

HD 00:29:06

IBS: Переходим с SAP на 1С: сложности, с которыми сталкиваются Заказчики и Исполнители

Выступление Андрея Ермакова, руководителя направления систем автоматизации логистики и производства, на крупнейшей профессиональной конференции для 1С-специалистов «INFOSTART EVENT 2022». Санкт-Петербург, 2022

Cмотреть видео

Cмотреть видео

HD 00:45:56

PLM: T-FLEX PLM 2022 - Управление проектами, управление требованиями, PDM - видео

IT-Форум «T-FLEX PLM 2022. Отечественные решения для проектирования изделий любой сложности» Доклад "Разработка изделий на платформе T-FLEX PLM" Докладчик: Кочан И.Н., Заместитель генерального директора по развитию PLM-технологий

Cмотреть видео

Cмотреть видео

HD 00:22:24

1С-Рарус: Важные изменения в законодательстве о персональных данных — Единый семинар 1С, 12 октября

Доклад «Важные изменения в законодательстве о персональных данных» дополнительной секции «1С-Рарус» на Едином семинаре 1С, 12 октября 2022 года. Докладчик: Кривко Екатерина, руководитель проекта «1С:БухОбслуживание», «1С-Рарус». Новые прави...

Cмотреть видео

Cмотреть видео

HD 00:37:24

СёрчИнформ: Что должна уметь SIEM: новые требования к функционалу - видео

SIEM-система обеспечивает комплексный аудит всей ИТ-инфраструктуры и выявляет угрозы по совокупности событий, которые по отдельности выглядят не опасными. Руководитель отдела аналитики «СёрчИнформ» Алексей Парфентьев рассказал, как SIEM это...

Cмотреть видео

Cмотреть видео

HD 01:16:11

Yandex.Cloud: Сертификация ISO и персональные данные в облаке - видео

С каждым годом всё больше компаний задумывается о защите персональных данных клиентов, сертификации и разграничении прав доступа. Эти и другие аспекты правовой и операционной деятельности выходят на первый план в сфере информационной безопа...

Cмотреть видео

Cмотреть видео

HD 00:08:07

J: Реализация очереди на Java. - видео

Продолжаем цикл роликов про структуры данных на Java. Предыдущий ролик про реализацию односвязных списков: https://youtu.be/RrmYVx07XQY

Cмотреть видео

Cмотреть видео

HD 00:43:10

PLM: Цели и требования к проектированию. Product Lifecycle Management | С. Руман (Осенняя школа ФС 2

Сергей Руман, судья конструкции и сотрудник ДЦТМ ЛАНИТ расскажет о некоторых моментах правильной постановки целей и требований, а так же о том, как правильно управлять данными требованиями во время реализации проекта с помощью PLM-систем. Н...

Cмотреть видео

Cмотреть видео

HD 00:49:32

PHP: PHP metrics. Инструмент оценки сложности и maintainability кода. Часть 1 | Глазами фрилансера -

Есть ли объективный способ оценить чистоту кода, его сложность и способность к развитию (maintainability)? Есть. Его предоставляет нам, в частности, пакет PHP metrics, использующий набор математически и статистически обоснованных методов та...

Cмотреть видео

Cмотреть видео

HD 00:51:53

Yandex.Cloud: Персональные данные в облаке. Специальный выпуск Monthly Cloud News. - видео

Персональные данные в облаке — это возможно? Как и на каких условиях компании могут использовать облачную инфраструктуру для хранения и обработки чувствительных данных? На эту и смежные с ней темы в специальном выпуске говорят наши экспер...

Cмотреть видео

Cмотреть видео

HD 01:02:41

BIM: Обзор требований к информационным моделям | Как подготовить BIM модель к экспертизе | ТИМ | ГОС

Подписывайтесь на наш Telegram-канал - https://t.me/+U7TLRDXhRaFkOGUy • Больше информации о наших услугах по BIM-технологи - https://bimcad.ru/ • Расписание вебинаров - https://webinar.blog/ • Наш RuTube канал - https://rutube.ru/channel...

Cмотреть видео

Cмотреть видео

HD 01:26:07

Нейроморфный искусственный интеллект — теория и аппаратная реализация — Михаил Киселев — Семинар AGI

Нейроморфный искусственный интеллект — теория и аппаратная реализация — Михаил Киселев (Руководитель лаборатории нейроморфных вычислений ЧГУ) 30 марта 2023 16:00-18:30 (время Московское) Семинар русскоязычного сообщества AGI ...

Cмотреть видео

Cмотреть видео

HD 00:07:04

JsonTV: Утечки персональных данных и мощность кибератак

BIS Summit 2022: Адаптация к новой реальности. Новые стратегические горизонты ИБ BIS Summit 2022 – главная ИБ-площадка по вопросам выстраивания стратегии информационной безопасности, с доступом к обмену информацией на самом высоком уровне. ...

Cмотреть видео

Cмотреть видео

HD 01:58:55

Аладдин Р.Д.: Безопасная дистанционная работа. Соответствие стандартам и требованиям ФСТЭК.

Дистанционная работа стала нормой во многих российских компаниях за последние годы. Однако вопросы безопасности принятия мер по защите удаленного доступа остаются крайне недооцененными. 05 апреля в новом формате “Открытый разговор с экспер...

Cмотреть видео

Cмотреть видео

HD 00:57:09

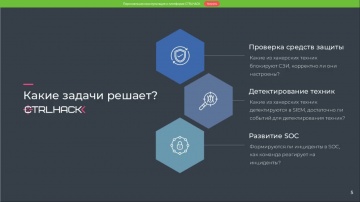

ДиалогНаука: Применение платформы CTRLHACK для анализа уровня защищенности организации - видео

На вебинаре с компанией CTRLHACK – разработчиком Российской платформой, проводящей контролируемые проверки, имитирующие действия атакующего и выполняющая симуляции различных кибератакующих техник и многоступенчатых атак непосредственно в ин...

Cмотреть видео

Cмотреть видео

HD 00:53:43

ДиалогНаука: ВЕБИНАР: УПРАВЛЕНИЕ ИБ И АНАЛИЗ УГРОЗ НА СТЫКЕ ТЕХНОЛОГИЙ И РАЗНЫХ ПРОДУКТОВ

Обсуждение вместе с разработчиками Security Vision - единственной отечественной ИТ-платформы, способной роботизировать порядка 95% рутинного программно-технического функционала специалистов информационной безопасности, предпосылки применени...

Cмотреть видео

Cмотреть видео

HD 00:52:01

ДиалогНаука: ВЕБИНАР: ЭКОСИСТЕМА USERGATE SUMMA. БЕЗОПАНСОТЬ КОРПОРАТИВНЫХ И ТЕХНОЛОГИЧЕСКИХ СЕТЕЙ.

Вместе с UserGate и на базе её экосистемы продуктов безопасности SUMMA* — решением для комплексного управления информационной безопасностью гибридной IT-инфраструктуры, рассмотрели следующие темы: • Актуальные вопросы рынка межсетевого экр...

Cмотреть видео

Cмотреть видео