Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

KasperskyOS: Кибериммунный сторонний код для KasperskyOS: пошаговая инструкция

Кибериммунность — это свойство системы, при котором безопасность достигается благодаря ее архитектуре, а не наложенным средствам. Как применять принципы иммунизации на практике, особенно когда создавать кибериммунный продукт с нуля &m...

Cмотреть видео

Cмотреть видео

Актив: Вебинар «Аппаратные ключи в Guardant Station»

Вебинар посвящен обзору новой версии системы управления лицензиями Guardant Station, в которой реализована поддержка локальных аппаратных ключей 5-ого поколения. На вебинаре рассмотрены следующие вопросы: - обзор новых возможностей Guarda...

Cмотреть видео

Cмотреть видео

Layta: Живые примеры эффективности тушения очагов пожара с помощью огнетушителя «ПРОТЕКТ» FSS

В основе принципа аэрозольного пожаротушения лежит процесс подавления цепных реакций в зоне пламенного горения. За эффективность системы аэрозольного пожаротушения отвечает контроль химических процессов горения: при срабатывании устройства ...

Cмотреть видео

Cмотреть видео

InfoTeCS: обзорный доклад по проблемам информационной безопасности и продуктам ОАО «ИнфоТеКС»

Обзорный доклад по проблемам информационной безопасности и продуктам ОАО «ИнфоТеКС».

Cмотреть видео

Cмотреть видео

Информзащита: О самом главном в «Информзащите»

По мнению проработавшего 12 лет в «Информзащите» Льва Фисенко, директора департамента по работе с финансовыми организациями, компания является одной из лучших на рынке и даёт большие возможности для развития. Также он рассказал о своем карь...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Вебинар: «Возможности Xello Deception для детектирования APT-атак и расследования кибер

Сегодня, в условиях отсутствия обновлений от западных производителей и уязвимостей сред передачи данных и сетевых протоколов, проникновение в сеть — вопрос времени и целей злоумышленников. Ни встроенные средства кибербезопасности, ни грамот...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Эволюция PAM-ТЕХНОЛОГИЙ и векторы развития INDEED PRIVILEGED ACCESS MANAGER

На вебинаре мы обсудили актуальные тенденции в области управления привилегированным доступом, включая такие концепции, как Zero Trust и Just-In-Time, а также поговорили о ключевых направлениях развития продукта Indeed Privileged Access Mana...

Cмотреть видео

Cмотреть видео

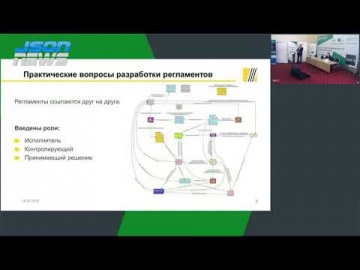

АСУ ТП: Практика разработки и применения ОРД по обеспечению защиты КИИ применительно к АСУ ТП - виде

Михаил Богатырёв, главный менеджер отдела информационной безопасности АСУ ТП Управление информационной безопасности ООО ИК “СИБИНТЕК”Сегодня есть множество источников для получения рекомендуемого набора ОРД. Условно ОРД можно разделить на д...

Cмотреть видео

Cмотреть видео

Kaspersky Tech: Безопасность КИИ в 2021 году: обзор изменений в законодательстве и практика реализац

Вебинар «Лаборатории Касперского» поможет разобраться с тем, что из себя представляет законодательство в сфере безопасности КИИ по состоянию на начало 2021 года и какие меры необходимо принимать организациям, чтобы обеспечить соответствие т...

Cмотреть видео

Cмотреть видео

CloudGuard IaaS: динамическая сетевая безопасность в отечественных и зарубежных облаках - ви

Амир Алиев, консультант по информационной безопасности, Check Point Software Technologies Задействовав ресурсы публичного облака у вас может возникнуть вопрос - где здесь безопасность и кто за нее отвечает? а докладе вы узнаете ответ на эт...

Cмотреть видео

Cмотреть видео

Актив: Вебинар «Как избежать ошибок при выборе протектора для приложений .Net?»

Задумывались ли вы, что такое защита от реверс-инжиниринга изнутри? Как устроена работа протекторов? Почему их применение мешает злоумышленнику модифицировать программный код и копировать ценные алгоритмы? Команда «Актив» подготовила ...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Вебинар: От Положения Банка России 382-П к ГОСТ Р 57580.

В рамках вебинара рассказано об опыте проведения оценок соответствия требованиям Положения Банка России 382-П, обзор стандарта ГОСТ Р 57580. Также даны рекомендации по реализации положения ГОСТ и оценке его соответствия. Спикер: Антон Сви...

Cмотреть видео

Cмотреть видео

AT Consulting: "Безопасный город" в Астрахани

Ключевые направления деятельности компании : внедрение и сопровождение сложных информационных систем, управленческий и операционный бизнес-консалтинг, управление проектами и ИТ-аутсорсинг.

Cмотреть видео

Cмотреть видео

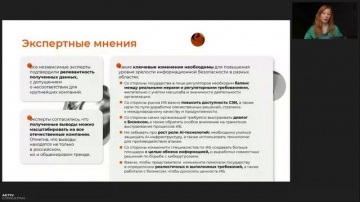

Актив: Какова зрелость информационной безопасности в отечественных компаниях - видео

Эксперты AKTIV.CONSULTING провели анонимное исследование оценки уровня зрелости информационной безопасности в отечественных компаниях и презентовали полученные результаты. На вебинаре были подробно разобраны следующие вопросы: - Почему «Б...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: Secret Disk для Linux 2.0. Настройка компонентов и регистрация пользователей

В новой версии Secret Disk для Linux произошли значительные изменения. Теперь продукт имеет клиент-серверную архитектуру. В этом видео расскажем, как настроить каждый из компонентов и зарегистрировать пользователей в консоли управления адми...

Cмотреть видео

Cмотреть видео

Код ИБ: Трансформация DLP, DCAP в разрезе 2020-2023. Что было и чего ожидать? - видео Полосатый ИНФО

Трансформация DLP, DCAP в разрезе 2020-2023. Что было и чего ожидать? Александр Ячук, Заместитель генерального директора по Северо-Западному ФО, SearchInform#codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелос...

Cмотреть видео

Cмотреть видео

Код ИБ: MSSP - как рецепт успешной смены парадигмы - видео Полосатый ИНФОБЕЗ

MSSP - как рецепт успешной смены парадигмы Антон Бельгисов, Менеджер по развитию облачных и инфраструктурных решений, МегаФон#codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информацио...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Современные методы борьбы с инсайдерскими утечками конфиденциальных документов - видео

С каждым годом все большее число утечек приходится на такие каналы как мессенджеры и сеть. По данным исследований, за первый квартал 2022 года на них пришлось более 74% всех утечек. Зачастую именно там появляются скомпрометированные докумен...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Почему системы класса DLP и использование WATERMARKS не обеспечивают 100% защиту - виде

По статистике, более 79% утечек информации в российских компаниях происходит по вине инсайдеров. Из них более трети всех утечек приходится на бумажные копии, видео и фото с мобильных устройств. Почему системы класса DLP и использование Wate...

Cмотреть видео

Cмотреть видео

Kaspersky Web Traffic Security: перезагрузка. Бета-тестирование новых возможностей. 30.10.2019

В 2018 почти на каждой третьей рабочей станции была обнаружена интернет-угроза. Продукты «Лаборатории Касперского» обнаружили и заблокировали более 500 млн уникальных вредоносных веб-адресов, отразили 1,8 млрд интернет-атак по всему миру. ...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Решение для корпоративного управления уязвимостями Tenable.sc

В рамках вебинара рассмотрено решение для управления уязвимостями Tenable.sc, а также практика построения комплексного процесса управления уязвимостями в крупной компании, включая замкнутый цикл распространения информации об уязвимостях вла...

Cмотреть видео

Cмотреть видео

Экспо-Линк: Человек-слабое звено ИБ. Вводная дискуссия на Код ИБ 2019 | Новосибирск

Открытое видео с ресурса Код ИБ.АКАДЕМИЯ. База знаний по информационной безопасности: 700+ презентаций и видео по разным аспектам ИБ

Cмотреть видео

Cмотреть видео

ДиалогНаука: EMPLOYEE MONITORING, ПРИМЕНЕНИЕ НА ПРАКТИКЕ - ВЕБИНАР

Как отследить продуктивность сотрудников и какие инструменты необходимы для сбора доказательной базы при расследовании инцидентов? Именно об этом пойдет речь в этом видео. Спикер вебинара : Александр Коробко, менеджер по развитию проду...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: Корпоративная регата Аладдин 2021

Соревнования парусных лодок прошли увлекательно и весело! Во время гонок командам приходилось объединять усилия и применять нестандартные приемы. По итогу соревнований были награждены команды, занявшие 1, 2 и 3-е места. Вечером состоялся пр...

Cмотреть видео

Cмотреть видео

Ideco: Новогодний аврал: как инженеру подготовить ИТ-инфраструктуру к праздникам - видео

Новый год — это время чудес, мандаринов и... повышенной нагрузки на корпоративные системы. Пока все готовятся к празднику, инженерам предстоит главный экзамен года: обеспечить бесперебойную работу в период авральных распродаж, корпоративов ...

Cмотреть видео

Cмотреть видео

ДиалогНаука: ВЕБИНАР: 5 ШАГОВ К ПРАВИЛЬНОЙ БЕЗОПАСНОСТИ

На вебинаре мы рассмотрели, как безопаснику работать с тысячами инцидентов и ложных срабатываний от различных систем, а также как наши клиенты используют коробочное решение или настраивают платформу под свои задачи «с нуля» - опыт внедрений...

Cмотреть видео

Cмотреть видео

DLP: Как успешно внедрить DLP-систему - видео

Как успешно внедрить DLP-систему. Вадим Гаврилов. Начальник отдела систем обеспечения ИБ. УЦСБ.

Cмотреть видео

Cмотреть видео

Экспо-Линк: Код ИБ 2018 | Калининград - видео

Читать подробнее о Коде ИБ в Калининграде | 2018 https://kaliningrad.codeib.ru/ Нужно быть готовым к новым неизвестным угрозам 29 ноября Калининград впервые встречал самую масштабную конференцию по информационной безопасности «Код ИБ».Боле...

Cмотреть видео

Cмотреть видео

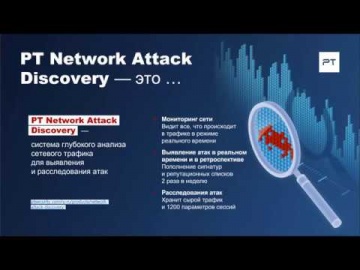

ДиалогНаука: что сетевой трафик может рассказать о вашей безопасности?

Расписание мероприятий: Анализ трафика дает ИБ- и ИТ-специалистам компании прозрачную картину того, что происходит в сети, показывает риски безопасности и помогает при расследовании инцидентов. Алексей Данилин из Positive Technologies...

Cмотреть видео

Cмотреть видео