Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

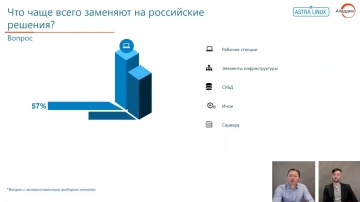

Аладдин Р.Д.: Вебинар "Защищённая рабочая станция на базе ОС Astra Linux и Secret Disk"

На вебинаре спикеры обсудили, как за последние годы изменилась повестка в сфере импортозамещения, какие проблемы существуют в этой области, рассказали, какие шаги предпринимаются "Аладдин Р.Д." и Astra Linux для их устранения, а также предс...

Cмотреть видео

Cмотреть видео

Код ИБ: Готовим ИБ-кадры со студенческой скамьи - видео Полосатый ИНФОБЕЗ

С Семёном Самохваловым, начальником отдела ИБ Газпром добыча, обсудим животрепещущую и всегда актуальную тему кадров. Назовём это так: Готовим кадры по ИБ со студенческой скамьи (про взаимодействие со студентами, взращивание кадров внутри)...

Cмотреть видео

Cмотреть видео

Код ИБ: 10 инструментов OSINT | Безопасная среда - видео Полосатый ИНФОБЕЗ

Умение пользоваться инструментами OSINT полезно в любой ситуации: и ТОПа к важным переговорам подготовить, собрав дополнительное "досье" о второй стороне переговоров, и инсайдера, который сливает информацию, найти.Обсудим с гостями нашего т...

Cмотреть видео

Cмотреть видео

Экспо-Линк: Светлана Марьясова о Код ИБ 2021 | Иркутск - видео

Код ИБ - экосистема проектов по информационной безопасности Развивайтесь вместе с Код ИБ - проектом для руководителей и специалистов по ИБ и ИТ. Узнавайте новое, общайтесь с коллегами, улучшайте ИБ на вашем предприятии, становитесь эксперто...

Cмотреть видео

Cмотреть видео

ЦИБИТ: Информационная безопасность (лекции) - видео

Вебинар: Построение системы нормативной и организационно-распорядительной документации по защите ПДнЦикл открытых вебинаров ГК "ЦИБИТ" ЦИБИТ («Центр исследования безопасности информационных технологий») — консалтинговая компания...

Cмотреть видео

Cмотреть видео

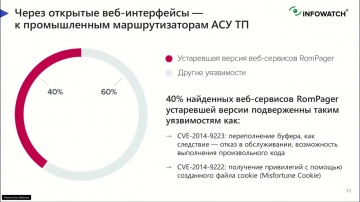

Уязвимости АСУ ТП для удаленных кибератак и способы защиты - видео

Эксперты InfoWatch ARMA провели исследование и обнаружили в России более 4000 устройств, уязвимых для удаленных атак. О результатах исследования рассказали на онлайн-встрече. И дали рекомендации, как своевременный анализ защищенности п...

Cмотреть видео

Cмотреть видео

Digital Design: Вебинар «Как контролировать коррупцию, ПОД/ФТ и санкционные риски в одной системе» -

Для охраны деловой репутации компании необходимы контроль рисков коррупции, санкций и ПОД/ФТ. Но на проверку уходит слишком много времени, а законодательство и требования регуляторов часто меняются.Как успевать за изменениями, вовремя выявл...

Cмотреть видео

Cмотреть видео

Код ИБ: 10 правил поиска работы и сотрудников в ИБ - видео Полосатый ИНФОБЕЗ

Рынок труда, в том числе и в сфере ИБ, драматически поменялся в 2020 году. Соискателей перестало на всех хватать. С другой стороны, и работу с желаемым уровнем зарплаты не всегда так легко найти. Обсудим с гостями нашего ток-шоу Код ИБ | БЕ...

Cмотреть видео

Cмотреть видео

Код ИБ: 15 каналов проникновения злодеев в вашу организацию - видео Полосатый ИНФОБЕЗ

Очень неприятно, вдруг придя в офис, понять, что все твои компьютеры зашифрованы, а за их расшифровку злодеи просят деньги! Или больше - когда информация об эксклюзивном договоре с партнёрами стала оперативно доступна вашим конкурентам... В...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Новинки «СёрчИнформ» 2021: функции, возможности и интеграции - видео

ИБ уверенно развернулась к облакам, а прикладные инструменты – к отечественным операционным системам. Генеральный директор «СёрчИнформ» Сергей Ожегов рассказывает, как изменились продукты вендора в 2021 году.Таймкоды: 00:45 – Линейка «СёрчИ...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Что стояло за главной утечкой-2019? Расследование от А до Я - видео

Инсайдеру хватит нескольких дней, а иногда и считаных часов, чтобы вынести за пределы компании объемный массив данных. На примере реальной утечки в крупной компании начальник службы безопасности «СёрчИнформ» Алексей Дрозд прошелся по следам...

Cмотреть видео

Cмотреть видео

SCADA: Флорьянович Александр (Касперский) - Безопасность промышленной инфраструктуры. Опыт ЕС и СНГ

Приветственные слова: 1. Приветственное слово Жерносек Сергей Васильевич, заместитель начальника Оперативно-аналитического центра при Президенте Республики Беларусь 2. Приветственное слово Шерстнёв Николай Николаевич, председатель Витебско...

Cмотреть видео

Cмотреть видео

JsonTV: ИБКВО2021. Виктор Гаврилов. ФИЦ ИУ РАН - Информационная безопасность АСУ ТП

Вступительное слово ведущего – Гаврилов Виктор Евдокимович, главный научный сотрудник, Федеральный исследовательский центр Информатика и управление Российской академии наук.17–18 марта в Москве состоялась IX конференция «Информационная безо...

Cмотреть видео

Cмотреть видео

CryptoPro: Эволюция электронной подписи на смартфоне. Варианты реализации в соответствии с законодат

На вебинаре мы расскажем о концепциях облачной и мобильной электронной подписи (ЭП), поговорим про законодательную базу и раскроем технические подробности решения DSS/myDSS 2.0, которое превратилось из исключительно облачного в решение, поз...

Cмотреть видео

Cмотреть видео

CISOCLUB: Совместные киберучения ИБ-специалистов Минэнерго от «Ростелеком-Солар» и Security Vision

Редакция CISOCLUB пообщалась с представителями Security Vision и национального киберполигона «Ростелеком-Солар» и узнала подробности проведенных киберучений специалистов по информационной безопасности Минэнерго. Роман Овчинников Руководит...

Cмотреть видео

Cмотреть видео

Гарда Технологии: «Гарда Аналитика» для автоматической проверки физических и юридических лиц - вид

Вебинар о возможностях функционального модуля «Досье» продукта «Гарда Аналитика» для проверки физических и юридических лиц компании.

Cмотреть видео

Cмотреть видео

Ростелеком - Солар: Наша задача – только успешные проекты! - Интервью с руководителем проектов коман

Управление проектами на сегодняшний день – это одна из важных функций для бизнеса. Во всём мире миллионы человек работают на должностях, ориентированных на управление проектами и потребность в специалистах, обладающих такими навыками только...

Cмотреть видео

Cмотреть видео

Infoforum: Инфофорум-2022 - Малый конференц-зал здания Правительства Москвы - видео

Инфофорум-2022 Малый конференц-зал здания Правительства Москвы

Cмотреть видео

Cмотреть видео

Код ИБ: РазговорыНЕпроИБ №47 с Дмитрием Борощуком, BeholderIsHere Consulting - видео Полосатый ИНФОБ

Гостем сорок седьмого выпуска проекта #разговорыНЕпроИБ стал Дмитрий Борощук, исследователь в области информационной безопасности, BeholderIsHere ConsultingПриятного просмотра.

Cмотреть видео

Cмотреть видео

Код ИБ: Артем Мелехин о Код ИБ ПРОФИ 2021 в Сочи - видео Полосатый ИНФОБЕЗ

Код ИБ ПРОФИ - Образовательный интенсив и киберучения по менеджменту в ИБ: https://codeib.ru/profiПодробнее о том как это было: https://codeib.ru/blog/novosti-3/ciso-so-vsei-strany-proveli-4-dnia-v-gorakh-krasnoi-poliany-na-intensive-po-upr...

Cмотреть видео

Cмотреть видео

Код ИБ: Антон Карпов о Код ИБ ПРОФИ 2021 в Сочи - видео Полосатый ИНФОБЕЗ

Код ИБ ПРОФИ - Образовательный интенсив и киберучения по менеджменту в ИБ: https://codeib.ru/profiПодробнее о том как это было: https://codeib.ru/blog/novosti-3/ciso-so-vsei-strany-proveli-4-dnia-v-gorakh-krasnoi-poliany-na-intensive-po-upr...

Cмотреть видео

Cмотреть видео

Код ИБ: Алексей Леонов о Код ИБ ПРОФИ 2021 в Сочи - видео Полосатый ИНФОБЕЗ

Код ИБ ПРОФИ - Образовательный интенсив и киберучения по менеджменту в ИБ: https://codeib.ru/profiПодробнее о том как это было: https://codeib.ru/blog/novosti-3/ciso-so-vsei-strany-proveli-4-dnia-v-gorakh-krasnoi-poliany-na-intensive-po-upr...

Cмотреть видео

Cмотреть видео

АИС дискуссия: Мошенничество и атаки на цифровые профили и биометрия – где грань безопасности? DeepF

Ведущие: Алексей Лукацкий, эксперт по информационной безопасности Александр Антипов , главный редактор SecurityLab.ruЭксперты: Дмитрий Гадарь, вице-президент, руководитель департамента информационной безопасности, Tinkoff.ru Алексан...

Cмотреть видео

Cмотреть видео

Алексей Иванов. Реализация проектов АСУ ТП подстанций в соответствии с требованиями ФЗ-187

При создании АСУ ТП электрических подстанций заказчики пользуются годами наработанными схемами, шаблонами технических заданий, где учтено все, кроме требований современного законодательства. Вендоры АСУ ТП, в свою очередь, также часто не ка...

Cмотреть видео

Cмотреть видео

Александр Карпенко: Уровни зрелости АСУ ТП как объектов защиты и подходы к унификации систем

Александр Карпенко, Руководитель направления защиты АСУ ТП и КИИ «Инфосистемы Джет», в своем докладе описывает различия промышленных систем управления, возможности по обеспечению безопасности в них в зависимости от их возраста и технических...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: 5 вещей, которые нужно обновлять, чтобы защитить ваши устройства и данные - видео

Все ещё откладываете обновления на потом? Помните: ваш компьютер может и не выдержать такого отношения. Чтобы устройство эффективно противостояло киберугрозам, а конфиденциальные данные всегда были в безопасности, важно вовремя обновлять вс...

Cмотреть видео

Cмотреть видео

Syssoft: Адаптация DevOps к миру растущих атак на цепочки поставок программного обеспечения - видео

Получить на почту (скачать) доклад (презентацию) спикеров в PDF и именной сертификат участника: https://sonatype.syssoft.ru/Сайт "Системного софта" - https://www.syssoft.ru/Мы в Фейсбуке - https://www.facebook.com/Syssoftru/ Мы ВКонтакте ...

Cмотреть видео

Cмотреть видео

Решения ProfiTAP для обеспечения видимости сети и оптимизации работы систем анализа траффика

Решения компании ProfiTAP обеспечивают видимость всего потока данных, позволяют предоставить необходимую информацию о трафике инструментам безопасности и мониторинга, исключить наличие «слепых зон» в сетевой инфраструктуре. Специализированн...

Cмотреть видео

Cмотреть видео

СёрчИнформ: ИБ со Львом Матвеевым. Лев Варназов, «Донстрой» - видео

Какие угрозы информационной безопасности больше всего угрожают девелоперам? Рассказывает руководитель направления информационной безопасности одного из крупнейших застройщиков «Донстрой» Лев Варназов. #SearchInform #СёрчИнформ #инфобез #з...

Cмотреть видео

Cмотреть видео

Экспо-Линк: Защита КИИ. Как выполнить требования и не попасть на скамью подсудимых

Защита КИИ. Как выполнить требования и не попасть на скамью подсудимых. Александр Оводов. Эксперт-консультант в области информационной безопасности. ИТ Энигма.С 1 января 2018 года вступил в действие 187-ФЗ «О безопасности критической информ...

Cмотреть видео

Cмотреть видео