Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Код ИБ: 5 причин не переживать за безопасность облаков | Безопасная среда - видео Полосатый ИНФОБЕЗ

В текущей ситуации, когда железо существенно выросло в цене, использование облаков кажется еще более привлекательным. При этом вопросы безопасности так и остаются на повестке.Обсудили с гостями нашего ток-шоу Код ИБ | БЕЗОПАСНАЯ СРЕДА: - Ка...

Cмотреть видео

Cмотреть видео

BIS TV: Форум DLP+ | Превью-дискуссия «Кому принадлежит будущее?» — 1 июня 2022 - видео

Как изменился и как будет меняться образ будущего? Можно ли повлиять на этот образ, и как он связан с безопасностью в цифровом мире? И самый главный вопрос — чего больше всего нужно опасаться? Участники превью-дискуссии на Форуме DLP+...

Cмотреть видео

Cмотреть видео

Softprom: Бизнес аналитика от Teramind - видео

Teramind – решение, которое объединяет в себе функционал решений класса UAM, UBA и DLP и предназначено для мониторинга сотрудников, предупреждения утечки данных и обнаружения инсайдерских атак.

Cмотреть видео

Cмотреть видео

Yandex.Cloud: Yandex DataLens: безопасность и разграничение прав доступа - видео

Всё, что нужно знать о безопасности и разграничении прав доступа в Yandex DataLens. На вебинаре рассказали, как обеспечить комфортную и безопасную работу вашей команды с аналитикой, разобрались в текущих нюансах.Спикеры поделились лучшими п...

Cмотреть видео

Cмотреть видео

Единая консоль мониторинга и анализа инцидентов Kaspersky Unified Monitoring and Analysis Platform

Kaspersky Unified Monitoring and Analysis Platform (KUMA) — это решение класса SIEM, предназначенное для централизованного сбора, анализа и корреляции ИБ-событий из различных источников данных для выявления потенциальных киберинцидент...

Cмотреть видео

Cмотреть видео

Интервью с коммерческим директором Security Vision в рамках Positive Hack Days 11 - видео

Екатерина Черун, коммерческий директор Security VisionС чем пришли на Positive Hack Days, что нового и интересного представляете? - 0:08 Ваши ощущения от сегодняшнего ИБ-рынка? Как Security Vision существует в новой реальности? - 0:35 У...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Защищенный файловый обмен и своместная работа - вебинар

В настоящее время трудно представить себе бизнес-процесс организации, где не осуществлялись бы обмен файлами в электронном формате и работа с ними. Но в то же время использование средств электронной почты, FTP, файловых серверов и других ко...

Cмотреть видео

Cмотреть видео

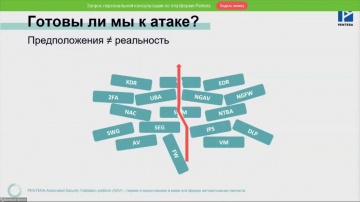

ДиалогНаука: Автоматическая симуляция кибератак. Новый подход к развитию системы киберзащиты

Тезисы: При построении системы защиты необходимо не только концентрироваться на защите периметра, но и развивать возможности детектирования хакерских действий во внутренней инфраструктуре. Для эффективного выявления хакерских техник и разви...

Cмотреть видео

Cмотреть видео

Экспо-Линк: Web Aplication Firewall Penta Security

Web Aplication Firewall Penta Security - Как эффективное средство защиты от OWASP-TOP10 угроз и Zero Day Attack на web сервис Илья Головацкий. Инженер ИБ. ГК MUK.Как говориться «Лучшее враг хорошего». Это прямо относиться и к информационной...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Как воруют ваши деньги в Интернете - видео

Интернет-банк, мобильное приложение банка на телефоне, оплата покупок онлайн... Это удобно, современно, но не всегда безопасно. Чтобы добраться до ваших денег, киберзлодеи охотятся за информацией о карточке и учетными данными от банковских...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Как ваши личные данные попадают в Сеть - видео

Личным данным не место в открытом доступе. Как же они там оказываются? Вариантов масса, и не в ваших силах проконтролировать все. Например, киберпреступник может украсть информацию с сервера онлайн-магазина или отеля. Данные, которые вы сч...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Что такое IP адрес и как его защитить - видео

IP-адрес / адрес интернет-протокола очень важен. Узнайте, что это такое и как защитить свой IP-адрес от хакеров и киберугроз. Разбивка видео: 0:00 Вступление. Безопасен ли ваш IP-адрес? 0:05 Что такое IP-адрес 0:30 Хакеры могут получить до...

Cмотреть видео

Cмотреть видео

Разработка iot: Михаил Кондрашин, Trend Micro: о лучших практиках защиты IoT и рисках взлома умных у

Михаил Кондрашин, технический директор Trend Micro в СНГ, Грузии и Монголии:00:00 - Интро 00:25 - Что такое IoT? 01:16 - Какие существуют ключевые риски использования «умных» устройств? 02:46 - Кто придумал приставку «умные» к IoT-устройств...

Cмотреть видео

Cмотреть видео

JsonTV: Умный город. Система управления комплексной безопасностью. Михаил Белоус, ФГУП РСВО. ТБ фор

Система управления комплексной безопасностью. IT-технологии для автоматизации управления, обработки и анализа разнородных данных, поддержки принятия решений. Для управляющих компаний, застройщиков, диспетчерско-авариных служб, ресурсных орг...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Как подтвердить готовность к отражению атак шифровальщиков? - видео вебинара

В рамках вебинара мы расскажем о шифровальщиках и как быть подготовленными к их отражению.ПРОГРАММА: - Ransomware в цифрах; - Как оценить готовность организации к атаке вымогателей? - Как на практике повысить уровень защищенности от атак пр...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Как организовать работу с исключениями/FALSE POSITIVE для коробочного контента? - видео

ТЕЗИСЫ: На вебинаре рассмотрели основные правила и лайфхаки работы с коробочным контентом на примере MPSIEM. Разобрали типичные кейсы и основные сложности, возникающие у пользователей в работе.Многие современные SIEM-решения предоставляют п...

Cмотреть видео

Cмотреть видео

Гарда Технологии: Вебинар "Обезличивание данных — возможности нового решения от «Гарда Маскирование»

Компания «Гарда Технологии» разработала систему «Гарда Маскирование» — автоматизированное решение для решения задач маскирования данных в СУБД. С помощью алгоритмов маскирования система создает обезличенные копии баз данных, которые м...

Cмотреть видео

Cмотреть видео

АСУ ТП: Ханов Евгений, UserGate - Зачем межсетевые экраны в защите АСУ ТП - видео

IV «ИБ без границ», трек «Размывая границы», 13.10.2021

Cмотреть видео

Cмотреть видео

Kaspersky Tech Russia: Е. Пономарева. Кибербезопасность транспортной инфраструктуры - видео

Евгения Пономарева, старший менеджер по развитию бизнеса решений на базе KasperskyOS, рассказала об актуальных технологиях и трендах в транспортной инфраструктуре, а также о том, какие угрозы в ней существуют. Она объяснила, как комплексно ...

Cмотреть видео

Cмотреть видео

Crocincor: CROC&TALK. Истории про командные процессы и коммуникации в DevSecOps - видео

Обсудим основные боли при внедрении с точки зрения людей и коммуникаций, а также истории перехода в DevSecOps из других направлений.В программе – 2 доклада и дискуссия: Как подружить безопасность и разработку: советы для евангелистов (Ви...

Cмотреть видео

Cмотреть видео

Neosystemy Severo-Zapad: Информационная безопасность. Выбор программного обеспечения в условиях санк

Видеозапись мероприятия, прошедшего 27.04.2022. Таймкоды: 00:00:00 Вступительное слово 00:06:38 Новости из мира ИТ 00:14:30 Замена Microsoft 00:26:02 1С:Облачная инфраструктура 00:32:10 Политика импортозамещения 00:41:20 Мой Оф...

Cмотреть видео

Cмотреть видео

Layta: RVi-IPC42DNS (3.6 мм) - IP-камера видеонаблюдения уличная в стандартном исполнении

Пример записи камеры RVi-IPC42DNS. Ссылка на камеру:

Cмотреть видео

Cмотреть видео

CryptoPro: Защита доступа к веб-сайтам в условиях отзыва SSL / TLS сертификатов международными УЦ

Вебинар по актуальным вопросам обеспечения защищённого доступа пользователей к веб-сайтам в условиях отзыва SSL-сертификатов международными Удостоверяющими Центрами.Актуальные вопросы вебинара: • Обзор ситуации с отзывом SSL-сертификат...

Cмотреть видео

Cмотреть видео

Код ИБ: Код ИБ | Красноярск 2022 - видео Полосатый ИНФОБЕЗ

Подробнее о том как это было: https://codeib.ru/blog/novosti-3/kak-zashchishchat-svoi-tsifrovye-resursy-v-epokhu-kibervoiny-218#codeibКОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым ...

Cмотреть видео

Cмотреть видео

Экспо-Линк: Интервью с Игорем Бедеровым, T.Hunter

Игорь Бедеров - эксперт в области безопасности бизнеса, бывший сотрудник специальных служб.#Интервью #codeib #ИгорьБедеров #T.HunterКОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и ...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: JaCarta Management System 3.7.1 – новые функциональные возможности

На вебинаре спикеры подробно рассказали о новых функциональных возможностях JaCarta Management System (JMS) версии 3.7.1, сертифицированной системы централизованного управления жизненным циклом средств защиты информации (СЗИ), и провели дем...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Новинки «СёрчИнформ»: обновления в DLP, SIEM и DCAP - видео

Контроль сотрудников, работающих на Apple, детектирование попыток сфотографировать экран ПК, ручные метки классификации данных. Руководитель отдела ИБ «СёрчИнформ» Алексей Дрозд рассказал, как изменились продукты вендора в 2022 году.00...

Cмотреть видео

Cмотреть видео

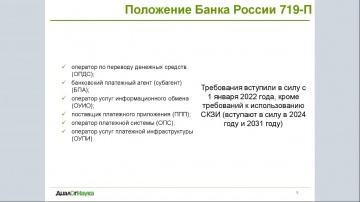

ДиалогНаука: обзор нормативных требований БАНКА РОССИИ по защите информации - вебинар

Обзор требований и изменений в актуальных документах Банка России: 683-П, 719-П, 747-П, 757-П, ГОСТ 57580.1; Определение контуров безопасности; Проведение оценки соответствия; Проведение оценки соответствия. Задать вопрос по тематике вебина...

Cмотреть видео

Cмотреть видео

Yandex.Cloud: Защита от DDoS в Yandex Cloud - видео

Количество DDoS-атак на российские компании за три квартала 2021 года увеличилось в 2,5 раза по сравнению с аналогичным периодом 2020 года. А события 2022 года привели к тому, что про DDoS в России узнали все. На совместном вебинаре Yandex ...

Cмотреть видео

Cмотреть видео