Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Код ИБ: 5 примеров реагирования на инциденты. Разбор кейсов | Безопасная среда - видео Полосатый ИНФ

В теории все мы умеем распознавать инсульт, делать искусственное дыхание и четко и правильно реагировать на любой инцидент информационной безопасности. А на практике всегда вопросов возникает больше, чем ответов, да еще включаются факторы в...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Управление уязвимостями - что должны уметь VM-решения

Прежде, чем внедрять систему управления уязвимостями, важно убедиться, что она соответствует ожиданиям команд ИБ и IT.На вебинаре эксперты компании Positive Technologies разберут на примере реальных кейсов, на какие особенности VM-систем ну...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: Полная настройка Secret Disk Linux за 20 минут

Пошаговая инструкция по настройке Secret Disk Linux Узнать больше здесь - https://www.aladdin-rd.ru/catalog/sd-linux/secret_disk_linux/ Читайте об импортозамещении, современных продуктах и решениях для информационной безопасности, о разр...

Cмотреть видео

Cмотреть видео

GroupIB: Кибератаки: объясняем "на пальцах"

Какая мотивация у киберпреступников? Какие бывают виды кибератак? Кто может стать жертвой? Какой ущерб могут нанести киберпреступники? Обо всем этом Артем Белей, младший тренер по кибербезопасности, Group-IB, рассказал в прямом эфире в наш...

Cмотреть видео

Cмотреть видео

Код ИБ: 5 способов навести порядок с данными компании | Безопасная среда - видео Полосатый ИНФОБЕЗ

За первый квартал 2022 год количество атак на компании в сравнении с тем же периодом 2021 года выросло в 8 раз. 65% атак направлены на получение конфиденциальных корпоративных данных, которые находятся на корпоративных файловых хранилищах, ...

Cмотреть видео

Cмотреть видео

Код ИБ: Управление уязвимостями | Безопасная среда - видео Полосатый ИНФОБЕЗ

Доля атак, где злоумышленники эксплуатируют уязвимости ПО, неуклонно растет. Однако количество компаний, грамотно построивших процесс управления уязвимостями, крайне низко. Обсудим с гостями нашего ток-шоу Код ИБ | БЕЗОПАСНАЯ СРЕДА: - Какие...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Краткий обзор на DLP-систему «СёрчИнформ КИБ» - видео

Краткий обзор на DLP-систему.«СёрчИнформ КИБ» – одна из наиболее функциональных DLP-систем, которая позволяет защитить компанию от утечек конфиденциальной информации, корпоративного мошенничества и других инцидентов, связанных с человечески...

Cмотреть видео

Cмотреть видео

SCADA: Kill Chain в АСУ ТП и методы защиты - видео

Атака на АСУ ТП по модели Kill Chain. Обсудили техники и тактики MITRE ATT&CK и варианты защиты АСУ ТП. Как вовремя обнаружить атаку и какие есть возможности защиты АСУ ТП на каждом уровне. Обо всем этом - в записи прошедшего вебинара.Б...

Cмотреть видео

Cмотреть видео

Информзащита: Эксперт Павел Коваленко рассказал, как отличить мошенника от соцработника

Главный вывод: нужно объяснять близким из группы риска (пожилым людям, детям), что не следует открывать дверь незнакомцам. Сначала незваный гость должен представиться, после чего можно позвонить в службу и спросить, работает ли у них э...

Cмотреть видео

Cмотреть видео

Код ИБ: Управление рисками и комплаенсом в ИБ | Безопасная среда - видео Полосатый ИНФОБЕЗ

Защититься от всех существующих угроз невозможно, поэтому нужно учиться управлять рисками, чтобы понимать, защите каких ресурсов уделять максимум внимания.Обсудим с гостями нашего ток-шоу Код ИБ | БЕЗОПАСНАЯ СРЕДА: - Как выстроить процесс у...

Cмотреть видео

Cмотреть видео

SAST: Как обеспечить контроль безопасности ПО и выстроить процесс безопасной разработки

Как обеспечить контроль безопасности ПО и выстроить процесс безопасной разработки?На вебинаре мы обсудили, чем SAST-решения могут быть полезны для компаний, какие подходы надо использовать для внедрения практик безопасной разработки, провел...

Cмотреть видео

Cмотреть видео

Актив: Новые возможности Guardant. Релиз 3.0 - видео

Решения Guardant всегда предлагали разработчикам программных продуктов инструменты для решения самого широкого спектра задач по лицензированию и защите. Программные и аппаратные ключи Guardant обладают высокой функциональностью и подходят к...

Cмотреть видео

Cмотреть видео

Код ИБ: Ideco ISG: проектируем решение для защиты АСУ ТП - видео Полосатый ИНФОБЕЗ

Руслан Никифоров Заместитель директора по развитию, Айдеко#codeib #АйдекоКОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятнымЗдесь вы обязательно найдёте полезное об: информаци...

Cмотреть видео

Cмотреть видео

Код ИБ: Фишинг и его последствия - кейсы и как бороться - видео Полосатый ИНФОБЕЗ

Харитон Никишкин Коммерческий директор, со-учредитель, Secure-T#codeib #SecureTКОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятнымЗдесь вы обязательно найдёте полезное об: инф...

Cмотреть видео

Cмотреть видео

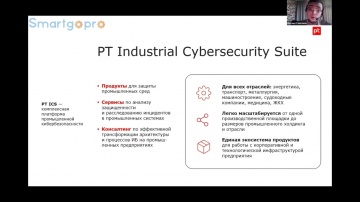

Код ИБ: Промышленная кибербезопасность. Fast Start - видео Полосатый ИНФОБЕЗ

Дмитрий Даренский Руководитель направления по развитию продуктов промышленной безопасности, Positive Technologies#codeib #PositiveTechnologiesКОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности ...

Cмотреть видео

Cмотреть видео

Код ИБ: Контроль информационных потоков и рабочих процессов - видео Полосатый ИНФОБЕЗ

Максим Чеплиев Ведущий аналитик ИБ, StaffCop#codeib #StaffCopКОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятнымЗдесь вы обязательно найдёте полезное об: информационной безопа...

Cмотреть видео

Cмотреть видео

Код ИБ: Код ИБ INDUSTRIAL 2022. Кибербезопасность промышленных предприятий в текущих реалиях - видео

#codeib #КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятнымЗдесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и ау...

Cмотреть видео

Cмотреть видео

Актив: Особенности настройки двухфакторной аутентификации в РЕД ОС - видео

Ведущие вебинара:Андрей Игнатов, менеджер по продуктам Компании «Актив» Солоничкин Денис, инженер отдела технического сопровождения продаж РЕД СОФТ

Cмотреть видео

Cмотреть видео

Актив: Особенности настройки двухфакторной аутентификации в ОС Альт - видео

Ведущие вебинара: Андрей Игнатов, менеджер по продуктам Компании «Актив» Константин Белаш, специалист службы обеспечения совместимости Базальт СПО

Cмотреть видео

Cмотреть видео

СёрчИнформ: Дайджест обновлений SearchInform: весна 2022 - видео

Контроль сотрудников, работающих на технике Apple, удобное представление инцидентов в SOC R-Vision, детектирование попыток сфотографировать экран ПК и ручные метки классификации данных – представляем дайджест обновлений «СёрчИнформ». В это...

Cмотреть видео

Cмотреть видео

Информзащита: «Информзащита» в эфире «Радио России»: о влиянии крипты на кибератаки

Никита Панов, руководитель направления по компьютерной криминалистике «Информзащиты», в эфире «Радио России» прокомментировал снижение количества хакерских атак на российские организации.«Информзащита» в эфире «Радио России»

Cмотреть видео

Cмотреть видео

SCADA: Как промышленным компаниям противостоять кибератакам - видео

Спикер: Михаил Самсонов, менеджер по продвижению продуктов, Positive Technologies

Cмотреть видео

Cмотреть видео

GroupIB: Unified Risk Platform: Threat Intelligence от Group-IB в действии

Group-IB представляет Unified Risk Platform — единую платформу решений и сервисов для защиты от киберрисков, связанных с целевыми атаками, утечками данных, мошенничеством, фишингом, нелегальным использованием бренда. Любые цифровые ак...

Cмотреть видео

Cмотреть видео

GroupIB: Group-IB Threat Intelligence: проактивный анализ киберугроз и предотвращение атак

Чтобы инфраструктура вашей организации не стала первым рубежом на пути атакующих, используйте Threat Intelligence от Group-IB для предотвращения угроз информационной безопасности. За счет широкого функционала и уникальной базы данных кибе...

Cмотреть видео

Cмотреть видео

Anti-Malware.ru: Наиболее зрелые российские средства сетевой безопасности - видео

Запись прямого эфира онлайн-конференции AM Live (https://www.anti-malware.ru), проходившей 29 июня 2022 года и посвящённой наиболее зрелым российским средствам сетевой безопасности.Модератор:

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Как троян Fakecalls притворяется сотрудником банка - видео

Представьте: вы звоните в банк. По официальному номеру, который посмотрели на официальном сайте. А автоответчик, который дружелюбно благодарит вас за звонок и соединяет с оператором, — на самом деле зловред. И оператор — никакой не оператор...

Cмотреть видео

Cмотреть видео

Информзащита: Эксперт «Информзащиты» на «Радио России»

Павел Коваленко, директор центра противодействия мошенничеству «Информзащиты», рассказал о телефонном мошенничестве в эфире «Радио России».Как отметил эксперт, схемы злоумышленников практически не изменились. Они традиционно представляются ...

Cмотреть видео

Cмотреть видео

GroupIB: Group-IB представляет новый отчет "АРМАДА CONTI. КАМПАНИЯ ARMATTACK"

Group-IB выпускает отчет "АРМАДА CONTI. КАМПАНИЯ ARMATTACK", посвященный одной из самых опасных групп вымогателей. За два года у Conti набралось более 850 жертв — среди них корпорации, госведомства и даже целое государство. В этом видео Ива...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Стрим «DCAP: защита данных в покое или покой нам только снится?» - видео

Три года назад лишь Gartner и узкий круг специалистов знали, что за зверь такой – этот DCAP. А сегодня только и разговоров, что о защите данных в покое. Говорят, DCAP-системы скоро будут распространены, как DLP и антивирусы. Спорно? Во вр...

Cмотреть видео

Cмотреть видео

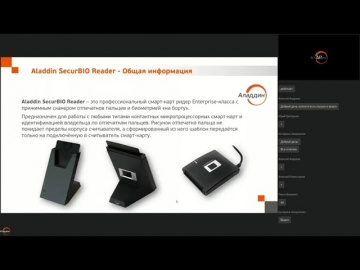

Аладдин Р.Д.: Aladdin SecurBio Reader – новое решение для биометрической аутентификации

Компания "Аладдин Р.Д." провела вебинар для партнёров и заказчиков на тему: "Aladdin SecurBio Reader – новое решение для биометрической аутентификации". Слушателям был представлен уникальный продукт на российском рынке – Aladdin SecurBIO R...

Cмотреть видео

Cмотреть видео