JsonTV: Шифрование как способ защиты критической информационной инфраструктуры от внутренних угроз → Похожие видео ролики , Страница 3

Игорь Лава, руководитель проектов, АО "Аппаратура Систем Связи". Утечки данных в критической информационной инфраструктуре; основные механизмы возникновения утечек данных; как можно защитить и обезопасить критическую информационную инфраструктуру с помощью шифрования. Утечки данных в критической информационной инфраструктуре - типы утечек, статистика, последние громкие утечки в РФ и как они произошли. Основные механизмы возникновения утечек - какими способами они происходят, для каких целей они важны злоумышленникам, общемировой опыт. Как можно защитить и обезопасить критическую информационную...

Подробнее в видео...

Подробнее в видео...

01:17:55

Вебинар. Построение защиты виртуальной инфраструктуры

Вебинар компании LETA от 01.11.2013 г. на тему "Построение защиты виртуальной инфраструктуры"Докладчики: Панин Сергей -- инженер по системам информационной безопасности компании LETA Барышев Сергей -- инженер по системам информационной бе...

Cмотреть видео

Cмотреть видео

00:31:25

Создаем информационную систему теплосбытовой компании

Бизнес-завтрак для теплосбытовых компаний. Рекомендации по внедрению биллинга

Cмотреть видео

Cмотреть видео

HD 01:14:52

Вебинар: Управление инцидентами информационной безопасности с помощью R-Vision (26 сентября 2013 г.)

Запись вебинара "Управление инцидентами информационной безопасности с помощью RVision"Программа вебинара:- обзор текущих требований по регистрации инцидентов информационной безопасности, включая требования указания Банка России № 3024-У - о...

Cмотреть видео

Cмотреть видео

HD 00:08:05

Возможности информационного моделирования как средства накопления, сохранения и управления инженерны

Возможности информационного моделирования как средства накопления, сохранения и управления инженерными данными на протяжении жизненного цикла объекта.

Cмотреть видео

Cмотреть видео

HD 00:25:08

Код ИБ: Превентивная защита от кибератак в эпоху информационной войны - видео Полосатый ИНФОБЕЗ

Превентивная защита от кибератак в эпоху информационной войны

Cмотреть видео

Cмотреть видео

HD 00:25:27

Томский кластер "Информационные технологии и электроника" вчера, сегодня и завтра

О Томском кластере "Информационные технологии и электроника Томской области", его истории, проектах, взаимодействии предприятий и власти рассказывает исполнительный директор ассоциации участников кластера Игорь Соколовский.

Cмотреть видео

Cмотреть видео

HD 00:03:01

Cybertinel: Защита инфраструктуры от уязвимостей нулевого дня

«Астерос Информационная безопасность» предлагает решение для защиты инфраструктуры заказчика от уязвимостей «нулевого дня» и расследования хакерских атак с помощью технологий ведущего израильского производителя Cybertinel. Включите рус...

Cмотреть видео

Cмотреть видео

HD 00:15:02

Конференция по информационной безопасности Secure IT World

2 октября состоялась конференция по информационной безопасности «Secure IT World». Санкт-Петербургский клуб ИТ-директоров «SPb CIO Club» лишний раз доказал, что знает как проводить лучшие мероприятия в Санкт-Петербурге. Конференция «S...

Cмотреть видео

Cмотреть видео

HD 00:06:31

Secure IT World 2016: тренды мира информационной безопасности

В октябре 2016 года состоялась Конференция по информационной безопасности «Secure IT World 2016». Актуальность данного мероприятия отмечается необходимостью развития и повышения уровня защиты информации, применяя новейшие программные обеспе...

Cмотреть видео

Cмотреть видео

HD 00:06:11

II Форум по информационным технологиям в образовании Университет Будущего

15 мая в гостиничном комплексе Park Inn Прибалтийская прошел II Форум по информационным технологиям в образовании "Университет Будущего", на котором собрались работники и руководители высшей школы, ИТ-директора, ведущие специалисты в област...

Cмотреть видео

Cмотреть видео

HD 00:44:50

«ДиалогНаука»: Управление инцидентами информационной безопасности от А до Я

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. На вебинаре будут рассмотрены ключевые этапы создания и в...

Cмотреть видео

Cмотреть видео

HD 00:53:24

Ксения Засецкая - Управление инцидентами информационной безопасности от А до Я

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз. На вебинаре рассмотрены ключевые этапы создания и внедрения процессов управления инци...

Cмотреть видео

Cмотреть видео

HD 00:57:38

Что надо знать для управления инцидентами информационной безопасности - Спикер: Ксения Засецкая

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. На вебинаре были рассмотрены ключевые этапы создания и вн...

Cмотреть видео

Cмотреть видео

HD 01:00:28

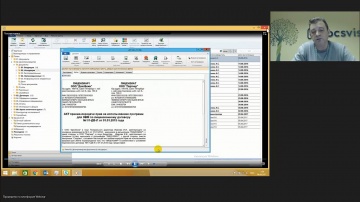

ИТ-инфраструктура безбумажной работы - вебинар «ДоксВижн» №4

«ДоксВижн» является разработчиком системы управления документами и бизнес-процессами Docsvision. Специалисты компании «ДоксВижн» входят в состав отраслевых экспертных советов и принимают участие в формировании стандартов электронн...

Cмотреть видео

Cмотреть видео

HD 00:50:22

Концепция информационного моделирования в строительстве и эксплуатации

Спикер: Ernestas Beržanskis, ООО «БИМ Решения».ООО «БИМ Решения» — официальный представитель программного обеспечения Tekla Structures на территории Республики Беларусь. Программное обеспечение Tekla Structures поставляется в разли...

Cмотреть видео

Cмотреть видео

HD 00:02:58

Управление ИТ-процессами и инфраструктурой: ИТ, которые просто работают

ИТ, которые просто работают – миф или реальная цель? Почему работа ИТ напоминает поездку на автомобиле? Что общего у ИТ-отдела с аэропортом? И как технологии управления ИТ воплощаются в крупнейших проектах? Обо всём этом рассказывает команд...

Cмотреть видео

Cмотреть видео

HD 00:21:59

Террасофт: Служба внутренней поддержки в смартфоне — 30 000 сотрудников и один чат-бот Ӏ Кейс Ӏ Терр

Как международная компания-ритейлер добилась удобного и эффективного взаимодействия десятков тысяч сотрудников магазинов и службы поддержки? ЕВГЕНИЙ ЛОБОВ, Менеджер бизнес-приложений компании «Леруа-Мерлен Восток» — лидера на рынке DIY в Р...

Cмотреть видео

Cмотреть видео

HD 00:09:34

«МИР ЦОД. Услуги. Облака» : использование Облака для критических IT-сервисов

25 октября 2016 на международном форуме «МИР ЦОД. Услуги. Облака» Василий Колосов, Технический директор, Smartex, выступил с докладом «Практика использования Облака для размещения критических IT-сервисов»

Cмотреть видео

Cмотреть видео

HD 00:03:21

Информационное моделирование в строительстве (BIM)

Узнайте подробнее о разработке BIM и свяжитесь со специалистами КРОК по email . Информационное моделирование BIM (Building Information Modeling) – это способ одновременно снизить стоимость проектирования строительного или инженерного объек...

Cмотреть видео

Cмотреть видео

HD 00:01:31

Направление информационной безопасности

Направление информационной безопасности

Cмотреть видео

Cмотреть видео

HD 00:26:58

Вебинар «Особенности выбора ИТ инфраструктуры для торговых предприятий»

19 апреля 2018 г. вебинар «Особенности выбора ИТ инфраструктуры для торговых предприятий»

Cмотреть видео

Cмотреть видео

HD 00:04:04

Доклад «Информационная модель и эффективное управление эксплуатацией»

Доклад «Информационная модель и эффективное управление эксплуатацией», Анна Завтур, директор по развитию информационного моделирования в строительстве, КРОК. Семинар «Информационная модель и эффективное управление эксплуатацией», 27 марта 2...

Cмотреть видео

Cмотреть видео

HD 00:43:26

Кибербанкинг: информационная безопасность и банки

В рамках передачи "Кибербанкинг" на Медиаметрик обсудили законодательные нормы и практику по информационной безопасности в банках. Гости в студии: Андрей Заикин - руководитель направления информационной безопасности КРОК Александр Вур...

Cмотреть видео

Cмотреть видео

HD 01:03:06

Вебинар: Больше чем антивирус: расширенные средства управления IT-инфраструктурой

Посмотрев запись совместного вебинара «Лаборатории Касперского» и журнала «Системный администратор», вы узнаете, почему одного антивируса недостаточно для обеспечения безопасности компании. Кроме того, вы узнаете как усилить систему защиту ...

Cмотреть видео

Cмотреть видео

HD 01:09:46

Больше, чем антивирус: шифрование как инструмент защиты ценных данных

Узнайте о том, как важно использовать дополнительные инструменты для защиты вашего предприятия, такие как средства шифрования, которые позволяют защитить ценные данные от целевых вредоносных атак, а также обеспечить их сохранность в случае ...

Cмотреть видео

Cмотреть видео

HD 00:16:48

Интегрированные решения по информационной безопасности в системах промышленной автоматизации

Автор: Артем Кожевников Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляе...

Cмотреть видео

Cмотреть видео

HD 01:03:21

12N - Критические факторы выбора ITSM решения (обзор)

Компания NAUMEN провела вебинар "Критические факторы выбора ITSM-решения. Сравнение средств автоматизации", посвященный обсуждению решений класса Service Desk/Service Manager и ключевых факторов, которые необходимо учитывать при выборе реше...

Cмотреть видео

Cмотреть видео