Код ИБ: Контроль информационных потоков и работы сотрудников - видео Полосатый ИНФОБЕЗ → Похожие видео ролики , Страница 26

Контроль информационных потоков и работы сотрудников Даниил Бориславский. Руководитель аналитического отдела, StaffCop #БезопаснаяСреда #DLP #codeib #StaffCop КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите в ИБ, хакерах, фишинге, кибератаках и уязвимостях, хранении персональных данных, искусственном интеллекте и нейронных сетях, аутентификации и биометрии, криптографии, использовании OpenSourse, DLP...

Подробнее в видео...

Подробнее в видео...

HD 00:01:01

БИТ.ФИНАНС - все под контролем!

Как контролировать все денежные потоки в компании? Как легко анализировать приход и расход финансов? Как прогнозировать будущую финансовую ситуацию в компании? Все это можно легко сделать с помощью БИТ.Финанс -- флагманского решения компан...

Cмотреть видео

Cмотреть видео

HD 00:08:05

Возможности информационного моделирования как средства накопления, сохранения и управления инженерны

Возможности информационного моделирования как средства накопления, сохранения и управления инженерными данными на протяжении жизненного цикла объекта.

Cмотреть видео

Cмотреть видео

HD 00:25:27

Томский кластер "Информационные технологии и электроника" вчера, сегодня и завтра

О Томском кластере "Информационные технологии и электроника Томской области", его истории, проектах, взаимодействии предприятий и власти рассказывает исполнительный директор ассоциации участников кластера Игорь Соколовский.

Cмотреть видео

Cмотреть видео

HD 00:15:02

Конференция по информационной безопасности Secure IT World

2 октября состоялась конференция по информационной безопасности «Secure IT World». Санкт-Петербургский клуб ИТ-директоров «SPb CIO Club» лишний раз доказал, что знает как проводить лучшие мероприятия в Санкт-Петербурге. Конференция «S...

Cмотреть видео

Cмотреть видео

HD 00:06:31

Secure IT World 2016: тренды мира информационной безопасности

В октябре 2016 года состоялась Конференция по информационной безопасности «Secure IT World 2016». Актуальность данного мероприятия отмечается необходимостью развития и повышения уровня защиты информации, применяя новейшие программные обеспе...

Cмотреть видео

Cмотреть видео

HD 00:06:11

II Форум по информационным технологиям в образовании Университет Будущего

15 мая в гостиничном комплексе Park Inn Прибалтийская прошел II Форум по информационным технологиям в образовании "Университет Будущего", на котором собрались работники и руководители высшей школы, ИТ-директора, ведущие специалисты в област...

Cмотреть видео

Cмотреть видео

HD 00:44:50

«ДиалогНаука»: Управление инцидентами информационной безопасности от А до Я

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. На вебинаре будут рассмотрены ключевые этапы создания и в...

Cмотреть видео

Cмотреть видео

HD 00:53:24

Ксения Засецкая - Управление инцидентами информационной безопасности от А до Я

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз. На вебинаре рассмотрены ключевые этапы создания и внедрения процессов управления инци...

Cмотреть видео

Cмотреть видео

HD 00:38:54

Средство контроля за действиями привилегированных пользователей SafeInspect

SafeInspect является полнофункциональным российским решением для контроля привилегированных учетных записей и сессий в современных информационных системах. Предлагаем вам обзор продукта.Спикер: Сергей Шерстюк, Менеджер по развитию продуктов...

Cмотреть видео

Cмотреть видео

HD 00:57:38

Что надо знать для управления инцидентами информационной безопасности - Спикер: Ксения Засецкая

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. На вебинаре были рассмотрены ключевые этапы создания и вн...

Cмотреть видео

Cмотреть видео

HD 00:50:22

Концепция информационного моделирования в строительстве и эксплуатации

Спикер: Ernestas Beržanskis, ООО «БИМ Решения».ООО «БИМ Решения» — официальный представитель программного обеспечения Tekla Structures на территории Республики Беларусь. Программное обеспечение Tekla Structures поставляется в разли...

Cмотреть видео

Cмотреть видео

HD 00:21:59

Террасофт: Служба внутренней поддержки в смартфоне — 30 000 сотрудников и один чат-бот Ӏ Кейс Ӏ Терр

Как международная компания-ритейлер добилась удобного и эффективного взаимодействия десятков тысяч сотрудников магазинов и службы поддержки? ЕВГЕНИЙ ЛОБОВ, Менеджер бизнес-приложений компании «Леруа-Мерлен Восток» — лидера на рынке DIY в Р...

Cмотреть видео

Cмотреть видео

HD 00:03:21

Информационное моделирование в строительстве (BIM)

Узнайте подробнее о разработке BIM и свяжитесь со специалистами КРОК по email . Информационное моделирование BIM (Building Information Modeling) – это способ одновременно снизить стоимость проектирования строительного или инженерного объек...

Cмотреть видео

Cмотреть видео

HD 00:01:31

Направление информационной безопасности

Направление информационной безопасности

Cмотреть видео

Cмотреть видео

HD 00:04:04

Доклад «Информационная модель и эффективное управление эксплуатацией»

Доклад «Информационная модель и эффективное управление эксплуатацией», Анна Завтур, директор по развитию информационного моделирования в строительстве, КРОК. Семинар «Информационная модель и эффективное управление эксплуатацией», 27 марта 2...

Cмотреть видео

Cмотреть видео

HD 00:43:26

Кибербанкинг: информационная безопасность и банки

В рамках передачи "Кибербанкинг" на Медиаметрик обсудили законодательные нормы и практику по информационной безопасности в банках. Гости в студии: Андрей Заикин - руководитель направления информационной безопасности КРОК Александр Вур...

Cмотреть видео

Cмотреть видео

HD 00:36:45

СКАНПОРТ: автоматизация мобильных сотрудников с учетом ФЗ-54

DM.Доставка и DM.Мобильная торговля - обзор ПО и конкурентные преимущества, функции, стоимость. Демонстрация функционала ПО. - Распределение заказов, учет приоритетности, построение маршрутов, работа с наличными и безналичными плате...

Cмотреть видео

Cмотреть видео

HD 00:42:43

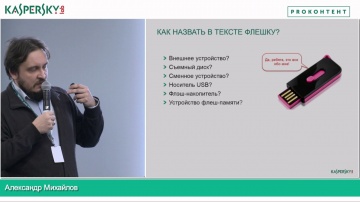

Как мы контролируем качество текстов в интерфейсах и документации

Авторы: Алла Ганшина, Александр Михайлов. Это запись доклада, озвученного в рамках мероприятия ProКонтент, прошедшего 17.02.2016 в штаб-квартире "Лаборатории Касперского" в рамках event-платформы CoLaboratory. Алла Ганшина и Александр Мих...

Cмотреть видео

Cмотреть видео

HD 00:03:26

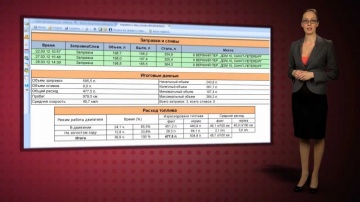

ГЛОНАСС GPS: Отчеты для контроля транспорта (3 серия)

В презентационных видеороликах демонстрируется 4 уровня контроля транспорта, которые предоставляет Система СКАУТ. Программа «СКАУТ-Эксплорер» отображает различную информацию о работе контролируемых подвижных объектов: текущее состояние, тре...

Cмотреть видео

Cмотреть видео

HD 00:05:26

Система контроля стиля вождения и сокращения расходов на автопарк

Решение "Экономичное вождение" - cистема контроля стиля вождения и сокращения расходов на автопарк.

Cмотреть видео

Cмотреть видео

HD 00:07:14

О решении ''Контроль спецтехники''

Ролик о решении ''Контроль спецтехники''.

Cмотреть видео

Cмотреть видео

HD 00:10:55

НАВИТОРИНГ-2018: Артём Мунька (УЛЬТРА ТЕЛЕКОМ) - Ультразвуковое решение по контролю топлива

Тема доклада: Ультразвуковое решение по контролю топлива – датчик SIGMA

Cмотреть видео

Cмотреть видео

HD 00:02:18

Автоматизация работы мобильных сотрудников: Honeywell Dolphin 75e и ПО DataMobile

Комплект ПО DataMobile и терминал сбора данных Honeywell Dolphin 75e является отличным решением для автоматизации работы мобильных сотрудников, например для задач мобильной перемаркировки и торговли по образцам. Honeywell Dolphin 75e - тер...

Cмотреть видео

Cмотреть видео

HD 00:06:19

Контроль программ: обзор технологии

Узнайте, как Контроль программ в составе Kaspersky Endpoint Security 8 помогает вам управлять безопасностью рабочих мест сотрудников и защищать бизнес. Официальный сайт "Лаборатории Касперского" Читайте нас в социальных сетях: Facebook:...

Cмотреть видео

Cмотреть видео

HD 00:16:48

Интегрированные решения по информационной безопасности в системах промышленной автоматизации

Автор: Артем Кожевников Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляе...

Cмотреть видео

Cмотреть видео

HD 00:02:15

ГЛОНАСС GPS: контроль движения транспорта (2 серия)

В презентационных видеороликах демонстрируется 4 уровня контроля транспорта, которые предоставляет Система СКАУТ. Программа «СКАУТ-Эксплорер» отображает различную информацию о работе контролируемых подвижных объектов: текущее состояние...

Cмотреть видео

Cмотреть видео

00:11:33

Naumen: Услуга контроля и коррекции сервисного поведения v.2.0

Выступление Калинкина Максима, генерального директора аутсорсингового контакт-центра ГРАН на конференции «Многофункциональные контакт-центры для розничного бизнеса» 18 сентября 2012 г. Система непрерывного контроля и коррекции сервисного п...

Cмотреть видео

Cмотреть видео

HD 00:03:47

Умный Склад - RFID шкаф: контроль доступа к материальным ценностям

Как упростить контроль доступа к материальным ценностям? Как автоматизировать выдачу материальных ценностей и всегда быть в курсе у кого они?

Cмотреть видео

Cмотреть видео

HD 00:36:51

BPS. Использование информационной модели в процессах эксплуатации актива. ТОиР. RCM - Простоев.НЕТ

BPS. Использование информационной модели в процессах эксплуатации актива. ТОиР. RCM. ISO55000 Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживан...

Cмотреть видео

Cмотреть видео

HD 00:01:31

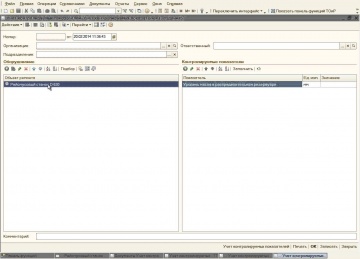

Учет контролируемых показателей - Простоев.НЕТ

Канал ТОиР. RCM. Техническое обслуживание

Cмотреть видео

Cмотреть видео