Код ИБ: Контроль информационных потоков и работы сотрудников - видео Полосатый ИНФОБЕЗ → Похожие видео ролики , Страница 27

Контроль информационных потоков и работы сотрудников Даниил Бориславский. Руководитель аналитического отдела, StaffCop #БезопаснаяСреда #DLP #codeib #StaffCop КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите в ИБ, хакерах, фишинге, кибератаках и уязвимостях, хранении персональных данных, искусственном интеллекте и нейронных сетях, аутентификации и биометрии, криптографии, использовании OpenSourse, DLP...

Подробнее в видео...

Подробнее в видео...

HD 00:10:17

IBS: Презентация Государственной Информационной Системы Промышленности (ГИСП) на Иннопром -2017

Презентация Государственной Информационной Системы Промышленности (ГИСП) - платформы эффективного информационного взаимодействия Минпромторга и субъектов российской промышленности. Василий Слышкин, заместитель директора Дивизиона Бизнес-ре...

Cмотреть видео

Cмотреть видео

HD 00:16:13

IBS: Новые информационные технологии и корпоративный сектор (П. Дубенсков, InterLab Forum 2015)

Петр Дубенсков, глава департамента развития Инфраструктурных продуктов , сделал на InterLab Forum 2015 короткий обзор новых ИТ-технологий, которые в ближайшей перспективе окажут существенное влияние на корпоративный сектор. Отдельно сп...

Cмотреть видео

Cмотреть видео

HD 00:13:29

IBS: Единая информационная модель: барьеры и эффект для бизнеса

Петр Сычев, руководитель дела систем управления жизненным циклом объектов в , рассказал гостям «Даунстрим 2018» о возможностях применения информационной модели объекта на разных этапах жизненного цикла: проектирования до эксплуатации. ...

Cмотреть видео

Cмотреть видео

00:03:05

IBS: Пуск уникального пункта контроля грузового трафика

За тем, чтобы фуры ездили без перегруза - а этого зависит и безопасность и состояние дорог - теперь следит полностью автоматизированная система. Дальнобойщики даже не замечают, что их рабу оценивает точная электроника.

Cмотреть видео

Cмотреть видео

HD 00:01:16

IBS: Единая информационная модель: барьеры и эффект для бизнеса (дайджест)

Петр Сычев, руководитель дела систем управления жизненным циклом объектов в , рассказал гостям «Даунстрим 2018» о возможностях применения информационной модели объекта на разных этапах жизненного цикла: проектирования до эксплуатации. ...

Cмотреть видео

Cмотреть видео

HD 00:39:10

CRM: Как работать с саботажем сотрудников при внедрении

CRM Conf от Битрикс24

Cмотреть видео

Cмотреть видео

00:02:37

Layta: Демонстрация работы замка-контроллера Z-7 EHT

Замок Z-7EHT – это бесконтактный считыватель, автономный контроллер и полноценная запирающая система. Для открывания двери снаружи необходимо поднести карту, а изнутри достаточно только нажать ручку с внутренней стороны двери. Замок работае...

Cмотреть видео

Cмотреть видео

00:02:50

Layta: Демонстрация работы замка-контроллера Z-8 EHT

Замок Z-8EHT – это бесконтактный считыватель, автономный контроллер и полноценная запирающая система. Для открывания двери снаружи необходимо поднести карту, а с внутренней стороны достаточно только нажать ручку двери. Привлекательный внеш...

Cмотреть видео

Cмотреть видео

HD 00:19:46

Layta: Программирование автономных контроллеров с помощью ПО Base Z-5R и адаптеров Z 2 Base и Z 2 US

Ссылки на оборудование:

Cмотреть видео

Cмотреть видео

HD 00:12:24

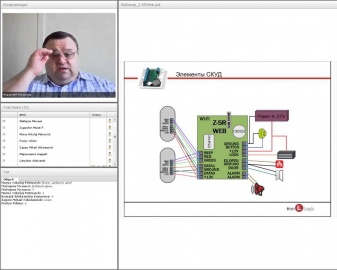

Layta: IronLogic Z-5R Web особенности и конфигурирование сетевого контроллера

Ссылка на оборудование:

Cмотреть видео

Cмотреть видео

HD 01:06:21

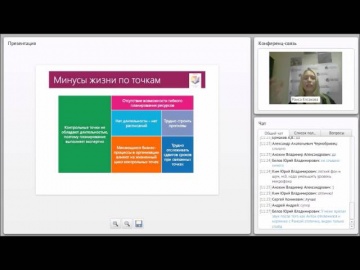

Проектная ПРАКТИКА: Контрольные точки: миф или реальность?

Классификацию контрольных точек, взаимосвязь с типологией проектов Назначение ответственных за точки и делегирование Периодический мониторинг достижения контрольных точек Достижение контрольных точек, приёмка чек-листов Контроль изменений д...

Cмотреть видео

Cмотреть видео

HD 00:03:03

GroupIB: Хакер взял под контроль самолет, сидя в пассажирском кресле

НТВ. Программа "Анатомия дня" Настоящую панику в США вызвало признание одного из местных хакеров. Крис Робертс сообщил, что, находясь в кресле пассажира, взломал систему управления самолетом. Причем не просто взломал, а якобы вмешался в ра...

Cмотреть видео

Cмотреть видео

HD 00:58:13

Layta: Вебинар "Сетевой контроллер Z 5R WEB и ПО Guard Light"

Ссылка на оборудование: Ссылки на ПО:

Cмотреть видео

Cмотреть видео

00:01:55

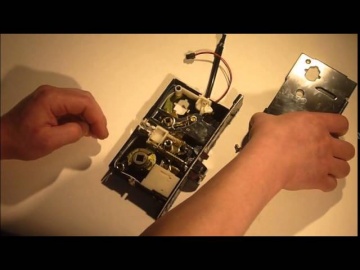

Layta: Демонстрация механической части замков с контроллером

Демонстрация смены направления механической части замков Z -8-EHT и Z-9-EHT. Замок Z-8EHT и Z-9-EHT– это бесконтактный считыватель, автономный контроллер и полноценная запирающая система. Для открывания двери снаружи необходимо поднести ...

Cмотреть видео

Cмотреть видео

HD 01:10:17

Визуализация документооборота. Как сделать контроль движения документов наглядным / Вебинар

Автоматизация документооборота — один из самых популярных запросов бизнеса к поставщикам ИТ-решений. Однако, несмотря на потребность рынка, подход к автоматизации меняется. Традиционные СЭД и ECM-системы уступают место более универсал...

Cмотреть видео

Cмотреть видео

HD 00:00:21

Layta: PERCo-CR01 - Контроллер регистрации с двумя встроенными считывателями

3D-обзор терминала учета рабочего времени CR01 Ссылка на оборудование:

Cмотреть видео

Cмотреть видео

HD 00:21:05

Актив: Выступление Иванова Владимира на конференции «Код информационной безопасности» в Екатеринбург

«Актив» традиционно принимает участие в мероприятии. В рамках деловой программы директор по развитию компании «Актив» Владимир Иванов прочитал доклад «Электронная подпись с точки зрения безопасности бизнеса».

Cмотреть видео

Cмотреть видео

HD 00:04:16

Актив: Ролик об участии компании «Актив» в конференции «Информационная безопасность и импортозамещен

На пленарном заседании «Информационная безопасность в органах государственной власти и местного самоуправления» директор по развитию компании «Актив» Владимир Иванов выступил с докладом «Аутентификация и электронная подпись. Экосистема и ре...

Cмотреть видео

Cмотреть видео

HD 01:24:45

Код Безопасности: Анализ требований по защите критической информационной инфраструктуры (КИИ). Закон

Какие подзаконные акты к 187-ФЗ о безопасности КИИ необходимо проанализировать для полного понимания темы? Кто является субъектом КИИ?Какова последовательность действий субъекта КИИ по выполнению требований закона и подзаконных а...

Cмотреть видео

Cмотреть видео

HD 00:03:50

JsonTV: Владимир Акименко, АО «ЭЛВИС-ПЛЮС»: Многие не осознают серьезности информационной угрозы

Интервью с Акименко Владимиром Викторовичем, руководителем Центра кибербезопасности критических инфраструктур АО «ЭЛВИС-ПЛЮС», в рамках шестой конференции «Информационная безопасность АСУ ТП критически важных объектов». Организатором конфер...

Cмотреть видео

Cмотреть видео

HD 00:49:40

Ramex CRM: Настройка сотрудника

01:40 Быстрое заполнение 02:10 Что значит привязать к офису 02:40 Должность сотрудника "Менеджер" 03:20 Рабочий стол менеджера 04:40 Координатор 05:15 Рабочий стол координатора 05:55 Расчетчик 06:20 Рабочий стол расчетчика 07:27 Кладовщик 0...

Cмотреть видео

Cмотреть видео

HD 00:01:24

Ramex CRM: Постановка целей продаж для сотрудников

О том, как увеличить продажи, управлять сотрудниками, не терять клиентов, вести бухучет в одном окне.

Cмотреть видео

Cмотреть видео

HD 00:00:40

Ramex CRM: Расходы на оклады сотрудников

О том, как увеличить продажи, управлять сотрудниками, не терять клиентов, вести бухучет в одном окне.

Cмотреть видео

Cмотреть видео

HD 00:16:03

JsonTV: Сердюков Олег. «Модульные Системы Торнадо»: Влияние Систем Информационной Безопасности

Выступление Сердюкова Олега Викторовича, генерального директора «Модульные Системы Торнадо», на тему - «Влияние Систем Информационной Безопасности на целевые функции АСУТП» в рамках шестой конференции «Информационная безопасность АСУ ТП кри...

Cмотреть видео

Cмотреть видео

HD 00:05:13

JsonTV: ИБ АСУ ТП КВО 2018: 187 Федеральный закон на страже критической информационной инфраструктур

27–28 февраля 2018 г. в Москве, в Конгресс-центре МТУСИ состоялась шестая конференция «Информационная безопасность АСУ ТП критически важных объектов». Организатором конференции традиционно выступил Издательский дом «КОННЕКТ». Мероприятие, к...

Cмотреть видео

Cмотреть видео

HD 00:15:49

JsonTV: Стефанов Руслан. Honeywell: Защита и контроль подключений привилегированных пользователей

Выступление Стефанова Руслана Михайловича, консультанта по защите АСУТП, Honeywell, на тему - «Защита и контроль подключений привилегированных пользователей к АСУ ТП и MES (на базе платформы ICS Shield компании Honeywell) » в рамках шестой ...

Cмотреть видео

Cмотреть видео

HD 00:14:46

JsonTV: Михеев Дмитрий. «АйТи БАСТИОН»: Контроль действий администраторов в КВО

Выступление Михеева Дмитрия Сергеевича, технического эксперта компании «АйТи БАСТИОН», на тему - «Контроль действий администраторов в КВО — мы в город изумрудный идем дорогой трудной» в рамках шестой конференции «Информационная безопасность...

Cмотреть видео

Cмотреть видео

HD 00:05:16

Простоев.НЕТ: Информационные системы ТОиР. RCM. Управление надежностью.

Информационные системы ТОиР. Мастер-класс "Пишем техническую политику в области управления ТОиР". RCM. Управление надежностью.Техническое обслуживание и ремонт. Надежность оборудования Мы информационно-образовательный проект по вопросам ор...

Cмотреть видео

Cмотреть видео

HD 00:06:59

JsonTV: Юлия Анлюк, SmartAgro: Контроль готовой продукции с АПК

Важность и специфика контроля готовой продукции в сельском хозяйстве. Специфика модуля комплексной платформы управления агропредприятием. Назначение, функциональные возможности системы. Юлия Анлюк, специалист по связям с общественностью, ...

Cмотреть видео

Cмотреть видео

HD 00:10:47

JsonTV: ИТОПК2018. Антон Думин. АО «ОСК»: Развитие информационных технологий ОСК

Выступление Антона Думина, директора по ИТ, АО «Объединенная судостроительная корпорация», на VII форуме «Информационные технологии на службе оборонно-промышленного комплекса России». VII форум «Информационные технологии на службе оборонно...

Cмотреть видео

Cмотреть видео