Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

GroupIB: Могучий TOR

В МВД не смогли взломать код браузера. Компания, которую МВД привлекло для идентификации пользователей анонимной сети Tor, намерена отказаться от выполнения этих работ. Вместе с журналистами LifeNews разбирались, как работает Tor и можно ли...

Cмотреть видео

Cмотреть видео

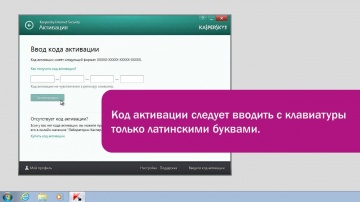

Как активировать Kaspersky Internet Security 2014 во время установки

Активация Kaspersky Internet Security 2014 во время установки. Видеоинструкции по Kaspersky Internet Security 2014 . Официальный сайт Лаборатории Касперского Читайте нас в социальных сетях: Facebook: Vkontakte: Odnoklassniki: ...

Cмотреть видео

Cмотреть видео

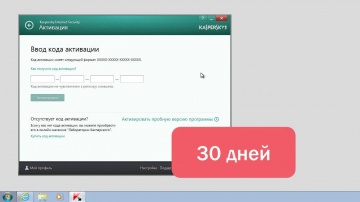

Как активировать пробную версию Kaspersky Internet Security 2014

Чтобы защитить компьютер от вредоносных программ, необходим антивирус. В видео вы узнаете, как активировать пробную версию Kaspersky Internet Security, который обеспечит защиту вашему компьютеру бесплатно в течение 30 дней. Видеоинструкции...

Cмотреть видео

Cмотреть видео

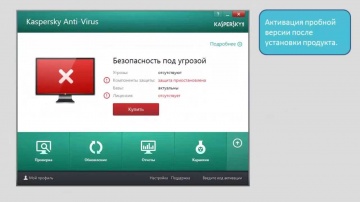

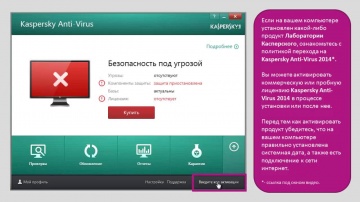

Как активировать пробную версию Kaspersky Anti-Virus 2014?

Чтобы защитить компьютер от вредоносных программ, необходим антивирус. В видео вы узнаете, как активировать пробную версию Kaspersky Anti-Virus 2014, который обеспечит защиту вашему компьютеру бесплатно в течение 30 дней. Видеоинструкции п...

Cмотреть видео

Cмотреть видео

Актив: Подключение к «ЕГАИС Розница» с помощью крипто-ключа Рутокен ЭЦП 2.0

«Актив» – российский разработчик и поставщик систем и программно-аппаратных средств информационной безопасности, крупнейший в России производитель электронных ключей и идентификаторов Рутокен, а также программных продуктов и электронных ...

Cмотреть видео

Cмотреть видео

GroupIB: Топ-5 способов кражи денег с банковских карт

Повсеместное использование пластиковых карточек привлекает многих мошенников, они постоянно находят все новые способы, чтобы добывать информацию о пластиковых картах и снимать с них деньги. Специалисты Group-IB – специализирующейся на ...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: 5 вещей, которые нужно обновлять, чтобы защитить ваши устройства и данные - видео

Все ещё откладываете обновления на потом? Помните: ваш компьютер может и не выдержать такого отношения. Чтобы устройство эффективно противостояло киберугрозам, а конфиденциальные данные всегда были в безопасности, важно вовремя обновлять вс...

Cмотреть видео

Cмотреть видео

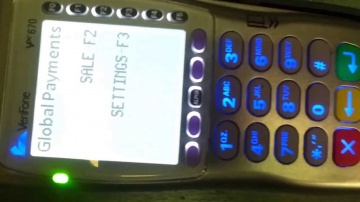

GroupIB: Подробное описание механизма работы поддельных POS-терминалов.

Данное видео с подробным описанием работы мошеннических POS-терминалов было обнаружено экспертами Group-IB на просторах сети Интернет. Специалисты призывают граждан РФ, быть предельно осторожными.

Cмотреть видео

Cмотреть видео

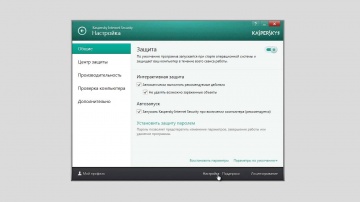

Как создать правило исключения из проверки для определенной программы

Если вы уверены в безопасности определенной программы на вашем компьютере, и не хотите тратить время антивируса на её проверку, в Kaspersky Internet Security 2014 вы можете создать правило исключения из проверки для такой программы. Видеои...

Cмотреть видео

Cмотреть видео

ITGLOBAL: Противостояние ИБ и ИТ: правда или вымысел? - видео

В новом видео от Tech Lab эксперт по решениям Fortinet Дмитрий Ушаков и Степан Киселев из ITGLOBAL.COM развеивают один из самых устойчивых мифов в сфере ИТ — противостояние безопасников и айтишников. Разбираемся в преимуществах в...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Эксперты прокачивают малый бизнес в сфере дополнительного образования - видео

Героем нового фильма проекта помощи бизнесу «Доступно новое обновление» стал предприниматель из Екатеринбурга Андрей Красовский. Центр дополнительного детского образования он открыл около года назад. Сможет ли предприниматель вырастить бизн...

Cмотреть видео

Cмотреть видео

Как защитить доступ к вебкамере с помощью Kaspersky Internet Security 2015?

В этом видео мы расскажем, как с помощью Kaspersky Internet Security предотвратить несанкционированный доступ к веб-камере компьютера и предотвратить постороннее вмешательство в ваше личное пространство и жизнь. База Знаний Лаборатории Кас...

Cмотреть видео

Cмотреть видео

Как перейти на новую версию Kaspersky Internet Security

Если у вас установлена предыдущая версия Kaspersky Internet Security с действительным или с истекшим сроком действия лицензии, вы можете перейти на Kaspersky Internet Security 2014. Политика перехода с продуктов предыдущих версий на KIS 20...

Cмотреть видео

Cмотреть видео

GroupIB: "Ограбление века" группировкой хакеров Anunak (Carbanak)

Вести 24, программа Вести.net 16 февраля был выпущен отчет о деятельности хакеров из группировки Карбанак (Carbanak), известные так же как Anunak, и предположительно имеющие российские корни. Они сумели ограбить более 100 банков в 30 страна...

Cмотреть видео

Cмотреть видео

GroupIB: Мошенники осваивают "работу" с банковскими картами

Россия 24 Сергей Никитин о симминге и преступных схемах, используемых злоумышленниками для получения денежных средств.

Cмотреть видео

Cмотреть видео

Как активировать Kaspersky Anti-Virus 2014 после установки?

Активация Kaspersky Anti-Virus 2014 после установки. Видеоинструкции по Kaspersky Anti-Virus 2014 . Официальный сайт "Лаборатории Касперского" Читайте нас в социальных сетях: Facebook: Vkontakte: Odnoklassniki: Мой Мир: Goog...

Cмотреть видео

Cмотреть видео

Всё о DevSecOps - Алексей Жуков - Positive Technologies

ТАЙМКОДЫ: 00:00 - Вступление. Алексей Жуков 00:25 - Как Алексей попал в ИТ индустрию и где работает сейчас? 07:10 - Как Алексей пришел в DevSecOps? 11:12 - Пробовал ли Алексей сам искать уязвимости? 14:49 - Минутка рекламы 16:18 - При...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Как обманывают в интернете: топ-5 разводов - видео

Как говорил один персонаж из Гарри Поттера: постоянная бдительность! В этом видео — хит-парад самых распространенных мошеннических схем в Интернете. Переводы от незнакомцев: https://kas.pr/4w6g. Фальшивые билеты: https://kas.pr/b1av. ...

Cмотреть видео

Cмотреть видео

GroupIB: Мошенничество с интернет-магазинами

НТВ "ЧП. Обзор за неделю" Илья Сачков о росте ущерба от компьютерных мошенничеств. Аналитик Татьяна Скрипкарь о фишинговых ресурсах.

Cмотреть видео

Cмотреть видео

GroupIB: Теневой интернет

Программа "Новости 24" канала РЕН Илья Сачков об особенностях рынка киберпреступности

Cмотреть видео

Cмотреть видео

GroupIB: Уловки хакеров ваш компьютер может вас ограбить

Россия 2, программа "Пятница" Илья Сачков о мошенничестве в системах интернет-банкинга

Cмотреть видео

Cмотреть видео

Как заработать на кибербезопасности с Positive Technologies?

У нас в гостях мощная быстро растущая и очень прибыльная компания Positive Technologies, которая продает решения кибербезопасности корпоративным клиентам в России и за рубежом. У компании уже торгуются облигации на Мосбирже и ходят слухи, ч...

Cмотреть видео

Cмотреть видео

Как установить и активировать Kaspersky Total Security 2016

В этом видео мы расскажем, как установить и активировать Kaspersky Total Security 2016. Официальный сайт "Лаборатории Касперского" Читайте нас в социальных сетях: Facebook: Vkontakte: Odnoklassniki: Мой Мир: Google+: Twitt...

Cмотреть видео

Cмотреть видео

Cabir: 10 лет первому вирусу для мобильных устройств

15 июня 2004 года специалисты "Лаборатории Касперского" обнаружили первую в истории вредоносную программу для смартфонов. Червь Cabir поражал устройства на базе ОС Symbian и распространялся через Bluetooth. Эксперт "Лаборатории Касперского"...

Cмотреть видео

Cмотреть видео

Компьютерная вирусология: введение

Какое влияние вредоносные программы оказывают на рядовых пользователей, какую роль играют в развитии киберпреступности, как они распространяются и, наконец, как с помощью решений безопасности «Лаборатории Касперского» защитить свой бизнес -...

Cмотреть видео

Cмотреть видео

Как удалить Kaspersky Internet Security 2015 с вашего компьютера

В этом видео мы расскажем, как удалить Kaspersky Internet Security 2015 с вашего компьютера. Внимание! В результате деинсталляции антивируса ваш компьютер и личные данные окажутся под угрозой. База Знаний Лаборатории Касперского Официа...

Cмотреть видео

Cмотреть видео

КРОК: Анализ рынка средств и сервисов защиты от DDoS-атак

11 апреля 2013 г. Доклад «Анализ рынка средств и сервисов защиты от DDoS-атак» Александр Кондриков, технический менеджер направления информационной безопасности КРОК

Cмотреть видео

Cмотреть видео

Как активировать пробную и коммерческую лицензии Kaspersky Total Security

В этом видео мы расскажем, как активировать пробную и коммерческую лицензии Kaspersky Total Security. Мы расскажем, как купить код активации про запас. База Знаний Лаборатории Касперского Официальный сайт "Лаборатории Касперского" Чи...

Cмотреть видео

Cмотреть видео

Ошибки установки Kaspersky Internet Security 2015

В этом видео мы расскажем как избежать наиболее часто встречающихся ошибок при установке Kaspersky Internet Security. База Знаний Лаборатории Касперского Официальный сайт "Лаборатории Касперского" Читайте нас в социальных сетях: Face...

Cмотреть видео

Cмотреть видео

Как обновить антивирусные базы Kaspersky Anti-Virus 2014?

Чтобы защитить компьютер от заражения, необходимо регулярно обновлять антивирусные базы. В видео вы узнаете, как обновить базы Kaspersky Anti-Virus 2014. Видеоинструкции по Kaspersky Anti-Virus 2014 . Официальный сайт "Лаборатории Касперс...

Cмотреть видео

Cмотреть видео