Технологии

249 роликов  Искусственный интеллект — функциональность систем в реализации интеллектуальных творческих функций человека. В этом разделе представлено видео по теме искусственный интеллект.

Искусственный интеллект — функциональность систем в реализации интеллектуальных творческих функций человека. В этом разделе представлено видео по теме искусственный интеллект.

Искусственный интеллект — функциональность систем в реализации интеллектуальных творческих функций человека. В этом разделе представлено видео по теме искусственный интеллект.

Искусственный интеллект — функциональность систем в реализации интеллектуальных творческих функций человека. В этом разделе представлено видео по теме искусственный интеллект. Искусственный интеллект, нейросети

407 роликов  BPM, BI, CPM - системы интеллектуального бизнес-анализа (BI, Business Intelligence).

BPM, BI, CPM - системы интеллектуального бизнес-анализа (BI, Business Intelligence).

BPM, BI, CPM - системы интеллектуального бизнес-анализа (BI, Business Intelligence).

BPM, BI, CPM - системы интеллектуального бизнес-анализа (BI, Business Intelligence). Бизнес-анализ, BPM, BI, CPM,

788 роликов  CRM, CRM-система (сокращение от Customer Relationship Management) - Система управления взаимоотношениями с клиентами. (SRM - с поставщиками)

CRM, CRM-система (сокращение от Customer Relationship Management) - Система управления взаимоотношениями с клиентами. (SRM - с поставщиками)

CRM, CRM-система (сокращение от Customer Relationship Management) - Система управления взаимоотношениями с клиентами. (SRM - с поставщиками)

CRM, CRM-система (сокращение от Customer Relationship Management) - Система управления взаимоотношениями с клиентами. (SRM - с поставщиками) CRM, SRM, клиенты, маркетинг

593 ролика  ERP (Enterprise Resource Planning System) — Системы планирования ресурсов и управления предприятием. Термин ERP(Enterprise Resource Planning) вначале применялся к системам планирования загруженности производственных мощ...

ERP (Enterprise Resource Planning System) — Системы планирования ресурсов и управления предприятием. Термин ERP(Enterprise Resource Planning) вначале применялся к системам планирования загруженности производственных мощ...

ERP (Enterprise Resource Planning System) — Системы планирования ресурсов и управления предприятием. Термин ERP(Enterprise Resource Planning) вначале применялся к системам планирования загруженности производственных мощ...

ERP (Enterprise Resource Planning System) — Системы планирования ресурсов и управления предприятием. Термин ERP(Enterprise Resource Planning) вначале применялся к системам планирования загруженности производственных мощ... Управление предприятием, ERP, MES

1254 ролика  WMS, логистика, управление складом (WMS — warehouse managment system)

WMS, логистика, управление складом (WMS — warehouse managment system)

WMS, логистика, управление складом (WMS — warehouse managment system)

WMS, логистика, управление складом (WMS — warehouse managment system) Логистика, склад, WMS, TMS

638 роликов  EAM, ТОиР - Системы управления техническим обслуживанием и ремонтами оборудования

EAM, ТОиР - Системы управления техническим обслуживанием и ремонтами оборудования

EAM, ТОиР - Системы управления техническим обслуживанием и ремонтами оборудования

EAM, ТОиР - Системы управления техническим обслуживанием и ремонтами оборудования Ремонты, ТОиР, ТО, EAM

880 роликов  Building Information Modeling или Building Information Model — BIM — информационное моделирование здания или информационная модель здания. BIM-моделирование и цифровой двойник. Видео о BIM-моделировании и разработке циф...

Building Information Modeling или Building Information Model — BIM — информационное моделирование здания или информационная модель здания. BIM-моделирование и цифровой двойник. Видео о BIM-моделировании и разработке циф...

Building Information Modeling или Building Information Model — BIM — информационное моделирование здания или информационная модель здания. BIM-моделирование и цифровой двойник. Видео о BIM-моделировании и разработке циф...

Building Information Modeling или Building Information Model — BIM — информационное моделирование здания или информационная модель здания. BIM-моделирование и цифровой двойник. Видео о BIM-моделировании и разработке циф... Моделирование, цифровой двойник, BIM

321 ролик  PLM (product lifecycle management) — ПО для управления жизненным циклом продукции (управления стадиями жизненного цикла изделия, контроля за производством).

PLM (product lifecycle management) — ПО для управления жизненным циклом продукции (управления стадиями жизненного цикла изделия, контроля за производством).

PLM (product lifecycle management) — ПО для управления жизненным циклом продукции (управления стадиями жизненного цикла изделия, контроля за производством).

PLM (product lifecycle management) — ПО для управления жизненным циклом продукции (управления стадиями жизненного цикла изделия, контроля за производством). Управление жизненным циклом продукции, PLM

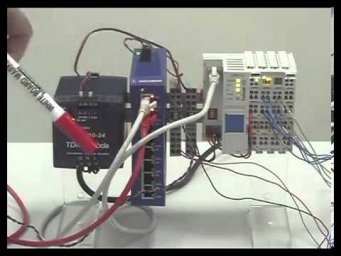

1955 роликов  В данном разделе представлены видеоматериалы, наглядно демонстрирующие работу современных АСУ ТП — автоматизированных систем управления технологическими процессами. Вы узнаете, как комплекс программных и технических сред...

В данном разделе представлены видеоматериалы, наглядно демонстрирующие работу современных АСУ ТП — автоматизированных систем управления технологическими процессами. Вы узнаете, как комплекс программных и технических сред...

В данном разделе представлены видеоматериалы, наглядно демонстрирующие работу современных АСУ ТП — автоматизированных систем управления технологическими процессами. Вы узнаете, как комплекс программных и технических сред...

В данном разделе представлены видеоматериалы, наглядно демонстрирующие работу современных АСУ ТП — автоматизированных систем управления технологическими процессами. Вы узнаете, как комплекс программных и технических сред... Управление технологическим процессом, АСУ ТП, SCADA

1369 роликов  СЭД, ECM, EIM, EDI, DOCFLOW, документоборот, электронный архив

СЭД, ECM, EIM, EDI, DOCFLOW, документоборот, электронный архив

СЭД, ECM, EIM, EDI, DOCFLOW, документоборот, электронный архив

СЭД, ECM, EIM, EDI, DOCFLOW, документоборот, электронный архив Документоборот, СЭД, ECM

629 роликов  Retail, POS, RFID, онлайн-кассы, кассы, ккт, ккм, видео касса

Retail, POS, RFID, онлайн-кассы, кассы, ккт, ккм, видео касса

Retail, POS, RFID, онлайн-кассы, кассы, ккт, ккм, видео касса

Retail, POS, RFID, онлайн-кассы, кассы, ккт, ккм, видео касса Торговля, кассы, маркировка, маркетплейсы

1274 ролика  В этом разделе собрано видео по теме финансы и бухгалтерия (finance).

В этом разделе собрано видео по теме финансы и бухгалтерия (finance).

В этом разделе собрано видео по теме финансы и бухгалтерия (finance).

В этом разделе собрано видео по теме финансы и бухгалтерия (finance). Финансы и бухгалтерия, FIN

77 роликов  Call CenterContact CenterЦентр обработки звонковЦентр по обслуживанию телефонных звонков, операторский центрБесперебойная обратная связь с потребителями или клиентами

Call CenterContact CenterЦентр обработки звонковЦентр по обслуживанию телефонных звонков, операторский центрБесперебойная обратная связь с потребителями или клиентами

Call CenterContact CenterЦентр обработки звонковЦентр по обслуживанию телефонных звонков, операторский центрБесперебойная обратная связь с потребителями или клиентами

Call CenterContact CenterЦентр обработки звонковЦентр по обслуживанию телефонных звонков, операторский центрБесперебойная обратная связь с потребителями или клиентами Контакт-центр, колл-центр, Call center

194 ролика  IoT, Интернет вещей, встраиваемые системы, умный город, умный дом

IoT, Интернет вещей, встраиваемые системы, умный город, умный дом

IoT, Интернет вещей, встраиваемые системы, умный город, умный дом

IoT, Интернет вещей, встраиваемые системы, умный город, умный дом Интернет вещей, встраиваемые системы, умный город, IoT

307 роликов  Дата-центр (от англ. data center)ЦОД - центр обработки данных ЦХОД - центр хранения и обработки данных Специализированный комплекс или здание для размещения серверного и сетевого оборудования и подключения абонентов к ...

Дата-центр (от англ. data center)ЦОД - центр обработки данных ЦХОД - центр хранения и обработки данных Специализированный комплекс или здание для размещения серверного и сетевого оборудования и подключения абонентов к ...

Дата-центр (от англ. data center)ЦОД - центр обработки данных ЦХОД - центр хранения и обработки данных Специализированный комплекс или здание для размещения серверного и сетевого оборудования и подключения абонентов к ...

Дата-центр (от англ. data center)ЦОД - центр обработки данных ЦХОД - центр хранения и обработки данных Специализированный комплекс или здание для размещения серверного и сетевого оборудования и подключения абонентов к ... ЦОД, центр обработки данных

2413 роликов  Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность. Безопасность

1948 роликов  Геоинформационные системы предназначены для анализа и графической визуализации пространственных данных и их обработки, а также связанной с ними информации об географических объектах.

Геоинформационные системы предназначены для анализа и графической визуализации пространственных данных и их обработки, а также связанной с ними информации об географических объектах.

Геоинформационные системы предназначены для анализа и графической визуализации пространственных данных и их обработки, а также связанной с ними информации об географических объектах.

Геоинформационные системы предназначены для анализа и графической визуализации пространственных данных и их обработки, а также связанной с ними информации об географических объектах. Геоинформационные системы - ГИС

5 роликов  ИТ-аутсорсинг - передача задач/работ по поддержке и обслуживанию ИТ-инфраструктуры специализированным компаниям, имеющих профильный, для выполнения этих задач, штат специалистов различной квалификации. (англ. IT outsourc...

ИТ-аутсорсинг - передача задач/работ по поддержке и обслуживанию ИТ-инфраструктуры специализированным компаниям, имеющих профильный, для выполнения этих задач, штат специалистов различной квалификации. (англ. IT outsourc...

ИТ-аутсорсинг - передача задач/работ по поддержке и обслуживанию ИТ-инфраструктуры специализированным компаниям, имеющих профильный, для выполнения этих задач, штат специалистов различной квалификации. (англ. IT outsourc...

ИТ-аутсорсинг - передача задач/работ по поддержке и обслуживанию ИТ-инфраструктуры специализированным компаниям, имеющих профильный, для выполнения этих задач, штат специалистов различной квалификации. (англ. IT outsourc... ИТ-аутсорсинг

Видео по технологиям цифровизации

Пресс-конференция «ИНСИСТЕМС» и Группы Legrand о запуске проекта по производству ИБП во Владивостоке

22 мая 2017 года в Москве состоялась пресс-конференция компании «ИНСИСТЕМС» и Группы Legrand, на которой было объявлено о запуске проекта по производству источников бесперебойного питания Legrand во Владивостоке.

Cмотреть видео

Cмотреть видео

Как перейти на новую версию Kaspersky Internet Security

Если у вас установлена предыдущая версия Kaspersky Internet Security с действительным или с истекшим сроком действия лицензии, вы можете перейти на Kaspersky Internet Security 2014. Политика перехода с продуктов предыдущих версий на KIS 20...

Cмотреть видео

Cмотреть видео

В Мурманской области внедрена система ГЛОНАСС/GPS СКАУТ

Система ГЛОНАСС/GPS СКАУТ в Мурманской области.

Cмотреть видео

Cмотреть видео

Система контроля стиля вождения и сокращения расходов на автопарк

Решение "Экономичное вождение" - cистема контроля стиля вождения и сокращения расходов на автопарк.

Cмотреть видео

Cмотреть видео

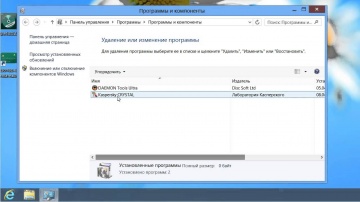

Как удалить несовместимое ПО

Перед установкой Kaspersky Small Office Security 3 необходимо удалить несовместимые программы. В видео мы расскажем, как это сделать средствами Microsoft Windows. Список программ, несовместимых с KSOS 3 Утилиты для удаления продуктов сто...

Cмотреть видео

Cмотреть видео

Адепт:Смета. Обзор программы

Обзор функционала программы для смет на строительно-монтажные работы: Внешний вид, Базы, Справка по расценке, Создание структуры стройки, сметы, расценки, Настройки, Работа с расценкой Индексы по статьям затрат Печать Акт...

Cмотреть видео

Cмотреть видео

Проверка срока годности молочной продукции

Модуль «Маркировка» позволяет без использования электронной подписи проверять срок годности маркированной молочной продукции и предупреждать кассира о просроченных товарах.Подробнее: https://support.sigma.ru/hc/ru/articles/4411133673362База...

Cмотреть видео

Cмотреть видео

Kaspersky Total Security: Как настроить резервное копирование

В этом видео мы расскажем, как с помощью Kaspersky Total Security создать резервные копии ваших данных и предотвратить потерю важной информации в случае поломки вашего компьютера.Отменить резервное копирование?

Cмотреть видео

Cмотреть видео

ГЛОНАСС GPS: Отчеты для контроля транспорта (3 серия)

В презентационных видеороликах демонстрируется 4 уровня контроля транспорта, которые предоставляет Система СКАУТ. Программа «СКАУТ-Эксплорер» отображает различную информацию о работе контролируемых подвижных объектов: текущее состояние, тре...

Cмотреть видео

Cмотреть видео

Приятно познакомиться. Приходите в ЛАНИТ

Приходите в ЛАНИТ и вы увидите, что это не только уютный офис, удобные рабочие места, кафе и спортзал. ЛАНИТ - это большой дружный коллектив единомышленников, профессионалов, которые увлечены своим делом, решают задачи любой сложности и вм...

Cмотреть видео

Cмотреть видео

ГЛОНАСС GPS: мониторинг транспорта СКАУТ (4 серия)

В презентационных видеороликах демонстрируется 4 уровня контроля транспорта, которые предоставляет Система СКАУТ. Программа «СКАУТ-Эксплорер» отображает различную информацию о работе контролируемых подвижных объектов: текущее сос...

Cмотреть видео

Cмотреть видео

Учебный фильм о принципе работы системы мониторинга транспорта и ее составляющи

Принцип работы системы мониторинга транспорта. Учебный фильм о принципе работы системы мониторинга транспорта и ее составляющих.

Cмотреть видео

Cмотреть видео

Включайте "режим полета" в метро

Когда смартфон не видит соединения с базовыми станциями сотовой сети, он постоянно и непрерывно пытается ликвидировать брешь и установить контакт. Поэтому, в местах, где достучаться до сети физически невозможно (то есть, попросту отсутствую...

Cмотреть видео

Cмотреть видео

Павел Адылин в программе «Интернет-экономика» радио Mediametrics

Исполнительный директор компании Artezio Павел Адылин в эфире радио Mediametrics рассказал о необходимости развития технологического экспорта из России, о возможности IT аутсорсинг-компаний развиваться локально, а торговать глобально, о нас...

Cмотреть видео

Cмотреть видео

Attention! Hacked Cupid!

Beware Cupid's arrows - sometimes they're malicious Купидон не так безобиден, как кажется! Защити любимых от вирусных стрел. Официальный сайт "Лаборатории Касперского" Читайте нас в социальных сетях: Facebook: Vkontakte: Odnokla...

Cмотреть видео

Cмотреть видео

SCADA: Свойства (поля) сообщений - коротко о DeltaV - 20 - видео

В этом видео я расскажу о свойства или как их еще называют полях, которые есть у каждого аларма в системе DeltaV Автор: Мурин Сергей ВК: https://vk.com/public203759654 Discord: https://discord.gg/AvFAxVDUUm

Cмотреть видео

Cмотреть видео

IBS: IBS Advanced Outsourcing — стратегический партнёр аутсорсинга ваших бизнес-процессов

IBS Advanced Outsourcing — это сплоченная команда экспертов, создающих инновационные аутсорсинговые решения и сервисы в области управления технологиями, данными, финансами, логистикой и персоналом. Мы готовы стать стратегическим партнёром в...

Cмотреть видео

Cмотреть видео

Как запустить проверку в Kaspersky Internet Security 2018

Чтобы защитить компьютер от заражения, регулярно проверяйте вашу систему на вирусы. В этом видео вы узнаете, как запустить проверку в Kaspersky Internet Security 2018. Подробнее о запуске проверки: Официальный сайт "Лаборатории Касперск...

Cмотреть видео

Cмотреть видео

НАВИТОРИНГ-2018: Кирилл Конягин - Телематические решения для мониторинга рефрижераторных перевозок

Тема доклада: Телематические решения для мониторинга рефрижераторных перевозок

Cмотреть видео

Cмотреть видео

ПО СКАУТ-Менеджер - Модули "Лицензии", "Администраторы", "Терминальные серверы"

02 Работа в ПО СКАУТ-Менеджер - Модули "Лицензии", "Администраторы", "Терминальные серверы"

Cмотреть видео

Cмотреть видео

Интеграция Системы СКАУТ [Запись продуктового обучения 18.02.2018]

Запись продуктового обучения для технических и коммерческих специалистов.

Cмотреть видео

Cмотреть видео

Дмитрий Изместьев в программе «Лидеры рынка» на РБК ТВ

В программе «Лидеры рынка: ЛАНИТ vs КРОК» на РБК ТВ представители двух крупнейших игроков отечественной ИТ-отрасли рассказали о том, в каких направлениях и в каких отраслях работают их компании, какой вклад они вносят в развитие цифровой э...

Cмотреть видео

Cмотреть видео

Сергей Марьин о готовности предприятий России к работе с технологией PLM

Сергей Марьин, директор департамента систем автоматизированного проектирования ЛАНИТ, высказал свое мнение о готовности предприятий России к работе с технологией PLM. Интервью состоялось на Международном конгрессе и выставке «Интеллектуальн...

Cмотреть видео

Cмотреть видео

Cabir: 10 лет первому вирусу для мобильных устройств

15 июня 2004 года специалисты "Лаборатории Касперского" обнаружили первую в истории вредоносную программу для смартфонов. Червь Cabir поражал устройства на базе ОС Symbian и распространялся через Bluetooth. Эксперт "Лаборатории Касперского"...

Cмотреть видео

Cмотреть видео

Учет остатков алкоголя в ЕГАИС: законодательная база и инструменты

- Законодательные основы учета алкоголя. - Как выровнять остатки? Как грамотно провести инвентаризацию алкоголя? - Какие действия необходимо выполнить, чтобы удовлетворить требованиям ФСРАР? - Ежедневный учет остатков алкоголя. Как каждый д...

Cмотреть видео

Cмотреть видео

Отключите GPS для большинства приложений

Ряду приложений для того, чтобы выполнять свои функции, необходимо понимание контекста, то есть, ответ на вопрос - "где вы находитесь?" FourSquare или автомобильный навигатор без этой возможности не будут иметь смысла. Однако большинству пр...

Cмотреть видео

Cмотреть видео

Directum: Упрощаем работу с обращениями граждан и организаций с помощью СЭД. Вебинар DirectumRX

Действие закона №59-ФЗ «О порядке рассмотрения обращений граждан РФ» распространяется на государственные учреждения и организации, которые выполняют публично значимые функции. Количество обращений растет, но сроки остаются жесткими. Ка...

Cмотреть видео

Cмотреть видео

![Интеграция Системы СКАУТ [Запись продуктового обучения 18.02.2018]](https://12n.ru/upload/video/images/small/4e/9e/4e9e05a98abff63cdc4d7135bf7f389a.jpg)