Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Код Безопасности: Межсетевое экранирование виртуальной инфраструктуры с помощью vGate 4.1

vGate - cертифицированное средство защиты платформ виртуализации на базе VMware vSphere или Microsoft Hyper-V В ходе онлайн-семинара эксперт ответит на следующие вопросы: - C какими сложностями сталкиваются заказчики при сегментации сете...

Cмотреть видео

Cмотреть видео

ДиалогНаука: ВЕБИНАР: СТРОИМ КОМПЛЕКСНУЮ ЗАЩИТУ ОРГАНИЗАЦИИ ОТ ВНУТРЕННИХ И ВНЕШНИХ УГРОЗ ВМЕСТЕ С I

В этом видео коллеги из Inwowatch рассказывают об основных элементах эффективной защиты компании от внутренних угроз и о комплексной защите веб-инфраструктуры в финансовом секторе. Спикеры: Никита Зайчиков, Менеджер по техническому сопрово...

Cмотреть видео

Cмотреть видео

Айдеко: Ideco SMB: новые возможности бесплатной редакции шлюза безопасности

На вебинаре мы расскажем о входящих в редакцию модулях и возможностях по их настройке. Сделаем сравнение новой редакции с коммерческой редакцией Ideco ICS Enterprise, бесплатными шлюзами на Linux/FreeBSD и другими решениями.

Cмотреть видео

Cмотреть видео

Код Безопасности: Защита удаленного доступа с помощью «Континент TLS» 2.0: новые возможности

Континент TLS VPN - cистема обеспечения защищенного удаленного доступа к веб-приложениям с использованием алгоритмов шифрования ГОСТ Ведущий: Александр Колыбельников, менеджер по продукту В ходе онлайн-семинара эксперт ответит на следующ...

Cмотреть видео

Cмотреть видео

Совместный вебинар Solar Security и ДиалогНаука посвящен DLP-системам: Next Generation DLP

Совместный вебинар Solar Security и ДиалогНаука посвящен DLP-системам и проводился в формате "взгляд эксперта". Спикер: Василий Лукиных, менеджер по развитию бизнеса компании Solar Security

Cмотреть видео

Cмотреть видео

Создание системы обеспечения ИБ АСТУ электросетевой компании - вебинар ведет Дмитрий Ярушевский

Вебинар посвящен работам по созданию системы обеспечения информационной безопасности автоматизированной системы технологического управления одной из крупнейших электросетевых компаний г. Москвы. Докладчик расскажет об обрабатываемых рисках ...

Cмотреть видео

Cмотреть видео

Проблемные и спорные вопросов, с которыми сталкиваются Операторы ПДн при реализации требований закон

Видео посвящено тематике персональных данных, где мы обсуждаем ряд проблемных и спорных вопросов, с которыми сталкиваются Операторы ПДн при реализации требований законодательства о ПДн. АО «ДиалогНаука» с момента выхода 152-ФЗ оказывае...

Cмотреть видео

Cмотреть видео

Рассмотрены основные подходы и проблемы, связанные с обеспечением защиты АСУ ТП

В рамках вебинара рассмотрены основные подходы и проблемы, связанные с обеспечением защиты АСУ ТП и возможные варианты решений, в том числе, подходы к защите АСУ ТП, основанные на международных стандартах и best practices в этой области.&nb...

Cмотреть видео

Cмотреть видео

Система защиты от целенаправленных атак - FireEye

Угрозы Advanced Persistent Threat (APT), связанные с целевыми атаками злоумышленников, использующие уязвимости «нулевого дня», являются наиболее опасными и актуальными для большинства компаний. В рамках вебинара рассмотрен способ защиты от ...

Cмотреть видео

Cмотреть видео

Что надо знать для управления инцидентами информационной безопасности - Спикер: Ксения Засецкая

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. На вебинаре были рассмотрены ключевые этапы создания и вн...

Cмотреть видео

Cмотреть видео

Современные российские средства защиты информации.Спикер: Сергей Корольков

Целью вебинара является обзор российских средств защиты информации с учетом текущей ситуации с импортозамещением.Также вы узнаете: -Актуальные вопросы импортозамещения - Обзор некоторых классов современных российских СЗИ - Попытк...

Cмотреть видео

Cмотреть видео

Действительно комплексный подход к защите АСУ ТП - вебинар проводит Дмитрий Ярушевский

В рамках вебинара «Действительно комплексный подход к защите АСУ ТП», докладчик расскажет об основных отличиях процесса обеспечении информационной безопасности (ИБ) в АСУ ТП от аналогичного в «классических ИТ-системах», а также о том, на чт...

Cмотреть видео

Cмотреть видео

Совместный вебинар Kaspersky lab. и ДиалогНаука посвящен противодействию целевым атакам

Совместный вебинар Kaspersky lab. и ДиалогНаука был посвящен противодействию целевым атакам. Новые вызовы корпоративной безопасности и экономическое обоснование целесообразности применения решений по противодействию APT.ПРОГРАММА:- Ландшафт...

Cмотреть видео

Cмотреть видео

Сценарии работы с DLP-системой глазами специалиста по ИБ - вебинар ведет Галина Рябова

На вебинаре показан один день сотрудника службы ИБ, ответственного за мониторинг оперативной обстановки и проведение расследований инцидентов ИБ. На примере работы с системой Solar Dozor будут продемонстрированы инструментарии для выявления...

Cмотреть видео

Cмотреть видео

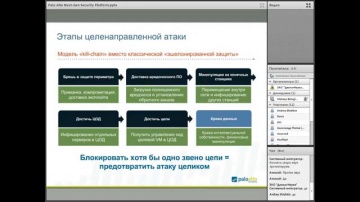

ДиалогНаука и Palo Alto Networks провели вебинар, посвященный целевым кибератакам и платформе, котор

АО ДиалогНаука и Palo Alto Networks провели вебинар, посвященный целевым кибератакам и платформе, которая поможет их предотвратить. ПЛАН ПРЕЗЕНТАЦИИ: - Обзор этапов развития целевых кибератак (APT); - Применение платформы безопасности P...

Cмотреть видео

Cмотреть видео

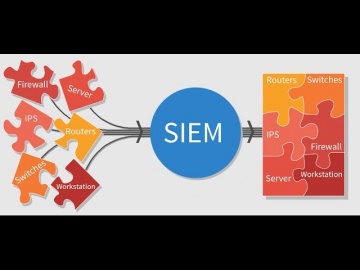

«ДиалогНаука»: Мониторинг событий ИБ на базе решений HP ArcSight ESM и HP ArcSight Logger

В рамках вебинара планируется рассмотреть основные преимущества использования систем мониторинга, позволяющие повысить эффективность принятия решений по реагированию на инциденты безопасности. Будет также рассмотрена одна из возможных реали...

Cмотреть видео

Cмотреть видео

Киберпреступность – тематика совместного вебинара Group-IB и ДиалогНаука

Киберпреступность – тематика совместного вебинара Group-IB и ДиалогНаука в рамках многолетнего партнерства. Ежегодный отчет Group-IB – это масштабное исследование, включающее описание новых мошеннических тактик и инструментов, анализ ключе...

Cмотреть видео

Cмотреть видео

Практические особенности внедрения систем класса DLP - cпикер Роман Ванерке

В рамках вебинара "Практические особенности внедрения систем класса DLP" вы узнаете:- цели и задачи, которые заказчик обычно ставит перед DLP, его ожидания; - часто допускаемые ошибки; - цели проекта по внедрению DLP; - этапы проекта по ...

Cмотреть видео

Cмотреть видео

Совместный вебинар Positive Technologies и ДиалогНаука: MaxPatrol SIEM – система управления инцидент

Совместный вебинар Positive Technologies и ДиалогНаука будет посвящен типичным сложностям, с которыми сталкиваются организации при внедрении SIEM-систем, а также тому, с чем сталкиваются организации при попытке оценить уровень своей защищен...

Cмотреть видео

Cмотреть видео

Кибербезопасность АСУ ТП. Немного о культуре - спикер Дмитрий Ярушевский

Зарубежные лучшие практики оперируют понятием “Cybersecurity culture” – культура кибербезопасности, в которое входят правила поведения сотрудников с т.з. кибербезопасности (не только ответственных за эксплуатацию АСУ ТП или КБ, а вообще все...

Cмотреть видео

Cмотреть видео

Функциональные возможности HP ArcSight Logger/ESM - спикер Родион Чехарин

В настоящее время средства защиты корпоративных систем обнаруживают всё больше подозрительных событий и аномального трафика. При этом требуется выявление действительно опасных событий и инцидентов. На вебинаре мы рассмотрим решение HP...

Cмотреть видео

Cмотреть видео

Обзор комплексной системы защиты Websense TRITON APX - спикер Роман Ванерке

На вебинаре слушатели ознакомятся с новыми возможностями комплексной системы защиты Websense TRITON APX, обеспечивающей защиту от веб-угроз и управление доступом к ресурсам сети Интернет, защиту электронной почты и полноценную промышленную ...

Cмотреть видео

Cмотреть видео

IPS для беспроводных сетей - вебинар

Обеспечение безопасности беспроводных сетей требует особого подхода и использования специализированных решений. Для этого совместно с компанией Landata мы рассказали об особенностях данного направления в ИБ, существующих проблемах и их...

Cмотреть видео

Cмотреть видео

Вебинар: Защита АСУ ТП на уровне АСУ ТП

В рамках вебинара спикер расскажет о возможных подходах к обеспечению кибербезопасности, строящихся на интеграции кибербезопасности в технологические процессы, о реализации технических мер защиты на уровне контроллеров и SCADA-систем. Также...

Cмотреть видео

Cмотреть видео

Целенаправленные атаки на мобильные устройства - вебинар проводит Николай Петров

Мобильные устройства стали неотъемлемой частью повседневной жизни. Кроме просмотра сайтов сети Интернет и работы с электронной почтой, мы используем мобильные устройства для бронирования отелей, покупки билетов, аренды машин, предоставляем ...

Cмотреть видео

Cмотреть видео

Презентация концепции защиты корпоративных сетей на базе продуктов Palo Alto Networks

Существующие средства защиты в корпоративных сетях не справляются с современными методами атак. Одним из вариантов решения проблемы является пересмотр существующих подходов и технологий защиты и переход на использование систем безопасности ...

Cмотреть видео

Cмотреть видео

Основные возможности HP TippingPoint - вебинар ведет Илья Наумов

HP TippingPoint - линейная система предотвращения вторжений (IPS), работающая в реальном времени, обеспечивает непрерывную защиту критически важных данных и приложений от серьезных атак, не понижая производительность и эффективность систем....

Cмотреть видео

Cмотреть видео

Целенаправленные атаки на мобильные устройства - Вебинар ведет Николай Петров

Мы используем мобильные устройства для доступа к нашим сбережениям, к нашим банковским счетам и многое другое. Что, если вредоносный код, не определяемый антивирусом, находится в вашем смартфоне или планшете и что-то делает без вашего ведом...

Cмотреть видео

Cмотреть видео

Персональные данные - правоприменительная практика

Один из самых интересных и животрепещущих вопросов в теме персональных данных – как регуляторами на практике применяется 152-ФЗ и соответствующие подзаконные акты? Вопрос этот важный, ведь без ответа на него не удастся грамотно организовать...

Cмотреть видео

Cмотреть видео

Опыт АО «ДиалоНаука» по построению систем защиты от целенаправленных атак

В настоящее время целенаправленные атаки являются наиболее опасными и актуальными для большинства компаний. По мере развития средств защиты, совершенствуются и злоумышленники. В рамках вебинара будет рассмотрен опыт АО «ДиалоНаука» по постр...

Cмотреть видео

Cмотреть видео