Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

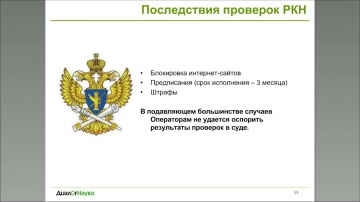

ДиалогНаука: ОТ ПОЛОЖЕНИЯ БАНКА РОССИИ 382-П К ГОСТ Р 57580.

В рамках вебинара были рассмотрены: Обобщенный опыт проведения оценок соответствия требованиями Положения Банка России 382-П: результаты и несоответствия; ГОСТ Р 57580: обзор стандарта; Что надо сделать, чтобы реализовать положения ГОСТ ...

Cмотреть видео

Cмотреть видео

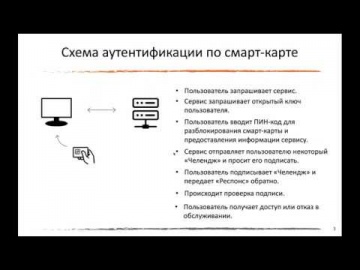

Аладдин Р.Д.: Вебинар "Аутентификация и подпись в домене MS Windows"

26 марта 2019 года эксперт по работе с технологическими партнёрами "Аладдин Р.Д." Дмитрий Шуралёв продемонстрировал настройку удостоверяющего центра MSCA и другие сценарии работы электронных ключей JaCarta в Windows-инфраструктуре: -аутент...

Cмотреть видео

Cмотреть видео

Код Безопасности: Производительность «Континент» 4 и факторы, влияющие на нее

АПКШ Континент - централизованный комплекс для защиты сетевой инфраструктуры и создания VPN-сетей с использованием алгоритмов ГОСТ: Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих орган...

Cмотреть видео

Cмотреть видео

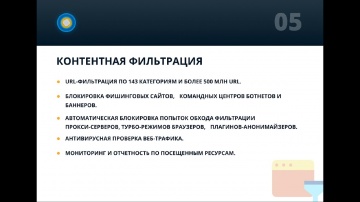

Айдеко: Ideco UTM - решение для защиты сетевого периметра

Краткая презентация шлюза безопасности Ideco UTM от компании Айдеко. Основные возможности модулей глубокого анализа трафика и блокирования угроз безопасности.

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: А.Г. Сабанов на XI Уральском форуме: Безопасность ЕБС

Эксперты обсудили самые острые вопросы информационной безопасности, связанные с биометрической аутентификацией в российских банках. В среду, 20 февраля 2019 года, на XI Уральском форуме "Информационная безопасность финансовой сферы" пр...

Cмотреть видео

Cмотреть видео

JsonTV: ИБКВО 2019. Алексей Емельянов. ИБ ФГУП «РосМорПорт»: Практический опыт категорирования объек

«Поскольку работу будем организовывать в центральном аппарате, нам необходимо, чтобы документы, которые действуют на предприятии были едины и стандартизированы.»Выступление Алексея Емельянова, заместителя начальника отдела ИБ ФГУП «РосМорПо...

Cмотреть видео

Cмотреть видео

Код Безопасности: Обновление законодательства в области защиты объектов КИИ

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следую...

Cмотреть видео

Cмотреть видео

JsonTV: ИБКВО 2019. Павел Бородин. Honeywell: Теория и практика построения систем MES

«Типовой MES проект, по факту — это не управление технологическим процессом, а интеграция всех АСУ ТП в единую сеть». Выступление Павла Бородина, Engineering Leader в компании Honeywell на конференции «Информационная безопасность...

Cмотреть видео

Cмотреть видео

ДиалогНаука: ПРАКТИЧЕСКАЯ РЕАЛИЗАЦИЯ ТРЕБОВАНИЙ ПО ОБРАБОТКЕ И ОБЕСПЕЧЕНИЮ БЕЗОПАСНОСТИ ПДН

Компания «ДиалогНаука» проаела очередной вебинар по вопросам реализации требований законодательства, предъявляемых при обработке и обеспечении безопасности персональных данных. Как обычно, основной упор сделан на практическую реализацию ук...

Cмотреть видео

Cмотреть видео

BIS TV — Вадим Заборский: Цифровая экономика — Проект «Информационная безопасность»

Доклад о том, как будет проводиться в жизнь проект «Информационная безопасность» в рамках национальной программы «Цифровая экономика».22 февраля 2019 года на XI Уральском форуме «Информационная безопасность финансовой сферы», перед участн...

Cмотреть видео

Cмотреть видео

Что такое системы идентификации личности и для чего они нужны

Новая тема курса «Основы цифровой экономики» — системы удаленной идентификации личности. Руководитель проекта IDX Светлана Белова дает определения идентификации, аутентификации и верификации, и показывает разницу между ними, объясн...

Cмотреть видео

Cмотреть видео

JsonTV: Информационная безопасность АСУ ТП критически важных объектов

Седьмая конференция «Информационная безопасность АСУ ТП критически важных объектов», организованная Издательским домом «КОННЕКТ» состоялась 27–28 февраля 2019 года в Москве, в Конгресс-центре МТУСИ. В этом году конференция собрала 396 ...

Cмотреть видео

Cмотреть видео

JsonTV: ИБКВО 2019. Алексей Емельянов. «РосМорПорт»: Закон изменил подход к безопасности объектов

Интервью с Алексеем Емельяновым, заместителем начальника отдела ИБ ФГУП «РосМорПорт» в рамках работы конференции «Информационная безопасность АСУ ТП критически важных объектов».Седьмая конференция «Информационная безопасность АСУ ТП критиче...

Cмотреть видео

Cмотреть видео

JsonTV: ИБКВО 2019. Андрей Бирюков. АМТ-ГРУП: Нужно проводить аудит систем с пентестом

Интервью с Андреем Бирюковым, руководителем группы защиты АСУ ТП ДИБ АМТ-ГРУП в рамках работы конференции «Информационная безопасность АСУ ТП критически важных объектов».Седьмая конференция «Информационная безопасность АСУ ТП критически важ...

Cмотреть видео

Cмотреть видео

Expo-Link: Код ИБ 2017 | Казань. Вводная дискуссия

Какими увидели главные тренды эксперты казанского “Кода ИБ”? Модератор Максим Степченков предложил начать с ИБ -образования, самой горячей темы из всех “горячих десяток”. Андрей Масалович (Академия Информационных Систем) в качестве введен...

Cмотреть видео

Cмотреть видео

Layta: Оборудование TFortis

TFortis – это запатентованная торговая марка оборудования систем IP-видеонаблюдения. Оборудование TFortis производится в России c 2008 года. Сегодня уже сотни интеграторов в России и СНГ применяют оборудование серии TFortis в своих проектах...

Cмотреть видео

Cмотреть видео

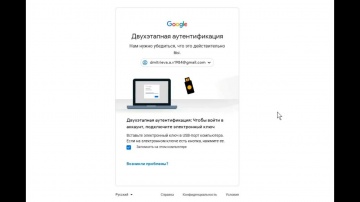

Актив: Как защитить аккаунт Google c помощью Рутокен U2F

Чтобы защитить учетную запись не потребуется навыки администрирования: посмотрите 2-х минутный видеоролик о том, как просто защитить аккаунт Google c использованием Рутокен U2F.

Cмотреть видео

Cмотреть видео

Актив: Как защитить аккаунт Dropbox c помощью Рутокен U2F

Чтобы защитить учетную запись не потребуется навыки администрирования: посмотрите 2-х минутный видеоролик о том, как просто защитить аккаунт Dropbox c использованием Рутокен U2F.

Cмотреть видео

Cмотреть видео

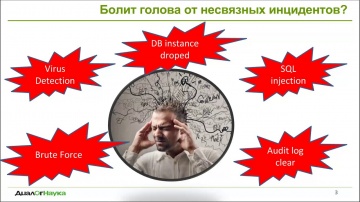

ДиалогНаука: Бардак с выявлением инцидентов? Покажем! Научим! Внедрим!

Вебинар посвящен методам создания, стандартизации и администрирования инструментов эффективного выявления инцидентов и таргетированных атак на базе SIEM. Основные вопросы, отраженные в вебинаре: - Взаимосвязь актуальных угроз безопас...

Cмотреть видео

Cмотреть видео

Актив: Вебинар «Преимущества комплексных решений для ЕГАИС»

На вебинаре специалисты Компании «Актив» рассказали о преимуществах использования комплексных решений в системе ЕГАИС. Мероприятие провели эксперты компании «Актив» совместно со специалистами компании-разработчика онлайн-касс «Кассатка» и у...

Cмотреть видео

Cмотреть видео

GroupIB: Задержаны «телефонные» мошенники

Оперативники ГУВД Москвы при участии экспертов Group-IB обезвредили группу «телефонных» мошенников, которая на протяжении нескольких лет обманом вымогала у пожилых людей деньги.

Cмотреть видео

Cмотреть видео

Код Безопасности: Андрей Голов об автономном рунете

Как обеспечить готовность к возможным атакам на критические сервисы? Необходим ли автономный Рунет? Какими могут быть затраты реализацию законопроекта? Какие специалисты должны давать экспертную оценку этой инициативе? Андрей Голов, генера...

Cмотреть видео

Cмотреть видео

Код Безопасности: Как обеспечить безопасность КИИ по требованиям законодательства? Часть II

Ведущий - Андрей Голов, генеральный директор компании «Код безопасности». Передача «Код безопасности»: популярно о том, какие риски информационной безопасности могут стать критичными для бизнеса и пользователей, а также о том, как этим рис...

Cмотреть видео

Cмотреть видео

Актив: Подключение к ЕГАИС при помощи Рутокен ЭЦП 2.0 с новыми сертификатами по алгоритму ГОСТ 2012

С 1 января 2019 года удостоверяющие центры могут выпускать сертификаты только по алгоритму ГОСТ 2012. До конца 2019 года должна произойти полная замена сертификатов с 2001 на 2012 ГОСТ. В этом ролике мы показываем как настроить рабочее мес...

Cмотреть видео

Cмотреть видео

АИС: вебинар Система экономической и кадровой безопасности: потребности бизнеса и требования закона

Панкратьев Вячеслав - ведущий эксперт по корпоративной безопасности, преподаватель Академии Информационных Систем. http://infosystems.ru/services/econom...

Cмотреть видео

Cмотреть видео

IBS: Кибербезопасность – цифровой иммунитет рынка

Игорь Ведёхин, заместитель генерального директора в , выступил на форуме FINOPOLIS 2018, где рассказал о том, почему информационная безопасность сейчас – это цифровая гигиена, и почему она должна бесшовно встраиваться при создании крупных И...

Cмотреть видео

Cмотреть видео

Код Безопасности: Найти, привлечь и удержать – работа HR в растущей ИТ-компании

Директор по персоналу компании «Код безопасности» Элеонора Русанова рассказала о специфике работы HR в интенсивно растущей ИТ-компании. Она рассказала, как находить лучшие ИТ-кадры и удерживать сильных специалистов, только ли заработная пла...

Cмотреть видео

Cмотреть видео

Актив: вебинар «Электронная подпись в ЕГАИС для малого и среднего бизнеса»

На вебинаре специалисты компании «Актив» рассказали, как воспользоваться всеми преимуществами крипто-ключей Рутокен ЭЦП 2.0 при работе с ЕГАИС «из коробки», а специалисты «Эвотор» про запуск поддержки Рутокен ЭЦП 2.0 и УТМ на Android. ...

Cмотреть видео

Cмотреть видео

Expo-Link: Вводная дискуссия Код ИБ | Астана, 06 декабря 2018

Пленарная дискуссия, с которой началась конференция, развивалась вокруг нескольких трендов, ознаменовавших 2018 год. Одним из таких трендов, по словам Виктора Покусова, эксперта Казахской Ассоциации ИБ, стало внедрение отечественного програ...

Cмотреть видео

Cмотреть видео

Expo-Link: Код ИБ 2018 | Калининград

Нужно быть готовым к новым неизвестным угрозам 29 ноября Калининград впервые встречал самую масштабную конференцию по информационной безопасности «Код ИБ». Более 120 профессионалов в сфере ИТ и ИБ собралось в зале отеля Mercure Kaliningrad...

Cмотреть видео

Cмотреть видео