Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

GroupIB: Микрофон включен: могут ли мошенники скопировать ваш голос по телефону и украсть деньги со

В последнее время мы видели несколько встревоженных постов в Facebook о том, что в телефонном разговоре с неизвестными ни в коем случае нельзя говорить: “Да” или “Да, я подтверждаю”. Так ли это? Антон Фишман, глава департамента системных р...

Cмотреть видео

Cмотреть видео

ITGLOBAL: ГОСТ Р 57580. Защита информации финансовых организаций. Почему нужно готовиться уже сейчас

ГОСТ Р 57580 — новый стандарт Российской Федерации для финансовых организаций, который становится обязательным в 2021 году. В стандарте указаны необходимые для исполнения требования по защите информации и повышению уровня информационн...

Cмотреть видео

Cмотреть видео

GroupIB: Убийца iOS: чем опасен для ваших IPhone джейлбрейк с помощью checkra1n

Итальянский исследователь Лука Тодеско, известный тем, что протяжении последних нескольких лет ищет уязвимости в iOS, выпустил checkra1n, новую утилиту для джейлбрейка, основанную на эксплоите, использующем уязвимость в загрузчике устройств...

Cмотреть видео

Cмотреть видео

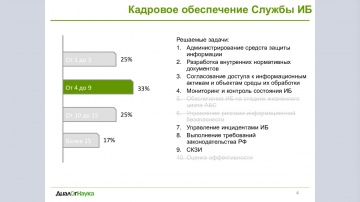

ДиалогНаука: Практическая реализация требований по обработке и обеспечению безопасности персональных

Основной упор сделан на практическую реализацию указанных требований и правоприменительную практику. В ходе мероприятия мы делимся нашим опытом реализации комплексных проектов по тематике персональных данных, опытом сопровождения наших Зака...

Cмотреть видео

Cмотреть видео

GroupIB: Дмитрий Волков, CTO Group-IB: как графовый анализ помогает находить киберпреступников

Расследуя дела, связанные с фишингом, бот-сетями, мошенническими транзакциями и преступными хакерскими группами, эксперты Group-IB уже много лет используют графовый анализ для выявления разного рода связей. В разных кейсах существуют свои м...

Cмотреть видео

Cмотреть видео

Код Безопасности: Код Безопасности - надежная защита ваших данных

Компания «Код безопасности» - лидирующий российский разработчик сертифицированных программных и аппаратных средств, обеспечивающих безопасность информационных систем, а также их соответствие требованиям международных и отраслевых стандартов...

Cмотреть видео

Cмотреть видео

Код Безопасности: Trusted Access Technologies – Security you can trust

Trusted Access Technologies is an independent cyber security solutions developer for enterprises and government agencies. You will learn the essence of our approach to information security, its advantages over traditional methods, as well a...

Cмотреть видео

Cмотреть видео

Код Безопасности: Разрушение мифов о vGate

vGate - сертифицированное средство защиты платформ виртуализации, обеспечивающее контроль инфраструктуры, действий администраторов и фильтрацию сетевого трафика на уровне гипервизора Вебинар будет интересен специалистам по информационной...

Cмотреть видео

Cмотреть видео

Экспо-Линк: Светлана Марьясова о Код ИБ 2019 | Иркутск - видео

Читать подробнее о Коде ИБ в Иркутске | 2019 https://irkutsk.codeib.ru/ Светлана Марьясова, региональный представитель в СФО компании InfoWatch, делится впечатлениями о Коде ИБ. Записи докладов с конференции ищите на Код ИБ.АКАДЕМИЯ. Б...

Cмотреть видео

Cмотреть видео

ITGLOBAL: СКАТ DPI: работа с трафиком - видео

В этом выпуске ITGLOBAL.COM TECH LAB посмотрим, как работа с трафиком выглядит на практике, и что мы сможем узнать о наших абонентах. Обезличенный трафик одного из наших офисов мы направили в нашу Лабораторию трафика, пропустили через СКАТ...

Cмотреть видео

Cмотреть видео

Информзащита: Российские хакеры победили в Абу-Даби

Команда True0xA3 - взлом нефтяного хранилища, как это было, глазами участников.

Cмотреть видео

Cмотреть видео

GroupIB: На Joker's Stash выложили 1,3 миллиона записей данных банковских карт

Вчера, 28 октября, эксперты Threat Intelligence Group-IB обнаружили на андеграундном форуме Joker's Stash огромную базу, содержащую более 1,3 миллиона записей с данными кредитных и дебетовых карт. Более 98% из них принадлежат клиентам ин...

Cмотреть видео

Cмотреть видео

Код Безопасности: Новое в Secret Net Studio. Единая инфраструктура управления в нескольких лесах Act

В докладе рассматривается возможность объединения инфраструктур Secret Net Studio, развернутых в различных лесах Active Directory, в единую инфраструктуру управления.

Cмотреть видео

Cмотреть видео

GroupIB: «Большая тройка пиратских CDN» пошла ко дну. Кто следующий?

Андрей Бусаргин, руководитель департамента защиты интеллектуальной собственности Group-IB рассказал о том, как ликвидация CDN Moonwalk, одного из крупнейших пиратских провайдеров видеоконтента для России и СНГ, вызвала цепную реакцию и при...

Cмотреть видео

Cмотреть видео

Код Безопасности: Программно-аппаратный комплекс Соболь. Версия 4

Рассмотрены наиболее часто встречающиеся вопросы, связанные с различиями в версиях и типах плат комплекса «Соболь». Обозначены новые возможности, которые будут реализованы в версии 4.3.

Cмотреть видео

Cмотреть видео

Код Безопасности: Тестирование производительности АПКШ Континент

В докладе кратко рассмотрены методики и стандарты по измерению производительности, рассмотрены ключевые моменты в методологии тестирования производительности АПКШ Континент.

Cмотреть видео

Cмотреть видео

ITGLOBAL: Как работает СКАТ DPI - видео

В этом выпуске TECH LAB рассказываем о DPI системе “СКАТ” и о ее главных возможностях управления трафиком: Quality of Service (QoS), QoE, L2 & L3 BRAS, IPv6, CG-NAT, Firewall & AntiDDOS. Всё это необходимо современному оператору св...

Cмотреть видео

Cмотреть видео

Код Безопасности: Быстрое внедрение vGate. Разбор реальных кейсов

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». Ведущий: Владимир Ларичев, инж...

Cмотреть видео

Cмотреть видео

GroupIB: Телефонные мошенники используют новый способ кражи денег у клиентов банков

Сергей Никитин, заместитель руководителя Лаборатории компьютерной криминалистики Group-IB, рассказал, как работает новая мошенническая схема с установкой программ удаленного доступа на смартфоны клиентов банков. Расскажем, как работает...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Вебинар: От Положения Банка России 382-П к ГОСТ Р 57580.

В рамках вебинара рассказано об опыте проведения оценок соответствия требованиям Положения Банка России 382-П, обзор стандарта ГОСТ Р 57580. Также даны рекомендации по реализации положения ГОСТ и оценке его соответствия. Спикер: Антон Сви...

Cмотреть видео

Cмотреть видео

Технократ: Кибербезопасность и антифрод для банков

Фонд "Сколково" — генеральный партнер Всероссийской конференции Russian Tech Week 2019. В рамках нашего сотрудничества мы подготовили серию видеоинтервью «В эфире Технократ». Вместе с ТОП-менеджерами инновационных компаний, участник...

Cмотреть видео

Cмотреть видео

Экспо-Линк: Лаборатория Касперского на Код ИБ 2019 | Казань - видео

Читать подробнее о Коде ИБ в Казани | 2019 https://kazan.codeib.ru/ Узнать больше о Лаборатории Касперского https://www.kaspersky.ru Ренат Шафиков. Региональный представитель в ПФО, Лаборатория Касперского: «В продуктах «Лаборатории Касперс...

Cмотреть видео

Cмотреть видео

Экспо-Линк: Как защищать персональные данные в 2019 году, когда они уже надоели?

Открытое видео с ресурса Код ИБ.АКАДЕМИЯ. База знаний по информационной безопасности: 700+ презентаций и видео по разным аспектам ИБ

Cмотреть видео

Cмотреть видео

Код Безопасности: Классификация – основа системы защиты данных

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следую...

Cмотреть видео

Cмотреть видео

Код Безопасности: Концепция Hardware-based security - доверие в недоверенной среде

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на сл...

Cмотреть видео

Cмотреть видео

Актив: Компания «Актив» за 130 секунд

Компания «Актив» – российский разработчик средств информационной безопасности, крупнейший в России производитель электронных идентификаторов, электронных ключей и решений для защиты программного обеспечения. Компания была основана в 1994 го...

Cмотреть видео

Cмотреть видео

Информзащита: Виталий Малкин о базовых понятиях цифровой гигиены

Виталий Малкин в интервью телеканалу «Звезда» рассказывает, как уберечь свои личные данные и не попасть на уловки кибермошенников. Подписывайтесь на канал!

Cмотреть видео

Cмотреть видео

Актив: Как безопасно хранить данные на флеш-носителях

На вебинаре мы рассказали о технологиях и решениях, которые обеспечивают безопасное хранение файлов на флешке. В рамках онлайн-мероприятия рассмотрели программные и аппаратные варианты защиты, а также их сочетание. Вы узнаете, как приложе...

Cмотреть видео

Cмотреть видео

Код Безопасности: Обучение Secret Net Studio

На вебинаре будут затронуты темы: 1. Установка автономной версии клиента Secret Net Studio. 2. Настройка автономной версии: - автономные политики безопасности; - контроль целостности; - работа со съемными накопителями...

Cмотреть видео

Cмотреть видео

Код Безопасности: Обновление требований по защите финансовых организаций

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следую...

Cмотреть видео

Cмотреть видео