Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

КРОК: Биометрические системы: ожидания рынка, влияние пандемии, особенности внедрения

Выступление руководителя направления систем безопасности КРОК Артема Романова на Securika 2020.

Cмотреть видео

Cмотреть видео

АСУ ТП: Мониторинг информационной безопасности в АСУ ТП. Поиск иголки в стоге сена - видео

Система мониторинга ИБ позволят нам видеть всю промышленную инфраструктуру (контроллеры, коммутаторы, межсетевые экраны, рабочие станции и серверы) и автоматически уведомляет о нештатных событиях ИБ, таких как смена конфигурации, использова...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Как создать единую учетную запись «Лаборатории Касперского» и включить двухфакторн

В этом видео вы узнаете, как создать единую учётную запись для доступа к решениям «Лаборатории Касперского» и настроить двухэтапную проверку учётной записи. #KES #KSC #KSCCC #KES4Business #technicaltraining #KasperskyTechEdu

Cмотреть видео

Cмотреть видео

Angara: автопилот для пентеста

Мы запустились! В эфире – первый подкаст Angara.Talks «Популярно о безопасности». Задаем тон циклу профессиональных бесед непростой, но очень интересной темой: как автоматически провести пентест, то есть проверить компанию на прочность, сы...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Как развернуть защиту с помощью Kaspersky Security Center Cloud Console - видео

В этом видео вы узнаете, как развернуть защиту с помощью Kaspersky Security Center Cloud Console. Смотрите другие видео TechEdu: https://www.youtube.com/playlist?list=PLQQwOgZzcgt0NGyZBdjemQQOaXYomvU6i #KES #KSC #KSCCC #KES4Business #techni...

Cмотреть видео

Cмотреть видео

Актив: Переход на УТМ ЕГАИС версии 4.0

В этом видео рассказываем о новой версии УТМ ЕГАИС 4.0. Покажем самые главные изменения и особенности. - Работа с УТМ ЕГАИС версии 4.0- Проверка версии Драйверов Рутокен - Поддерживаемые модели - Загрузка УТМ - Служба УТ...

Cмотреть видео

Cмотреть видео

Softline: вебинар «Реализация ГОСТ 57580 от теории к практике» - видео

Вводная часть Сергей Сенютин, руководитель группы по кибербезопасности в ПФО, Softline Экспертный блок Татьяна Кузьменко, эксперт отдела аудита ИБ, Инфосекьюрити, 8 лет опыта в аудите, несколько завершенных аудитов по ГОСТ 57580 в кредитных...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Как мигрировать с Kaspersky Security Center на Kaspersky Security Center Cloud Con

В этом видео вы узнаете, как мигрировать с Kaspersky Security Center на Kaspersky Security Center Cloud Console. Смотрите другие видео TechEdu: https://www.youtube.com/playlist?list=PLQQwOgZzcgt0NGyZBdjemQQOaXYomvU6i #KES #KSC #KSCCC #KES4B...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Как создать рабочую область в Kaspersky Security Center Cloud Console - видео

В этом видео вы узнаете, как создать единую учётную запись для доступа к решениям «Лаборатории Касперского» и настроить двухэтапную проверку учётной записи. Смотрите другие видео TechEdu: https://www.youtube.com/playlist?list=PLQQwOgZzcgt0N...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Как создать единую учетную запись для доступа к решениям «Лаборатории Касперского»

В этом видео вы узнаете, как создать единую учетную запись для доступа к решениям «Лаборатории Касперского». Смотрите другие видео TechEdu: https://www.youtube.com/playlist?list=PLQQwOgZzcgt0NGyZBdjemQQOaXYomvU6i #KES #KSC #KSCCC #KES4Busin...

Cмотреть видео

Cмотреть видео

DLP: TEC37 E16: Top Considerations When Building Your Security Architecture - видео

How do you know if your cybersecurity investments are being made in the right areas? Our collective rush to remote work has exposed additional surface ripe for security attacks. Spending may be also be on the rise but, hopefully, not at the...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Решение для корпоративного управления уязвимостями Tenable.sc

В рамках вебинара рассмотрено решение для управления уязвимостями Tenable.sc, а также практика построения комплексного процесса управления уязвимостями в крупной компании, включая замкнутый цикл распространения информации об уязвимостях вла...

Cмотреть видео

Cмотреть видео

DLP: Защита корпоративных данных с помощью DLP - видео

Microsoft 365 – это не новое решение, а новое название семейства продуктов. Оно объединило классические приложения Office 365, подписку на операционную систему Windows 10 и модуль Enterprise Mobility & Security, который включает в себя ...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Мошенничество в эпоху пандемии. Пресс-конференция в Казахстане - видео

Осторожно! Мошенники! «Здравствуйте, это служба безопасности банка» Все больше жителей Казахстана сталкиваются с подобными обманными схемами. Мы не могли остаться в стороне от этой проблемы и решили рассказать СМИ и общественности: ...

Cмотреть видео

Cмотреть видео

Эволюция Kaspersky Industrial CyberSecurity - видео

2020 был сложным годом для индустрии промышленной автоматизации. К обширному кругу задач, которые вынуждены решать специалисты по информационной безопасности промышленных предприятий, добавилось, в частности, обеспечение безопасного доступ...

Cмотреть видео

Cмотреть видео

DLP: Защищенная удалённая работа. Информационная безопасность во время Remote-режима - видео

COVID-19 помог нам быстрее понять, что мы можем эффективно работать в удаленном режиме: проводить встречи, ставить задачи, вести проекты. Но многие уроки удаленной работы применимы к работе в офисе. Именно этот период подсветил «узкие го...

Cмотреть видео

Cмотреть видео

Экспо-Линк: Сергей Туманов о Код ИБ 2020 | Новосибирск - видео

Читать подробнее о Коде ИБ в Новосибирск: https://novosibirsk.codeib.ru/Презентации докладов и полезную информацию с конференций ищите на Навигаторе Безопасника: https://community.codeib.ru/

Cмотреть видео

Cмотреть видео

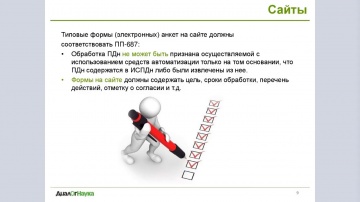

ДиалогНаука: ВЕБИНАР: ОБЗОР ПРАВОПРИМЕНИТЕЛЬНОЙ ПРАКТИКИ В ОБЛАСТИ ПЕРСОНАЛЬНЫХ ДАННЫХ (ПДН)

На традиционном вебинаре, проводимом компанией «ДиалогНаука», мы поговорили о правоприменительной практике по тематике персональных данных - мифы и заблуждения; GDPR; проверки и иные надзорные мероприятия; утечки персональных данных в перио...

Cмотреть видео

Cмотреть видео

McAfee : Защита на упреждение при помощи McAfee Insights

На нашем вебинаре мы в рассказали о новом уникальном решении McAfee Insights и как оно способно усилить платформу безопасности McAfee Endpoint Security. В рамках вебинара проведена демонстрация сценариев защиты. На примерах мы рассмотрели,...

Cмотреть видео

Cмотреть видео

Tenable.sc - Построение многоуровневого процесса управления уязвимостями на основе рисков - видео

Смотрите уже сейчас запись нашего вебинара «Tenable.sc - Построение многоуровневого процесса управления уязвимостями на основе рисков». Вопросы, которые мы рассмотрели на вебинаре: 1) «Систематическая ошибка выжившего» или почему ...

Cмотреть видео

Cмотреть видео

АСУ ТП: Кибербезопасность АСУ ТП критически важных объектов - видео

17 сентября 2020 в рамках подготовки ТБ Форума 2020 состоялась конференция "Кибербезопасность АСУ ТП критически важных объектов". Партнеры конференции: компании Check Point Software Technologies и UserGate Заказчики и производители об...

Cмотреть видео

Cмотреть видео

Вопросы реализации Федерального закона "О безопасности критической информационной инфраструк

Вопросы реализации Федерального закона "О безопасности критической информационной инфраструктуры Российской Федерации" Выступление Алексея Кубарева, заместителя начальника управления ФСТЭК России

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Kids Safe Show: Отцы и дети в интернете | О TikTok c Владимиром Маркони и Poopigir

«Kids Safe Show: Отцы и дети в интернете» — здесь два поколения находят общие темы для разговора. Сегодня это TikTok! Почему популярен TikTok и что там делают дети? Разбираемся с Владимиром Маркони и Poopigirl Читайте о безопасности в инт...

Cмотреть видео

Cмотреть видео

ITGLOBAL: Вебинар «ГОСТ Р 57580 на практике нарушения ошибки и способы их устранения» - видео

В 2021 году вступят в силу требования по обязательному соответствию ГОСТ Р 57580 для финансовых организаций (ФО). В связи с этим ФО активно проводят самооценки и аудиты. В 2020 году аудиторы ITGLOBAL.COM провели достаточно большое количест...

Cмотреть видео

Cмотреть видео

GroupIB: Большая охота OldGremlin: операторы шифровальщика атакуют крупные компании и банки России

Group-IB, международная компания, специализирующаяся на предотвращении кибератак, зафиксировала успешную атаку преступной группы OldGremlin на российскую медицинскую компанию — злоумышленники полностью зашифровали ее корпоративную сет...

Cмотреть видео

Cмотреть видео

Информзащита: Разведка США получила данные о почти 200 операциях банков РФ

Никогда такого не было, и вот опять. Утечка. Мы тоже не cмогли пройти мимо этой новости. Игорь Шульга, директор центра противодействия мошенничеству компании «Информзащита» высказал свою точку зрения порталу Delovoe.TV

Cмотреть видео

Cмотреть видео

Secure IT Meetup || 16.09.2020 - видео

Онлайн-митап для специалистов в области информационной безопасности. 11:18 Богданов Александр, региональный представитель UserGate в СФО и УФО. Сетевая безопасность субъектов критической инфраструктуры. - Регуляторные драйверы - По...

Cмотреть видео

Cмотреть видео

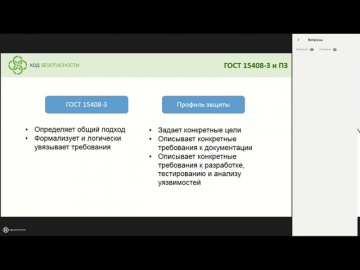

Код Безопасности: Анализ профиля защиты платежных приложений согласно ГОСТ 15408-3

На вебинаре мы ответим на следующие вопросы: - Какое место занимает профиль защиты платежных приложений в структуре нормативных актов ЦБ? - Какова последовательность действий по выполнению требований профиля защиты? - Как можно оптимизиров...

Cмотреть видео

Cмотреть видео

Разработка iot: Исследование IoT устройств с точки зрения веб безопасности / Никита Ступин / VolgaCT

Исследование IoT устройств с точки зрения веб безопасности Спикер: Никита Ступин, Huawei В этом докладе мы разберем как можно тестировать IoT устройства имея минимальное количество знаний о бинарных приложениях и железе. Мы начнем с б...

Cмотреть видео

Cмотреть видео