Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Код ИБ: Расследование инцидентов с помощью ПО класса DFIR - видео Полосатый ИНФОБЕЗ

Расследование инцидентов с помощью ПО класса DFIR Никита Вьюгин, Менеджер по продажам, МКО Системы#codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить...

Cмотреть видео

Cмотреть видео

Код ИБ: Использование нейросетей в ИБ. Поисковик Scout - видео Полосатый ИНФОБЕЗ

Использование нейросетей в ИБ. Поисковик Scout Ильдар Кудашев, Независимый эксперт по ИБ#codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить професси...

Cмотреть видео

Cмотреть видео

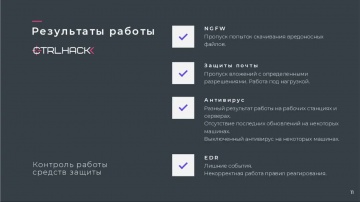

ДиалогНаука: ВЕБИНАР: ПОВЫШЕНИЕ ЭФФЕКТИВНОСТИ ПОДРАЗДЕЛЕНИЙ КИБЕРЗАЩИТЫ С ПОМОЩЬЮ CTRLHACK

Совместный вебинар с компанией CTRLHACK – разработчиком Российской платформы, проводящей контролируемые проверки, имитирующие действия атакующего, и выполняющей симуляции различных кибератакующих техник и многоступенчатых атак непосредствен...

Cмотреть видео

Cмотреть видео

SoftwareONE: MITRE ATT&CK, OWASP, NIST: методы предотвращения современных кибер-угроз - видео

MITRE ATT&CK, OWASP, NIST: методы предотвращения современных кибер-угроз VK: https://vk.com/woneit TG:https://t.me/wone_it info.ru@wone-it.ru

Cмотреть видео

Cмотреть видео

Код ИБ: Не ботами едиными... - видео Полосатый ИНФОБЕЗ

Не ботами едиными... Игорь Бедеров, Руководитель департамента расследований, T.Hunter #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессиона...

Cмотреть видео

Cмотреть видео

Yandex.Cloud: Мониторинг событий безопасности с SIEM: философия и практика - видео

В последние два года хакерские атаки на российские компании не только участились, но и стали гораздо более мощными и изощрёнными. За каждой «удачной» атакой — потеря денег, данных, штрафы от регулятора и репутационные риски для компан...

Cмотреть видео

Cмотреть видео

Код ИБ: SIEM-система RuSIEM: технологическое развитие решения, новые модули, планы на 2023 год - вид

SIEM-система RuSIEM: технологическое развитие решения, новые модули, планы на 2023 год, Дмитрий Чеботарев, Руководитель отдела предпродажной подготовки, RuSIEM #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрел...

Cмотреть видео

Cмотреть видео

Актив: Guardant Day 2023 - видео

22 сентября в Москве состоялась профессиональная конференция Guardant Day — мероприятие для специалистов в области разработки ПО, а также руководителей отделов развития и продаж ПО.Среди приглашенных экспертов — РЕД СОФТ, Байкал...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Автоматическая адаптация планов реагирования в SOAR 2.0 - Вебинар

На совместном вебинаре с компанией Security Vision провели обзор новой версии системы SOAR на платформе Security Vision 5 - Security Vision SOAR 2.0, в которой реализованы уникальные методы расследования и реагирования на инциденты ИБ на ос...

Cмотреть видео

Cмотреть видео

Код ИБ: Анализ безопасности проектов и систем - видео Полосатый ИНФОБЕЗ

Анализ безопасности проектов и систем Кирилл Вотинцев, Security partner Тинькофф #codeibКОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионалов в ...

Cмотреть видео

Cмотреть видео

Код ИБ: Cybercrime Trends 2023 - видео Полосатый ИНФОБЕЗ

Cybercrime Trends 2023 Йоханн Воронин, Независимый эксперт по ИБ.#codeibКОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионалов в ИБ.Здесь вы обяз...

Cмотреть видео

Cмотреть видео

АСУ ТП: CyberCamp 2023. Защита АСУ ТП: специфика и тенденции - видео

Сергей Крылов, эксперт центра информационной безопасности, «Инфосистемы Джет».Атаки на АСУ ТП могут быть особенно разрушительными. Сергей c помощью матрицы MITRE ATT&CK for ICS рассмотрит, как выглядит «убийственная цепочка», как происх...

Cмотреть видео

Cмотреть видео

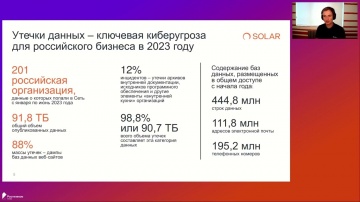

Solar: Утечки и фишинг: как реагировать на ключевые цифровые угрозы 2023 года

На вебинаре эксперт центра мониторинга внешних цифровых угроз Solar AURA Александр Вураско рассказал о масштабах утечек данных российских компаний, о стабильном росте фишинга и о возможностях снижения диджитал-рисков.00:40 Какие данные лежа...

Cмотреть видео

Cмотреть видео

Код ИБ: Действия ИБ во время рейдерского захвата - видео Полосатый ИНФОБЕЗ

Действия ИБ во время рейдерского захвата Иван Бируля, Руководитель департамента корпоративной безопасности, ГК REDMOND #codeibКОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной бе...

Cмотреть видео

Cмотреть видео

Солар: Время пролить свет - видео

Настало время пролить свет на кибербезопасность.14 сентября мы провели трансляцию, посвященная будущему компании «Солар». Руководители компании раскрыли детали грядущей трансформации и рассказали, куда движутся рынок кибербезопасности и мы....

Cмотреть видео

Cмотреть видео

Код ИБ: Вводная дискуссия - видео Полосатый ИНФОБЕЗ

Вводная дискуссия Обсуждаем резонансные события из мира ИБ, даем оценку актуальным угрозам, оцениваем тенденции ИБ отрасли.КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безоп...

Cмотреть видео

Cмотреть видео

КриптоПро: Защита и контроль. Криптопровайдер КриптоПро CSP 5.0 и Сервис управления МЧД

5 сентября 2023 года состоялся совместный вебинар компаний КриптоПро и ITCOM.Эксперты рассказали про обязательные средства криптозащиты при работе с эл. подписью, особенности КриптоПро CSP 5.0, необходимый и неизбежный переход на&...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Дайджест обновлений «СёрчИнформ»: 1-е полугодие 2023 - видео

Переход на PostgreSQL и Postgres Pro, новые метрики и расширенный функционал блокировок, контроль по FTP-протоколу. Остались вопросы? Все о DLP - https://searchinform.ru/products/kib/?utm_source=youtube&utm_medium=social&utm_campaign=dig...

Cмотреть видео

Cмотреть видео

Код ИБ: Вводная дискуссия - видео Полосатый ИНФОБЕЗ

Вводная дискуссияВопросы для дискуссии: 1. Как меняется ландшафт угроз и что с этим делать? 2. Как изменились и что представляют из себя атаки в новом мире? 3. Средства защиты или что за год принесла политика импортозамещения? 4. ChatGPT. М...

Cмотреть видео

Cмотреть видео

Код ИБ: #РазговорыНЕпроИБ: Артем Избаенков, Директор по развитию направления кибербезопасности, Edge

Гостем восемьдесят первого выпуска проекта #разговорыНЕпроИБ стал Артем Избаенков, Директор по развитию направления кибербезопасности, EdgeЦентрПриятного просмотра.

Cмотреть видео

Cмотреть видео

Код ИБ: Культура кибербезопасности для всех компаний - видео Полосатый ИНФОБЕЗ

Культура кибербезопасности для всех компаний Харитон Никишкин, Генеральный директор, Secure-TКОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионал...

Cмотреть видео

Cмотреть видео

Код ИБ: Защита от утечки данных, где Zero Trust не пустое слово - видео Полосатый ИНФОБЕЗ

Защита от утечки данных, где Zero Trust не пустое слово Ильшат Латыпов, Менеджер продукт, КиберпротектКОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить пр...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: Совместный вебинар компаний Аладдин и ГК «Астра»

На мероприятии эксперты расскажут, как обеспечивается безопасность доменной инфраструктуры отечественного производства. Один из ключевых компонентов домена безопасности — это корпоративный Центр сертификации. В домене Microsoft в этой роли...

Cмотреть видео

Cмотреть видео

Код ИБ: Практика и тренды ИБ в текущих реалиях - видео Полосатый ИНФОБЕЗ

Практика и тренды ИБ в текущих реалиях Заур Мирхайдаров, Руководитель направления по работе с ключевыми заказчиками РБ, SoftMall#codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информа...

Cмотреть видео

Cмотреть видео

Код ИБ: #РазговорыНЕпроИБ: Ильдар Кудашев, эксперт по digital разведке - видео Полосатый ИНФОБЕЗ

Гостем восьмидесятого выпуска проекта #разговорыНЕпроИБ стал Ильдар Кудашев, эксперт по digital разведкеПриятного просмотра.

Cмотреть видео

Cмотреть видео

Код ИБ: SIEM-система RuSIEM: технологическое развитие решения, новые модули, планы на 2023 год - вид

SIEM-система RuSIEM: технологическое развитие решения, новые модули, планы на 2023 год Дмитрий Чеботарев, Руководитель отдела предпродажной подготовки, RuSIEM КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизн...

Cмотреть видео

Cмотреть видео

Layta: Layta connect Нижний Новгород

Вспомним как это было Новинки отрасли систем безопасности представили на конференции в Нижнем НовгородеС современным оборудованием для обеспечения защиты гражданских объектов смогли ознакомиться посетители Layta Connect 2023. #laytaconnect ...

Cмотреть видео

Cмотреть видео

Код ИБ: Выбор отечественного NGFW: на что обращать внимание при планировании миграции - видео Полоса

Выбор отечественного NGFW: на что обращать внимание при планировании миграции Дмитрий Хомутов, Директор, Айдеко #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасн...

Cмотреть видео

Cмотреть видео

Код ИБ: Zero trust минимальными усилиями - видео Полосатый ИНФОБЕЗ

Zero trust минимальными усилиями Антон Бочкарев, Сооснователь, Третья Сторона #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионалов в ИБ...

Cмотреть видео

Cмотреть видео

Код ИБ: MSSP - как рецепт успешной смены парадигмы - видео Полосатый ИНФОБЕЗ

MSSP - как рецепт успешной смены парадигмы Антон Бельгисов, Менеджер по развитию облачных и инфраструктурных решений, МегаФон#codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информацио...

Cмотреть видео

Cмотреть видео