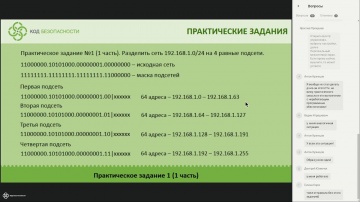

Код Безопасности: Интеграция Secret Net и ПАК «Соболь»: преимущества решения и особенности работы → Похожие видео ролики , Страница 11

Демонстрация возможностей по совместному использованию Secret Net 7 и ПАК "Соболь".

Подробнее в видео...

Подробнее в видео...

HD 00:43:02

Код Безопасности: Технологии использования МЭ и СОВ - часть 3

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения те...

Cмотреть видео

Cмотреть видео

HD 01:41:35

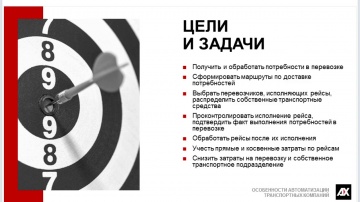

AXELOT: Особенности автоматизации транспортных компаний (вебинар 17.12.2019)

Вебинар посвящен функциональным возможностям AXELOT TMS X4 и их применению для автоматизации управления транспортом и перевозками в транспортных компаниях. Вебинар будет полезен руководителям транспортных компаний, специалистам по логистик...

Cмотреть видео

Cмотреть видео

HD 00:07:59

Autodesk CIS: Видео №16. Статус «сертифицированный системный интегратор Forge». Основные преимуществ

В этом видеоролике будет разобран статус «сертифицированный системный интегратор Forge». Вы узнаете, что это, каковы его преимущества и особенности. Презентация всех уроков в формате PDF доступна для загрузки по этой ссылке: https://knowled...

Cмотреть видео

Cмотреть видео

HD 00:15:32

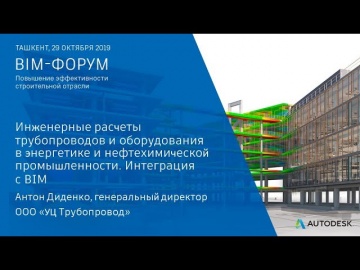

Autodesk CIS: Инженерные расчеты в энергетической, нефтяной и химической промышленности. Интеграция

Докладчик: Антон Диденко, генеральный директор ООО «УЦ Трубопровод» Вопросы по использованию ПО Autodesk можно задать на форуме: https://forums.autodesk.com/t5/revit-russkiy/integratsiya-s-raschetnymi-programmami-ntp-truboprovod/m-p/879520...

Cмотреть видео

Cмотреть видео

HD 01:38:13

AXELOT: Особенности автоматизации транспортных компаний (вебинар 17.12.2019)

Посвященный демонстрации возможностей AXELOT TMS X4 вебинар предназначен для руководителей транспортных компаний, специалистов по логистике и ИТ. В ходе вебинара мы рассказываем о функциональных возможностях AXELOT TMS X4 и их применении д...

Cмотреть видео

Cмотреть видео

HD 00:41:21

Код Безопасности: Концепция Hardware-based security - доверие в недоверенной среде

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на сл...

Cмотреть видео

Cмотреть видео

HD 00:34:33

Autodesk CIS: Преимущества применения BIM в инвестиционной программе стратегии 2022 ПАО "НЛМК"

Технологии и кейсы применяемые при реализации текущей инвестиционной программы ПАО "НЛМК". Докладчик: Олег Копаев, начальник отдела, АО "НЛМК-Инжиниринг" Autodesk University Russia 2019. Москва, 2-3 октября 2019 http://au.autodesk.com/ru...

Cмотреть видео

Cмотреть видео

HD 00:31:59

Autodesk CIS: Особенности создания аналитической модели Revit на примере ТЭСЦ электросварочного заво

При проектировании зданий и сооружений с применением технологий BIM, особое внимание должно уделяться формированию аналитической модели Revit, так как, такие ответственные сооружения как трубоэлектросварочные цехи являются сооружениями повы...

Cмотреть видео

Cмотреть видео

HD 00:31:19

Autodesk CIS: Особенности практического проектирования панельных зданий в Revit

Проектирование панельных зданий является весьма сложной задачей для осуществления в ПК Revit. Будет продемонстрирован результат трех лет практического использования Revit двумя проектными организациями. Продемонстрированы три жилым дома с о...

Cмотреть видео

Cмотреть видео

HD 00:29:55

JsonTV: Михаил Кадер, Cisco: Концепция Cisco по обеспечению безопасности сетей 5G

По мнению заслуженного системного инженера Cisco Михаила Кадера, перечень обязательных к применению средств обеспечения безопасности сетей 5G намного шире чем указанные в спецификации 3GPP TS 33.126 механизмы аутентификации и шифрования.&nb...

Cмотреть видео

Cмотреть видео

HD 00:02:05

Экспо-Линк: Изобретена не напрасно информационная безопасность - видео

Фирменный рэп, написанный специально для конференции Код ИБ: codeib.ru Текст, читка Dry Ice (EK-Playaz) при участии Beat Maker Tip Музыка: Beat Maker Tip

Cмотреть видео

Cмотреть видео

HD 00:14:52

Цифровизация: Цифровизация: угрозы безопасности - видео

Выступление Городилова Михаила Валерьевича, директора департамента информатизации и связи Ярославской области с докладом «Цифровизация: угрозы безопасности» на X Юбилейной конференции «Цифровое государство: новые подходы к управлению и безо...

Cмотреть видео

Cмотреть видео

00:02:29

Цифровизация: Цифровизация энергетики. Особенности эксплуатациии цифровых электролабораторий. - виде

В современном мире технологии совершенствуются достаточно быстро. Цифровизация стала новым трендом мирового общественного развития. Основу нового направления составляет цифровая обработка данных. Благодаря ей появляется возможность повышен...

Cмотреть видео

Cмотреть видео

HD 00:03:59

Код Безопасности: Trusted Access Technologies – Security you can trust

Trusted Access Technologies is an independent cyber security solutions developer for enterprises and government agencies. You will learn the essence of our approach to information security, its advantages over traditional methods, as well a...

Cмотреть видео

Cмотреть видео

HD 01:10:37

Docsvision: Интеграция СЭД и ЭДО - вебинар о полном переходе на электронный документооборот с контра

Вебинар компании «ДоксВижн» и «СКБ Контур» посвященный теме юридически значимого обмена документами с контрагентами. В программе - о том, как перейти на электронный документооборот (ЭДО) с контрагентами, как объединить внешний и внутренний ...

Cмотреть видео

Cмотреть видео

HD 00:36:12

AXELOT: Особенности работы с мерным товаром в AXELOT WMS X5 (вебинар 03.03.2020)

На вебинаре раскрывается тема учета мерного товара в системе AXELOT WMS X5: - Проблематика учета мерного товара - Реализация учета мерного товара в AXELOT WMS Х5: - единицы измерения мерного товара - настройки учета мерного товара - мар...

Cмотреть видео

Cмотреть видео

HD 00:37:29

Айдеко: VPN маршрутизация, ограничения, безопасность

В данном видео мы рассказываем об особенностях VPN-протоколов: PPTP, IPsec, SSTP. Настройки подключения в Windows, в том числе с использованием скриптов PowerShell. А также настройках шлюза безопасности Ideco UTM. Вы узнаете как настроить м...

Cмотреть видео

Cмотреть видео

HD 01:17:23

Криптография и информационная безопасность в банковской сфере «РусКрипто’2020»

Использование средств криптографической защиты информации в организациях кредитно-финансовой сферы, для внутрикорпоративных информационных систем и для систем удаленного взаимодействия. Криптография в платежных системах. Защита каналов...

Cмотреть видео

Cмотреть видео

HD 01:16:01

Айдеко: Информационная безопасность и удаленный доступ. Ответы на вопросы зрителей.

О чём поговорили: - Как с помощью Ideco UTM быстро настроить VPN для сотрудников. - Как контролировать безопасность сети в режиме реального времени. - Особенностях протоколов VPN: IKEv2, L2TP, PPTP, OpenVPN, SSTP. - Как можно атаковать ваш...

Cмотреть видео

Cмотреть видео

HD 00:59:13

Код Безопасности: Что нового в Secret Net Studio 8.6

Secret Net Studio - комплексное решение для защиты рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийного оборудования: На вебинаре мы ответим на следующие вопросы: - Что нового появилось с ...

Cмотреть видео

Cмотреть видео

HD 00:59:13

Код Безопасности: Что нового в Secret Net Studio 8.6

Secret Net Studio - комплексное решение для защиты рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийного оборудования: На вебинаре мы ответим на следующие вопросы: - Что нового появилось с ...

Cмотреть видео

Cмотреть видео

HD 01:12:14

Код Безопасности: Обеспечение информационной безопасности в корпоративных информационных системах

Вебинар будет интересен студентам и специалистам по информационной безопасности, а также партнерам компании «Код Безопасности». В рамках вебинара будут рассматриваться вопросы, посвященные сравнению возможностей встроенных и добавочных сре...

Cмотреть видео

Cмотреть видео

HD 00:46:50

Код Безопасности: Как защититься от вирусов шифровальщиков и что делать, если защититься не получило

На вебинаре мы ответим на следующие вопросы: - Не ждем, а готовимся. Ключевые этапы подготовки к заражению. - Сценарий реагирования на атаку вируса-шифровальщика - О чем нужно спросить после окончания реагирования на инцидент?

Cмотреть видео

Cмотреть видео

HD 00:25:44

Экспо-Линк: Код ИБ 2020 | Уфа. Мониторинг событий безопасности.

Открытое видео с ресурса Код ИБ.АКАДЕМИЯ. База знаний по информационной безопасности: 700+ презентаций и видео по разным аспектам ИБ

Cмотреть видео

Cмотреть видео

HD 00:59:57

Код Безопасности: Моделирование угроз ИБ. Как подойти к задаче?

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на след...

Cмотреть видео

Cмотреть видео

HD 00:50:32

СИТЕК WMS: Типовая интеграция 1С:WMS и 1С:УТ (1С:ERP). - видео

Для работы в рамках национальной системы обязательной цифровой маркировки товаров согласно Федерального закона от 31.12.2017 № 487-ФЗ в системе реализован функционал для учета товаров в разрезе кодов ЦМТ. В типовом решении реализована и...

Cмотреть видео

Cмотреть видео

HD 00:29:07

СИТЕК WMS: Вебинар "Варианты интеграции 1С:WMS с учетными системами, системами контроля маркировки и

Что такое интеграция в целом? Интеграция в общем понимании это процесс объединения, процесс вставки, результатом которого является облегчение деятельности, ускорение деятельности и повышение эффективности бизнес процессов компании. Интегра...

Cмотреть видео

Cмотреть видео

HD 00:39:12

СИТЕК WMS: Вебинар на тему «Новое в 1С:WMS. Маркировка и интеграция в системе» - видео

Компания СИТЕК, разработчик «1С:WMS Логистика. Управление складом», выпустила новую редакцию 1С:WMS, в которой реализован учет товара по кодам цифровой маркировки. Теперь можно ответственно сказать, что 1С:WMS Логистика полностью отвечает ...

Cмотреть видео

Cмотреть видео

HD 01:29:08

Почему стоит перейти на 1СЗУП? Преимущества и фишки, разбор на практических примерах

На вебинаре рассказали о том, как перенести данные с программы 1С:Бухгалтерия в 1С:ЗУП, какие ошибки могут возникнуть и как их предотвратить или исправить.Программа мероприятия 1. Преимущества 1С:Зарплата и Управление Персоналом. Основные...

Cмотреть видео

Cмотреть видео

HD 00:40:50

Digital Security: Грозовые облака: риски безопасности облачных сервисов

Рассматриваем вопрос безопасности облачной инфраструктуры с двух сторон: клиента и провайдера. В программе вебинара: 1. Технология OpenStack с точки зрения безопасности 2. Атаки на провайдера: доступ ко внутренней инфраструктуре, обх...

Cмотреть видео

Cмотреть видео