JsonTV: Шифрование как способ защиты критической информационной инфраструктуры от внутренних угроз → Похожие видео ролики , Страница 7

Игорь Лава, руководитель проектов, АО "Аппаратура Систем Связи". Утечки данных в критической информационной инфраструктуре; основные механизмы возникновения утечек данных; как можно защитить и обезопасить критическую информационную инфраструктуру с помощью шифрования. Утечки данных в критической информационной инфраструктуре - типы утечек, статистика, последние громкие утечки в РФ и как они произошли. Основные механизмы возникновения утечек - какими способами они происходят, для каких целей они важны злоумышленникам, общемировой опыт. Как можно защитить и обезопасить критическую информационную...

Подробнее в видео...

Подробнее в видео...

HD 00:02:09

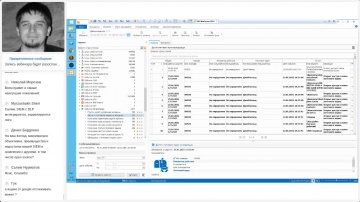

Цифровизация: Информационная система "Горячая линия": реальный опыт цифровизации водоканала - видео

Воплощение концепции "Цифровой водоканал": внедрение комплекса программных средств, разработанных специалистами DATUM Group, в водоканале Ростова-на-Дону. Приём аварийных заявок от населения, распределение работ по устранению аварий между с...

Cмотреть видео

Cмотреть видео

00:25:43

Цифровизация: Интервью с Алексеем Клепиковым, вице-президентом по информационным технологиям Ингосст

Алексей Клепиков, вице-президент по информационным технологиям СПАО «Ингосстрах», в рамках программы «Про Бизнес: Цифровая экономика» рассказал, как цифровизация влияет на развитие страховой отрасли, о взаимодействии между страховыми и финт...

Cмотреть видео

Cмотреть видео

HD 00:23:03

Expo-Link: Как контролировать сотрудников в информационной среде компании? Дмитрий Абалмасов. StaffC

Компания Экспо-Линк – крупнейшая в УрФО компания, специализирующаяся на организации бизнес-мероприятий. Миссия Экспо-Линк – создавать поводы для профессионального общения.

Cмотреть видео

Cмотреть видео

HD 01:43:30

Аладдин Р.Д.: Вебинар "Новые методы шифрования данных"

В ходе вебинара слушатели узнали о новых методах шифрования Secret Disk, а именно: - защита информации от утечек на основе профилей пользователей; - эффективное решение проблем Win10 UPDATE на защищённых компьютерах; - новое криптоядро для...

Cмотреть видео

Cмотреть видео

HD 01:04:03

Аладдин Р.Д.: Аутентификация и электронная подпись в инфраструктуре VMware Horizon View

Дмитрий Шуралёв "Аладдин Р.Д." и Алексей Рыбалко VMware провели технический вебинар "Аутентификация и электронная подпись в инфраструктуре VMware Horizon View с использованием продуктов "Аладдин Р.Д."". В ходе вебинара эксперт VMware п...

Cмотреть видео

Cмотреть видео

HD 00:32:47

Айдеко: Теория разбитых окон в информационной безопасности - вебинар

Видео по настройке наших продуктов: шлюза безопасности Ideco ICS, системы высокоскоростной контентной фильтрации Ideco Selecta, сервера VOIP-телефонии Ideco PBX.

Cмотреть видео

Cмотреть видео

HD 01:30:52

SpecialistTV: управление IT-услугами в информационном мире

В первом квартале 2019 г. начали выходить первые публикации по фреймворку (да - теперь это уже не библиотека!) ITIL. Основные темы круглого стола: - Новое в ITIL 4.0, сходства и отличия от предыдущих версий; - Как будет выглядеть структура...

Cмотреть видео

Cмотреть видео

HD 00:22:24

Международная конференция «Современные информационные технологии в образовании» - Денис Ковалевич

Международная конференция "Современные информационные технологии в образовании": Технологическое предпринимательство как регулярная профессия. Доклад Дениса Ковалевича, генерального директора группы компаний Technospark. 25 июня 2019г.

Cмотреть видео

Cмотреть видео

HD 00:40:57

17 способов проникновения во внутреннюю сеть компании

Несмотря на ставшие публичными инциденты о взломах различных организаций, многие компании до сих пор полагаются на защиту периметра, продолжают устанавливать NGFW, IPS и другие средства защиты. Но злоумышленники продолжают проникать во в...

Cмотреть видео

Cмотреть видео

HD 00:01:57

INFRANEXT 2019: будущее ИТ-инфраструктуры

Ежегодная ИТ-конференция INFRANEXT объединила на одной площадке более 350 представителей крупнейших компаний, мировых вендоров и ведущих экспертов. Ключевой темой стали изменения, происходящие в мире ИТ-инфраструктуры в 2018-2019 гг. О...

Cмотреть видео

Cмотреть видео

HD 00:04:30

Expo-Link: #разговорыпроИБ №3: что общего между медициной и информационной безопасностью

Небольшой кусочек вводной дискуссии с Кода ИБ в Астане, где эксперты сравнили отрасль ИБ с медициной, а безопасников - с лекарями. 00:55 Виталий Ли, Председатель Центральноазиатского общества профессионалов кибербезопасности: "Антивиру...

Cмотреть видео

Cмотреть видео

HD 00:02:14

Простоев.НЕТ: Поддержка стандарта в информационной системе предприятия. ТОиР. RCM. Reliability

Регистрируйтесь на наш онлайн курс «Базовые практики планирования ТОиР, управления надежностью и критичностью оборудования по методике RCM». Зарегистрироваться на бесплатную неделю можно в любое время

Cмотреть видео

Cмотреть видео

HD 01:02:17

ДиалогНаука: ГОСТ 57580.3-2022 «Управление риском реализации информационных угроз и обеспечение...

ГОСТ 57580.3-2022 «Управление риском реализации информационных угроз и обеспечение операционной надежности»: требования и подходы к их реализации На вебинаре, с Директором по консалтингу АО «ДиалогНаука» Антоном Свинцицким, были рассмотрены...

Cмотреть видео

Cмотреть видео

HD 00:19:39

Экспо-Линк: Как в гетерогенной ИТ-инфраструктуре, управлять конфигурациями и проводить оценку уязвим

Открытое видео с ресурса Код ИБ.АКАДЕМИЯ. База знаний по информационной безопасности: 700+ презентаций и видео по разным аспектам ИБ

Cмотреть видео

Cмотреть видео

HD 00:59:45

Простоев.НЕТ: LoyHutz. Организация технического обслуживания инфраструктуры: фэсилити менеджмент. ТО

IX профессиональная конференция PROSTOEV.NET «Актуальные вопросы, методологии и опыт проектов управления процессами ТОиР» октябрь 2014. Тема сегодняшнего видео «Методология, актуальные вопросы организации технического обслуживания инфрастру...

Cмотреть видео

Cмотреть видео

HD 00:01:43

КРОК: Как защитить свою инфраструктуру от кибератак?

Уже 46% компаний пострадали от вирусов-вымогателей. Более 10 000 зараженных файлов обнаруживается каждый день. А 67% компаний, подвергшиеся кибератаке, оценили последствия как средние и тяжелые. Уязвимое место – это устройства сотрудников. ...

Cмотреть видео

Cмотреть видео

HD 00:30:06

Стачка: Инфраструктура для stage окружения / Артемий Пулявин - видео

Часто ли у вас бывает такое, что код из репозитория сервиса бэкэнда еще пишется, но с ним уже хотят работать front и mobile команда? А отдел тестирования постоянно бегает к mobile команде за релизными сборками, по которым готовы еще не все ...

Cмотреть видео

Cмотреть видео

HD 01:09:43

СёрчИнформ: Кейс-вебинар «SIEM-системы в информационной безопасности». 28.01.2021 - видео

Как не утонуть в потоке ИБ-событий: используем SIEM-систему грамотно читайте в специальном материале на нашем сайте https://searchinform.ru/blog/2021/02/03/kak-ne-uto...

Cмотреть видео

Cмотреть видео

HD 00:12:13

Цифровизация: Цифровизация Якутии это развитие систем информационной безопасности. - видео

Коллектив компании «РаСИБ» –это специалисты, проходящие ежегодную аттестацию по информационным технологиям и информационной безопасности, способные решить задачи любой сложности. Развивая распространении электронной цифровой подписи, програ...

Cмотреть видео

Cмотреть видео

HD 00:35:11

КРОК: Вебинар «Чек-ап инфраструктуры — универсальный инструмент для ИТ-директора»

На вебинаре раскрыта тема правильного обследования ИТ в компаниях, использующих десятки критичных корпоративных систем: высокопроизводительных транзакционных баз данных, систем онлайн-торговли, WMS-систем и т.д. Как правило, любые серьезные...

Cмотреть видео

Cмотреть видео

HD 00:03:29

Softline: Александр Вураско в прямом эфире информационно-аналитической программы «Минск-Москва»

Александр Вураско, ведущий аналитик Infosecurity a Softline company в прямом эфире информационно-аналитической программы «Минск-Москва» рассказал о специфике белорусского сегмента интернета и опасностях мошеннических действий в сети. Все ...

Cмотреть видео

Cмотреть видео

HD 02:14:17

Код Безопасности: Новое в Secret Net Studio. Единая инфраструктура управления в нескольких лесах Act

В докладе рассматривается возможность объединения инфраструктур Secret Net Studio, развернутых в различных лесах Active Directory, в единую инфраструктуру управления.

Cмотреть видео

Cмотреть видео

HD 00:12:56

JsonTV: IOT conference. Михаил Годенко, Микрон: Российская микроэлектроника для критической инфрастр

Выступление Михаила Годенко, Руководителя направления дирекции по проектам ПАО «Микрон», на конференции IoT Россия «Интернет вещей» компании Smile-Expo. Микроэлектроника – самая науко- и капиталоемкая отрасль мировой экономики. Интернет ве...

Cмотреть видео

Cмотреть видео

HD 00:36:21

Autodesk CIS: BIM в проектировании объектов инфраструктуры

Докладчик: Алла Землянская, технический специалист направления "Инфраструктура" Autodesk Вопросы по использованию ПО Autodesk можно задать на форуме: https://autodesk.ru/forums Вопросы к представителям компании Autodesk направляйте через ф...

Cмотреть видео

Cмотреть видео

HD 00:34:20

Autodesk CIS: Autodesk Civil 3D, Recap, Revit, BIM 360: облака точек и инфраструктурные проекты в об

Опыт применения облаков точек вместо обмеров "вручную" на проектах наружных сетей при совместной работе над проектом в BIM 360. Плюсы и минусы выполнения лазерного сканирования помещений узлов вводов наружных сетей вместо традиционных обмер...

Cмотреть видео

Cмотреть видео

HD 00:20:51

Autodesk CIS: Navisworks Timeliner: VDC-Менеджмент для инфраструктурных объектов

Navisworks Timeliner: необходимый минимум для старта проекта; особенности VDC-Менеджмента инфраструктурных объектов (Кроссплатформенная интеграция, обеспечивающая возможность обновления модели и графика; автоматизированное деление модели по...

Cмотреть видео

Cмотреть видео

HD 00:32:09

Autodesk CIS: Видео №13. Платформа Autodesk Forge. Образовательные и информационные материалы

В этом видео будут разобраны образовательные, информационные и справочные материалы по платформе Autodesk Forge. Эти ресурсы будут полезны всем – и тем, кто только начинает свое знакомство с платформой и тем, кто уже давно изучает ее технол...

Cмотреть видео

Cмотреть видео

HD 00:23:18

Autodesk CIS: Решение прикладных задач в инфраструктурных проектах с помощью Dynamo

При разработке крупных инфраструктурных проектов в BIM-среде мы часто сталкивались с большим количеством рутинных операций. С помощью Dynamo для Civil 3D и Dynamo для Revit нам удалось оптимизировать многие процессы, например, расстановку э...

Cмотреть видео

Cмотреть видео

HD 00:31:50

Autodesk CIS: Подготовка цифровых информационных моделей в среде Autodesk Revit для представления в

Основные положения, определяющие требования СПб ГАУ "Центра Государственной Экспертизы" к информационным моделям объектов капитального строительства, для которых в задании на проектирование прописано представление BIM моделей при прохождени...

Cмотреть видео

Cмотреть видео

HD 00:04:13

Softline: Александр Дворянский в прямом эфире информационно-аналитической программы «Минск-Москва»

Александр Дворянский, коммерческий директор Infosecurity a Softline company в прямом эфире информационно-аналитической программы «Минск-Москва» рассказал о реальных киберугрозах, которые представляют опасность жизни и безопасности людей, а ...

Cмотреть видео

Cмотреть видео