Код ИБ: 6 ошибок при работе с привилегированными пользователями | Безопасная среда - видео Полосатый → Похожие видео ролики , Страница 23

Эпидемия сливов данных, которая охватила сейчас российский и не только бизнес, отсылает в том числе и к привилегированным пользователям, имеющим расширенные права и являющимся самой желанной мишенью злоумышленников. Плюс, инсайдерские действия, которые от имени привилегированного пользователей могут нанести гораздо больший ущерб. Обсудили с гостями нашего ток-шоу Код ИБ | БЕЗОПАСНАЯ СРЕДА: - Какие существуют угрозы информационной безопасности, связанные с привилегированными пользователями - Какими организационными мерами и техническими средствами возможно предотвратить угрозы ИБ, связанные с ...

Подробнее в видео...

Подробнее в видео...

HD 01:21:18

1С-Рарус: Легкое начало работы с «1С Управление автотранспортом»

Запись вебинара от 6 февраля 2014 года «Легкое начало работы с „1С:Управление автотранспортом“. Подсистема учета ГСМ»

Cмотреть видео

Cмотреть видео

HD 00:43:42

Код Безопасности: Обзор и выполнение требований ГОСТ Р 56938–2016 по защите виртуализации

vGate: сертифицированное средство защиты платформ виртуализации на базе VMware vSphere или Microsoft Hyper-V Ведущий: Колегов Иван, старший системный аналитик компании «Код Безопасности» Вебинар будет интересен специалистам по информацио...

Cмотреть видео

Cмотреть видео

00:04:34

КРОК: «Жизнь в большом городе»: как работает система видеонаблюдения Москвы

Для чего офису видеонаблюдение и какие нарушения попадают в объективы офисных камер рассказал телеканалу Москва 24 Петр Вашкевич, главный инженер компании КРОК. http://tv.m24.ru/videos/113876

Cмотреть видео

Cмотреть видео

HD 00:27:58

КРОК: Методика обеспечения информационной безопасности АСУ ТП

25 февраля 2016 г Семинар «Информационная безопасность промышленных систем» Доклад «Методика обеспечения информационной безопасности АСУ ТП» Вадим Лобашов, руководитель проектов направления информационной безопасности КРОК Подробнее...

Cмотреть видео

Cмотреть видео

HD 00:24:51

КРОК: Виртуализация рабочего места пользователя

1 октября 2015 Семинар «Системные решения: фундамент ИТ современного предприятия» Доклад «Виртуализация рабочего места пользователя». Сергей Скрыль, эксперт по технологиям виртуализации Подробнее: http://www.croc.ru/action/webinars/58210/

Cмотреть видео

Cмотреть видео

HD 00:29:52

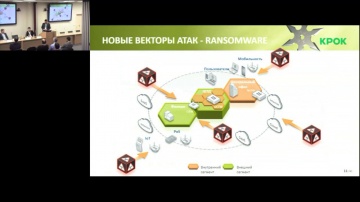

КРОК: Текущее состояние проблемы безопасности АСУ ТП в России и мире.

25 февраля 2016 г Семинар «Информационная безопасность промышленных систем» Доклад «Текущее состояние проблемы безопасности АСУ ТП в России и мире» Антон Шипулин, руководитель проектов направления информационной безопасности КРОК По...

Cмотреть видео

Cмотреть видео

HD 00:53:51

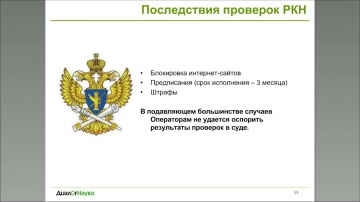

ДиалогНаука: ПРАКТИЧЕСКАЯ РЕАЛИЗАЦИЯ ТРЕБОВАНИЙ ПО ОБРАБОТКЕ И ОБЕСПЕЧЕНИЮ БЕЗОПАСНОСТИ ПДН

Компания «ДиалогНаука» проаела очередной вебинар по вопросам реализации требований законодательства, предъявляемых при обработке и обеспечении безопасности персональных данных. Как обычно, основной упор сделан на практическую реализацию ук...

Cмотреть видео

Cмотреть видео

00:38:06

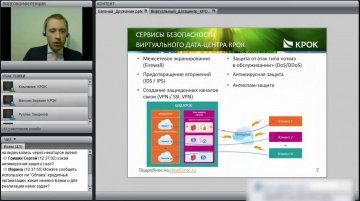

КРОК: Информационная безопасность в "облаке" КРОК

Доступ к Виртуальному дата-центру - облачной среде КРОК - за прошедший год получило более 200 организаций. Подробности об этих проектах КРОК были озвучены на вебинаре КРОК. «Сервисы информационной безопасности Виртуального дата-центра...

Cмотреть видео

Cмотреть видео

00:17:55

КРОК: Демонстрация преимуществ работы СУБД Oracle

26 ноября 2009 г. прошел практический семинар «Новые технологии для непрерывности бизнеса и защиты данных» Как повысить доступность СУБД — демонстрация преимуществ работы СУБД Oracle на кластерной файловой системе CFS. Сравнение...

Cмотреть видео

Cмотреть видео

HD 00:31:27

КРОК: Fortinet — "Фабрика сетевой безопасности и вишенка на торте"

5 октября, 2015 г. Семинар «ИТ на страже инфобезопасности» Подробнее http://www.croc.ru/action/detail/66413/

Cмотреть видео

Cмотреть видео

HD 00:06:10

GroupIB: Как работают "этичные хакеры"

Москва24, программа «Экономика» от 25.03.2014 Некоторые хакеры взламывают сайты на абсолютно легальных основаниях и получают за это деньги. Речь идет о так называемых "этичных хакерах", которые действуют по контракту с частными компаниями,...

Cмотреть видео

Cмотреть видео

HD 00:44:02

Код Безопасности: Обновление законодательства в области защиты объектов КИИ

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следую...

Cмотреть видео

Cмотреть видео

HD 00:00:58

КРОК: Информационная безопасность в КРОК

КРОК входит в пятерку крупнейших ИТ-компаний страны («РИА-Аналитика» 2011г., РА Эксперт 2010), в Топ-200 крупнейших частных компаний России (Forbеs).КРОК – облачный системный интегратор, работающий на рынке российских публичных облаков с...

Cмотреть видео

Cмотреть видео

HD 00:52:43

Код Безопасности: Производительность «Континент» 4 и факторы, влияющие на нее

АПКШ Континент - централизованный комплекс для защиты сетевой инфраструктуры и создания VPN-сетей с использованием алгоритмов ГОСТ: Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих орган...

Cмотреть видео

Cмотреть видео

00:13:11

Код Безопасности: зарубежная экспансия отечественных ИБ игроков

Экспертная программа «Код безопасности»: для чего отечественным компаниям из сферы информационной безопасности зарубежная экспансия? Как проводить ее без инвестиций? Как история разработки продуктов и особенности функционала помогают «Коду ...

Cмотреть видео

Cмотреть видео

HD 00:30:43

Айдеко: Ideco UTM Cookbook: авторизация пользователей

Вебинар посвящен возможностям авторизации пользователей на шлюзе безопасности Ideco UTM. Вы узнаете: - о настройках интеграции c Active Directory для авторизации пользователей; - о других способах авторизации - IP, VPN, авторизации ч...

Cмотреть видео

Cмотреть видео

HD 00:39:21

Код Безопасности: Обновление до новых версий vGate

vGate - сертифицированное средство защиты платформ виртуализации, обеспечивающее контроль инфраструктуры, действий администраторов и фильтрацию сетевого трафика на уровне гипервизора: Вебинар будет интересен специалистам по информацион...

Cмотреть видео

Cмотреть видео

HD 00:01:53

JsonTV: ИБКВО 2019. Александр Новожилов. «АйТи БАСТИОН»: Информационная безопасность актуальна как н

Интервью с Александром Новожиловым, генеральным директором ООО «АйТи БАСТИОН» в рамках работы конференции «Информационная безопасность АСУ ТП критически важных объектов». Седьмая конференция «Информационная безопасность АСУ ТП критически в...

Cмотреть видео

Cмотреть видео

HD 00:38:15

1С-Рарус: Учет ремонтов и технического обслуживания. Работа с агрегатами.-07.03.2019

Программа вебинара: Планирование и контроль технического обслуживания техники. Учет ремонтов транспорта. Работа с различными агрегатами в программе.Запись вебинара 1С-Рарус от 7 марта 2019 года на тему "Учет ремонтов и технического обслу...

Cмотреть видео

Cмотреть видео

HD 00:20:42

Стачка: Когнитивные технологии: от маленького к умному, как поиск работает на результат / Юрий Мурав

— Какие задачи стоят перед предприятиями, какие инструменты используются — Эволюция поиска: что было, как есть, что будет — Что такое «Когнитивная система»? — Как когнитивный поиск может быть использован? Какое отношение когнитивистика имее...

Cмотреть видео

Cмотреть видео

HD 00:13:45

Построение безопасной платформы умного города. Безопасность решений IoT

Выступление начальника отдела обеспечения информационной безопасности МТС Андрея Дугина в рамках сессии: «Форум НСБ России «Безопасная столица», прошедшей на бизнес-форуме SayFuture Security Тема выступления: «Построение безопасной пла...

Cмотреть видео

Cмотреть видео

HD 00:52:53

Код Безопасности: Какие продукты «Кода безопасности» защитят конечные точки в среде Windows-Linux?

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следую...

Cмотреть видео

Cмотреть видео

00:01:00

Softline: В рамках «Cisco Connect ‒ 2019» Softline продемонстрировала работу ПАК «Умная каска»

В рамках «Cisco Connect ‒ 2019» Softline продемонстрировала работу ПАК «Умная каска» и организовала круглый стол Women in IT. Главной темой конференции этого года стала цифровая трансформация и ее роль в развитии бизнеса и экономики. Событ...

Cмотреть видео

Cмотреть видео

HD 00:44:03

Код Безопасности: Особенности перехода с АПКШ «Континент» 3.7 на АПКШ «Континент» 3.9

АПКШ Континент - централизованный комплекс для защиты сетевой инфраструктуры и создания VPN-сетей с использованием алгоритмов ГОСТ: Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих ор...

Cмотреть видео

Cмотреть видео

HD 00:18:18

NaviCon: Как работать со складами и 3PL операторами

Консалтинговая компания NaviCon специализируется на комплексной автоматизации деятельности торгово-производственных компаний и предприятий сферы услуг.

Cмотреть видео

Cмотреть видео

HD 00:39:57

AXELOT: Функционал AXELOT WMS X5 для работы с новой системой цифровой маркировки

Вебинар (23.04.2019) посвящен обзору возможностей AXELOT WMS X5 в части работы с единой информационной системой цифровой маркировки товаров, которая вводится в России в 2019 году. С 1 января вступил в силу федеральный закон № 488-ФЗ о едино...

Cмотреть видео

Cмотреть видео

00:18:18

NaviCon: Navicon Talks - Как работать со складами и 3PL операторами

С 2020 года маркировка лекарств станет обязательной для всех игроков фармацевтического рынка. При этом сами проекты маркировки сложные и требуют от бизнеса крупных вложений: эксперты подсчитали, что фарм. компании в России совокупно потратя...

Cмотреть видео

Cмотреть видео

00:05:21

1С:Первый БИТ: БИТ.Wi-Fi - беспроводное условие хорошей работы. Решение от компании «Первый Бит»

Первый Бит предлагает построение корпоративной Wi-Fi-сети. Зачем нужна своя корпоративная Wi-Fi-сеть? Ведь сейчас и так Wi-Fi есть везде. Обычное дело. Везде, но сделаешь два шага в сторону и его уже нет. А в корпоративной сети Wi-Fi не...

Cмотреть видео

Cмотреть видео

HD 00:01:45

Layta: Принцип работы огнетушителя ГОАП “ПРОТЕКТ“ FSS для погашения очагов возгорания

В основе принципа аэрозольного пожаротушения лежит процесс подавления цепных реакций в зоне пламенного горения. За эффективность системы аэрозольного пожаротушения отвечает контроль химических процессов горения: при срабатывании устройства ...

Cмотреть видео

Cмотреть видео

00:53:39

Код Безопасности: Доверять ли компьютеру генерацию «случайных» чисел?

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следую...

Cмотреть видео

Cмотреть видео