Код ИБ: 6 ошибок при работе с привилегированными пользователями | Безопасная среда - видео Полосатый → Похожие видео ролики , Страница 26

Эпидемия сливов данных, которая охватила сейчас российский и не только бизнес, отсылает в том числе и к привилегированным пользователям, имеющим расширенные права и являющимся самой желанной мишенью злоумышленников. Плюс, инсайдерские действия, которые от имени привилегированного пользователей могут нанести гораздо больший ущерб. Обсудили с гостями нашего ток-шоу Код ИБ | БЕЗОПАСНАЯ СРЕДА: - Какие существуют угрозы информационной безопасности, связанные с привилегированными пользователями - Какими организационными мерами и техническими средствами возможно предотвратить угрозы ИБ, связанные с ...

Подробнее в видео...

Подробнее в видео...

HD 00:30:13

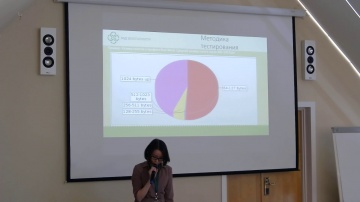

Код Безопасности: Тестирование производительности АПКШ Континент

В докладе кратко рассмотрены методики и стандарты по измерению производительности, рассмотрены ключевые моменты в методологии тестирования производительности АПКШ Континент.

Cмотреть видео

Cмотреть видео

HD 00:15:01

Код Безопасности: Построение VPN-соединений между защищаемыми сетями Континент 4

Записывайтесь на тестирование на

Cмотреть видео

Cмотреть видео

HD 01:52:41

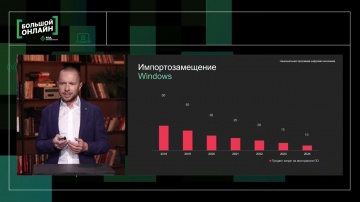

Код Безопасности: Большая онлайн-конференция «Кода Безопасности» (осень 2023)

Онлайн-стрим о будущем безопасности ИТ-инфраструктуры0:00-3:24 Вступление 3:25-25:29 Что происходит с отечественным рынком ИБ? Ф.Дбар (20 мин) 25:30-46:11 NGFW Континент 4 + ГОСТ VPN: Великое объединение Лебедев (20 мин) 46:12-1:01:5...

Cмотреть видео

Cмотреть видео

HD 02:14:17

Код Безопасности: Новое в Secret Net Studio. Единая инфраструктура управления в нескольких лесах Act

В докладе рассматривается возможность объединения инфраструктур Secret Net Studio, развернутых в различных лесах Active Directory, в единую инфраструктуру управления.

Cмотреть видео

Cмотреть видео

HD 01:13:51

ДиалогНаука: Практическая реализация требований по обработке и обеспечению безопасности персональных

Основной упор сделан на практическую реализацию указанных требований и правоприменительную практику. В ходе мероприятия мы делимся нашим опытом реализации комплексных проектов по тематике персональных данных, опытом сопровождения наших Зака...

Cмотреть видео

Cмотреть видео

HD 00:03:57

Код Безопасности: Код Безопасности - надежная защита ваших данных

Компания «Код безопасности» - лидирующий российский разработчик сертифицированных программных и аппаратных средств, обеспечивающих безопасность информационных систем, а также их соответствие требованиям международных и отраслевых стандартов...

Cмотреть видео

Cмотреть видео

HD 00:18:07

Экспо-Линк: Как сделать невозможное и работать быстрее?

Бесплатное видео с ресурса Код ИБ.АКАДЕМИЯ. База знаний по информационной безопасности: 700+ презентаций и видео по разным аспектам ИБ

Cмотреть видео

Cмотреть видео

HD 00:45:25

Код Безопасности: Программно-аппаратный комплекс Соболь. Версия 4

Рассмотрены наиболее часто встречающиеся вопросы, связанные с различиями в версиях и типах плат комплекса «Соболь». Обозначены новые возможности, которые будут реализованы в версии 4.3.

Cмотреть видео

Cмотреть видео

HD 00:13:49

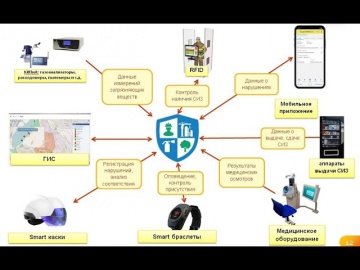

Цифровизация: Цифровизация производственной безопасности и охрана окружающей среды - видео

Цифровизация производственной безопасности и охрана окружающей среды Бродский Леонид Анатольевич, директор, «1С-КСУ»

Cмотреть видео

Cмотреть видео

00:03:25

Аладдин Р.Д.: Как смартфоны шпионят за своими пользователями - репортаж Пятого канала

Телевидение "Пятый канал", ноябрь, 2019 Видео-репортаж с упоминанием компании "Аладдин Р.Д." и её разработок. Уязвимости в микропроцессорах позволяют устанавливать специальные программы для тайной передачи данных заинтересованным лицам. Лю...

Cмотреть видео

Cмотреть видео

HD 00:03:08

Корпорация ПАРУС: как работать в системе маркировки

В чем суть новой задачи для больницы? В связи с введением маркировки лекарств медицинские организации должны передавать в национальную систему маркировки данные обо всех операциях с маркированными препаратами. Для передачи сведений о прие...

Cмотреть видео

Cмотреть видео

HD 00:20:26

Проектная ПРАКТИКА: Инструменты управления знаниями а работе проектных офисов разных типов"

Член экспертного совета АНО «ЦОРПУ» Козодаев Михаил Александрович в рамках экспертной сессии «Управление знаниями. Стандарты и практики», которая состоялась в Москве 16-18 октября, выступил с докладом «Инструменты управления знаниями а рабо...

Cмотреть видео

Cмотреть видео

HD 00:57:13

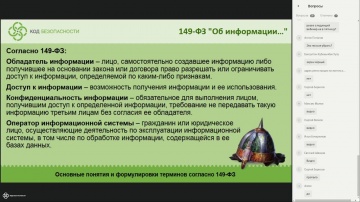

Код Безопасности: Обзор требований регуляторов к обеспечению защиты информации - часть 1

В вебинарах, посвященных обзору требований регуляторов к обеспечению защиты информации рассматриваются особенности применения нормативных документов ФСТЭК России и законов России в сфере обеспечения информационной безопасности. В резул...

Cмотреть видео

Cмотреть видео

HD 00:50:06

Код Безопасности: Обзор требований регуляторов к обеспечению защиты информации - часть 2

вебинарах, посвященных обзору требований регуляторов к обеспечению защиты информации рассматриваются особенности применения нормативных документов ФСТЭК России и законов России в сфере обеспечения информационной безопасности. В результате и...

Cмотреть видео

Cмотреть видео

HD 01:01:39

Код Безопасности: Способы защиты информации от НСД - часть 1

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

HD 01:15:35

Код Безопасности: Способы защиты информации от НСД - часть 2

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

HD 00:04:33

Цифровизация: ЦИФРОВИЗАЦИЯ БЕЗОПАСНОСТИ "ИНДОРА" - видео

Видео по теме цифровизации и цифровой трансформации. .

Cмотреть видео

Cмотреть видео

HD 00:22:33

Код Безопасности: Способы защиты информации от НСД - часть 3

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

HD 01:42:04

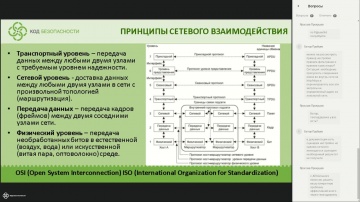

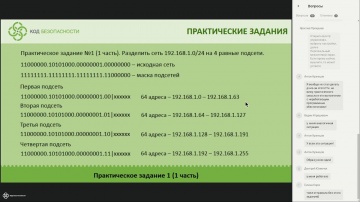

Код Безопасности: Технологии использования МЭ и СОВ - часть 1

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения тео...

Cмотреть видео

Cмотреть видео

HD 00:42:24

Код Безопасности: Jinn сервер - гарант юридически значимого взаимодействия

Jinn-Server - сертифицированный программно-аппаратный комплекс для построения систем юридически значимого электронного документооборота: Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих о...

Cмотреть видео

Cмотреть видео

HD 01:14:47

Цифровизация: 003 Цифровизация оценки и подготовки персонала по охране труда и промышленной безопасн

Третий вебинар из серии «Цифровые технологии на службе Охраны труда» 5 ноября 2019 г.

Cмотреть видео

Cмотреть видео

HD 01:17:14

Код Безопасности: Технологии использования МЭ и СОВ - часть 2

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения т...

Cмотреть видео

Cмотреть видео

HD 00:43:02

Код Безопасности: Технологии использования МЭ и СОВ - часть 3

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения те...

Cмотреть видео

Cмотреть видео

HD 00:52:27

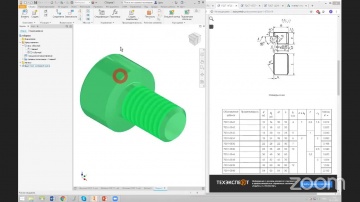

Autodesk CIS: Пользовательские библиотеки Inventor

В процессе проектирования каких-либо изделий перед пользователями систем автоматизированного проектирования неизбежно возникает необходимость использования нормализованных деталей, доступ к которым как правило организован при помощи библиот...

Cмотреть видео

Cмотреть видео

HD 00:16:15

Autodesk CIS: Автоматическое создание ведомости объёмов работ. От Revit до Navisworks Quantification

Механизм формирования поисковых наборов для Navisworks в среде Revit (Dynamo) с возможностью кастомизации под индивидуальные нужды. Скрипт Dynamo будет выложен в общий доступ. После этого, в Navisworks, будет показан механизм работы плагина...

Cмотреть видео

Cмотреть видео

HD 01:12:32

Простоев.НЕТ: Опыт работы ОАО РКЦ «Прогресс» по повышению эффективности системы ТОиР станков с ЧПУ

IX профессиональная конференция PROSTOEV.NET «Актуальные вопросы, методологии и опыт проектов управления процессами ТОиР» октябрь 2014. Мы информационно-образовательный проект по вопросам организации управления процессами поддержания над...

Cмотреть видео

Cмотреть видео

HD 00:03:59

Актив: Работа с Рутокен Диском в macOS

- Рутокен ЭЦП 2.0 Flash + Рутокен Диск - Признаки корректного подключения токена - Как задать PIN-код защищенного раздела? - Как открыть защищенный раздел? - Как скопировать или удалить файл? - Как защитить токен от записи? - Как безопасно ...

Cмотреть видео

Cмотреть видео

HD 00:04:41

Актив: Работа с Рутокен Диском в Linux

- Рутокен ЭЦП 2.0 Flash + Рутокен Диск - Настройка системы - Признаки корректного подключения токена - Как задать PIN-код защищенного раздела? - Как открыть защищенный раздел? - Как скопировать или удалить файл из защищенного раздела? - Как...

Cмотреть видео

Cмотреть видео

HD 00:03:04

Актив: Работа с Рутокен Диском в Windows

- Рутокен ЭЦП 2.0 Flash + Рутокен Диск - Признаки корректного подключения токена - Как открыть защищенный раздел? - Как скопировать или удалить файл из защищенного раздела? - Как защитить токен от записи? - Как безопасно отключить токен от ...

Cмотреть видео

Cмотреть видео

HD 00:02:01

КОРУС Консалтинг: Как работает KORUS CRM | Messengers

KORUS CRM | Messengers – уникальное решение для Microsoft Dynamics 365, которое позволит общаться с клиентами через популярные мессенджеры и социальные сети прямо в CRM-системе. Сервис, разработанный совместно с омниканальным контакт-ц...

Cмотреть видео

Cмотреть видео