Код ИБ: Защита мобильных устройств | Безопасная среда - видео Полосатый ИНФОБЕЗ → Похожие видео ролики , Страница 40

Переход на удаленку ознаменовался еще более активным использованием личных мобильных устройств в корпоративных целях. Как сделать так, чтобы такое использование было не только удобным, но и безопасным? Об этом, и не только, поговорим с экспертами в рамках нашего онлайн-проекта Код ИБ | БЕЗОПАСНАЯ СРЕДА ⌚ ТАЙМКОДЫ ЭФИРА: 00:00 Вступление 00:22 «Мобильные угрозы: чем и зачем от них защищаться» - Выступление от Сергея Невструева, эксперт по информационной безопасности, Восточная Европа, Check Point 26:06 Дискуссия с экспертами

Подробнее в видео...

Подробнее в видео...

HD 01:03:48

SoftwareONE: Виртуализация и безопасность сетей на базе VMware NSX - видео

На вебинаре мы рассказываем: - Как преодолеть ограничения аппаратной инфраструктуры с помощью VMware NSX; - Как происходит процесс настройки сетевых технологий в области построения программно-определяемых ЦОД; - В чем преимущ...

Cмотреть видео

Cмотреть видео

HD 00:09:17

Код ИБ: Современные угрозы Web приложений и защита от них при помощи WAF Radware - видео Полосатый И

Современные угрозы Web приложений и защита от них при помощи WAF Radware МАКСИМ АВТОНЕНКО Генеральный директор, OutsourceIT.BY https://outsourceit.by/radware-waf-appwall КОД ИБ: семейство проектов, главная миссия которых — делать мир инфо...

Cмотреть видео

Cмотреть видео

HD 00:12:20

Код ИБ: Интернет Контроль Сервер – мультитул для безопасности и управления корпоративной сетью - вид

Интернет Контроль Сервер – мультитул для безопасности и управления корпоративной сетью Игорь Алексеев Директор по развитию, А-Реал Консалтинг #codeib #АРеалКонсалтинг КОД ИБ: семейство проектов, главная миссия которых — делать мир информ...

Cмотреть видео

Cмотреть видео

HD 00:02:49

WEB: Графический интерфейс устройства на WEB технологиях - видео

Цель этого видео - продемонстрировать взаимодействие с устройством с помощью пользовательского интерфейса, cозданного на WEB технологияхПользовательский интерфейс работает под electron. Для демонстрации используется одно-платный компьютер O...

Cмотреть видео

Cмотреть видео

HD 00:40:13

Код Безопасности: Без практики не будет результата. Разбор нестандартных проблем в vGate

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». В рамках вебинара будут рассмотр...

Cмотреть видео

Cмотреть видео

HD 00:24:03

ГИС: Видеоидентификация обеспечение безопасности. Как померить результат? Александр Никитин, ЦРТ - в

Доклад Александра Никитина «Видеоидентификация: обеспечение безопасности. Как померить результат и сделать успешный проект?» на конференции PROIPvideo2020 http://proipvideo.ru/ Зачастую заказчик хочет внедрить у себя на объекте распознаван...

Cмотреть видео

Cмотреть видео

HD 00:07:25

1С:Пирог: Детекторы банкнот. Устройство и принцип работы - видео

Разбираем принцип работы такой группы устройств, как детекторы банкнот. В качестве образа используем MERCURY D-20A FLASH. Эта группа устройств значительно упрощает работу сотрудников, которые так или иначе связаны с наличными денежными сред...

Cмотреть видео

Cмотреть видео

HD 00:13:25

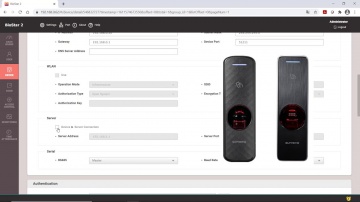

TerraLink global: Как настроить устройства в BioStar2 - видео

Наглядная видео-инструкция для создания СКУД на основе программного обеспечения Suprema BioStar 2.

Cмотреть видео

Cмотреть видео

HD 00:19:59

Экспо-Линк: Современные технологии безопасного удаленного доступа

Современные технологии безопасного удаленного доступа. Денис Бубнов. Сертифицированный академический инструктор CISCO, преподаватель. Казанский федеральный университет

Cмотреть видео

Cмотреть видео

HD 00:03:19

ГИС: EXOscada. Безопасность 1. Настройки пользователей. - видео

Короткий обзор базовых возможностей настроек пользователей в системе. - автоматический выход пользователя из системы по истечении заданного времени - активация рассылки аварийных уведомлений - запрос пароля по электронной почте - активация...

Cмотреть видео

Cмотреть видео

HD 00:06:10

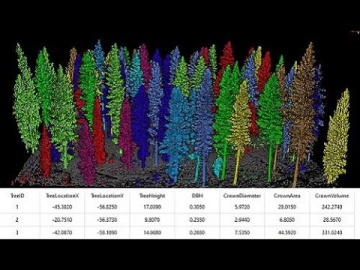

ГИС: Топографическая подеревная съемка мобильным лазерным сканером |обработка LiDAR360 - видео

Новое видео посвящено подеревной съемке лесопарковой зоны города Москвы. На сканирование ушло около полу-часа, отсканированная территория составила 8 гектар. Мы использовали: -мобильную сканирующую систему Либакпак С50 https://alfascane...

Cмотреть видео

Cмотреть видео

HD 00:12:19

IQBI: Безопасность на уровне строк в Power BI. Курс Power BI. - видео

Безопасность на уровне строк в Power BI Часто бывает необходимо ограничить доступ к содержимому отчетов и расчетных моделей определенным отделам и сотрудникам. Если в 1С это решается на уровне настроек системы, то в случае Excel в определе...

Cмотреть видео

Cмотреть видео

HD 00:26:01

ЦОД: Алексей Солдатов. Пандемия COVID-19. Обеспечение безопасного функционирования ЦОД. - видео

Алексей Солдатов, генеральный директор DataPro, выступил на II Международном саммите Ассоциации участников отрасли ЦОД с докладом «Пандемия COVID-19. Обеспечение безопасного функционирования ЦОД».

Cмотреть видео

Cмотреть видео

HD 00:20:56

ЦОД: Безопасность в облаке. Стоит ли бояться и кого? - видео

Безопасность в облаке. Стоит ли бояться и кого?. Александр Кузьмин. Коммерческий директор. RTCloud. Каких угроз опасаются? СЗИ для облаков Шифрование данных в облаках Как выбрать облачного провайдера и не прогадать

Cмотреть видео

Cмотреть видео

HD 00:55:27

Meetup #5: Приветствие + платформа NVIDIA Jetson для автономных AI-устройств | Дмитрий Конягин

11 марта 2021 года прошел Hardware Ecosystem MeetUp #5. Роман Пахолков, инициатор открытого сообщества Hardware Ecosystem для специалистов отрасли электроники и основатель компаний Promwad и Bridgio, открывает серию митапов 2021 года о тран...

Cмотреть видео

Cмотреть видео

HD 00:20:55

ТОНК: Импортозамещение и информационная безопасность, ТОНКости - видео

Импортозамещение и информационная безопасность, ТОНКости. Александр Бабушкин. Технический директор. Группа компаний ТОНК.Рассматриваются решения и примеры реализованных проектов на базе продуктов отечественных разработчиков средств безопасн...

Cмотреть видео

Cмотреть видео

HD 00:15:05

Roman Barashkin: Анализ перспектив развития интернета вещей (iot). Устройства с выходом в сеть (умн

00:00 Введение. Постановка задач 00:35 Количество подключений устройств к сети 01:41 Драйверы роста числа подключений устройств 03:43 Приоритетные направления развития компаний по результатам опросов руководителей ИТ-отделов 04:53 Р...

Cмотреть видео

Cмотреть видео

HD 00:02:46

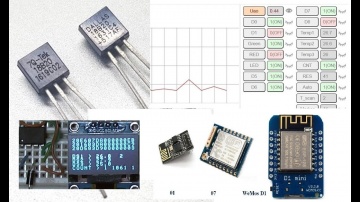

SCADA: Устройство на ATtiny85 Ds18b20 SSD1306 ESP8266 С передачей данных в BortX - видео

Наша конструкция будет получать значение с трех датчиков температуры DS18B20 Выводить показания на дисплей SSD1306. Отправлять в Com port данные в специальном формате, для Скада BortX на ESP8266 01 BortX, для визуализации и обработки Проц...

Cмотреть видео

Cмотреть видео

HD 00:09:57

SCADA: Управляемое компьютером РЕМ устройство тепловыделяющего элемента EC5C - видео

EC5C қондырғысы студенттерге жанармай жасушаларының технологиясын, атап айтқанда протон алмасу мембранасының (PEM) жанармай жасушасының технологиясын зерттеуге және түсінуге мүмкіндік беру үшін жасалған. Бұл қондырғы PEM отын элементі сутек...

Cмотреть видео

Cмотреть видео

HD 00:59:24

Yandex.Cloud: Безопасная обработка данных платежных карт в Yandex.Cloud - видео

00:00 Интро 02:59 PCI DSS. Кому необходим и как подтверждать соответствие 21:25 Особенности стандарта для Yandex.Cloud 28:48 Соответствие PCI DSS для клиентов Yandex.Cloud 41:28 Требования и рекомендации для построения инфраструктуры PCI DS...

Cмотреть видео

Cмотреть видео

HD 01:39:00

АйТиБорода: Что скрывают ЦОДы / Коммутация, серверная и безопасность данных / Выпуск из дата-центра

Кто такие сетевые и системные инженеры, что такое и как устроены Центры Обработки Данных - это главные вопросы сегодняшнего выпуска. Гости, Ведущий сетевой инженер компании Selectel Таня Литвинова и Старший системный инженер Selectel Дима К...

Cмотреть видео

Cмотреть видео

HD 00:38:29

SoftwareONE: Microsoft Teams: развертывание, активация, администрирование и безопасность - видео

На вебинаре мы разбираем следующие темы: - Условия успешного внедрения платформы, - Основные этапы запуска проекта, - Архитектура сервиса и безопасность данных, - Взаимодействие с другими тенантами и внешними сервисами.

Cмотреть видео

Cмотреть видео

HD 00:14:25

Применение аналитических средств для обеспечения безопасности киберфизических систем предприя

Как применять аналитические средства для обеспечения безопасности киберфизических систем предприятий ТЭК? Николай Нашивочников. Заместитель генерального директора. Газинформсервис.

Cмотреть видео

Cмотреть видео

HD 00:21:23

О решении АО "Лаборатория Касперского" к обеспечению информационной безопасности КИИ - видео

О решении АО "Лаборатория Касперского" к обеспечению информационной безопасности КИИ. Андрей Ужаков. Руководитель обособленного подразделения Иннополис. Лаборатория КасперскогоСостояние законодательной базы по КИИ на текущий момент, подход ...

Cмотреть видео

Cмотреть видео

HD 05:14:42

Биометрические технологии в офлайн-ритейле: аналитика, лояльность, безопасность, биоэквайринг -

Онлайн-конференция | 26 марта 2021 Как биометрические технологии помогут розничным магазинам управлять отношениями с покупателями, стимулировать спрос, увеличить продажи и сократить издержки?00:00 Приветствие. Андрей Мирошкин, компания "Гро...

Cмотреть видео

Cмотреть видео

HD 00:23:42

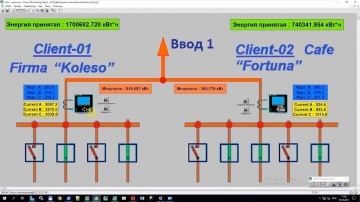

SCADA: PME PLC & 3 rd party devices_Part 003 Добавл. устройств в Management Console и вывод данных в

Это третья часть серии из нескольких небольших видео. В первой части в PME был создан драйвер для получения данных из Modbus-регистров ПЛК. Во второй части показан пример настройки драйвера для сохранения данных за интервалы времени с помо...

Cмотреть видео

Cмотреть видео

HD 00:52:11

АИВ: Онлайн-семинар "Сложные бизнес-процессы с помощью простых устройств." - видео

Первый из серии онлайн-семинаров Ассоциации интернета вещей. Инженер-программист компании Rightech Кристина Голдинова расскажет о том, как организовать сложные бизнес-процессы с помощью простых устройств. Участники семинара вместе с докладч...

Cмотреть видео

Cмотреть видео

HD 04:59:19

АСУ ТП: Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры - видео

Системы кибербезопасности. Средства защиты АСУ ТП и защищенные платформы. Практика реализации ФЗ-187 и лучшие практики по обеспечению безопасности значимых объектов критической информационной инфраструктуры. Перспективы импортозамещения.0...

Cмотреть видео

Cмотреть видео

HD 00:59:20

Вебинар: Организация безопасности сети предприятия на продуктах сетевого стека VMware - видео

Классические методы обеспечения безопасности в вашем современном ЦОД не эффективны и ими тяжело управлять? Андрей Крылов, VCN специалист VMware, рассказал, как легко решается данный круг задач за счёт функций ИБ встроенных в платформу вирту...

Cмотреть видео

Cмотреть видео