ДиалогНаука: Централизованная защита баз данных - вебинар → Похожие видео ролики , Страница 6

Вебинар посвящен проблемам детектирования утечек, разнице подходов к безопасности и другим вопросам по защите баз данных.ТЕЗИСЫ: 1. Проблемы детектирования утечек на периметре: - неконтролируемые каналы; - сложность с формализацией данных; - как отличить штатную работу от утечки при наличии легитимного доступа к данным.2. Разница подходов к безопасности: контроль доступа vs контроль распространения.3. Технологическое особенности различных средств аудита баз данных.4. Методы поведенческой аналитики для выявления утечек и нелегитимного доступа.СПИКЕР: Дмитрий Горлянский, руководитель направлени...

Подробнее в видео...

Подробнее в видео...

HD 00:18:23

ДиалогНаука: ВЕБИНАР: КОМПЛЕКСНЫЙ ПОДХОД ПО ПРЕДОТВРАЩЕНИЮ УТЕЧКИ ИНФОРМАЦИИ НА ПРЕДПРИЯТИИ

Тезисы: - выявление информации, подлежащей защите - типовые сценарии технической реализации Системы DLP (опыт реализации на проектах) Спикеры: Евгения Заяц, Старший консультант отдела консалтинга, АО ДиалогНаука Артем Туренок, Руководите...

Cмотреть видео

Cмотреть видео

HD 00:19:25

КОРУС Консалтинг: Как соблюдать законы РФ о защите персональных данных при работе в облачной Microso

Работаете в Microsoft Dynamics 365? Узнайте, как использовать зарубежные облачные технологии, не нарушая закон РФ «О защите персональных данных». Наш эксперт Ольга Гурская и специалист в области информационной безопасности Михаил Емельянн...

Cмотреть видео

Cмотреть видео

HD 00:53:58

ДиалогНаука: ВЕБИНАР: НОВЫЕ ВОЗМОЖНОСТИ ДЛЯ ПРЕДОТВРАЩЕНИЯ APT-АТАК С XELLO DECEPTION 5.0

Сегодня в условиях размытого периметра злоумышленники успешно обходят классические системы защиты. Медианное время их незаметного присутствия в сети составляет 21 день, согласно данным Mandiant. За это время можно добраться до ценных активо...

Cмотреть видео

Cмотреть видео

HD 00:35:13

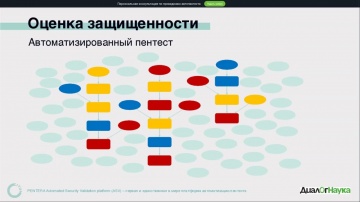

ДиалогНаука: ВЕБИНАР: УСИЛЕНИЕ ПРАКТИК АНАЛИЗА ЗАЩИЩЕННОСТИ СРЕДСТВАМИ АВТОМАТИЗАЦИИ

О ЧЕМ ЭТОТ ВЕБИНАР: - Наиболее распространенные методы анализа защищенности; - Совокупный результат от объединения разных подходов c автопентестом; - Оценки экономического эффекта от внедрения автоматического пентеста. Спикеры: Валерий ...

Cмотреть видео

Cмотреть видео

HD 00:24:18

Код ИБ: Вызовы 2022 - как мы помогли компаниям защитить данные от новых угроз, и что ждет нас вперед

Вызовы 2022 - как мы помогли компаниям защитить данные от новых угроз, и что ждет нас впереди Терехов Сергей Руководитель центра экспертизы по информационной безопасности, IBS Platformix #codeib #итоги #IBSPlatformix КОД ИБ: семейство про...

Cмотреть видео

Cмотреть видео

HD 01:28:54

Аладдин Р.Д.: Запись вебинара "Шифрование данных в РЕД ОС с помощью Secret Disk", 15 марта 2023 г.

00:00 Intro 07:28 Сложности перехода на Linux 13:52 Подход РЕД СОФТ к импортозамещению 20:24 РЕД ОС 7.3 32:32 Механизмы защиты информации в РЕД ОС 39:31 Сценарии защиты информации с помощью Secret Disk для Linux 46:31 Технические хар...

Cмотреть видео

Cмотреть видео

HD 01:11:29

Гарда: Активная защита баз данных — когда утечки слишком дороги

Запись вебинараСпикеры мероприятия Руководитель продуктового направления по защите баз данных Дмитрий Ларин. Инженер по техническому сопровождению продаж Артемий Новожилов.В рамках вебинара Обсудим, какими БД чаще стали пользоваться в...

Cмотреть видео

Cмотреть видео

HD 00:45:19

ЦОД: Центры обработки данных. Построение систем защиты и аттестация сегмента или целого ЦОД по требо

Разберем определения, цели и задачи построения системы защиты и аттестации. Таймкоды для вашего удобства: 01:50 Определение центра обработки данных 08:14 Инфраструктура ЦОД 13;21 Шаги построения СЗИ ИТИ ЦОД 31:43 Обсуждение с участниками

Cмотреть видео

Cмотреть видео

HD 00:53:43

ДиалогНаука: ВЕБИНАР: УПРАВЛЕНИЕ ИБ И АНАЛИЗ УГРОЗ НА СТЫКЕ ТЕХНОЛОГИЙ И РАЗНЫХ ПРОДУКТОВ

Обсуждение вместе с разработчиками Security Vision - единственной отечественной ИТ-платформы, способной роботизировать порядка 95% рутинного программно-технического функционала специалистов информационной безопасности, предпосылки применени...

Cмотреть видео

Cмотреть видео

HD 00:52:01

ДиалогНаука: ВЕБИНАР: ЭКОСИСТЕМА USERGATE SUMMA. БЕЗОПАНСОТЬ КОРПОРАТИВНЫХ И ТЕХНОЛОГИЧЕСКИХ СЕТЕЙ.

Вместе с UserGate и на базе её экосистемы продуктов безопасности SUMMA* — решением для комплексного управления информационной безопасностью гибридной IT-инфраструктуры, рассмотрели следующие темы: • Актуальные вопросы рынка межсетевого экр...

Cмотреть видео

Cмотреть видео

HD 00:37:46

ДиалогНаука: Вебинар: «Возможности Xello Deception для детектирования APT-атак и расследования кибер

Сегодня, в условиях отсутствия обновлений от западных производителей и уязвимостей сред передачи данных и сетевых протоколов, проникновение в сеть — вопрос времени и целей злоумышленников. Ни встроенные средства кибербезопасности, ни грамот...

Cмотреть видео

Cмотреть видео

HD 01:01:19

ДиалогНаука: ВЕБИНАР: INDEED PAM PRIVILEGED ACCESS MANAGER

На вебинаре с Компанией Индид рассмотрели функционал решений PRIVILEGED ACCESS MANAGER* отвечающий за фиксацию действий администраторов и подрядчиков к корпоративным ресурсам в режиме реального времени, запись действий и расследование инцид...

Cмотреть видео

Cмотреть видео

HD 01:01:40

ДиалогНаука: ВЕБИНАР: КАТЕГОРИРОВАНИЕ ОБЪЕКТОВ КИИ. ЧТО НОВОГО? ПРАКТИЧЕСКИЙ ОПЫТ.

В конце прошлого года утверждены поправки в Правила категорирования объектив КИИ (Постановление Правительства № 127), внесшие ряд значительных изменений, усилившие ведомственный мониторинг и повлекшие за собой необходимость выполнения субъе...

Cмотреть видео

Cмотреть видео

HD 01:12:09

ДиалогНаука: РЕФОРМА 152-ФЗ «О ПЕРСОНАЛЬНЫЙ ДАННЫХ». ОПЫТ ПРАКТИЧЕСКОЙ РЕАЛИЗАЦИИ.

Изменения в 152-ФЗ едва вступили в силу, а уже появились не только первые сложности с их реализацией, но и первые предписания Роскомнадзора. На вебинаре мы рассказали об опыте практического выполнения новых требований 152-ФЗ, о частых пробл...

Cмотреть видео

Cмотреть видео

HD 02:13:00

ДиалогНаука: Часть 1. Конференция 31.05.23 по ИБ финансовых организаций: ГОСТ Р 57580, защита КИИ, з

Компания «ДиалогНаука», системный интегратор в области информационной безопасности, совместно с Ассоциацией российских банков и при информационной поддержке журнала «BIS Journal − Информационная безопасность банков» провела конференцию «Инф...

Cмотреть видео

Cмотреть видео

HD 02:10:26

ДиалогНаука: Часть 2. Конференция 31.05.23 по ИБ финансовых организаций: ГОСТ Р 57580, защита КИИ, з

Компания «ДиалогНаука», системный интегратор в области информационной безопасности, совместно с Ассоциацией российских банков и при информационной поддержке журнала «BIS Journal − Информационная безопасность банков» провела конференцию «Инф...

Cмотреть видео

Cмотреть видео

HD 00:19:12

Код ИБ: Защита от утечки данных, где Zero Trust не пустое слово - видео Полосатый ИНФОБЕЗ

Защита от утечки данных, где Zero Trust не пустое слово Ильшат Латыпов, Менеджер продукт, КиберпротектКОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить пр...

Cмотреть видео

Cмотреть видео

HD 00:00:32

ITGLOBAL: Зачем бизнесу DRP или как защитить данные от метеорита? - видео

Алексей Ежков, технический директор ITGLOBAL.COM https://itglobal.com/ru-ru/, рассказал, как заранее защитить инфраструктуру компании на случай, если произойдет сбой в работе ПО, поломка ВМ или оборудования, землетрясение, пожар в дата-цент...

Cмотреть видео

Cмотреть видео

HD 01:32:32

ДиалогНаука: МЕТОДЫ КОНТРОЛЯ И УПРАВЛЕНИЯ ПРИВИЛЕГИРОВАННЫМ ДОСТУПОМ -вебинар СКДПУ НТ

На совместном вебинаре с компанией АйТи Бастион были рассмотрены наиболее современные и эффективные методы контроля и управления привилегированным доступом в современных условиях.ПРОГРАММА ВЕБИНАРА: 1. Чем опасны привилегированные пользоват...

Cмотреть видео

Cмотреть видео

HD 01:09:12

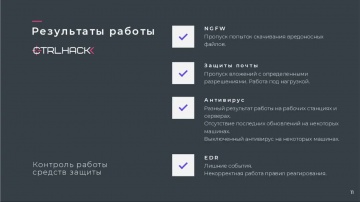

ДиалогНаука: ВЕБИНАР: ПОВЫШЕНИЕ ЭФФЕКТИВНОСТИ ПОДРАЗДЕЛЕНИЙ КИБЕРЗАЩИТЫ С ПОМОЩЬЮ CTRLHACK

Совместный вебинар с компанией CTRLHACK – разработчиком Российской платформы, проводящей контролируемые проверки, имитирующие действия атакующего, и выполняющей симуляции различных кибератакующих техник и многоступенчатых атак непосредствен...

Cмотреть видео

Cмотреть видео

HD 00:16:02

Код ИБ: Защита от утечки данных, где Zero Trust не пустое слово - видео Полосатый ИНФОБЕЗ

Защита от утечки данных, где Zero Trust не пустое слово Ильшат Латыпов, Менеджер продукт, Киберпротект #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и расти...

Cмотреть видео

Cмотреть видео

HD 00:56:29

ДиалогНаука: ZERO TRUST NETWORK ACCESS И ZERO TRUST EXTENDED ОТ ИТ ЭКСПЕРТИЗА - вебинар

Совместный вебинар с разработчиками полностью российского и внесённого в реестр отечественного ПО, комплекса информационной безопасности «Сакура». Комплекс предназначен для контроля удалённых рабочих мест и активного реагирования на несоотв...

Cмотреть видео

Cмотреть видео

HD 00:28:41

СёрчИнформ: Нулевой этап защиты данных. Доклад Дмитрия Стельченко на «КОД ИБ-2021» - видео

Дмитрий Стельченко, руководитель «СёрчИнформ» в Казахстане, рассказывает, как осуществлять контроль информации «в покое», как проводить аудит файлов и наводить в них порядок, как не допустить нарушения прав доступа.Тайм-коды: 02:04 Что тако...

Cмотреть видео

Cмотреть видео

HD 01:03:56

BIM: Вебинар "Взаимодействие nanoCAD BIM ОПС и СКС с помощью среды общих данных CADLib Модель и Архи

На вебинаре мы разобрали: - подключение к базе данных проекта и передача информационной модели с помощью CADLib Модель и Архив; - создание правил проверки на коллизии; - проверку проекта с последующей выдачей заданий на исправление; - устр...

Cмотреть видео

Cмотреть видео

HD 01:02:02

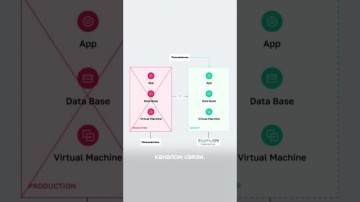

ДиалогНаука: ВЕБИНАР: СИНОНИКС – СВЕЖИЙ ВЗГЛЯД НА БЕЗОПАСНОЕ ОБЪЕДИНЕНИЕ СЕТЕЙ

На вебинаре компания АйТи Бастион рассказала о возможностях и преимуществах своей новинки, продемонстрировав принцип её работы и потенциальные сценарии использования. Синоникс – цифровой шлюз безопасной передачи данных и файлов между изоли...

Cмотреть видео

Cмотреть видео

HD 00:56:23

CSD: «Новые возможности 5D Смета. Как создать смету на основе данных проекта CADLib?» - Вебинар

Узнайте о нововведениях в версии 5.005 программы 5D Смета. Мы расскали об интеграции стоимостной информации в проекты CADLib, новом формате TIMML и продемонстрировали новые возможности 5D Смета, включая автоматизацию работы со структурой и ...

Cмотреть видео

Cмотреть видео

HD 00:59:58

Вебинар «ПО для промышленности: защитить и монетизировать»

Перед разработчиками софта для промышленности стоит важная задача защитить свою интеллектуальную собственность от пиратства, выстроить грамотную систему лицензирования и автоматизировать процесс продажи и обновления ПО.О том, как справиться...

Cмотреть видео

Cмотреть видео

HD 00:53:29

ДиалогНаука: ОБЗОР ФУНКЦИЙ НОВОЙ ВЕРСИИ ОС UGOS 7.1 от UserGate - вебинар - видео

Вместе с UserGate разобрал обновления в операционной системе UGOS версии 7.1, которая является основой для экосистемы UserGate SUMMA, включающей в себя UserGate NGFW – межсетевой экран следующего поколения. В новой версии операционной систе...

Cмотреть видео

Cмотреть видео

HD 00:04:02

Галактика Бюджетирование. Получение плановых данных

Комплекс инструментов и алгоритмов, обеспечивающий удобный и быстрый способ получения данных Используйте различные механизмы получения плановых и фактических данных, получайте консолидированные данные в динамике, работайте с удовольствием ...

Cмотреть видео

Cмотреть видео

HD 00:35:33

Галактика «Портал учебного заведения» - запись вебинара

Запись вебинара, проведённого 1 декабря 2016 года Экспертным центром корпорации "Галактика" по работе с вузами. В рамках интернет-семинара представлено новое универсальное решение Галактика «Портал учебного заведения», реализованное на рос...

Cмотреть видео

Cмотреть видео