Код ИБ: Нетсталкинг. Как хакеры и злоумышленники могут найти информацию с помощью гугла и дорков - в → Похожие видео ролики , Страница 13

Нетсталкинг. Как хакеры и злоумышленники могут найти информацию с помощью гугла и дорков РОМАН ВЕГЕЛИН Инженер-программист по технической защите информации, Винвестор #codeib Читать подробнее о Коде ИБ в Ростове-на-Дону: http://rostov-na-donu.codeib.ru/ КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите в ИБ, хакерах, фишинге, кибератаках и уязвимостях, хранении персональных данных, искусственном интеллекте и ней...

Подробнее в видео...

Подробнее в видео...

HD 00:30:22

PHP: Лекция «Информационные системы и технологии в медиаиндустрии». Часть 3. - видео

Завершающая часть лекции. Лекция почтена для первокурсников ИКИТ СФУ направления подготовки «Информационные системы и технологии». Её читает Аникьева Марина Анатольевна, старший преподаватель кафедры «Системы искусственного интеллекта» (СИИ...

Cмотреть видео

Cмотреть видео

HD 00:25:51

АСУ ТП: Мониторинг информационной безопасности в АСУ ТП. Поиск иголки в стоге сена - видео

Система мониторинга ИБ позволят нам видеть всю промышленную инфраструктуру (контроллеры, коммутаторы, межсетевые экраны, рабочие станции и серверы) и автоматически уведомляет о нештатных событиях ИБ, таких как смена конфигурации, использова...

Cмотреть видео

Cмотреть видео

HD 01:01:42

Voximplant: Как снизить нагрузку на КЦ с помощью автоматизации входящей линии? - видео

В этом видео вы узнаете как снизить нагрузку на КЦ с помощью автоматизации входящей линии?

Cмотреть видео

Cмотреть видео

HD 00:35:20

АйТиБорода: ПБХ / Доклад: "Хакерские закладки. Найти и обезвредить". - видео

Доклад в рамках Пилотного Бородатого Хакатона от ментора Alexander "Twost" Pushkin о бекдорах в языках программирования, СУБД, окружении ОС и бинарном софте.Доклад: "Хакерские закладки. Найти и обезвредить

Cмотреть видео

Cмотреть видео

HD 00:20:45

АСУ ТП: Информационная Безопасность сетей АСУ ТП - видео

Этот вебинар посвящен системам промышленной информационной безопасности, которые позволяют построить надежную систему кибербезопасности сети промышленного предприятия в соответствии с требованиями МЭК 62443. В ходе вебинара мы поговори...

Cмотреть видео

Cмотреть видео

HD 01:09:26

Код Безопасности: Методология и основные подходы к определению затрат в области информационной безоп

«Школа Кода Безопасности» – запущенный в 2019 году образовательный проект для студентов и недавних выпускников. Лекции и практические семинары проводят эксперты и ведущие специалисты компании Код Безопасности. В этом году мы расскажем ...

Cмотреть видео

Cмотреть видео

HD 01:30:28

Цифровизация: Цифровизация и качество жизни – как москвичи меняют свой город и дом с помощью электро

О цифровой экосистеме Москвы от тех, кто ее создает, – представителей ГКУ «Новые технологии управления».«Электронный дом» – как жители управляют домом, не выходя из квартир – рассказывает Елена Крутакова, начальник управления электронного в...

Cмотреть видео

Cмотреть видео

HD 00:50:11

Код Безопасности: Методология и основные подходы к определению затрат в области информационной безоп

«Школа Кода Безопасности» – запущенный в 2019 году образовательный проект для студентов и недавних выпускников. Лекции и практические семинары проводят эксперты и ведущие специалисты компании Код Безопасности. В этом году мы расскажем ...

Cмотреть видео

Cмотреть видео

HD 00:26:15

СёрчИнформ: Информационная безопасность со Львом Матвеевым. Выпуск 3 - видео

В гостях Сергей Матвеев, директор по безопасности ЧТПЗ.СёрчИнформ: Информационная безопасность со Львом Матвеевым. Выпуск 3

Cмотреть видео

Cмотреть видео

HD 00:23:10

Docsvision: Как анализировать бизнес-процессы в Docsvision с помощью Process Mining - решение от ком

Технологии искусственного интеллекта уже доступны в ECM/BPM-системах, в частности, в системе Docsvision. Компания ABBYY представляет решение, которое позволяет анализировать процессы и данные, в том числе из ECM-систем, с помощью техно...

Cмотреть видео

Cмотреть видео

HD 00:23:10

Docsvision: Как анализировать бизнес-процессы в Docsvision с помощью Process Mining - решение от ком

Технологии искусственного интеллекта уже доступны в ECM/BPM-системах, в частности, в системе Docsvision. Компания ABBYY представляет решение, которое позволяет анализировать процессы и данные, в том числе из ECM-систем, с помощью технологии...

Cмотреть видео

Cмотреть видео

HD 00:20:36

АСУ ТП: Обеспечение информационной и компьютерной безопасности АСУ ТП АЭС - видео

Константин Сахаров, руководитель управления информационной и компьютерной безопасности АСУ ТП АО «Русатом автоматизированные системы управления», затрагивает в своем докладе следующие темы: · применяемая терминология на различных зарубежны...

Cмотреть видео

Cмотреть видео

HD 00:48:06

OntargIT: оптимизация затрат на поддержку ERP систем c помощью Microsoft Dynamics 365 Supply Chain M

Узнайте, как минимизировать расходы на ERP системы с помощью решений Microsoft Dynamics 365 SCM.При поддержке Microsoft, компания OntargIT провела серию уникальных вебинаров: Microsoft Dynamics 365 & Power Platform Week. Программа мероп...

Cмотреть видео

Cмотреть видео

HD 00:42:06

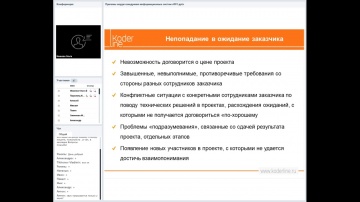

Кодерлайн Корп: вебинар «Причины неудач внедрения информационных систем» - видео

Компания «Кодерлайн» провела вебинар «Причины неудач внедрения информационных систем»Ведущая: Иванова Ольга - консультант-аналитик.Целевая аудитория специалисты, участвующие в проектах внедрения информационных систем, как на стороне исполни...

Cмотреть видео

Cмотреть видео

HD 00:06:35

RetailCRM: Как увеличить продажи с помощью онлайн-консультанта - видео

В этом видео мы расскажем, что такое онлайн-консультанты, зачем они нужны и как их правильно использовать. Заодно покажем, как изменился Онлайн-консультант от retailCRM, и что он теперь умеет. Подробная статья о работе с онлайн-консуль...

Cмотреть видео

Cмотреть видео

HD 00:08:14

Деснол Софт: Общение по обращению с помощью почты в Service Desk Итилиум (FAQ) - видео

Рассказываем о том, как настроить простейшее общение по обращению с использованием функционала почтового клиента в Service Desk Итилиум. Service Desk Итилиум — система для эффективного управления ИТ-услугами на платформе 1С, разработ...

Cмотреть видео

Cмотреть видео

00:26:32

SearchInform: Информационная безопасность со Львом Матвеевым. Выпуск 1.

Информационная безопасность со Львом Матвеевым. Выпуск 1.

Cмотреть видео

Cмотреть видео

00:25:41

SearchInform: Информационная безопасность со Львом Матвеевым. Выпуск 2.

В гостях Вячеслав Касимов, директор департамента информационной безопасности ПАО «Московский кредитный банк».

Cмотреть видео

Cмотреть видео

00:26:35

SearchInform: Информационная безопасность со Львом Матвеевым. Выпуск 4.

В гостях Андрей Корабельников, начальник Службы информационной безопасности АО "Международный аэропорт Шереметьево".

Cмотреть видео

Cмотреть видео

HD 00:25:29

Код ИБ: Контроль информационных потоков и рабочих процессов - видео Полосатый ИНФОБЕЗ

Максим Чеплиев Ведущий аналитик ИБ, StaffCop#codeib #StaffCopКОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятнымЗдесь вы обязательно найдёте полезное об: информационной безопа...

Cмотреть видео

Cмотреть видео

HD 00:09:25

АСУ ТП: Антон Шипулин (Kaspersky): «Злоумышленники не успевают использовать уязвимости АСУ ТП» | BIS

Почему KICS Con 2020 рискнули провести в гибридном формате, и как идёт цифровая трансформация в промышленности — рассказывает представитель «Лаборатории Касперского». Антон Шипулин, менеджер по развитию Kaspersky Industrial CyberSecu...

Cмотреть видео

Cмотреть видео

HD 00:12:52

J: Spring Framework. Урок 16: Spring MVC. Конфигурация с помощью Java кода. - видео

Spring Framework. Урок 16: Spring MVC. Конфигурация с помощью Java кодаПродвинутая Java - https://www.udemy.com/course/javarussia/?referralC... Мои уроки по Java EE - https://www.youtube.com/playlist?list=PLAma_mKffTO... Репозиторий прошлог...

Cмотреть видео

Cмотреть видео

HD 00:39:07

Информационно-управляющие системы (Прием 2020) - видео

Информационно-управляющие системы (Прием 2020)НАШИ КООРДИНАТЫ: ОТБОРОЧНАЯ КОМИССИЯ ИРИТ-РТФ Ответственный секретарь: СЕРГЕЕВА ЛЮБОВЬ ВЛАДИМИРОВНА Телефон: +7 (964) 489-88-72 E-mail: rtf.priem@urfu.ru, l.v.sergeeva@urfu.ru Сайт: https:/...

Cмотреть видео

Cмотреть видео

HD 00:40:15

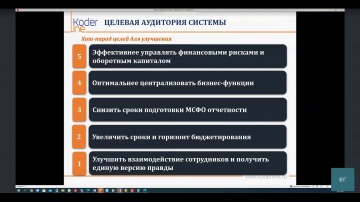

Кодерлайн Корп: вебинар «Повышение эффективности Вашего бизнеса с помощью "1С:Управление холдингом 8

Компания «Кодерлайн» провела вебинар «Повышение эффективности Вашего бизнеса с помощью "1С:Управление холдингом 8" — комплексного решения класса CPM (Corporate Performance Management)»Ведущая: Елена ГНАТЕНКО - кандидат экономических н...

Cмотреть видео

Cмотреть видео

HD 00:09:54

Разработка 1С: Разработка информационной системы, регистрирующей изменение курсов валют - видео

Лабораторная работа № 7. Разработка информационной системы, регистрирующей изменение курсов валют Сборник лабораторных работ предназначен для преподавателей и студентов образовательных организаций высшего и среднего профессионального образ...

Cмотреть видео

Cмотреть видео

HD 00:07:08

Разработка 1С: Все про Информационную систему 1С:ИТС - видео

Вы наверняка много раз слышали что-то про информационную систему 1С:ИТС, но никак не можете понять, что в ней такого особенного? Мы специально записали небольшой обзор на справочную систему, что бы вы сами могли убедиться насколько это...

Cмотреть видео

Cмотреть видео

HD 00:14:59

Разработка 1С: Разработка информационной системы для хранения информации о сотрудниках предприятия -

Лабораторная работа № 4. Разработка информационной системы для хранения информации о сотрудниках предприятия Сборник лабораторных работ предназначен для преподавателей и студентов образовательных организаций высшего и среднего профессионал...

Cмотреть видео

Cмотреть видео

HD 01:06:37

Softline: семинар по практикам управления гибридной и мультиоблачной средой с помощью CloudMaster

В рамках семинара рассматриваются основные проблемы возникающие при управлении мультиоблачными средами, пользователями и учетом ресурсов. Проводится скринкаст продукта CloudMaster, включенного в единый реестр российского ПО. CloudMaster − е...

Cмотреть видео

Cмотреть видео

HD 00:15:33

Разработка 1С: Разработка конфигурации для организации хранения информации о студентах и изучаемых и

Лабораторная работа № 3. Разработка конфигурации для организации хранения информации о студентах и изучаемых ими предметах Сборник лабораторных работ предназначен для преподавателей и студентов образовательных организаций высшего и среднег...

Cмотреть видео

Cмотреть видео

HD 00:47:54

SoftwareONE: Как снизить Time to Market и вовлечь команду в процессы DevSecOps с помощью продуктов л

Подписывайтесь на наши соцсети, чтобы быть в курсе актуальной информации о вебинарах и новостях Wone IT: TG: https://t.me/wone_it VK: https://vk.com/woneit LinkedIn: https://www.linkedin.com/company/81847962 Связаться с нами: info.ru@won...

Cмотреть видео

Cмотреть видео