Код ИБ: Нетсталкинг. Как хакеры и злоумышленники могут найти информацию с помощью гугла и дорков - в → Похожие видео ролики , Страница 12

Нетсталкинг. Как хакеры и злоумышленники могут найти информацию с помощью гугла и дорков РОМАН ВЕГЕЛИН Инженер-программист по технической защите информации, Винвестор #codeib Читать подробнее о Коде ИБ в Ростове-на-Дону: http://rostov-na-donu.codeib.ru/ КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите в ИБ, хакерах, фишинге, кибератаках и уязвимостях, хранении персональных данных, искусственном интеллекте и ней...

Подробнее в видео...

Подробнее в видео...

HD 01:10:13

АСУ ТП: Информационные системы для мониторинга состояния энергетического оборудования - видео

"Информационные системы для мониторинга состояния энергетического оборудования" - онлайн-встреча с Аникиной Ириной Дмитриевной, доцентом Высшей школы атомной и тепловой энергетики СПбПУ 11.09.2020.Информационные системы для мониторинга сост...

Cмотреть видео

Cмотреть видео

HD 01:28:02

АСУ ТП: Защита ОКИИ при подключении к сетям связи общего пользования с помощью ViPNet Coordinator IG

Защита ОКИИ при подключении к сетям связи общего пользования с помощью ViPNet Coordinator IG

Cмотреть видео

Cмотреть видео

HD 00:59:43

Безопасность объектов критической информационной инфраструктуры, 21.05.2020 - видео

Сегодня вопросы информационной безопасности не могут идти в разрез с государственным регулированием. Особенно, если речь идет о таких стратегически важных отраслях, как ТЭК, наука, транспорт, оборонная промышленность и других, которые отнес...

Cмотреть видео

Cмотреть видео

HD 01:04:18

Cisco Connect Online 2020: защита технологических сетей с помощью Cisco Cyber Vision - видео

Техническая сессия в рамках международной конференции #CiscoConnectOnline. Спикер: Константин Абрамов, системный инженер Cisco. Презентация: https://www.cisco.com/c/dam/m/ru_ua/training-event... Все материалы мероприятия опубликованы ...

Cмотреть видео

Cмотреть видео

HD 01:05:14

АСУ ТП: Актуальные требования российских регуляторов по защите информации - Алексей Лукацкий, Cisco

Актуальные требования российских регуляторов по защите информации - Алексей Лукацкий, Бизнес-консультант по безопасности Cisco

Cмотреть видео

Cмотреть видео

HD 02:37:55

АСУ ТП: Информационная безопасность: вызовы современности - видео

Запись докладов круглого стола "Информационная безопасность: вызовы современности" в рамках «Электронной недели на Алтае – 2020». Программа: 0:00 Евгений Зрюмов открытие круглого стола 3:18 Виктор Минин "История формирования нормативного о...

Cмотреть видео

Cмотреть видео

HD 00:01:19

АСУ ТП: Автоматизированная информационная система «Единый реестр нарушений» - видео

МВД: Автоматизированная информационная система «Единый реестр нарушений» работает в режиме реального времени

Cмотреть видео

Cмотреть видео

HD 00:42:24

Вопросы реализации Федерального закона "О безопасности критической информационной инфраструк

Вопросы реализации Федерального закона "О безопасности критической информационной инфраструктуры Российской Федерации" Выступление Алексея Кубарева, заместителя начальника управления ФСТЭК России

Cмотреть видео

Cмотреть видео

HD 00:19:59

АСУ ТП: Практика защита информации подручными средствами - видео

Практика защита информации подручными средствами. Алексей Семенычев. Ведущий инженер по ИТ. ОКБМ Африкантов.

Cмотреть видео

Cмотреть видео

HD 00:14:22

Конференция «Информационные технологии в машиностроении» 25.06.2020. Максим Липатов (Система

Выступление технического директора программно-аппаратного комплекса ПРАНА Maxim Lipatov на Международной конференции «Информационные технологии в машиностроении», прошедшей 25 июня 2020 года.

Cмотреть видео

Cмотреть видео

HD 00:33:31

Разработка iot: Интернет вещей Кафедра информационных и интернет-технологий Сеченовский университет

Интернет вещей (Internet of Things, IoT) — это единая сеть физических объектов, способных изменять параметры внешней среды или свои, собирать информацию и передавать ее на другие устройства. В вилер приведены примеры, общие применения, пр...

Cмотреть видео

Cмотреть видео

HD 00:27:41

DevOps: Unit тесты с помощью EDT. - видео

DevOps: Unit тесты с помощью EDT - видео

Cмотреть видео

Cмотреть видео

HD 01:10:57

IaC в SberCloud Advanced: разворачиваем приложения с помощью Terraform - видео

Инфраструктура для разворачивания облачного приложения на примере SberCloud Advanced. В вебинаре: - история Infrastructure as Code и практические инструменты IaC; - применение IaC в DevOps практиках; - структура и примеры Terraform-...

Cмотреть видео

Cмотреть видео

HD 00:30:05

АСУ ТП: Информационная безопасность АСУ ТП - видео

Василий Шауро, руководитель направления стратегического маркетинга ООО «Эмерсон», в своем докладе рассказывает о том, как выглядит безопасность АСУ ТП со стороны вендора, а также об основных процедурах, технических и программных средствах з...

Cмотреть видео

Cмотреть видео

HD 00:07:20

Разработка 1С: Как загрузить товары на маркетплейс Маркета с помощью модуля для «1С:Предприятия» - в

Ролик о том, как загрузить товары и сопоставить их с карточками на маркетплейсе Маркета с помощью специального модуля для «1С:Предприятия». О модуле маркетплейса Маркета для «1С:Предприятия»: https://yandex.ru/support/beru-module-1c Ка...

Cмотреть видео

Cмотреть видео

HD 00:01:13

Kaspersky Russia: Как управлять Kaspersky Security Cloud 20 с помощью My Kaspersky - видео

С помощью My Kaspersky вы можете дистанционно управлять программой Kaspersky Security Cloud 20, например запустить проверку компьютера, обновить базы, исправить уязвимости и многое другое. В этом видео мы покажем, как это сделать. ...

Cмотреть видео

Cмотреть видео

HD 00:43:40

DLP: Защита корпоративных данных с помощью DLP - видео

Microsoft 365 – это не новое решение, а новое название семейства продуктов. Оно объединило классические приложения Office 365, подписку на операционную систему Windows 10 и модуль Enterprise Mobility & Security, который включает в себя ...

Cмотреть видео

Cмотреть видео

HD 00:25:02

DLP: Аутсорсинг. Управление рисками информационной безопасности - видео

В рамках конференции GlobalCIO, посвященной аутсорсингу, мой доклад был посвящен вопросам обеспечения ИБ при выборе аутсорсинговых партнеров и передаче ключевых функций на аутсорсинг. Учитывая, что в данном случае очень большое внимани...

Cмотреть видео

Cмотреть видео

HD 01:01:39

Защита информации, Колыбельников А.И., 21.11.20 - видео

Защита информации, Колыбельников А.И.Под DLP-системами обычно подразумевают программные продукты, защищающие организации от утечек конфиденциальной информации. DLP расшифровывается как Data Leak Prevention - предотвращение утечек данн...

Cмотреть видео

Cмотреть видео

HD 00:33:07

PHP: Расчеты сталежелезобетонных балок с помощью программного обеспечения АРСС "Комбинированная балк

Докладчик Алексей Яковлев, руководитель инженерного центра АРСС. На вебинаре будут рассмотрены общие данные о сталежелезобетонных конструкциях. Расчет в программе “Комбинированная балка v.1.0” https://steel-development.ru/index.php/ru/f...

Cмотреть видео

Cмотреть видео

HD 00:17:10

Kaspersky Russia: Проверка механизмов безопасности кибер-физических систем с помощью инструментов ат

Выступление Франcиско Фуртадо, Исследователя, iTrust, SUTD, и Салимы Лияккатали, Исследователя, iTrust, SUTD, на Kaspersky Industrial Cybersecurity Conference 2019. Посмотрите презентацию: https://ics.kaspersky.com/media/ics-conference-2...

Cмотреть видео

Cмотреть видео

HD 00:07:00

Kaspersky Russia: Как развернуть защиту с помощью Kaspersky Security Center Cloud Console - видео

В этом видео вы узнаете, как развернуть защиту с помощью Kaspersky Security Center Cloud Console. Смотрите другие видео TechEdu: https://www.youtube.com/playlist?list=PLQQwOgZzcgt0NGyZBdjemQQOaXYomvU6i #KES #KSC #KSCCC #KES4Business #techni...

Cмотреть видео

Cмотреть видео

HD 00:07:11

1С-Рарус: Обработка входящих обращений с помощью рабочего места «Контакт-центр» в конфигурации Альфа

Дополнение «Альфа-Авто»: Управление взаимоотношениями с клиентами, редакция 6 позволяет учитывать фиксировать входящие обращения клиентов (звонки, визиты, электронные обращения), классифицировать их и передавать для обработки в подразделени...

Cмотреть видео

Cмотреть видео

HD 00:06:36

Слово эксперту: Артём Садовский, менеджер управления информационной безопасности «Северстали» - виде

«Слово эксперту»: Артём Садовский, менеджер управления информационной безопасности «Северстали»Под DLP-системами обычно подразумевают программные продукты, защищающие организации от утечек конфиденциальной информации. DLP расшифровыва...

Cмотреть видео

Cмотреть видео

HD 01:11:22

SoftwareONE: Всесторонняя защита информации в условиях онлайна и удаленного доступа - видео

На вебинаре мы обсудим наиболее актуальные сценарии защиты информации в условиях удаленной работы на базе технологий McAfee: - Защита веб-доступа для всех сотрудников компании вне зависимости от их геопозиции. - Защита корпоративных систем...

Cмотреть видео

Cмотреть видео

HD 00:46:56

PHP: Часть 3 Парсинг ключей с помощью Key Collector, дополнительный сбор масок ключей для инфобизнес

Отрывок из бесплатного вебинара, на котором я настраиваю рекламную кампанию для своего клиента в тематике инфобизнеса. ‼▶ Получить все видео по настройке мною контекстной рекламы в прямом эфире в разных нишах можно по ссылке https://monste...

Cмотреть видео

Cмотреть видео

HD 00:58:10

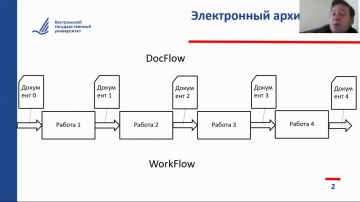

PLM: Управление информационными ресурсами. Лекция 5. Системы управления контентом предприятия - виде

Product Lifecycle Management — PLM-система — программное обеспечение для управления жизненным циклом продукции.

Cмотреть видео

Cмотреть видео

HD 00:46:30

DLP: Защищенная удалённая работа. Информационная безопасность во время Remote-режима - видео

COVID-19 помог нам быстрее понять, что мы можем эффективно работать в удаленном режиме: проводить встречи, ставить задачи, вести проекты. Но многие уроки удаленной работы применимы к работе в офисе. Именно этот период подсветил «узкие го...

Cмотреть видео

Cмотреть видео

HD 00:37:10

SoftwareONE: Управление продлениями любых контрактов с помощью PyraCloud - видео

На данном вебинаре мы рассмотрим следующие темы: - риски и сложности, связанные с продлениями, - временная шкала продлений - предстоящие, под риском, просроченные, - планирование бюджетов, - оценка эффективности закупки, - оптимизация и уп...

Cмотреть видео

Cмотреть видео

HD 01:09:37

SoftwareONE: IBM Security - интегрированная модель защиты информации - видео

На вебинаре мы рассмотрим следующие темы: - Портфель решений IBM Security и лидеры продаж. - Актуальные тенденции в развитии платформы Cloud Pak for Security. - Новые продукты платформы Cloud Pak for Security. - Сценарии использования инте...

Cмотреть видео

Cмотреть видео