Новогодний воркшоп: некоторые аспекты использования DDD → Похожие видео ролики , Страница 2

Это видео уже было на канале в виде трансляции. Мы на примерах разберем некоторые аспекты использования DDD.Ссылки https://github.com/agratushniy/symfony-ddd-example – репозиторий с примерами кода к первому докладу.https://enterprisecraftsmanship.com/posts/domain-model-purity-completeness/ – статья Владимира с подробным описанием DDD-трилеммы.Первый спикер - Андрей Ратушный. Андрей - активный участник сообщества, практикует Domain-driven design, с радостью согласился провести мастер-класс "От теории к коду". Андрей так описывает этот воркшоп: Я покажу, как можно сформировать структуру кат...

Подробнее в видео...

Подробнее в видео...

HD 00:51:58

СКАУТ-Студио знакомство и эффективное использование. Вебинар ведет Андрей Мартынов и Дарья Ермолаев

Ведущие: Андрей Мартынов - бизнес-тренер ГК СКАУТ, Дарья Ермолаева стажер ГК СКАУТ.

Cмотреть видео

Cмотреть видео

00:35:05

Как использовать адресное хранение на складе.

- Для чего нужно адресное хранение на складе. - Виды адресного хранения (статическое, динамическое). На что обратить внимание. - Что необходимо для успешного внедрения технологии в конфигурации УТ 10.3 - Как настроить адресное хранение с по...

Cмотреть видео

Cмотреть видео

HD 00:06:56

Практический опыт использования решения Kaspersky Industrial CyberSecurity

Автор: Игорь Воробьев Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляет оп...

Cмотреть видео

Cмотреть видео

HD 00:14:07

Мошенничество с использованием АСУ ТП

Автор: Дмитрий Даренский Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляет...

Cмотреть видео

Cмотреть видео

HD 00:01:58

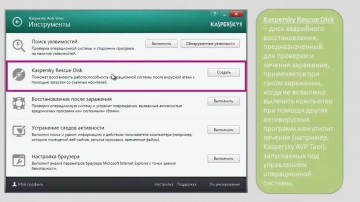

Как использовать Инструменты в Kaspersky Anti-Virus 2014?

Мы расскажем, как в Kaspersky Anti-Virus 2014 использовать Поиск уязвимостей, Диск аварийного восстановления и другие Инструменты. Видеоинструкции по Kaspersky Anti-Virus 2014 . Официальный сайт "Лаборатории Касперского" Читайте нас в ...

Cмотреть видео

Cмотреть видео

HD 00:02:08

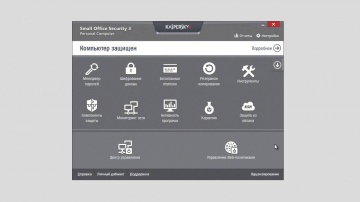

Как ограничить и отслеживать использование интернета

Kaspersky Small Office Security 3 позволяет удаленно ограничить и отслеживать использование интернета у других пользователей из вашей сети. Мы расскажем, что такое Веб-политики в Kaspersky Small Office Security 3 и как их настраивать. Виде...

Cмотреть видео

Cмотреть видео

HD 00:01:57

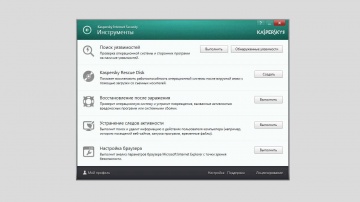

Как использовать Инструменты в Kaspersky Internet Security 2014

Мы расскажем, как в Kaspersky Internet Security 2014 использовать Поиск уязвимостей, Диск аварийного восстановления и другие Инструменты. Видеоинструкции по Kaspersky Internet Security 2014 Официальный сайт Лаборатории Касперского Чит...

Cмотреть видео

Cмотреть видео

HD 00:03:56

Как использовать режим Безопасных программ в Kaspersky Internet Security 2014

Если одним компьютеров пользуется много людей, и они устанавливают на него свои программы, возникает большой риск поймать вирус. В видео мы расскажем, как режим Безопасных программ в составе Kaspersky Internet Security 2014 поможет избежать...

Cмотреть видео

Cмотреть видео

HD 00:02:57

Использование различных типов цен в сервисе МойСклад

Работа с различными типами цен в сервисе МойСклад. Подробнее: Использование различных типов цен позволяет: - разделять цены для розничных точек продаж и интернет-магазинов; - устанавливать специальные цены для покупателя; - задавать разн...

Cмотреть видео

Cмотреть видео

HD 00:03:46

Новогоднее поздравление от «Системных Технологий»

«Мы хотим, чтобы используя программу, вы ощущали нашу любовь и заботу, ведь в вас - смысл нашего существования. Именно вы даете нам возможность заниматься любимым делом и ощущение того, что мы нужны людям». В ролях сотрудников ГК «Системны...

Cмотреть видео

Cмотреть видео

HD 00:03:19

Как использовать онлайн-кассу интернет-магазину: популярные вопросы о ФЗ-54

Подробнее о 54-ФЗ: Директор по развитию бизнеса фискальных решений компании АТОЛ Юлия Русинова отвечает на популярные вопросы о ФЗ-54 эксклюзивно для Эвотор.Для интернет магазинов есть определенная специфика, как они применяют контрольно-ка...

Cмотреть видео

Cмотреть видео

HD 00:10:40

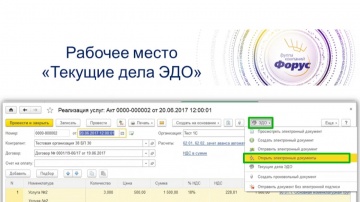

Почему рекомендуется использовать 1С-ЭДО?

Почему рекомендуется использовать 1С-ЭДО? Рассмотрим возможности сервиса 1С-ЭДО.

Cмотреть видео

Cмотреть видео

00:33:31

Naumen: Использование Naumen Contact Center в работе интернет-провайдера

Выступление на конференции «Многофункциональные контакт-центры для розничного бизнеса» 18 сентября 2012 г. Спикер: Тюлюбаев Андрей, заместитель технического директора по сопровождению и развитию Контакт-центра (Санкт-Петербург, InterZet) ...

Cмотреть видео

Cмотреть видео

HD 00:36:51

BPS. Использование информационной модели в процессах эксплуатации актива. ТОиР. RCM - Простоев.НЕТ

BPS. Использование информационной модели в процессах эксплуатации актива. ТОиР. RCM. ISO55000 Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживан...

Cмотреть видео

Cмотреть видео

HD 00:02:11

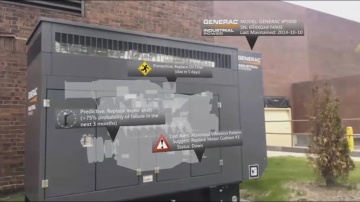

IRISOFT: Зачем использовать дополненную реальность?

Наглядный пример использования дополненный реальности^ "цифрового двойника" и интернета вещей

Cмотреть видео

Cмотреть видео

HD 00:02:11

AT Consulting: Новогодний праздник 2017 в Москве

Ключевые направления деятельности компании : внедрение и сопровождение сложных информационных систем, управленческий и операционный бизнес-консалтинг, управление проектами и ИТ-аутсорсинг.

Cмотреть видео

Cмотреть видео

HD 01:05:55

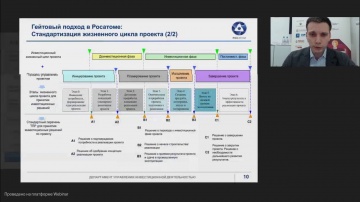

Проектная ПРАКТИКА: Использование гейтового подхода для реализации инвестиционных проектов

ГК «Проектная ПРАКТИКА» - команда профессионалов в области управления проектами.

Cмотреть видео

Cмотреть видео

HD 00:02:30

КРОК: Новогодний праздник 2018 "Crazy Winters Games"

КРОК меняется и развивается, но наши мероприятия неизменно самые зажигательные! Смотри отчетный видеоролик с новогоднего праздника #CrazyWinterGames .

Cмотреть видео

Cмотреть видео

HD 00:02:27

TSM/Insight. Использование ThingWorx для оптимизации процессов.

Компания PTC публикует реальные истории внедрения своих продуктов, и того, как они изменили бизнес процессы. В этом выпуске кейс TSM по использованию ThingWorx. Перевод подготовлен irisoft.ru

Cмотреть видео

Cмотреть видео

01:40:02

Проектная ПРАКТИКА: Юридические аспекты управления контрактами при работе с государственным Заказчик

Проектный вторник №3 от 8-07-2012

Cмотреть видео

Cмотреть видео

HD 01:04:20

ELMA Community Edition: примеры использования бесплатной BPM-системы / Вебинар

Первый практический онлайн-семинар для всех пользователей ELMA Community Edition - . Вот уже скоро год сообществу доступна бесплатная редакция нашей системы. За это время накопилось очень много интересной практики и еще больше - вопросов о...

Cмотреть видео

Cмотреть видео

HD 00:04:15

ELMA BPM — Использование таймеров и эскалации (101-4-4-2)

Таймеры можно использовать в промежуточных событиях, для приостановки процесса до определенного времени. В ходе исполнения бизнес-процесса иногда возникают ситуации, когда требуется снять задачу с исполнения. Для таких случаев при моделир...

Cмотреть видео

Cмотреть видео

HD 00:03:38

ELMA BPM — Использование шлюзов (101-2-7)

В ходе моделирования процесса часто появляется необходимость использования условий. Под условиями понимается некоторый фильтр, который на основании проверки выполнения некоторого выражения автоматически выносит решение, по какому из несколь...

Cмотреть видео

Cмотреть видео

HD 00:50:27

Autodesk CIS: Работа с файлами проекта и совместная работа с использованием облачных сервисов Autode

На вебинаре рассмотрены: наборы сервисов доступных Autodesk BIM 360, создание нового проекта в BIM 360, управление проектом, настройка прав доступа, организация совместной работы и использование BIM 360 в качестве среды общих данных, исполь...

Cмотреть видео

Cмотреть видео

HD 01:45:37

Актив: Вебинар по использованию Рутокен в корпоративных сетях

Продемонстрированы основные сценарии использования продуктов Рутокен: — подготовка и выдача электронного идентификатора новому сотруднику, — аутентификация в домене, — подпись и шифрование почтовых сообщений с использованием СКЗИ КриптоПро ...

Cмотреть видео

Cмотреть видео

HD 00:34:14

#UDM9 06: Сервисное обслуживание активов производства с использованием технологии AR от CADFE

В этом видео: Открытая часть записи доклада на #UDM9 Автоматизация производства - ИТОГИ 2021 10 декабря 2021#UDM10 будет 21 января 2022 УЧАСТВУЙ ОНЛАЙН https://t.me/+Gjtoiv6kW2Q4NjhiРазвиваешь производство? Подпишись в Telrgram: #UDM Ураль...

Cмотреть видео

Cмотреть видео

HD 00:09:21

JsonTV: Роман Янковский, Ассоциация ФинТех: Отработка базовых бизнес-кейсов использования Мастерчейн

Платформа Мастерчейн – это адаптация протокола Ethereum для использования на российском финансовом рынке. Адаптация необходима для обеспечения скорости взаимодействия участников системы, и для использования российской криптографии. Роман ...

Cмотреть видео

Cмотреть видео

HD 00:04:04

JsonTV: Андрей Нуйкин, ЕвразХолдинг: Мы будем активно использовать ГосСОПКА

Интервью с Нуйкиным Андреем Витальевичем, начальником отдела обеспечения безопасности информационных систем ЕВРАЗ, CISA, CISM, CRISK, членом АРСИБ, в рамках шестой конференции «Информационная безопасность АСУ ТП критически важных объектов»....

Cмотреть видео

Cмотреть видео

HD 00:16:06

JsonTV: RBW-2018. Юрий Мышинский, Cryptocean.io: Преимущества использования криптокарт

Технические аспекты легализации операционной деятельности на стыке криптовалют и традиционных финансов. Юрий Мышинский, СЕО Cryptocean.io

Cмотреть видео

Cмотреть видео

HD 00:11:26

JsonTV: ИТвАПК. Михаил Платонов. PepsiCo: Использование инновационных методов распознавания изображе

Выступление Михаила Платонова, Старшего ИТ-директора PepsiCo в России, Украине и СНГ на конференции «Информационные технологии на службе агропромышленного комплекса России», на тему «Использование инновационных методов распознавания изображ...

Cмотреть видео

Cмотреть видео