Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Код Безопасности: Построение VPN-соединений между защищаемыми сетями Континент 4

Записывайтесь на тестирование на

Cмотреть видео

Cмотреть видео

Актив: Вебинар «Переход на новые ГОСТы 2012 года»

26 апреля 2018 года состоялся вебинар, на котором обсуждались особенности перехода на новые стандарты электронной подписи, обязательные к применению после 1 января 2019 года. Сегодня перед организациями стоит задача по внедрению программн...

Cмотреть видео

Cмотреть видео

Код Безопасности: Лайтборд-обзор новых устройств в АПКШ "Континент" 3.9

Подробнее о продукте АПКШ "Континент" 3.9 - https://www.securitycode.ru/products/apksh_kontinent/

Cмотреть видео

Cмотреть видео

GroupIB: На Joker's Stash выложили 1,3 миллиона записей данных банковских карт

Вчера, 28 октября, эксперты Threat Intelligence Group-IB обнаружили на андеграундном форуме Joker's Stash огромную базу, содержащую более 1,3 миллиона записей с данными кредитных и дебетовых карт. Более 98% из них принадлежат клиентам ин...

Cмотреть видео

Cмотреть видео

Искусственный интеллект в ИБ для защиты и нападения

В новом выпуске AM Talk Александр Кузнецов, руководитель группы архитектуры JSOC ГК "СОЛАР", рассказывает о роли искусственного интеллекта (ИИ) в информационной безопасности.Вы узнаете:- Что такое ИИ и почему его использование в ИБ актуальн...

Cмотреть видео

Cмотреть видео

17 способов проникновения во внутреннюю сеть компании

Несмотря на ставшие публичными инциденты о взломах различных организаций, многие компании до сих пор полагаются на защиту периметра, продолжают устанавливать NGFW, IPS и другие средства защиты. Но злоумышленники продолжают проникать во в...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Глава «СёрчИнформ» Лев Матвеев на ПМЭФ-2022. Репортаж с бизнес-завтрака - видео

18 июня на XXV Петербургском международном экономическом форуме состоялся бизнес-завтрак на тему «ИТ-лидерство – альянс России и развивающегося мира». Глава «СёрчИнформ» Лев Матвеев рассказал о странах и рынках, которые по-прежнему заинтере...

Cмотреть видео

Cмотреть видео

Слово эксперту: Артём Садовский, менеджер управления информационной безопасности «Северстали» - виде

«Слово эксперту»: Артём Садовский, менеджер управления информационной безопасности «Северстали»Под DLP-системами обычно подразумевают программные продукты, защищающие организации от утечек конфиденциальной информации. DLP расшифровыва...

Cмотреть видео

Cмотреть видео

Код Безопасности: Trusted Access Technologies – Security you can trust

Trusted Access Technologies is an independent cyber security solutions developer for enterprises and government agencies. You will learn the essence of our approach to information security, its advantages over traditional methods, as well a...

Cмотреть видео

Cмотреть видео

Код Безопасности: Защита жизненного цикла данных с помощью Secret Net Studio

Компания «Код Безопасности» основана в 2008 году и ведет свою деятельность на основании девяти лицензий ФСТЭК России, ФСБ России и Министерства обороны Российской Федерации. Российский разработчик программных и аппаратных средств защиты ...

Cмотреть видео

Cмотреть видео

Код Безопасности: Диагностика и устранение неполадок в Secret Net 7

Secret Net - сертифицированное средство защиты информации от несанкционированного доступа для операционных систем семейства MS Windows В ходе онлайн-семинара эксперт ответит на следующие вопросы: - Как снизить риск появления ошибок Secre...

Cмотреть видео

Cмотреть видео

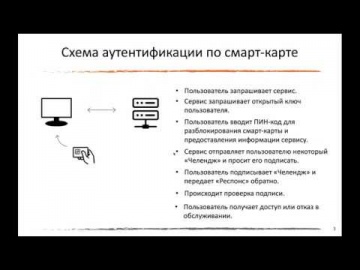

Актив: Вебинар «Рутокен: понятный, безопасный, надежный»

Вебинар посвящен продуктам и решениям в области аутентификации, защиты информации и электронной подписи под брендом «Рутокен».

Cмотреть видео

Cмотреть видео

Layta: D-Link DCS-933L - IP-камера видеонаблюдения миниатюрная беспроводная

Обзор камеры D-Link DCS-933L . Ссылка на камеру:

Cмотреть видео

Cмотреть видео

Обзор обновления R-Vision: Compliance Manager 1.3

Обзор обновления R-Vision: Compliance Manager 1.3

Cмотреть видео

Cмотреть видео

Всеслав Соленик (R-Vision): Эволюция SOAR. Автоматизация ИБ вчера, сегодня и завтра | BIS TV

На SOC-Форуме 2019 эксперт компании R-Vision рассказывает, почему переход Центров мониторинга на автоматизацию неизбежен, и как он помогает решить проблемы выгорания и текучки кадров ИБ. На сессии SOC-Форума 2019, посвящённой применени...

Cмотреть видео

Cмотреть видео

Layta: PERCo-LC85.4 - Замок электромеханический врезной

3D-обзор врезного электромеханического замка LC85.4 (нормально открытый, габариты 105х20х170 мм.) Ссылка на оборудование:

Cмотреть видео

Cмотреть видео

ДиалогНаука: Часть 1. Конференция 31.05.23 по ИБ финансовых организаций: ГОСТ Р 57580, защита КИИ, з

Компания «ДиалогНаука», системный интегратор в области информационной безопасности, совместно с Ассоциацией российских банков и при информационной поддержке журнала «BIS Journal − Информационная безопасность банков» провела конференцию «Инф...

Cмотреть видео

Cмотреть видео

Tenable.sc - Построение многоуровневого процесса управления уязвимостями на основе рисков - видео

Смотрите уже сейчас запись нашего вебинара «Tenable.sc - Построение многоуровневого процесса управления уязвимостями на основе рисков». Вопросы, которые мы рассмотрели на вебинаре: 1) «Систематическая ошибка выжившего» или почему ...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: Вебинар "Аутентификация и подпись в домене MS Windows"

26 марта 2019 года эксперт по работе с технологическими партнёрами "Аладдин Р.Д." Дмитрий Шуралёв продемонстрировал настройку удостоверяющего центра MSCA и другие сценарии работы электронных ключей JaCarta в Windows-инфраструктуре: -аутент...

Cмотреть видео

Cмотреть видео

Код Безопасности: Настройка доступа пользователей по уровням конфиденциальности в vGate

vGate - сертифицированное средство защиты платформ виртуализации на базе VMware vSphere или Microsoft Hyper-V

Cмотреть видео

Cмотреть видео

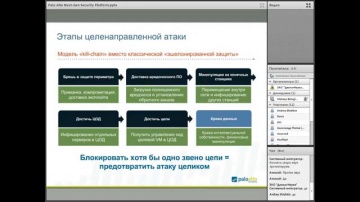

Презентация концепции защиты корпоративных сетей на базе продуктов Palo Alto Networks

Существующие средства защиты в корпоративных сетях не справляются с современными методами атак. Одним из вариантов решения проблемы является пересмотр существующих подходов и технологий защиты и переход на использование систем безопасности ...

Cмотреть видео

Cмотреть видео

Разработка iot: 09 Уязвимость систем видеонаблюдения и устройств IOT - видео

Спикер: Бакунин Антон Организация: ГСКС ПРОФИКак вещи, которые должны сделать нашу жизнь комфортнее и безопасней, могут задействовать против нас? Как такое может произойти и почему так получается? Попробуем разобраться на практике в нашем д...

Cмотреть видео

Cмотреть видео

АСУ ТП: InfoWatch ARMA. Отечественная система для эшелонированной защиты АСУ ТП - видео

На вебинаре мы рассказали о новом комплексе для кибербезопасности АСУ ТП и о нашем подходе к созданию эшелонированных систем защиты. Как защищать информацию в промышленных сетях, рабочие станции и сервера SCADA, автоматически реагирова...

Cмотреть видео

Cмотреть видео

Layta: Демонстрация работы бесконтактного замка Z-9-EHT

Замок Z-9 EHT net – это бесконтактный считыватель,сетевой контроллер и полноценная запирающая система. Для открывания двери снаружи необходимо поднести карту, а с внутренней стороны достаточно только нажать ручку двери. Привлекательный внеш...

Cмотреть видео

Cмотреть видео

AT Consulting: Отказ от Java аплетов

Выступление Даниила Санина, архитектор практики ECM, , в рамках бизнес-семинара "Технологии и практика ECM" компании .

Cмотреть видео

Cмотреть видео

СёрчИнформ: «СёрчИнформ» получила грант на доработку «СёрчИнформ SIEM». Сюжет с РБК-ТВ - видео

В 2020 году «СёрчИнформ» получил грант Российского фонда развития информационных технологий (РФРИТ) на развитие своей SIEM-системы. В программе увеличено количество новых источников данных, расширен функционал расследований, решение стало е...

Cмотреть видео

Cмотреть видео

Layta: RVi-IPC42DN (3.3 - 12 мм) f=8 мм - IP-камера видеонаблюдения уличная в стандартном исполнении

Пример записи камеры RVi-IPC42DN (при фокусном расстоянии объектива 8 мм). Ссылка на камеру:

Cмотреть видео

Cмотреть видео