Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

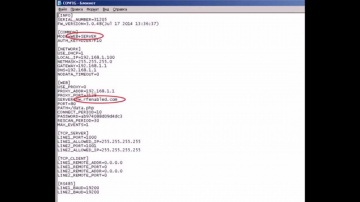

DLP: Реализация контроля удаленного доступа администраторов к элементам инфраструктуры. Интеграция с

При переходе на удаленный режим работы многие организации сталкиваются со сложностями и ограничениями удаленного доступа. В связи с этим, организации встают перед такими задачами, как снижение простоя за счет оперативного обслуживания, сниж...

Cмотреть видео

Cмотреть видео

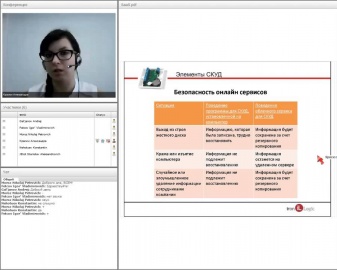

Layta: Вебинар "Онлайн сервис для СКУД Guard SaaS"

Вебинар "Онлайн сервис для СКУД Guard SaaS"

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: двухфакторная аутентификация и электронная подпись в облачных средах

9 апреля 2019 года прошёл технический вебинар компаний "Аладдин Р.Д." и Dell "Двухфакторная аутентификация и электронная подпись в облачных средах с использованием тонких клиентов Dell и электронных ключей JaCarta".

Cмотреть видео

Cмотреть видео

Layta: Огнетушитель нового поколения «ПРОТЕКТ» (Fire Suppression Systems)

ГОАП «ПРОТЕКТ» (Fire Suppression Systems) — это профессиональное аэрозольное средство пожаротушения ручного использования, не имеющее аналогов в мире. Подходит для тушения пожаров класса A,B,C,E(до): 35 кВ точечного и объемного применения. ...

Cмотреть видео

Cмотреть видео

Layta: Hikvision DS-2DF5286-А - IP-камера видеонаблюдения PTZ уличная

Пример записи камеры Hikvision DS-2DF5286-А Ссылка на камеру:

Cмотреть видео

Cмотреть видео

Layta: RVi-65Magic (проход/ночь) - Камера видеонаблюдения уличная в стандартном исполнении

Пример записи камеры RVi-65Magic проход/ночь. Ссылки на камеры:

Cмотреть видео

Cмотреть видео

СёрчИнформ: С чем «подружить» SIEM, чтобы усилить защиту? - видео

Системный аналитик «СёрчИнформ» рассказал, как SIEM интегрируется c другими системами и как это поможет комплексно защитить ИТ-инфраструктуру компании от внешних и внутренних угроз. Таймкоды: 00:10 – Интеграция SIEM с DLP 02:08 – Идеальная ...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Приглашаем на конференции по информационной безопасности Road Show SearchInform 2021 - в

Начинаем обратный отсчет до встречи с вами на бесплатной серии практических конференций «Road Show SearchInform 2021: жизненный цикл инсайдера – от найма до увольнения». | Когда? C 21 сентября по 18 ноября | Где? В 25 городах России и СНГ ...

Cмотреть видео

Cмотреть видео

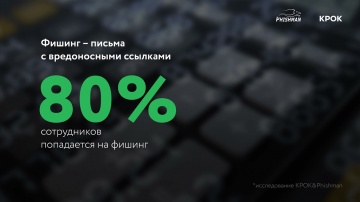

КРОК: Исследование КРОК и Phishman по фишингу и киберосознанности

80% сотрудников компаний попадаются на фишинг или на удочку кибермошенников. А это большие финансовые потери, измеряющиеся сотнями миллионов рублей. Таковы данные исследования экспертов КРОК&Phishman. В опросе участвовали 287 enterprise...

Cмотреть видео

Cмотреть видео

SoftwareONE: Kaspersky Sandbox как средство продвинутой защиты в условиях ограниченных ресурсов - ви

В рамках вебинара мы: - Поговорили об угрозах сегодняшнего дня - Произвели обзор решения Kaspersky Sandbox - Продемонстрировали работу - Ответили на все интересующие вопросы по данной теме.

Cмотреть видео

Cмотреть видео

Код Безопасности: Лайтборд-обзор Secret Net Studio

Подробнее о продукте - Технические вопросы задавайте по адресу

Cмотреть видео

Cмотреть видео

AT Consulting: Ситуационный центр в Волгограде

С января следующего года в Волгограде начнет свою работу единый ситуационный центр. Это своеобразный аналитический комплекс, который будет рассматривать широкий спектр вопросов – от погодных условий и пожаров, до межнациональных взаимоотнош...

Cмотреть видео

Cмотреть видео

ICL Services: Межсетевые экраны в 2024 глазами эксперта ICL Services. Импортозамещение

По оценкам специалистов в области информационной безопасности и ИТ, задача замены межсетевых экранов остается актуальной в 2024 году.О том, что движет необходимостью модернизировать межсетевые экраны, как рекомендуется выполнять модернизаци...

Cмотреть видео

Cмотреть видео

Дмитрий Даренский (Positive Technologies): Наш подход к Industrial Cybersecurity Awareness |

Нюансы обеспечения кибербезопасности на промышленных предприятиях раскрывает на SOC-Форуме 2019 руководитель профильного направления компании Positive Technologies. Дмитрий Даренский, руководитель практики промышленной кибербезопасности Po...

Cмотреть видео

Cмотреть видео

ДиалогНаука: DeviceLock - экспертный взгляд на DLP-технологии

На вебинаре проведен обзор основных аспектов утечки конфиденциальных данных и методов противодействия утечкам, предлагаемых рынком информационной безопасности - решениям класса Data Leak Prevention, а также будут рассмотрены вопросы эффекти...

Cмотреть видео

Cмотреть видео

JsonTV: ИБ АСУ ТП КВО 2020. Антон Березовский. Check Point

Березовский Антон, Эксперт по информационной безопасности, Check Point "Технологии Check Point для защиты АСУ ТП" 4–5 марта 2020 г. в Москве, в Конгресс-центре МТУСИ состоялась восьмая конференция «Информационная безопасность АСУ ТП крити...

Cмотреть видео

Cмотреть видео

Экспо-Линк: Практический опыт реализации 187-ФЗ

Практический опыт реализации 187-ФЗ. Алексей Аршинов. Руководитель отдела по организационной защите информации. АйЭсТи.Основной идеей изложенной в докладе является необходимость выполнения требований нормативной документации по защите крити...

Cмотреть видео

Cмотреть видео

Layta: RVi-IPC52DN20 (ночная съёмка) - IP-камера видеонаблюдения PTZ

Пример записи камеры RVi-IPC52DN20 в ночное время. Ссылка на камеру:

Cмотреть видео

Cмотреть видео

Актив: Вебинар «Новый Рутокен на отечественном чипе»

Вебинар состоялся 20 апреля 2018 года, в рамках которого были рассмотрены вопросы: — Зачем компания «Актив» создала Рутокен 2151; — Чем Рутокен 2151 отличается от Рутокен ЭЦП; — Типичные применения токенов и смарт-карт; — Встраивание и инт...

Cмотреть видео

Cмотреть видео

JsonTV: Особенности категорирования объектов КИИ оборонно-промышленного комплекса

Юлия Самойлова, Заместитель директора Департамента информационных технологий ФГУП "НПП "Гамма" В рамках данного выступления мы расскажем вам о существующих подходах в области категорирования объектов КИИ оборонно-промышленного комплекса, ...

Cмотреть видео

Cмотреть видео

Softline: Softline Microsoft Security Podcast #01 - Ransomware - видео

Первый выпуск подкаста по кибербезопасности от сотрудников отдела Microsoft Security компании Софтлайн. Поговорили про шифровальщиков, деньги, теории заговора и что со всем этим делать.Таймкоды 00:00 - Введение 02:15 - Что такое Ransomware ...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Кибербезопасность новые виды угроз и защита от них - видео

Кибербезопасность новые виды угроз и защита от них

Cмотреть видео

Cмотреть видео

ЭЛВИС-ПЛЮС: Ограниченность функционального предназначения единого пространства доверия - видео

На 7-й конференции «Обеспечение безопасности информации в корпоративных информационных системах. Теория вопросов, практика решений», проводимой нашей компанией, А.П. Баранов, Заместитель Генерального директора ФГУП ГНИВЦ ФНС России, рассказ...

Cмотреть видео

Cмотреть видео

Код Безопасности: Интервью с руководителем направления «Сетевая безопасность» Олегом Минаковым канал

Компания «Код Безопасности» основана в 2008 году и ведет свою деятельность на основании девяти лицензий ФСТЭК России, ФСБ России и Министерства обороны Российской Федерации. Российский разработчик программных и аппаратных средств защиты ...

Cмотреть видео

Cмотреть видео

Softline: Сергей Черноволенко. Информационная безопасность.

Softline – международная компания в сфере лицензирования программного обеспечения и оказания полного спектра ИТ-услуг по обучению, консалтингу, технической и юридической поддержкам, ИТ-аутсорсингу.

Cмотреть видео

Cмотреть видео

Layta: IronLogic Z-5R Web особенности и конфигурирование сетевого контроллера

Ссылка на оборудование:

Cмотреть видео

Cмотреть видео

КРОК: Шпионские чипы. Как Китай следил за американскими компаниями

Директор по развитию инновационных технологий департамента телекоммуникаций КРОК Василий Горшенин в эфире телеканала «МИР» поделился мнением о том, мог ли Китай внедрить в оборудование американских компаний микрочипы-шпионы. Телеканал «МИР...

Cмотреть видео

Cмотреть видео

Layta: PERCo T-5 - Турникет трипод электромеханический

3D-обзор бюджетного турникета-трипода T-5 Ссылки на оборудование:

Cмотреть видео

Cмотреть видео