12n.ru / Видео

InterSystemsRU: "Virtual Summit + Open Exchange" - видео вебинара

"Virtual Summit + Open Exchange".InterSystems IRIS® Data Platform - доступная в облаке платформа данных для создания высокопроизводительных приложений с поддержкой машинного обучения. Уже доступна: InterSystems IRIS 2020.1Есть прилож...

Cмотреть видео

Cмотреть видео

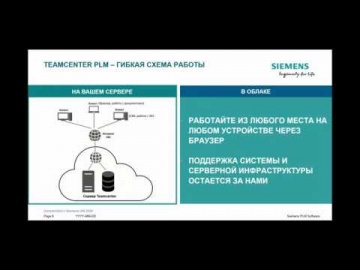

PLM: Решения Siemens для удаленной и распределенной работы. Практический опыт. - видео

Эксперты Siemens продемонстрируют возможности решений Solid Edge® и Teamcenter для организации совместной работы и на примерах предприятий, которые уже перевели свои инженерные подразделения на «удаленку», расскажут, как это работает. Вы у...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Комплекс Kaspersky Antidrone успешно прошел испытание на Челябинском трубопрокатно

Система противодействия гражданским беспилотникам Kaspersky Antidrone была впервые опробована на одном из крупнейших промышленных объектов Челябинской области - Челябинском трубопрокатном заводе (входит в Группу ЧТПЗ). Целью пилотного запус...

Cмотреть видео

Cмотреть видео

C#: Станислав Сидристый — Делаем zero-allocation код на примере оптимизации крупной библиотеки - вид

Иногда возникают ситуации, когда код написан хорошо и стабильно И кода этого очень много: переписывать будет крайне тяжело Еще в этом коде есть проблема: он выделяет очень много памяти Память выделяется и освобождается ввиду возросшей нагру...

Cмотреть видео

Cмотреть видео

C#: Андрей Цветцих — Чистая архитектура на практике - видео

С момента выхода книги дяди Боба «Clean Architecture» прошло уже достаточно времени Кто-то прочитал книгу, а кто-то прочитал статью или посмотрел видео Докладов на YouTube тоже хватает Например, Jason Taylor на каждой конференции рассказыва...

Cмотреть видео

Cмотреть видео

C#: Артём Акуляков — DDD, любовь, F# - видео

В мире ООП у нас есть множество паттернов и дизайн-практик В противовес, в функциональном мире не так много информации про дизайн и архитектуру, а «функциональные» шаблоны проектирования не существуют как класс Это положение вещей создает у...

Cмотреть видео

Cмотреть видео

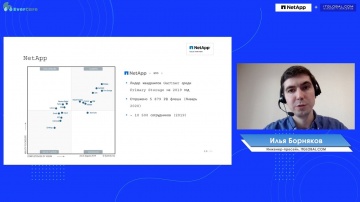

NetApp: Илья Борняков - NetApp технологии - видео

9 февраля 2021 г. состоялась конференция "IT-инфраструктура медицинского учреждения". Мероприятие было посвящено тому, как современные технологии управления данными помогают ускорять внедрение инноваций и получать максимальный эффект от при...

Cмотреть видео

Cмотреть видео

Интервью с экспертом: Юрий Дворжецкий, эксперт в области разработки ПО: Java, JavaScript, .Net

Тайминг и вопросы: 00:10 Можно ли самостоятельно освоить профессию, или лучше пройти обучение у профессионалов? 01:04 Какой совет вы бы дали самому себе в начале карьеры? 02:20 С какими основными сложными задачами сталкивается специалист в ...

Cмотреть видео

Cмотреть видео

ApexFree: искусственный интеллект пример его работы

Искусственный интеллект пример его работы.

Cмотреть видео

Cмотреть видео

Децентрализация в Цифровых технологиях

Кратко про что такое Децентрализация, что это такое, как на такие системы и цифровые системы, что такое Децентрализованные крипто-валюты и конечно чем они отличаются от существующих централизованных систем.Для понимания эти обе системы уже ...

Cмотреть видео

Cмотреть видео

Тренды в архитектуре и технологиях - Александр Ерохин + Дмитрий Дзюба - видео

Александр Ерохин + Дмитрий Дзюба. Тренды в архитектуре и технологиях.

Cмотреть видео

Cмотреть видео

siberai: итоги конференции OpenTalks.AI 2021 - круглый стол - Семинар сообщества AGI - видео

Итоги конференции OpenTalks.AI 2021 https://opentalks.ai - круглый стол Семинар русскоязычного сообщества AGI, 21 января 2021Мы ведем группы и организуем семинары русскоязычного сообщества разработчиков систем AGI (Artificial General Intel...

Cмотреть видео

Cмотреть видео

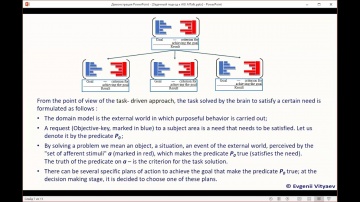

siberai: задачный подход к AGI - Евгений Витяев для OpenTalks.ai -видео

Задачный подход к общему искусственному интеллекту (AGI) - Евгений Евгеньевич Витяев.Доклад для конференции OpenTalks.ai 5 февраля 2021 года https://opentalks.ai/ru/timetable

Cмотреть видео

Cмотреть видео

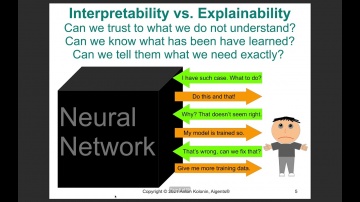

siberai: к нейросимвольной архитектуре общего искусственного интеллекта на примере обучения с подкре

К нейросимвольной архитектуре общего искусственного интеллекта на примере обучения с подкреплением - доклад А. Г. Колонина на конференции OpenTalks.AI 2021 https://opentalks.ai http://aigents.com/papers/2021/Towards-Interpretab...

Cмотреть видео

Cмотреть видео

siberai: нейрореалистичный искусственный интеллект - доклад К. В. Анохина на конференции OpenTalks.A

Нейрореалистичный искусственный интеллект - недостающие звенья: Пленарный доклад К. В. Анохина на конференции OpenTalks.AI 2021 https://opentalks.ai

Cмотреть видео

Cмотреть видео

C#: Анализ кода приложений с помощью .NET Compiler Platform (aka Roslyn) - видео

Разберёмся с вопросами: - Что вообще такое Roslyn, и зачем он нужен - Статический анализ позволяет найти ошибки… Но это далеко не всё! - Как анализатор работает с кодом - Создание собственного анализатора с использованием Roslyn -----...

Cмотреть видео

Cмотреть видео

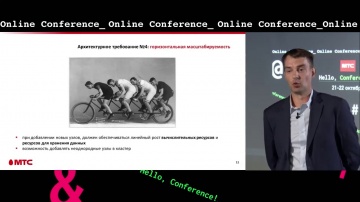

BigData: архитектура w/vs инфраструктура - Сергей Косый - видео

Сергей Косый. BigData: архитектура w/vs инфраструктура.

Cмотреть видео

Cмотреть видео

C#: Как исправить ошибку d3dx9.h | DirectX SDK | C++ - видео

В этом видео я вам помогу исправить ошибку d3dx9.h и мы исправим ошибку благодаря directx sdk на языке программирования c++ С чем связана ошибка d3dx9 она связана с тем что у вас не указан DirectX SDK если вы использует Хук от Директикс то...

Cмотреть видео

Cмотреть видео

PHP: Symfony / Урок #7 - Разработка Rest API для web-приложения на Angular - видео

сайт компании Open Soft: https://opensoft.team пример разработки Rest API для Angular приложения, разработка интерфейса настроек для приложения. В данной части мы начали разрабатывать методы для сохранения и получения настроек WEB-приложен...

Cмотреть видео

Cмотреть видео

C#: Учим Kotlin с нуля | №1 Введение. - видео

Полный видеокурс по языку программирования Kotlin. В первом видео установка IDE и создание простой программы. Язык программирования Kotlin используют для создания бэкенда веб-приложений и приложений для Android. Язык похож на Java, но про...

Cмотреть видео

Cмотреть видео

C#: Android Fundamentals #11: Animations - видео

Slides — http://bit.ly/anim-slides Workshop #1 — http://bit.ly/anim-w01 Workshop #2 — http://bit.ly/anim-w02 Workshop #3 — http://bit.ly/anim-w03 Workshop #4 — http://bit.ly/anim-w04 Github repo — http://bit.ly/anim-repo Feedback form – ...

Cмотреть видео

Cмотреть видео

Разработка 1С: MICROSOFT SQL SERVER DOCKER 1C - видео

Привет программисты 1С, с вами Низамов Илья. И сегодня я хотел показать, как для работы с 1С нам может пригодиться Docker. И так, иногда мне приходится работать с большими базами заказчиков, и раньше я всегда держал установленную версию mic...

Cмотреть видео

Cмотреть видео

C#: C# установка Visual studio 2019. Урок 3 - видео

00:00 Начало 00:24 Установка SDK, утилита dotnet 05:00 Установка Visual studio community 2019 Скачать .NET SDK https://dotnet.microsoft.com/download Скачать Visual Studio 2019 https://visualstudio.microsoft.com/ #ityoutubersru

Cмотреть видео

Cмотреть видео

Java для начинающих: 5.2 Полезные возможности Intellij IDEA - видео

На видео рассмотрим несколько очень полезных возможностей в среде разработки Intellij IDEA, которые очень помогут начинающим программистам лучше разбираться в коде, быстрее его писать и меньше допускать ошибок.Для оформления подписки на кан...

Cмотреть видео

Cмотреть видео

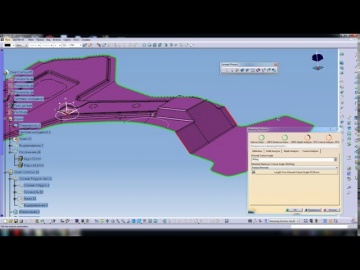

Dassault Systèmes: Stamping Die - обучающее видео

Видео подготовлено экспертами компании CS Group специально для конференции CATIA Day.

Cмотреть видео

Cмотреть видео

АСУ ТП: Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры - видео

Онлайн-трансляция конференции Форума "Технологии безопасности" | Москва, Крокус Экспо. 9 февраля 2021 Вопросы реализации законодательства в области обеспечения безопасности КИИ и защите АСУ ТП и интеграции систем кибербезопасности при ...

Cмотреть видео

Cмотреть видео

Экспо-Линк: Актуальные вопросы применения законодательства о персональных данных

Актуальные вопросы применения законодательства о персональных данных. Николай Мисник. Директор. РЭАЦ «Эксперт».

Cмотреть видео

Cмотреть видео

Решения ProfiTAP для обеспечения видимости сети и оптимизации работы систем анализа траффика

Решения компании ProfiTAP обеспечивают видимость всего потока данных, позволяют предоставить необходимую информацию о трафике инструментам безопасности и мониторинга, исключить наличие «слепых зон» в сетевой инфраструктуре. Специализированн...

Cмотреть видео

Cмотреть видео

АСУ ТП: Как защитить АСУ ТП в соответствии с приказом ФСТЭК России № 239 - видео

Как защитить АСУ ТП в соответствии с приказом ФСТЭК России № 239? Игорь Душа. Директор по развитию продуктов направления Защита АСУ ТП. InfoWatch.

Cмотреть видео

Cмотреть видео