Код Безопасности: Защита конечных точек в гетерогенной среде. Возможности Secret Net Studio 8.5 и Se → Похожие видео ролики , Страница 29

В докладе приводится описание возможностей защиты ИТ-инфраструктур с разнородными платформами с помощью продуктов Secret Net Studio, Secret Net LSP, ПАК Соболь. Показаны возможности интеграции продуктов между собой, перечень совместимых версий, используемые аппаратные идентификаторы. Кратко описаны новые возможности Secret Net Studio версии 8.5 и 8.6, а также продукта Secret Net LSP версии 1.9. Продемонстрирована работа модуля Доверенной среды.

Подробнее в видео...

Подробнее в видео...

HD 00:24:54

JsonTV: Алексей Андрияшин, Fortinet: Подходы и решения Fortinet для обеспечения безопасности сетей 5

Сети 5G, представляя из себя виртуализованные системы распределенных вычислений, предъявляют принципиально иные нежели сети предыдущих поколений требования к обеспечению безопасности как служебных функций сетей, так и подключаемых к ним уст...

Cмотреть видео

Cмотреть видео

HD 00:56:06

Yandex.Cloud: Безопасность платежных данных: PCI DSS для клиентов Yandex Cloud - видео

Если ваша компания обрабатывает данные платёжных карт, она должна отвечать стандарту PCI DSS (Payment Card Industry Data Security Standard). Проверка организации на соответствие требованиям — долгий и трудоёмкий процесс, который можно упрос...

Cмотреть видео

Cмотреть видео

HD 06:54:53

АСУ ТП: Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры - видео

ТБ Форум 2023 | Москва | 14 февраля 2023 Особенности реализации законодательства в области обеспечения безопасности значимых объектов критической информационной инфраструктуры, в том числе реализация технических мер по повышению защищеннос...

Cмотреть видео

Cмотреть видео

HD 01:47:35

Код ИБ: Найм специалистов в команду информационной безопасности - видео Полосатый ИНФОБЕЗ

Обсуждаем, где искать сотрудников к себе в команду информационной безопасности, чем привлекать и как отбирать себе самых достойных? Вопросы для обсуждения: - Что может предложить компаниям рынок труда? - Что писать в вакансии и как правиль...

Cмотреть видео

Cмотреть видео

HD 00:52:10

Yandex.Cloud: Новые возможности для партнёров Yandex Tracker - видео

На вебинаре 15 марта эксперты и текущие партнёры Yandex Cloud рассказали о сотрудничестве в области бизнес-приложений и о том, как заработать на внедрении Yandex Tracker. Обсудили подробно: - виды, условия партнёрства и инструменты для б...

Cмотреть видео

Cмотреть видео

HD 00:11:22

JsonTV: Безопасность "облаков" - что еще нужно сделать

Вартан Падарян, Ведущий научный сотрудник ИСП РАН, руководитель направления обратной инженерии бинарного кода. 2-й Международный форум цифровой трансформации безопасности государства «ЦИФРОТЕХ», в рамках XXVI Международной выставки средств...

Cмотреть видео

Cмотреть видео

HD 01:28:54

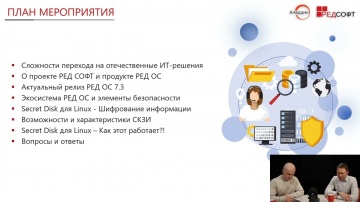

Аладдин Р.Д.: Запись вебинара "Шифрование данных в РЕД ОС с помощью Secret Disk", 15 марта 2023 г.

00:00 Intro 07:28 Сложности перехода на Linux 13:52 Подход РЕД СОФТ к импортозамещению 20:24 РЕД ОС 7.3 32:32 Механизмы защиты информации в РЕД ОС 39:31 Сценарии защиты информации с помощью Secret Disk для Linux 46:31 Технические хар...

Cмотреть видео

Cмотреть видео

HD 00:05:15

Yandex.Cloud: DataLens Shorts: Скрытые возможности редактора формул - видео

Покажем фичи редактора формул в Yandex DataLens, о которых вы не знали. Хотите узнать больше? Пройдите наш бесплатный учебный курс https://ya.cc/t/MFRQHl0L3ym8Bg или сравните DataLens с другими BI-решениями на нашем фестивале — https://ya....

Cмотреть видео

Cмотреть видео

HD 00:34:33

Цифровизация: Цифровизация на полях: новые возможности для аграрного бизнеса - видео

В этом видео мы расскажем, как цифровые технологии меняют сельское хозяйство и какие новые возможности они дают для аграрного бизнеса. Мы поделимся перспективами работы в отрасли, а также рассмотрим новые возможности и задачи, с которым...

Cмотреть видео

Cмотреть видео

HD 00:03:14

Аладдин Р.Д.: Интервью на форуме "Технологии и Безопасность" 2023г.

14-16 февраля 2023 года компания "Аладдин Р.Д." приняла участие в Международном форуме "Технологии и Безопасность". В рамках форума эксперт компании "Аладдин Р.Д." поговорил с представителями журнала https://ru-bezh.ru/ о перспективах ...

Cмотреть видео

Cмотреть видео

HD 00:01:08

Group-IB Digital Risk Protection: Обеспечьте безопасность своих ключевых цифровых активов

Для проактивной борьбы с мошенничеством Group-IB предлагает комплексное решение на основе искусственного интеллекта, отвечающее самым высоким требованиям в отношении защиты клиентов и цифровых активов.Наибольшую опасность представляют следу...

Cмотреть видео

Cмотреть видео

HD 01:09:20

Аладдин Р.Д.: JMS 4.1. Представляем возможности ближайшего релиза

Запись вебинара, который состоялся 25 ноября 2022 года.Дополнительно - PDF с ответами на вопросы вебинара, касающимися функциональных возможностей будущего релиза, аспектов миграции и лицензирования: https://aladdin-rd.ru/public/events/jms_...

Cмотреть видео

Cмотреть видео

HD 00:12:52

soel.ru: Остек: когда задача за пределами возможностей. Андрей Насонов - видео

#Остек #импортозамещение #электроника Интервью с Андреем Насоновым - техническим директором ООО «Остек-Электро» 00:33 О новинке Остека на выставке 06:29 О причинах появления этих новых приборов 07:24 Новая уникальная разработка для испыта...

Cмотреть видео

Cмотреть видео

HD 00:03:31

Kaspersky Russia: Зачем «Лаборатории Касперского» платформа контейнерной безопасности? - видео

«Лаборатория Касперского» инвестирует в контейнерную безопасность и скоро запустит продукт в этой быстрорастущей области кибербезопасности. Андрей Ефремов, директор по развитию бизнеса, объясняет, почему все больше крупных компаний по всему...

Cмотреть видео

Cмотреть видео

HD 00:01:02

GroupIB: Digital Risk Protection: Обеспечьте безопасность своих ключевых цифровых активов

Для проактивной борьбы с мошенничеством мы предлагаем комплексное решение на основе искусственного интеллекта, отвечающее самым высоким требованиям в отношении защиты клиентов и цифровых активов. Наибольшую опасность представляют следующие...

Cмотреть видео

Cмотреть видео

HD 01:18:13

Yandex.Cloud: Возможности облачных технологий для хранения и обработки медицинских изображений - вид

Информационные системы здравоохранения ежедневно генерируют огромные массивы данных. Большую часть из них занимают исследования лучевой и инструментальной диагностики. Для их обработки и хранения необходимы значительные ресурсы. Yandex Clou...

Cмотреть видео

Cмотреть видео

HD 00:59:09

Код ИБ: Дмитрий Руденко, руководитель по развитию направления Информационная безопасность, ИСКР-А -

Гостем семьдесят второго выпуска проекта #разговорыНЕпроИБ стал Дмитрий Руденко, руководитель по развитию направления Информационная безопасность, ИСКР-А Приятного просмотра.

Cмотреть видео

Cмотреть видео

HD 00:37:46

ДиалогНаука: Вебинар: «Возможности Xello Deception для детектирования APT-атак и расследования кибер

Сегодня, в условиях отсутствия обновлений от западных производителей и уязвимостей сред передачи данных и сетевых протоколов, проникновение в сеть — вопрос времени и целей злоумышленников. Ни встроенные средства кибербезопасности, ни грамот...

Cмотреть видео

Cмотреть видео

HD 00:46:13

Цифровизация: Цифровизация в здравоохранении: перспективы, барьеры и возможности - видео

Систему здравоохранения считают одной из наиболее консервативных сфер экономики и, тем не менее, в медицину активно внедряются элементы цифровизации и продукты на базе искусственного интеллекта. Какой опыт разработки технологий в медицине ...

Cмотреть видео

Cмотреть видео

HD 01:11:50

DevOps: Анализ исходного кода на безопасность // Демо-занятие курса «DevOps практики и инструменты»

На данном уроке мы рассмотрим различные типы анализа исходного кода (SAST/SCA/DAST/IAST/RASP) и поговорим об инструментах, позволяющих внедрить их в ваш CI/CD пайплайн. «DevOps практики и инструменты» - https://otus.pw/TCJU/ Преподавател...

Cмотреть видео

Cмотреть видео

HD 00:59:42

ДиалогНаука: ОБЗОР КОМПЛЕКСА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ САКУРА

Вместе с компанией ИТ-Экспертиза и её командой профессионалов в области ИТ разработки программного обеспечения и информационной безопасности, провели обзор возможностей комплекса САКУРА, необходимым для контроля удалённых рабочих мест и акт...

Cмотреть видео

Cмотреть видео

HD 00:31:26

АСУ ТП: Обеспечение ИБ АСУ ТП АЭС: подходы и пути решения. Киберполигон АСУ ТП АЭС: цели и возможнос

Обеспечение ИБ АСУ ТП АЭС: подходы и пути решения. Киберполигон АСУ ТП АЭС: цели и возможности

Cмотреть видео

Cмотреть видео

HD 01:15:49

BIM: Актуальные возможности среды общих данных Pilot-BIM - видео

Pilot-BIM – среда общих данных для автоматической сборки и коллективной экспертизы консолидированной BIM-модели. На вебинаре показываем, как в Pilot-BIM можно: • Собирать консолидированную BIM-модель из разных частей и управлять ото...

Cмотреть видео

Cмотреть видео

HD 00:49:41

DevOps: Бесшовное внедрение практик безопасности в DevOps-конвейер / Андрей Иванов - видео

Приглашаем на Saint HighLoad 2023, которая пройдет 26 и 27 июня 2023 в Санкт-Петербурге! Программа, подробности и билеты по ссылке: http://bit.ly/3JZHEg2 -------- Saint HighLoad++ 2022 Презентация и тезисы: https://highload.ru/spb/2022/a...

Cмотреть видео

Cмотреть видео

HD 00:10:45

СИТЕК WMS: Демонстрация возможностей 1С:Инвентаризация и управление имуществом - видео

Описание учетной компоненты 1С:Инвентаризация и управление имуществом.(ИУИ) Подробное описание и цены: https://mr.sitec-it.ru/1C_inventarizaciya Задать вопросы можно по почте: asm@sitec-it.ru Бесплатный звонок по РФ: 8 800 505 3527 00:1...

Cмотреть видео

Cмотреть видео

HD 00:59:20

ЦОД: Вебинар: Организация безопасности сети предприятия на продуктах сетевого стека Vmware - видео

Классические методы обеспечения безопасности в вашем современном ЦОД не эффективны и ими тяжело управлять? Андрей Крылов, VCN специалист VMware, рассказал, как легко решается данный круг задач за счёт функций ИБ встроенных в платформу вир...

Cмотреть видео

Cмотреть видео

HD 00:05:01

СёрчИнформ: Зачем отдавать информационную безопасность на аутсорсинг? - видео

Все компании сталкиваются с утечками информации, ошибками и махинациями в работе с данными, корпоративным мошенничеством и даже с бездельем собственных сотрудников. Но у многих нет защитного ПО, которое берет под контроль любые действия пол...

Cмотреть видео

Cмотреть видео

HD 01:15:36

Digital Security: Secure SDLC безопасность как фундаментальный аспект разработки

Современные подходы к разработке предполагают высокую частоту выпуска релизов и не менее высокие требования к безопасности. Чтобы этим требованиям соответствовать, необходимо проводить полноценный анализ защищенности каждого релиза. Много ...

Cмотреть видео

Cмотреть видео

HD 00:15:08

JsonTV: Тенденции и перспективы систем управления мобильными устройствами конечными точками MDM, EMM

Светлана Водянова, Генеральный директор J’son & Partners Consulting. 1. «Мировые тенденции и перспективы применения систем управления мобильными устройствами / конечными точками (MDM, EMM, UEM)» • Сократились ли затраты на ИТ в компания...

Cмотреть видео

Cмотреть видео

HD 00:25:00

Код ИБ: Информационная безопасность на предприятии - видео Полосатый ИНФОБЕЗ

Информационная безопасность на предприятии Евгений Полицковой, эксперт по ИБ #codeib КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об...

Cмотреть видео

Cмотреть видео