Digital Security: SDL и постоянный процесс анализа защищенности приложений. Подход → Похожие видео ролики , Страница 12

Для того, чтобы соблюсти современные требования к безопасности приложений, необходимо обеспечивать их защищенность уже на этапе написания кода. SDL (Security Development Lifecycle) – подход к разработке программного обеспечения, подразумевающий постоянный процесс анализа защищенности приложений, то есть анализ защищенности каждого релиза. Эксперты Digital Security решают эту задачу в кратчайшие сроки с максимальной эффективностью, обеспечивают выполнение технических требований стандартов, таких, как 382-П.

Подробнее в видео...

Подробнее в видео...

HD 00:41:21

Код Безопасности: Концепция Hardware-based security - доверие в недоверенной среде

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на сл...

Cмотреть видео

Cмотреть видео

HD 00:19:21

Autodesk CIS: Интерактивный бизнес-анализ данных проекта на ранних этапах с Revit, BIM360 и Forge

Вопросы интерактивной визуализации данных информационных моделей. Интеграция BIM360 и BI аналитики с помощью Forge API. Докладчики: Алексей Кушнир, руководитель отдела информационного моделирования SEMREN&MANSSON Валентина Зусик, BIM-менед...

Cмотреть видео

Cмотреть видео

HD 00:30:53

Простоев.НЕТ: АНАЛИЗ ОПЫТА ЧАСТИЧНОЙ ЦЕНТРАЛИЗАЦИИ РЕМОНТНОЙ СЛУЖБЫ. Металлургический комплекс. Доне

Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технологических систем и оборудования. Подписывайтесь на наш YouTube канал _ ...

Cмотреть видео

Cмотреть видео

HD 00:03:59

Код Безопасности: Trusted Access Technologies – Security you can trust

Trusted Access Technologies is an independent cyber security solutions developer for enterprises and government agencies. You will learn the essence of our approach to information security, its advantages over traditional methods, as well a...

Cмотреть видео

Cмотреть видео

HD 00:43:42

ДиалогНаука: EXABEAM ADVANCED ANALYTICS – эффективное средство для поведенческого анализа

SIEM в текущем виде – это эффективный инструмент сбора журналов и анализа посредством правил. Корреляция в таких SIEM базируется на известных данных – сценариях атак – и заранее описывает их в виде правил. Динамическая корреляция в таких SI...

Cмотреть видео

Cмотреть видео

HD 00:01:53

Digital Security: Instahook demo

Подделка screenlife. «Да я Мадонну лично знаю» - мы привыкли ставить под сомнение подлинность изображений (все в курсе возможностей фотошопа). Другое дело – видеозапись экрана устройства, ей доверия больше. Но спешим вас огорчить: чтобы под...

Cмотреть видео

Cмотреть видео

HD 00:32:36

Autodesk CIS: SWOT-анализ: распределённая команда проектировщиков и зачем ей BIM360

Одна из моделей работы с проектировщиками - удалённая работа, или распределённая команда. Все в разной степени её используют, кто-то больше, а кто-то меньше. С появлением BIM 360 это стало особенно удобно. Но кроме BIM 360 есть ещё много ин...

Cмотреть видео

Cмотреть видео

HD 00:23:42

X-Tensive: DPA План фактный анализ Гантт заданий

X-Tensive DPA - мониторинг оборудования, система обработки машинных данных.

Cмотреть видео

Cмотреть видео

HD 00:02:32

Цифровизация: Любая цифровая трансформация — это в целом приложения. Какие приложения необходимы для

Серия видео Micro Focus по Цифровой трансформации More Micro Focus Links: HOME: https://www.microfocus.com PRODUCTS & SOLUTIONS: https://www.microfocus.com/products SUPPORT & SERVICES: https://www.microfocus.com/support-and-se...

Cмотреть видео

Cмотреть видео

HD 00:24:15

Первый Бит: Видео №5 Мобильные приложения для медицинских представителей (Grotem)

Цифровизация компаний фарминдустрии. Секция 3: Голосовые и цифровые помощники, как инструменты увеличения эффективности бизнеса. • Мобильные решения для эффективности работы медицинских представителейЕкатерина Петрова - эксперт мобильных ...

Cмотреть видео

Cмотреть видео

HD 00:40:50

Digital Security: Грозовые облака: риски безопасности облачных сервисов

Рассматриваем вопрос безопасности облачной инфраструктуры с двух сторон: клиента и провайдера. В программе вебинара: 1. Технология OpenStack с точки зрения безопасности 2. Атаки на провайдера: доступ ко внутренней инфраструктуре, обх...

Cмотреть видео

Cмотреть видео

HD 00:05:03

Простой бизнес: Как за 5 минут настроить Android-приложение CRM-системы «Простой бизнес»

Всего за 5 минут вы узнаете, как быстро начать работу в Android приложении CRM-системы «Простой бизнес». Работа с клиентами, поручения сотрудникам, повышение продаж, коммуникации – всё это в простом бесплатном мобильном приложении. --------...

Cмотреть видео

Cмотреть видео

HD 00:28:51

Digital Security: 3D Secure, или что скрывается в механизмах безопасности онлайн-платежей — Александ

Ежедневно в мире совершаются миллионы онлайн-покупок. Объем отрасли e-commerce исчисляется триллионами долларов, и такие обороты, естественно, привлекают внимание злоумышленников. О том, как работают механизмы защиты онлайн-платежей и ...

Cмотреть видео

Cмотреть видео

HD 00:00:58

Digital Security: RDS connection window powershell demo

Читайте статью, для которой записано демо: https://dsec.ru/blog/remote-desktop-glazami-atakuyushhego/

Cмотреть видео

Cмотреть видео

HD 00:01:47

Digital Security: RDS demo

Читайте статью, для которой записано демо: https://dsec.ru/blog/remote-desktop-glazami-atakuyushhego/

Cмотреть видео

Cмотреть видео

HD 00:29:20

Digital Security: Облачные сервисы: атаки и защита — Фёдор Ярочкин

"Многие компании выигрывают от перемещения своей инфраструктуры в облака. Облачные сервисы предлагают большие возможности масштабируемости и доступности и кажутся более простыми в использовании. Однако за эти удобства приходится платить. В ...

Cмотреть видео

Cмотреть видео

HD 00:39:52

Digital Security: DevSecOps: Фаззинг исходного кода — Борис Рютин и Павел Князев

"За последние 10 лет фаззинг стал неотъемлемой частью процессов аудита и поиска уязвимостей в ПО. Fuzz-машина Google, запущенная в 2011 году, нашла тысячи уязвимостей в Chromium и показала необходимость превращения разового исследования в п...

Cмотреть видео

Cмотреть видео

HD 00:02:51

1С-Рарус: Инвентаризация в 1С:Общепит.Модуль для ERP и КА2 - отчет Анализ движения продуктов по вида

На конкретном примере мы рассмотрим каким образом с помощью отчетов в программном продукте «1С:Общепит. Модуль для ERP и КА2» можно проанализировать результаты инвентаризации.

Cмотреть видео

Cмотреть видео

HD 00:20:04

ИндаСофт: Автоматизация процессов анализа качества - видео

Видеопрезентация Станислава ГАРМАША, заместителя директора по развитию ООО "ИндаСофт" с конференции 2015 г.

Cмотреть видео

Cмотреть видео

01:36:54

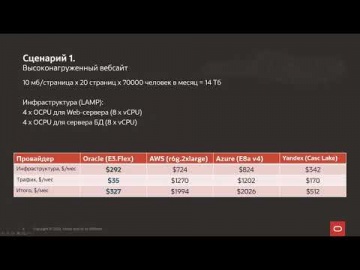

Oracle Russia and CIS: анализ стоимости инфраструктуры Oracle Cloud и популярных облачных платформ

В деталях обсуждаем тонкости реализации трех популярных сценариев в облаке Oracle и на платформах других поставщиков облачных решений. Сравнение основано на публично доступных данных.Анализ стоимости инфраструктуры Oracle Cloud и популярных...

Cмотреть видео

Cмотреть видео

HD 00:04:15

КРОК: КРОК 28 от Департамента Бизнес Приложений

#CROC28 Команда Департамента Бизнес Приложений написала песню и сняла специальный клип в офисе ко дню рождения КРОК 28

Cмотреть видео

Cмотреть видео

HD 00:02:32

CRM: Видео обзор CRM Водопад и приложения Vodopad Drive - видео

Видео обзор CRM Водопад и приложения Vodopad Drive1 - Регистрация 2 - Разметка карты 3 - Приглашение водителя 4 - Создание заказа 5 - Расчет зарплаты водителя Vodopad Drive (для водителей) 1 - Вход 2 - Принятие приглашение службы...

Cмотреть видео

Cмотреть видео

HD 00:51:42

Актив: Вебинар «Как избежать ошибок при выборе протектора для приложений .Net?»

Задумывались ли вы, что такое защита от реверс-инжиниринга изнутри? Как устроена работа протекторов? Почему их применение мешает злоумышленнику модифицировать программный код и копировать ценные алгоритмы? Команда «Актив» подготовила ...

Cмотреть видео

Cмотреть видео

HD 00:03:37

CRM: Универсальное IT-решение для вашего бизнеса -Web-страница, CRM, моб. приложение, система лояльн

Как работает в бизнесе digital-платформа UDS Универсальное IT-решение для вашего бизнеса -Web-страница, CRM, моб. приложение

Cмотреть видео

Cмотреть видео

HD 00:27:42

Digital Security: Уязвимости корней доверия Intel (Authenticated Code Modules) —Александр Ермолов

"В последнее время многое сделано с целью улучшить безопасность x86-совместимых компьютерных платформ. В частности, Intel представила аппаратно-поддержанные механизмы защиты: TXT, BIOS Guard, Boot Guard и SGX. Ввиду того, что runtime-окруже...

Cмотреть видео

Cмотреть видео

HD 00:47:50

Актив: Вебинар «Решения Рутокен для защищенного удаленного доступа»

О чем вебинар? - Основные ИТ-угрозы для удаленного доступа сотрудников к сети организации; - Типовые сценарии удаленного подключения; - Подключение по протоколу RDP к серверу или ПК в организации; - Почему для VPN необходима двухфакторная ...

Cмотреть видео

Cмотреть видео

HD 00:08:47

ИТРП: Бюджетирование в 1С:ERP. Ч.01.Урок 19. План-фактный анализ БДР - видео

Экспресс-курс "Бюджетирование в 1C:ERP на простом примере" Часть 00 (вводная). Страница с видео по теоретическим основам для начинающих: https://itrp.ru/ekspress-kurs-byudzhetirovanie-chapter-00/ Часть 01. Рентабельность и БДР. Плейлист ...

Cмотреть видео

Cмотреть видео

HD 00:04:10

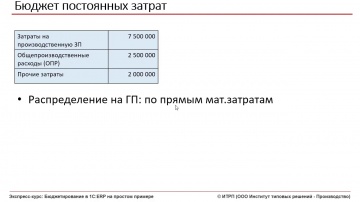

ИТРП: Бюджетирование в 1С:ERP. Ч.01.Урок 12. Бюджет постоянных затрат - видео

Экспресс-курс "Бюджетирование в 1C:ERP на простом примере" Часть 00 (вводная). Страница с видео по теоретическим основам для начинающих: https://itrp.ru/ekspress-kurs-byudzhetirovanie-chapter-00/ Часть 01. Рентабельность и БДР. Плейлист ...

Cмотреть видео

Cмотреть видео

HD 00:09:39

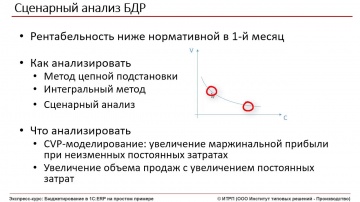

ИТРП: Бюджетирование в 1С:ERP. Ч.01.Урок 17. Сценарный анализ БДР - видео

Экспресс-курс "Бюджетирование в 1C:ERP на простом примере" Часть 00 (вводная). Страница с видео по теоретическим основам для начинающих: https://itrp.ru/ekspress-kurs-byudzhetirovanie-chapter-00/ Часть 01. Рентабельность и БДР. Плейлист ...

Cмотреть видео

Cмотреть видео

HD 01:59:01

Мясопереработка. Автоматизация процессов, сбор и анализ данных (Запись вебинара)

Специалисты Первого Бита провели вебинар, на котором рассказали о различных подходах к решению задач оперативного управления производством на мясоперерабатывающих предприятиях. Среди тем вебинара: современные методы снижения потерь в мясопе...

Cмотреть видео

Cмотреть видео