Digital Security: SDL и постоянный процесс анализа защищенности приложений. Подход → Похожие видео ролики , Страница 11

Для того, чтобы соблюсти современные требования к безопасности приложений, необходимо обеспечивать их защищенность уже на этапе написания кода. SDL (Security Development Lifecycle) – подход к разработке программного обеспечения, подразумевающий постоянный процесс анализа защищенности приложений, то есть анализ защищенности каждого релиза. Эксперты Digital Security решают эту задачу в кратчайшие сроки с максимальной эффективностью, обеспечивают выполнение технических требований стандартов, таких, как 382-П.

Подробнее в видео...

Подробнее в видео...

00:37:34

КРОК: Анализ рынка средств и сервисов защиты от DDoS-атак

11 апреля 2013 г. Доклад «Анализ рынка средств и сервисов защиты от DDoS-атак» Александр Кондриков, технический менеджер направления информационной безопасности КРОК

Cмотреть видео

Cмотреть видео

HD 00:14:56

Docsvision: Масштабирование сервера приложения - Redis

ООО «ДоксВижн» является разработчиком системы управления документами и бизнес-процессами Docsvision. Специалисты компании входят в состав отраслевых экспертных советов и принимают участие в формировании стандартов электронного документообор...

Cмотреть видео

Cмотреть видео

01:00:14

ДиалогНаука: ВЕБИНАР: SKYBOX SECURITY КАК ИНСТРУМЕНТ ПРЕДСКАЗАНИЯ ВЕКТОРОВ АТАК

С одной стороны, организации уже используют средства, которые сочетают в себе целый комплекс механизмов защиты на разных уровнях. С другой стороны, есть уязвимости, на эксплуатацию которых направлено большинство эксплойтов, используемых при...

Cмотреть видео

Cмотреть видео

HD 00:00:36

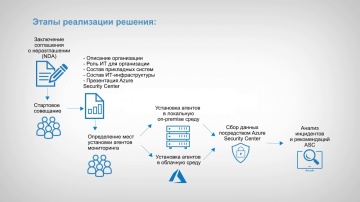

Softline: Azure Security Center - безопасность данных и защита от угроз

Как обеспечить безопасность данных? С помощью единой службы – центра безопасности Azure, Azure Security Center.

Cмотреть видео

Cмотреть видео

HD 00:14:54

NaviCon: Navicon Talks - Экспресс-анализ изменений в версии 1.26

Ключевые изменения в новой версии МДЛП - таможенное оформление ЛП, реэкспорт и многое другое. Какие новшества серьезно влияют на производство? На что следует обратить внимание? Об этом и многом другом – Евгений Роднянский, руководитель...

Cмотреть видео

Cмотреть видео

HD 00:20:39

Цифровизация: Star CCM+ для инженерного анализа 02.04.2019 - видео

Доклад "Star CCM+ для инженерного анализа" был представлен на конференциях под общим названием "Цифровизация в нефтегазовом машиностроении", состоявшихся 2 апреля в Уфе, 4 апреля в Альметьевске. Автор доклада - Мария Кулешова, специали...

Cмотреть видео

Cмотреть видео

HD 00:01:29

Цифровизация: Выпускник РЭШ рассказывает об анализе больших данных - видео

Выпускники РЭШ работают в разных сферах. Константин Короткий в 2018 году окончил программу «Магистр экономики» РЭШ и стал одним из основателей успешного стартапа Data Nerds, который занимается машинным обучением и анализом больших данных.&n...

Cмотреть видео

Cмотреть видео

HD 00:16:51

Работа с мобильным приложением 1С:Монитор ERP

Кто владеет информацией, тот владеет миром. А мобильные приложения - это быстрый доступ к нужным данным. ООО «Институт типовых решений – Производство» (ИТРП)

Cмотреть видео

Cмотреть видео

HD 00:04:27

Айдеко: Ideco UTM cookbook: контроль приложений

Описание возможностей и настроек модуля "Контроль приложений", позволяющего осуществлять фильтрацию трафика на уровне Layer-7.

Cмотреть видео

Cмотреть видео

HD 00:43:32

Docsvision: Мобильное приложение Docsvision «Пульс» - вебинар с демонстрацией возможностей

Демоверсия мобильного приложения: «Пульс» позволяет пользователям системы электронного документооборота Docsvision работать с документами и поручениями с планшетов и телефонов, даже в режиме offline.Приложение имеет расширенный перечень сц...

Cмотреть видео

Cмотреть видео

HD 01:22:55

Код Безопасности: Анализ требований Банка России по защите информации в кредитных организациях

На вебинаре мы ответим на следующие вопросы: - Какие нормативные акты кроме 683-П необходимо проанализировать для полного понимания темы? - Какова последовательность действий банка по выполнению требований нормативных актов? ...

Cмотреть видео

Cмотреть видео

HD 01:49:21

Код Безопасности: Анализ требований Банка России к некредитным финансовым организациям (положение 68

На вебинаре мы ответим на следующие вопросы: - Какие организации попадают под действие нового положения? - Каковы основные сложности, с которым могут столкнуться заказчики при выполнении новых требований? - Чем отличаются нов...

Cмотреть видео

Cмотреть видео

HD 00:04:47

1С-Рарус: Создание мобильного приложения для отбора персонала государственной гражданской службы

В 2019 году на департамент организации управления и государственной гражданской службы администрации Новосибирской области были возложены обязанности проводить конкурсные процедуры по отбору персонала для всех органов исполнительной власти ...

Cмотреть видео

Cмотреть видео

HD 00:23:28

Айдеко: Security 2.0: как сисадмину спокойно уйти в отпуск

Скачать Ideco UTM: https://my.ideco.ru Приглашаем вас вебинар, посвященный обновленному сервису проверки безопасности сетевого периметра «Security 2.0: как сисадмину спокойно уйти в отпуск» Вы узнаете: как сервис проверяет средство з...

Cмотреть видео

Cмотреть видео

HD 00:04:58

Docsvision: «Пульс» - мобильное приложение системы Docsvision для iOS и Android

«Пульс» позволяет пользователям СЭД/ECM-системы Docsvision работать с документами и поручениями с планшетов и телефонов, даже в режиме offline (результаты проделанной работы после восстановления соединения попадут в Docsvision). Настро...

Cмотреть видео

Cмотреть видео

HD 00:46:36

DevOps: Продвинутый анализ Code Coverage с Jenkins – Олег Ненашев - видео

Как в современном Jenkins можно анализировать покрытие кода? В 2016 на конференции Heisenbug Олег рассказывал о том, как с помощью Jenkins Pipeline и библиотек решать типовые задачи анализа тестового покрытия исходного кода. Плагины для co...

Cмотреть видео

Cмотреть видео

HD 00:48:01

Digital Security: Как пережить комплаенс? Оптимальный подход к выполнению требований регулятор

382-П, ГОСТ Р 57580.1,152-ФЗ, КИИ, 684-П, PCI DSS, GDPR, SWIFT... нормативов и стандартов ИБ становится больше с каждым годом. Чему соответствовать, чтобы не попасть под санкции и как провести оценку соответствия в компании максимально прос...

Cмотреть видео

Cмотреть видео

HD 00:02:06

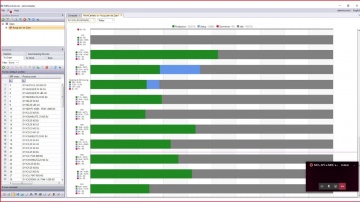

X-Tensive: 7 Механизмы анализа плана

X-Tensive DPA - мониторинг оборудования, система обработки машинных данных.

Cмотреть видео

Cмотреть видео

HD 00:05:05

ИндорСофт: IndorCloud - система просмотра, анализа и обработки облаков точек

Система IndorCloud предназначена для просмотра, анализа и обработки облаков точек, полученных в результате лазерного сканирования или с применением других технологий.Подготовленные в IndorCloud облака точек можно подключать в проекты САПР...

Cмотреть видео

Cмотреть видео

HD 00:31:42

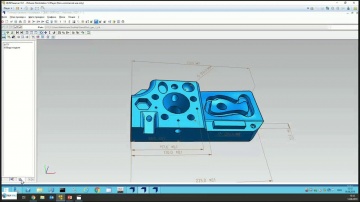

plmclub: Автоматизация измерений и статистического анализа с помощью КИМ

На вебинаре будут рассмотрены следующие темы: - Составление плана контроля на основе 2D/3D документации изделия. - Проведение измерений и передача данных с измерительной машины в систему QMS Professional. - Построение контрольных карт ...

Cмотреть видео

Cмотреть видео

HD 00:01:02

X-Tensive: 10 План фактный анализ в модуле Track and Trace

X-Tensive DPA - мониторинг оборудования, система обработки машинных данных.

Cмотреть видео

Cмотреть видео

HD 00:37:22

Вебинар «Безопасность в облаках, или как проверить свои приложения на уязвимости»

Как облачным провайдерам убедиться в том, что приложения, которые размещаются на их IaaS-платформах, соответствуют всем требованиям? А владельцам веб-сервисов быть уверенными в том, что после миграции их данные в безопасности?Комплексный...

Cмотреть видео

Cмотреть видео

HD 00:58:09

TerraLink: Философия абсолютной защищенности Часть 1 Современные RFID-идентификаторы СКУД - видео

Предлагаем рассмотреть эффективность использования в проектах СКУД различных типов RFID-идентификаторов, включая использование технологии HID Mobile Access, Suprema Biostar 2 Mobile.

Cмотреть видео

Cмотреть видео

HD 00:28:38

TerraLink: Философия абсолютной защищенности. Проекты миграции СКУД на современные идентификаторы -

Предлагаем детально рассмотреть вопросы, связанные с переходом на современные технологии идентификации: • Поколения карточных идентификаторов; • Основные предпосылки для миграции; • Варианты перехода на новые технологии; • Эффективность р...

Cмотреть видео

Cмотреть видео

HD 00:55:31

TerraLink: Вебинар "Философия абсолютной защищенности Обзор оборудования Suprema" - видео

На вебинаре вы узнаете: • О биометрических технологиях Suprema; • О биометрических считывателях Suprema; • О биометрических терминалах Suprema; • О возможностях программного обеспечения для считывателей и терминалов Suprema. Данный вебинар...

Cмотреть видео

Cмотреть видео

HD 00:06:36

GroupIB: Дмитрий Волков, CTO Group-IB: как графовый анализ помогает находить киберпреступников

Расследуя дела, связанные с фишингом, бот-сетями, мошенническими транзакциями и преступными хакерскими группами, эксперты Group-IB уже много лет используют графовый анализ для выявления разного рода связей. В разных кейсах существуют свои м...

Cмотреть видео

Cмотреть видео

HD 00:43:54

Docsvision: «Анализ эффектов внедрения архива товарных документов в крупном региональном ритейлере»

Третий вебинар серии «Экономика внедрений»: «Анализ эффектов внедрения архива товарных документов в крупном региональном ритейлере» особенный – на нем, на примере проекта Docsvision, мы покажем практическое использование анализа эффекта дл...

Cмотреть видео

Cмотреть видео

HD 00:33:49

ДиалогНаука: Вебинар: Новый уровень защищенности чувствительных документов

Новый уровень защищенности чувствительных документов. Вебинар был проведен совместно с компанией EveryTag.Программа: - Проблема утечек документов, статистика; - Распространенные сценарии утечек; - Что такое виртуальные комнаты данн...

Cмотреть видео

Cмотреть видео

HD 00:04:18

X-Tensive: Ответы на вопросы 5 Анализ причин простоя

X-Tensive DPA - мониторинг оборудования, система обработки машинных данных.

Cмотреть видео

Cмотреть видео

HD 00:29:08

Autodesk CIS: Анализ устойчивости предпроектных решений с применением Revit, InfraWorks

Сегодня мир сталкивается с серьёзными проблемами городского строительства. Высотное строительство, уплотнительная застройка, скоростные автомобильные магистрали, отсутствие общественных зон становятся факторами риска социальной разобщенност...

Cмотреть видео

Cмотреть видео